ホーム » ペネトレーションテスト

Penetration Test Service

攻撃者の視点で、貴社の

“本当のリスク”を可視化する

ファイアウォールやEDR、脆弱性診断だけでは見つけきれない、構成上の抜け道。

それらを突いた攻撃は、たった1つの突破口から組織全体に波及し、重大な被害をもたらします。

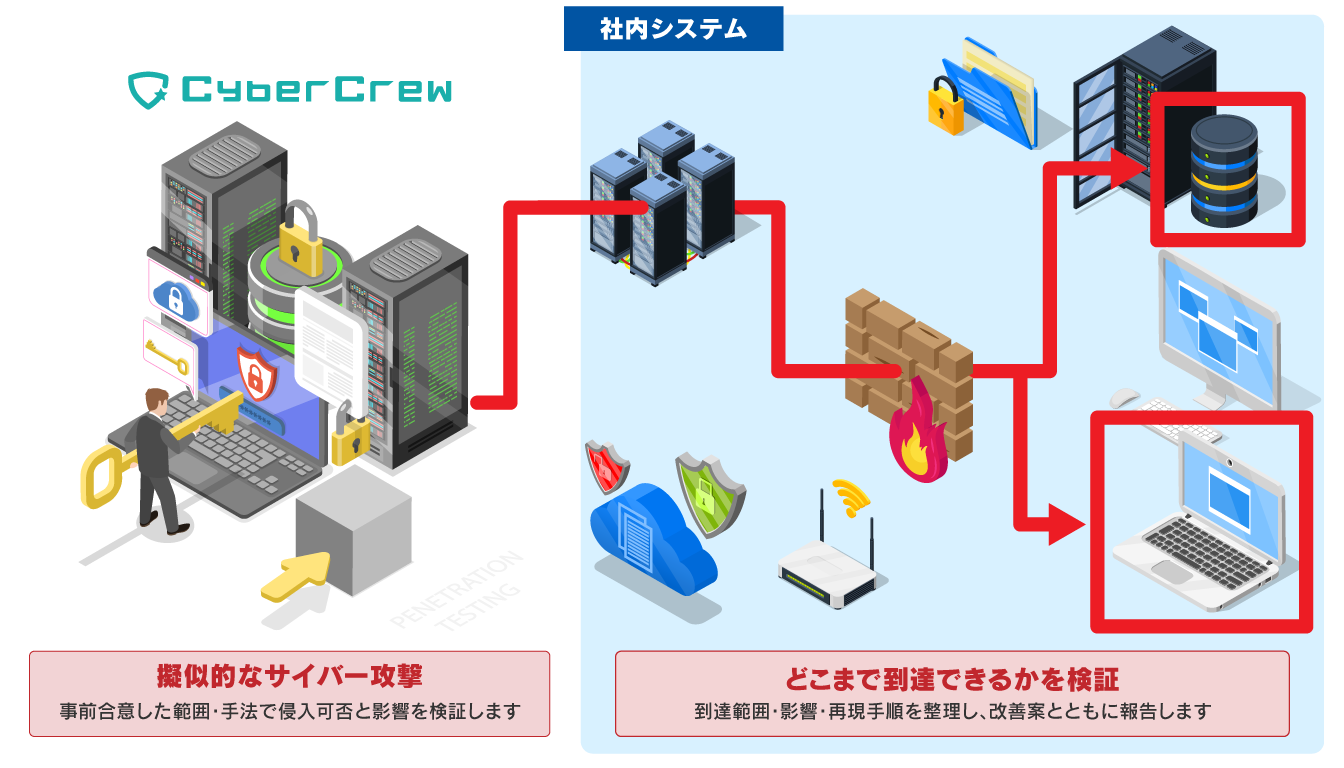

CyberCrewのペネトレーションテストは、攻撃者視点での模擬攻撃を通じて、

"どこまで突破され、どこに影響するのか"を再現・検証する実践型のセキュリティ評価です。

単なる脆弱性の列挙にとどまらず、組織の構成や人の動きまで含めて、

攻撃シナリオを描きながら本質的なリスクを明らかにします。

経済産業省が定める「情報セキュリティサービス基準」に基づく登録サービス

サービス名:ペネトレーションテストサービス/脆弱性診断サービス

ペネトレーションテスト(ペンテスト/侵入テスト)は、サイバーセキュリティの専門家が攻撃者の手口を再現し、本当に侵入されるのか、侵入された場合にどこまで広がるのか、どんな被害につながるのかを確かめるテストです。

単体の脆弱性だけでなく、設定や権限、運用の“組み合わせ”で成立する攻撃経路まで含めて評価します。

脆弱性診断は、サーバー・アプリ・ネットワーク機器など個々の要素に対して脆弱性を広く洗い出すのが主目的です。

一方、ペネトレーションテストは、見つかった弱点を起点に「実際に侵入できるか」「どこまで到達できるか」を検証し、攻撃経路と実害を明確化します。

脆弱性診断

比較観点

ペネトレーションテスト

脆弱性の洗い出し

目的

侵入可否と影響範囲の検証

個々のコンポーネント

対象

システム全体(構成・権限・運用)

脆弱性一覧+修正推奨

成果物

攻撃経路+再現手順+優先度

広く把握

価値

本当に危険を特定

CyberCrewのペネトレーションテストは、侵入検証に加えて脆弱性診断も標準で含まれています。

まず広く弱点を洗い出し、次に重要箇所を“狙い撃ち”で侵入検証することで、攻撃経路として成立するリスクに優先順位を付け、無駄のないリスク低減につなげます。

ペネトレーションテストの目的は、侵入の試行を通じて、

現状の対策がどこまで耐えられるか/侵入された場合に何が起きるかを具体化し、

改善の優先順位を明確にすることです。

主なメリット

攻撃の

成立条件を特定

設定・権限・運用のどこが弱いかを整理できます。

攻撃経路を

可視化

対策の順番が決まり、改善が進めやすくなります。

実害ベースで

判断できる

机上の想定ではなく、現実のリスクとして評価できます。

説明責任に

強い

監査・取引先要件・重要施策の根拠づくりに役立ちます。

検知・運用まで

改善できる

SOC/CSIRTの改善点が見え、対応力を底上げできます。

再発防止まで

落とし込める

優先度に沿って対策案を具体化し、同種の事故が起きにくい状態へつなげます。

ペネトレーションテストは このような方に選ばれています

ペネトレーションテストの費用は、診断対象の規模(画面数・機能数・API数/IP数・セグメント数など)や範囲、想定シナリオの深さ、投入人員・期間によって大きく変動します。まずは全体像をつかむために、対象別の相場感を整理します。

| 診断対象 | 規模・内容(例) | 費用相場(目安) | 特徴 |

|---|---|---|---|

| Webアプリケーション | 小規模〜中規模(LP/会員機能/ECなど) | 50万円〜300万円程度(規模次第で300万円超) | 画面数・権限・決済/管理機能など、ビジネスロジックの複雑さで工数が増えます |

| ネットワーク | 外部(インターネット側) | 数十万円程度〜 | グローバルIPなど公開された資産を対象とします。ツール適用範囲が広い一方、設計次第で深さが変わります |

| ネットワーク | 内部(社内LAN/AD/横展開想定) | 50万円〜800万円 | AD権限奪取・ラテラルムーブメント(侵入後の水平展開)等、手動工数が大きく高額化しやすい領域です |

| スマホアプリ | iOS / Android(OSごと) | 80万円〜200万円/OS | バイナリ解析+API通信の両面が必要になり、両OS実施で工数が増えやすいです |

| クラウド(AWS/Azure/GCP) | 小規模〜大規模(構成レビュー+侵入観点) | 100万円台〜(構成が複雑になるほど増加) | IAM/ネットワーク/ログ運用など、連携範囲が広いほど確認観点が増えます |

※上記はあくまで目安です。費用は「どこまで・何を・どの深さで確認するか」で大きく変わります。

各社で費用幅がある理由

ペネトレーションテストは、同じ名称でも前提条件と作業範囲が会社ごとに異なるため、見積もりに幅が出ます。比較時は金額だけでなく、次の観点が揃っているかを確認することが重要です。

スコープの明確さ(対象・除外範囲の定義)

実施手法の違い(ブラック/グレー/ホワイト)

手動検証の深さ(自動中心か、攻撃経路まで追うか)

体制と品質管理(単独実施か、相互レビュー有りか)

成果物の範囲(再現手順・優先度・報告会の有無)

再診断の扱い(含む/別料金、条件の明確さ)

各ペンテストで費用幅がある理由

種類や対象によって、工数が増えやすいポイントが異なります。費用の差は“ツールの有無”よりも、設計(何をどこまで見るか)と手動検証の深さで生まれます。

対象範囲の広さ(画面/機能/API、IP/拠点、クラウド構成)

認証・権限の複雑さ(ロール数、管理機能、委任権限)

内部侵入・横展開の有無(AD、権限昇格、ラテラル)

シナリオ設計の粒度(想定攻撃・到達目標の数)

関係者調整の有無(ソーシャル要素、運用ルール)

AI/LLMの評価範囲(RAG/外部連携/権限の定義)

参考価格例は セキュリティ診断サービスの価格ページ に掲載しています。対象と目的に合わせて個別にお見積もりします。

ペネトレーションテストは、「何を守りたいか」「どの攻撃を想定するか」によって最適解が変わります。

CyberCrewでは目的に合わせて4種類を提供しており、

種類ごとに主に 対象範囲/シナリオ設計の粒度/必要工数/報告時の攻撃経路の示し方 が変わります。

シナリオ型ペネトレーションテスト

比較項目

標的型ペネトレーションテスト

複数システムを横断

対象範囲

単一システム単位

ストーリー設計 + 実行型

手法

技術対象別に評価

MITRE / Red Team等

評価基準

OWASP / MASVS等

高

想定難易度

中〜高

社会的責任の大きい業種 / 大企業 / ISMS取得企業

特定の脅威を対象にテストを行いたい方

推奨対象

Webサービス / SaaS事業者など

特定のシステムを対象にテストを行いたい方

業務や組織構造を踏まえてカスタム設計された“攻撃シナリオ”に沿って、 実際の攻撃フローを模擬的に実行。内部感染、権限昇格、情報持ち出しなど、 "攻撃の現実性"と"被害の広がり"を横断的に評価します。

Webアプリやクラウド、AI基盤など、特定の技術単位で 攻撃の成立可否や設定ミス・脆弱性の影響範囲を検証するテストです。 OWASPなどの基準に基づき、対象構成に応じた評価を実施します。

人を標的にした攻撃(フィッシング・なりすまし・情報詐取など)を通じて、組織の「人と仕組み」の脆弱性を検証するテストです。物理侵入や電話を用いた疑似攻撃にも対応し、セキュリティポリシーの有効性や、従業員の対応力を評価します。

ChatGPTなどの大規模言語モデル(LLM)を活用したシステムに対して、プロンプトインジェクションや情報漏洩、脱検閲の再現を通じ、AIを介した攻撃経路の存在や被害範囲を検証するテストです。 API・チャットUI・外部連携など、実運用に近い条件で評価を行います。

チーム実施・多層レビュー

ホワイトハッカーが実施担当として設計〜侵入検証までをリードし、攻撃者視点で現実的な攻撃経路を検証します。さらに品質管理プロセスに基づいた監査・レビューを実施しています。

脆弱性診断を標準搭載

すべてのペネトレーションテストに、ツールによる自動診断と、専門家による手動診断が含まれています。脆弱性の有無だけでなく、攻撃者視点で悪用が可能かどうかまで確認します。

精密診断とシナリオ再現の両立

単なる診断にとどまらず、現実に起こり得る攻撃シナリオを実行可能な形で再現します。構成全体や運用上の前提も踏まえ、侵入から到達までの攻撃経路を検証します。

2層構造の報告書を提供

経営層向けには影響と優先度が分かる要約レポートを提供します。技術者向けには再現手順と修正方針まで整理した技術資料を提供します。

国際資格保有者による対応

HTB優勝経験や、OSCP/ OSWE/ CISSP/ CEH Masterなどの国際的なペネトレーションテスト資格を有するメンバーを含む体制で対応します。

柔軟な再診断・支援対応

初回診断後の再診断に対応します。報告内容のご質問から追加検証、改善の進め方の相談まで柔軟に支援します。

当社のテストプロセスと品質基準

当社のサービスは、お客様に一貫した高品質なテストをご提供するため、

国際的に認められた標準とフレームワークに基づいて設計されています。

テストの全フェーズは、国際的なテスト基準である PTES (Penetration Testing Execution Standard) に準拠して実施します。これにより、情報収集から報告に至るまで、体系的で網羅性のある検証を保証します。

攻撃シナリオの策定にあたっては、MITRE ATT&CK® のフレームワークを活用します。現実の攻撃者が用いる最新の戦術・技術(TTPs)を想定することで、より実践的で価値の高いテストを実現します。

私たちのテストには、脆弱性を利用してシステムの管理者権限を奪取したり、機密情報へのアクセスを試みたりするシナリオが必ず含まれます。これにより、検出された脆弱性がビジネスに与える具体的な影響を明確に証明します。

使用するツールは、対象環境・目的・合意した範囲に応じて選定します。

ツール出力だけに依存せず、専門家の手動検証と相互レビューで結果の妥当性を確認します。

| ツール名 | 対象となるペネトレーションテスト | 主な用途・特徴 |

|---|---|---|

| Burp Suite | Webアプリケーション | 手動検証・動的解析に利用。入力検証や認証/セッション管理など、ロジック面の確認を支援します。 |

| OWASP ZAP | Webアプリケーション | オープンソースのWebアプリ動的解析ツール(DAST)。自動スキャンと手動確認の補助に活用します。 |

| Acunetix | Webアプリケーション | Web脆弱性の自動スキャン(DAST)に活用。代表的なWeb脆弱性の検出を補助します。 ※ 結果は手動で精査します |

| Invicti | Webアプリケーション | 商用DASTツール。大規模サイトでの自動検査・レポート作成を補助します。 ※ Invicti社の製品群:旧Acunetixブランドを含む |

| Nessus | プラットフォーム / ネットワーク | サーバやネットワーク機器を網羅的にスキャンし、既知の脆弱性やパッチ未適用の兆候を洗い出します。 |

| Qualys VMDR(旧QualysGuard系) | プラットフォーム / クラウド | クラウドベースで資産・脆弱性の把握を支援する製品群。継続的な評価と可視化に活用します。 |

| CloudGoat(検証用) | クラウド(検証・再現) | “Vulnerable-by-Design”のAWS環境を展開し、再現・検証・学習用途でシナリオ確認に使えるツールです。 ※ 本番環境に対して使うものではありません |

経営層向けの要約(影響・優先度・次アクション)と、技術者向けの詳細(再現手順・修正方針・検証条件)を分けて提供します。

攻撃経路として整理し、「どこから直すべきか」が判断できる形に落とし込みます。

本サービスでは、診断ツールによるスキャン結果を当社のセキュリティ専門家が精査し、誤検知や過剰な評価の排除、潜在的なリスクの分析を行った上で、お客様の環境に合わせた評価を実施します。

診断完了後、発見された脆弱性の詳細、危険度評価、具体的な対策方法を記載した『ペネトレーションテスト結果報告書』を提出します。

報告書の提出後、お客様がご希望の場合、『報告会』をオンラインで開催します。

報告会では、診断結果の概要、特に重要度の高い脆弱性について詳細を解説し、質疑応答のお時間を設けます。

01

ヒアリング

対象・目的を確認し、必要に応じてNDAを締結します

02

お見積り・ご提案

共有情報をもとに、診断構成と概算費用をご提示します

03

ご契約

ご発注後に契約手続きを行い、日程・体制・条件を確定します

04

診断準備

環境情報の共有、アカウント発行やIP制限を調整します

05

診断実施

自動スキャン+手動検証で、侵入可否と到達範囲を確認します

06

報告書提出・報告会

報告書を提出し、報告会でリスク・優先度・対策方針を共有します

07

再診断(任意)

改修後に再診断を実施し、修正の有効性を確認します(条件付き)

CyberCrewのペネトレーションテストには、脆弱性診断が含まれていますので、脆弱性診断のスピードと広範囲な検査および、ハイスキルなホワイトハッカーによる深い診断が両立しており、包括的な診断サービスを提供いたします。

主な理由は次の3つです。

1. 脆弱性診断ではわからない、攻撃者視点でのリスクを明らかにすることができます。

2. すでに導入されているセキュリティ対策の有効性を評価できます。

3. リスクと攻撃シナリオを明確にすることで、セキュリティ投資の必要性を客観的に説明できるようになります。

ご安心ください。お客様の目的・構成・予算に応じて最適な方式をご提案します。 まずはお気軽にご相談ください。

いいえ、基本的にはサービスを停止する必要はありません。お客様の許可なくシステムを停止させるようなテストを行うことはありません。ただし、影響を最小限にするためには、本番環境以外のテスト環境(UAT、ステージング、開発環境など)に対してテストを実施することをお勧めいたします。

お客様にて修正が完了した後、対策が有効に機能しているかを確認する再テストを1回まで標準サービスの一環として実施いたします。