米当局は、イラン系とされる攻撃者が、インターネットに公開されたOT機器、とくにPLCを狙っていると警告しました。報道では、表示データの改ざんやPLC機能の低下に加え、操業への影響や金銭的損失も発生したとされています。今回の話題は、公開された制御機器がそのまま攻撃経路になり得ること、そしてITだけでなくOTも含めた継続的な警戒が必要であることを改めて示しています。

The Hacker News:Iran-Linked Hackers Disrupt U.S. Critical Infrastructure by Targeting Internet-Exposed PLCs

この記事のポイント

影響のあるシステム

- インターネットに公開されたOT機器

- Rockwell AutomationおよびAllen-BradleyのPLC

- 対象機種として挙げられたCompactLogixおよびMicro850 PLC

- HMIおよびSCADAの表示系

- 政府サービス・施設、水道・排水処理、エネルギー分野の重要インフラ

- 初期侵入後にDropbearが展開された被害組織のエンドポイント

推奨される対策

- PLCをインターネットへ直接公開しない

- 物理スイッチまたはソフトウェア設定により、遠隔からの変更を防止する

- 多要素認証(MFA)を導入する

- PLCの前段にファイアウォールまたはネットワークプロキシを設置し、通信を制御する

- PLC機器を最新状態に保つ

- 未使用の認証機能を無効化する

- 異常な通信を継続的に監視する

上記の対策は、元記事の事実に基づき日本の読者向けに整理したものです。

この記事に出てくる専門用語

- OT:Operational Technologyの略です。工場設備や上下水道、発電設備など、現場の制御を担う機器やシステムを指します。

- PLC:Programmable Logic Controllerの略です。産業設備を自動制御するための装置です。

- HMI:Human-Machine Interfaceの略です。運転員が設備の状態を見たり操作したりする画面や操作系を指します。

- SCADA:Supervisory Control and Data Acquisitionの略です。遠隔監視や制御を行う仕組みです。

- Dropbear:SSH機能を提供するソフトウェアです。記事では、攻撃者が遠隔アクセスとC2確立のために利用したとされています。

- C2:Command and Controlの略です。感染機器を遠隔から操作するための通信経路を指します。

- CastleRAT:遠隔操作型マルウェアの一種です。記事では、MuddyWaterと犯罪基盤の関係を示す文脈で登場します。

- ChainShell:JUMPSECが言及したJavaScriptベースのマルウェアです。Ethereumのスマートコントラクトを利用してC2先を取得すると説明されています。

公開されたPLCがそのまま攻撃面になり、重要インフラに実害が出ています

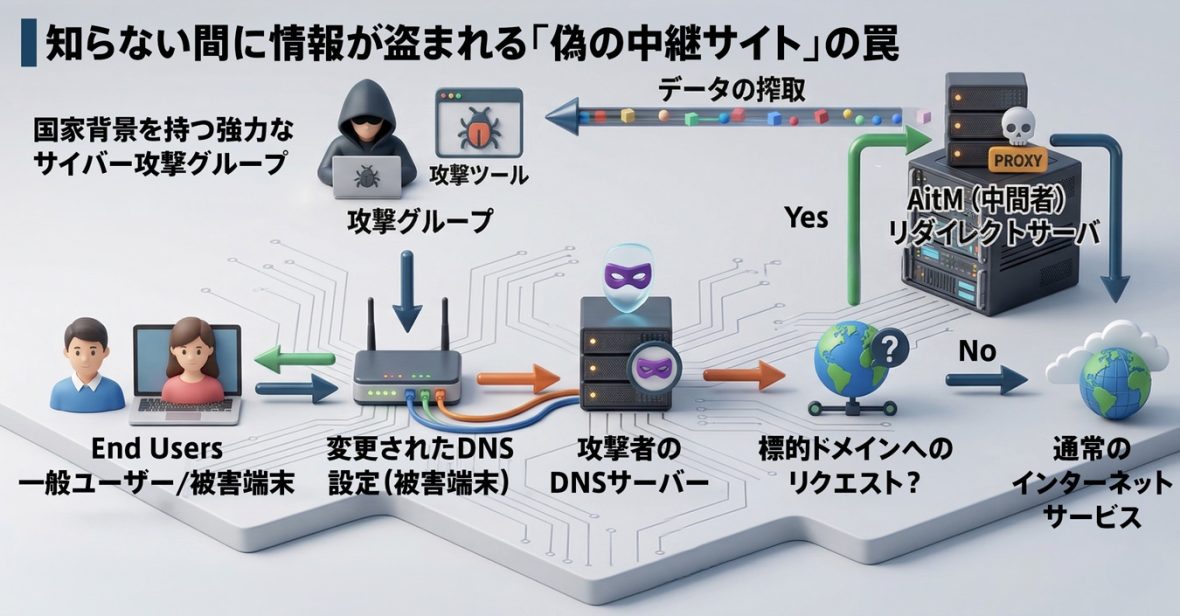

今回の警告で最も重いポイントは、攻撃対象が一般的なIT資産ではなく、インターネットに公開されたOT機器だったことです。記事では、イラン系とされる攻撃者が、米国の重要インフラ分野に設置されたPLCを狙い、PLCの機能低下、表示データの改ざん、さらに一部では操業への影響や金銭的損失まで引き起こしたと紹介されています。対象分野としては、政府サービス・施設、水道・排水処理、エネルギーが挙げられており、いずれも停止や誤表示の影響が現場運用へ直結しやすい領域です。単に「見られる」だけの問題ではなく、制御や監視の信頼性そのものが崩される可能性がある点が重要です。元記事では、Rockwell AutomationとAllen-BradleyのPLCがとくに狙われ、CompactLogixとMicro850が対象機種として示されています。公開状態の制御機器が、実際の妨害や混乱の起点になり得ることを示す事例として受け止める必要があります。

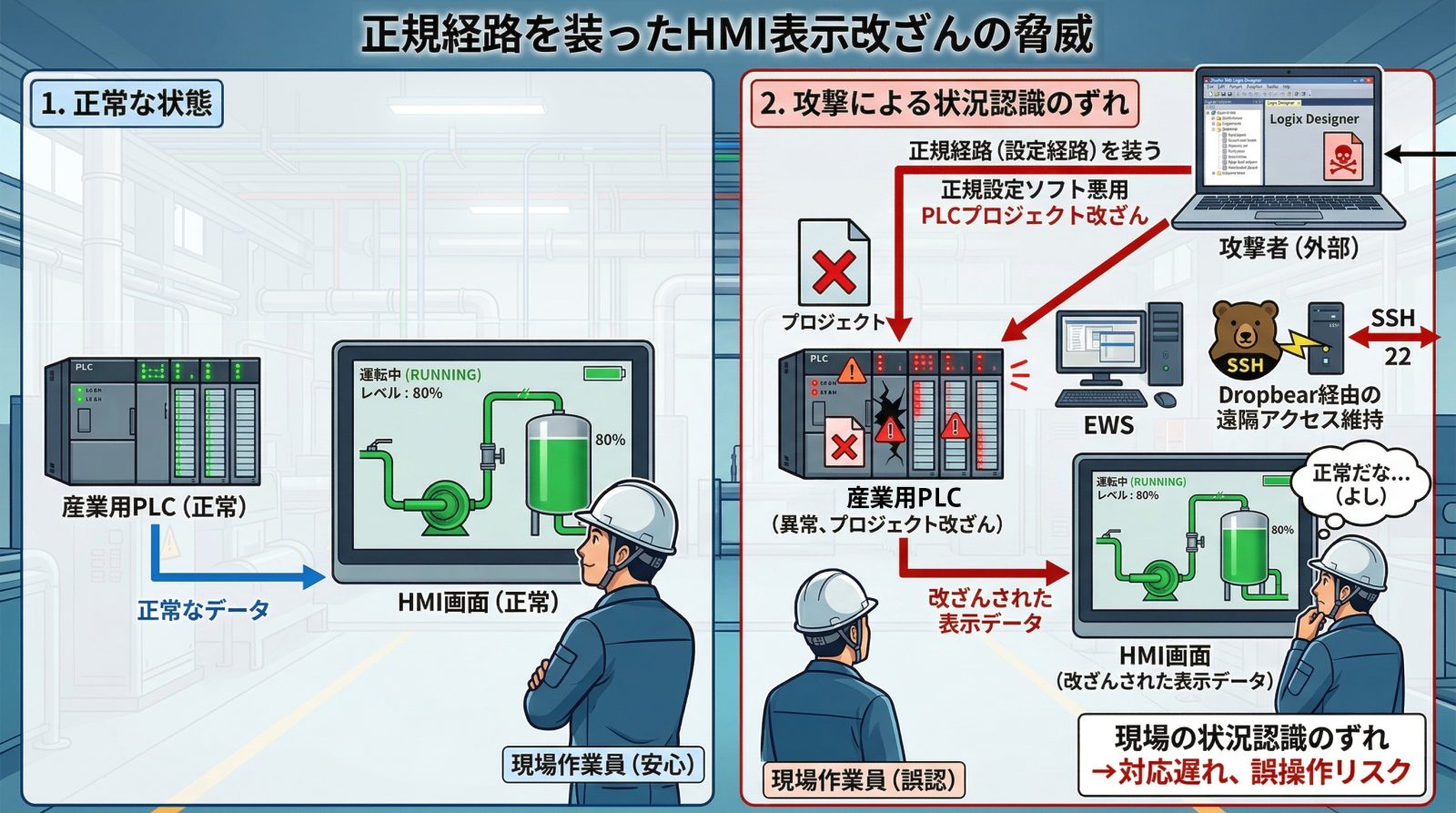

攻撃者は正規の設定経路を装い、HMIやSCADAの表示まで操作したとされています

記事によれば、攻撃者は第三者が提供する賃借型のホスティング基盤を利用し、Rockwell AutomationのStudio 5000 Logix Designerのような設定ソフトを使って、被害者側のPLCに「正規に受け入れられる接続」を作り出したとされています。その後、単に機器へ接続するだけでなく、プロジェクトファイルへの悪意ある操作や、HMIおよびSCADAの表示データ改ざんが行われたと説明されています。さらに初期アクセス後には、被害端末へDropbearが展開され、22番ポート経由のSSH接続により遠隔アクセスを維持しつつ、PLCのプロジェクトファイル取得や表示データ操作を進めたとされています。OT環境では、異常が起きた際にまずHMIやSCADAの表示を信じて判断する場面が多くあります。そのため、表示内容そのものが操作されると、現場の状況認識がずれ、対応の遅れや誤操作につながる可能性があります。今回の事案は、外からの到達性と設定系ソフトの扱いが重なると、被害が深いところまで及び得ることを示しています。

今回の動きは突発的な新種ではなく、以前から続くOT標的化の加速と見るべきです

元記事は、この活動を単発の出来事としては扱っていません。2023年後半には、Cyber Av3ngersとして知られる攻撃者が、ペンシルベニア州西部アリクイッパの水道当局を狙ったUnitronics PLCの悪用に関与したとされ、少なくとも75台の機器が侵害されたと紹介されています。今回の警告は、その延長線上で、イラン系とされる攻撃者がより広く、より速く動いているという見方を補強するものです。記事内では、Check Point Researchの見解として、同様のPLC標的化パターンを3月にイスラエルでも確認していたこと、そして現在はITとOTの両方が狙われていることが示されています。また、Flashpointによれば、西側諸国やイスラエルの組織を狙ったDDoSやハックアンドリークの主張も増えているとされており、単なる技術的侵入だけでなく、妨害、情報戦、威圧を組み合わせた圧力が強まっている可能性があります。重要インフラの運営組織にとっては、「前にもあった脅威」ではなく、「頻度と広がりが増している脅威」として見直す局面です。

偽装ハクティビストの顔ぶれが違って見えても、背後の基盤は一体化している可能性があります

記事後半では、DomainTools Investigationsが、Homeland Justice、KarmaまたはKarmaBelow80、Handala Hackといった名称で見られる活動を、別々のハクティビスト集団というより、イランの情報機関MOISと連動した単一の調整済みサイバー影響エコシステムとして捉えている点が紹介されています。つまり、名称や発信の見せ方を変えながらも、基盤や手口の連続性を保ち、対象ごとにメッセージや責任の見え方を切り替えている可能性があるということです。記事では、公開ドメインやTelegramチャンネルが情報拡散と増幅の中心になっているだけでなく、TelegramがC2にも活用され、攻撃者管理のボットとの通信、インフラ負荷の軽減、通常通信への紛れ込みに役立っているとされています。これは、技術的侵入と情報操作が別々ではなく、同じ運用思想の中で組み合わされていることを示す内容です。企業が公開情報やSNS上の主張を見るときも、名義だけで切り分けず、背後の通信やインフラの重なりに注目する必要があります。

犯罪ツール基盤との接点も含め、国内組織は公開制御機器と遠隔変更経路を早急に点検すべきです

さらに記事は、MuddyWaterが犯罪エコシステムと接点を持つ可能性にも触れています。JUMPSECによれば、このイランの国家支援型脅威アクターは、イスラエルの標的に対して少なくとも2種類のCastleRATビルドを運用しているとされ、PowerShell製の「reset.ps1」が、未報告のJavaScriptベースマルウェアであるChainShellを展開し、その後Ethereumブロックチェーン上のスマートコントラクトからC2先を取得して次段階コードを実行すると説明されています。同じローダーはTsundereと呼ばれるボットネット系マルウェアも配布するとされており、既製の犯罪基盤を国家目的に組み合わせる流れが示唆されています。こうした背景を踏まえると、国内組織が直ちに確認したいのは、まずPLCを外部公開していないか、遠隔変更を物理またはソフトウェア設定で抑止できているか、前段にファイアウォールやプロキシを置いているか、MFAが有効か、未使用認証機能が残っていないか、異常通信を見逃していないかという基本項目です。OTでは古くからの運用都合で例外設定が残りやすいため、今回のような事案ほど、例外の棚卸しが重要になります。