The Hacker Newsが公開した週次まとめでは、派手なゼロデイだけでなく、古い欠陥の再浮上、正規サービスの信頼を逆手に取る攻撃、AI機能を悪用した見えにくい情報漏えいなど、実務で見落としやすい論点が並びました。とくに、Apache ActiveMQ Classicの重要脆弱性、GitHubやJiraの通知基盤悪用、GrafanaのAI機能を狙う手法、公開された産業制御機器への攻撃は、日本企業でも運用確認を急ぐべきテーマです。

The Hacker News:ThreatsDay Bulletin: Hybrid P2P Botnet, 13-Year-Old Apache RCE and 18 More Stories

この記事のポイント

影響のあるシステム

- Apache ActiveMQ Classic。5.19.4未満、および6.0.0以上6.2.3未満が影響を受けます。

- とくにApache ActiveMQ Classic 6.0.0〜6.1.1では、CVE-2024-32114と組み合わさることで、認証なしのRCEにつながる可能性があると報告されています。

- Linuxカーネルのksmbd SMB3サーバー。CVE-2026-23226により、鍵漏えいやカーネルパニックにつながる可能性があります。

- GrafanaのAI機能を利用する環境。間接的なプロンプトインジェクションを通じて、機密データが外部に送信される恐れがあるとされています。

- GitHubやJiraなどの通知メールを業務で信頼している組織。正規の通知基盤がフィッシングや誘導に悪用される事例が取り上げられています。

- Rockwell Automation/Allen-BradleyのPLCをインターネットに公開している環境。継続的な悪用が警告されています。

- WindowsおよびmacOS利用者。不正なMSIインストーラーや偽の案内ページを使った情報窃取・RAT配布の事例が報告されています。

推奨される対策

- Apache ActiveMQ Classicを利用している場合は、5.19.4または6.2.3以降へ更新し、Jolokia APIや管理画面の公開範囲を見直してください。

- 既定の認証情報が残っていないかを確認し、不要な管理機能をインターネットへ公開しないでください。

- GitHubやJiraなどから届く通知であっても、請求・招待・サポート誘導の内容は別経路で確認し、安易にリンクを開かない運用を徹底してください。

- 公開PLCや遠隔保守機器は外部公開の要否を再確認し、必要がなければインターネット直結をやめてください。

- Linuxのksmbdを使う環境では、カーネル更新に加え、445/TCPへの到達元やSMB資格情報の管理を確認してください。

- GrafanaなどAI機能を組み込んだ業務基盤では、修正の適用に加え、AIが参照できるデータ範囲と外部通信先の制御を強化してください。

- 「容量最適化」「セキュリティ更新」などを装ってScript Editorや不審なインストーラーを起動させる手口に備え、利用者教育を見直してください。

上記の対策は、元記事の事実に基づき日本の読者向けに整理したものです。

直近の主なトピック

- Apache ActiveMQ Classicで、13年越しとされるRCE関連の脆弱性が注目されました。

- GitHubやJiraなど、正規SaaSの通知基盤を悪用したフィッシング手法が取り上げられました。

- GrafanaのAI機能を悪用し、機密データの漏えいにつながる可能性がある手法が報告されました。

- Rockwell Automation/Allen-BradleyのPLCがインターネットに露出し、国家支援型攻撃者による悪用が警告されました。

- Windows・macOS利用者を狙うClickFix系の情報窃取手法が継続して確認されました。

直近では、古い脆弱性の再浮上に加え、正規サービスやAI機能を逆手に取る攻撃が目立っています。単発のゼロデイだけでなく、運用上の信頼や既存設定の甘さが攻撃面になっていないかを見直すことが重要です。

この記事に出てくる専門用語

- CVE-2026-34197:Apache ActiveMQ ClassicのJolokia APIまわりで報告された脆弱性識別子です。条件によっては任意コード実行につながる可能性があります。

- CVE-2024-32114:一部のApache ActiveMQ Classicバージョンで、Jolokia APIが認証なしで露出する原因になり得る脆弱性として言及されています。

- CVE-2026-23226:Linuxカーネルのksmbd SMB3サーバーに関する高深刻度の脆弱性識別子です。

- RCE:Remote Code Executionの略で、遠隔から任意のコードやコマンドを実行される状態を指します。

- Jolokia API:JMXをHTTP経由で扱うための仕組みです。ActiveMQ Classicでは管理操作の入口として論点になっています。

- PLC:工場や社会インフラで使われる制御機器です。公開状態や保守経路の設計不備があると、運用停止や不正操作につながる恐れがあります。

- 間接的なプロンプトインジェクション:ユーザーが直接危険な命令を入力しなくても、AIが読み込む外部情報や文脈を通じて挙動を変えられる攻撃手法です。

古い欠陥と公開資産が、いまの攻撃で再利用されている

今回の週次まとめでまず重いのは、「新しい製品を狙った新手の攻撃」だけが問題ではないことです。Apache ActiveMQ Classicでは、13年間潜んでいたとされるCVE-2026-34197が取り上げられました。Jolokia API経由で管理操作を呼び出し、細工した外部設定を読み込ませることで任意コード実行に至る可能性があり、通常は認証が必要でも、既定のadmin:adminが残っている環境では実害につながりやすくなります。さらに、6.0.0〜6.1.1ではCVE-2024-32114の影響により、認証なしRCEとして成立し得る点が強調されています。加えて、Rockwell Automation/Allen-BradleyのPLCについては、インターネットに露出した機器が多数確認され、継続的な悪用が警告されています。Linuxのksmbd脆弱性も含め、古い弱点や公開しっぱなしの資産が、今も十分に実戦的な侵入口であることを示す内容です。表面的には落ち着いて見える環境でも、長年の運用で積み残した設定や公開機器が攻撃面になっていないかを、あらためて点検する必要があります。

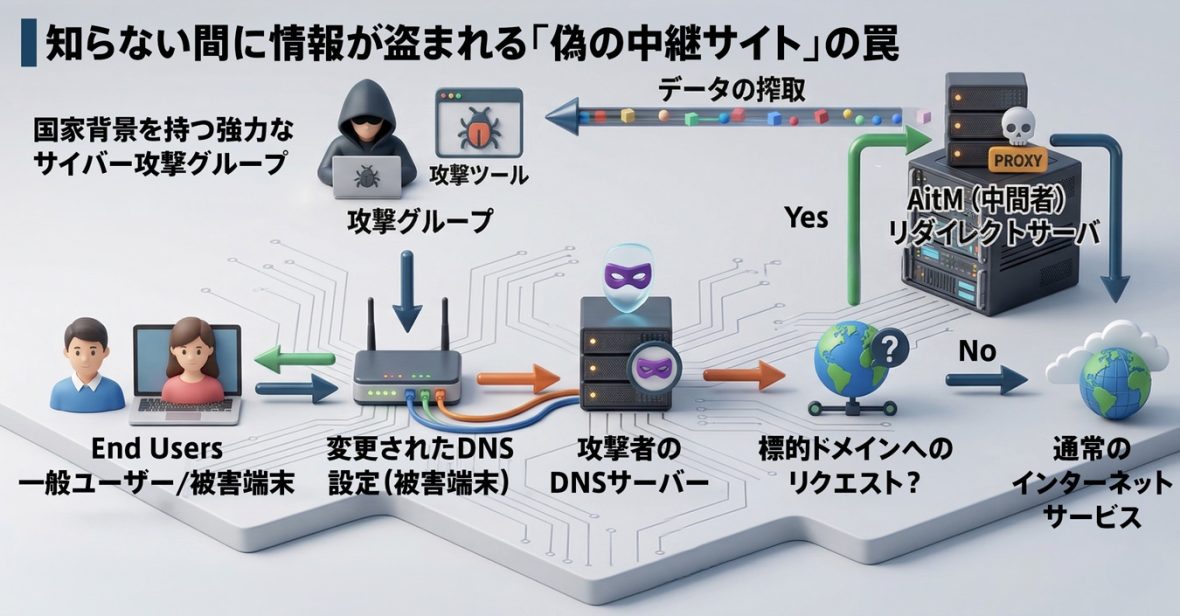

“正規の通知”や“便利な案内”が、そのまま攻撃経路になる

もう一つ見逃せないのが、利用者が普段から信頼している仕組みそのものが攻撃経路に転用されている点です。記事では、GitHubやJiraなどの通知基盤が、フィッシングや誘導メールの配送に悪用される事例が紹介されています。これらのメールは正規サービスの配信基盤から届くため、送信元だけを見て安全と判断しやすく、従来型のメール防御では見抜きにくい可能性があります。また、GitHub上の偽リポジトリや、正規ツールを装った配布物を使って、クリッパーや情報窃取マルウェアを拡散する動きも取り上げられています。macOS向けには、偽のApple風ページからScript Editorを起動させ、Terminalを使わずに情報窃取へつなぐClickFix系の手口も報告されました。こうした流れを見ると、「正規ドメインから届いた」「見慣れた画面だった」という理由だけで信頼する運用は、すでに危うくなっています。今後は送信元だけでなく、通知の文脈、誘導先、求められている操作内容まで含めて確認する視点が重要です。

AI機能は生産性向上の手段である一方、新しい漏えい面にもなっている

AI関連では、単なる話題性ではなく、業務システムや開発支援に組み込まれたAI機能が、実際の攻撃面として扱われ始めていることが印象的です。記事では、GrafanaのAI機能に対する間接的なプロンプトインジェクションが紹介されており、ユーザー操作なしで機密データの外部送信につながる可能性があるとされています。さらに、AIプロキシをうたう悪性PyPIパッケージが利用者のプロンプトを外部へ送っていた事例や、Claude Codeがプロジェクト内ファイルの改変によって危険な作業を補助し得るという研究も取り上げられました。いずれも共通しているのは、AIが「ユーザーの入力」だけでなく、「参照する文書」「周辺設定」「外部サービスとの接続」によって挙動を変える点です。従来のアプリケーション管理だけでは見えにくい領域にリスクが広がっているため、AI機能を導入する企業は、参照データ、設定ファイル、外部通信先、実行権限まで含めて管理対象にする必要があります。AIを便利な補助機能として扱うだけではなく、新しい権限境界を持つコンポーネントとして設計・監視する姿勢が求められます。

参考文献・記事一覧

- The Hacker News

- Horizon3.ai: 13-Year-Old Flaw in Apache ActiveMQ Classic

- Apache ActiveMQ Security Advisory: CVE-2026-34197

- NETSCOUT: 8M DDoS Attacks in H2 2025

- Google Threat Intelligence Groupに関する投稿

- Cisco Talos: Phishing Campaigns Weaponize Trust

- Jamf: ClickFix Variant Targets macOS

- JFrog: Malicious Python Package Steals AI Prompts

- Censys: More than 5K Rockwell Automation/Allen-Bradley Exposed PLCs

- Trend Micro: Claude Code Leak Fuels Stealer Campaigns

- Orca Security: Security Flaw in Linux Kernel’s ksmbd SMB3 Server

- NVD: CVE-2026-23226

- LayerX: Turning Claude Code into an Attack Tool

- Noma Security: GrafanaGhost