ロシア系とされるAPT28が、家庭や小規模オフィス向けのルーターを侵害し、DNS設定を書き換えて認証情報を盗む作戦を展開していたと報告されています。利用者に特別な操作をさせず、通信経路の上流で静かに情報を集める点が特徴です。影響は個人利用機器にとどまらず、政府機関や重要分野を含む組織にも及んだとされています。

The Hacker News:Russian State-Linked APT28 Exploits SOHO Routers in Global DNS Hijacking Campaign

この記事のポイント

影響のあるシステム

- セキュリティ設定が不十分なMikroTikルーター

- TP-Link WR841Nルーター

- 家庭・小規模オフィス向けのSOHOインターネット機器

- DNS設定が書き換えられたネットワーク環境

- メール関連サービスやログインページへのアクセス

- Microsoft Outlook on the web に関連する一部ドメイン

- 政府機関、外務省、法執行機関、第三者のメール/クラウドサービス事業者

- 北アフリカ、中米、東南アジア、欧州の組織

推奨される対策

- SOHOルーターの管理権限、設定変更履歴、DNS設定を緊急点検する

- 既知の脆弱性に対する修正適用状況を確認し、古い機器や未更新機器を放置しない

- 初期設定や既定の管理状態を見直し、外部からの不必要な管理アクセスを制限する

- 認証情報の漏えいを想定し、パスワードだけでなくOAuthトークンなどの失効・再発行を検討する

- メールや認証系サービスへの通信が想定外のDNSサーバーへ向いていないか監視する

- ルーターのような境界機器も、企業IT資産と同様に継続監視と棚卸しの対象に含める

上記の対策は、元記事の事実に基づき日本の読者向けに整理したものです。

この記事に出てくる専門用語

- APT28:ロシア系とされる脅威アクターです。記事では Forest Blizzard とも表記されています。

- SOHOルーター:家庭や小規模オフィスで使われるルーターです。企業向け機器より管理が手薄になりやすい傾向があります。

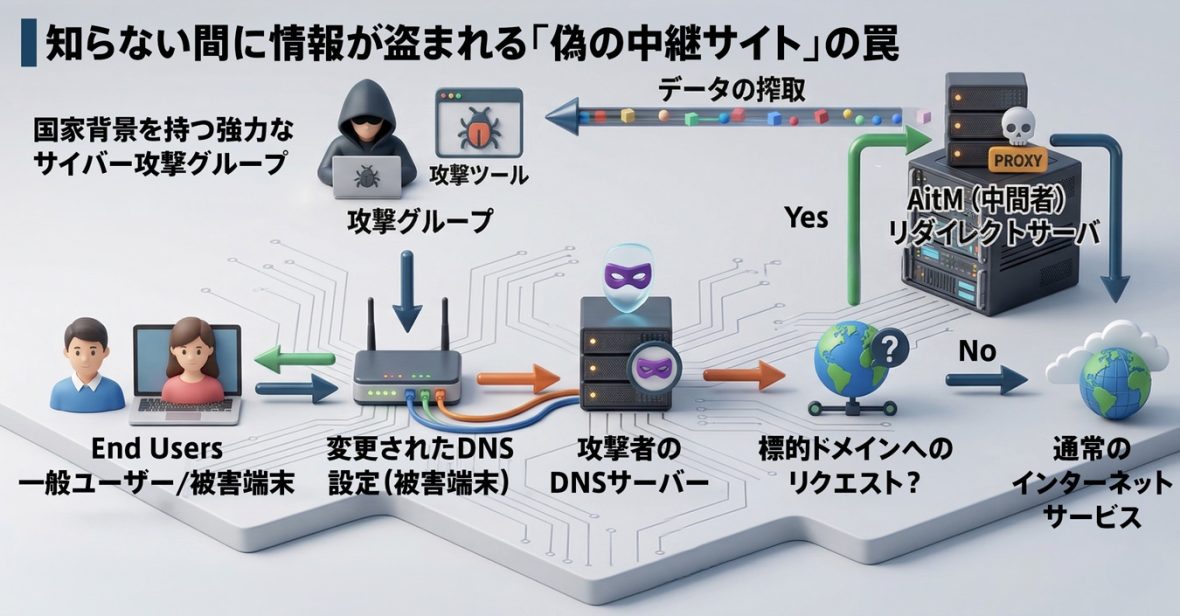

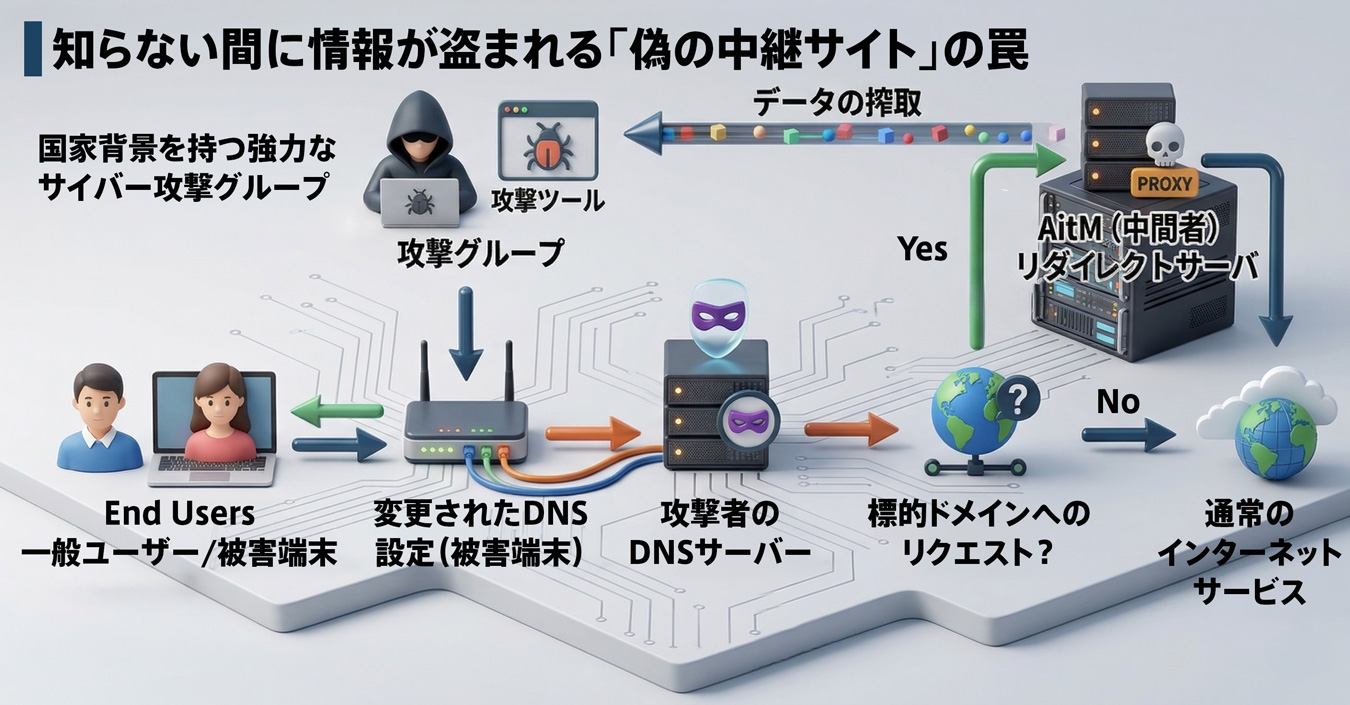

- DNSハイジャック:DNS設定や応答を不正に操作し、利用者を本来とは異なる接続先へ誘導する手口です。

- AiTM:Actor-in-the-Middle の略です。通信の途中に攻撃者が入り込み、盗聴や改ざんを行う攻撃を指します。

- OAuthトークン:ログイン後の認証状態を維持するために使われる情報です。盗まれると追加認証なしで悪用される可能性があります。

- CVE-2023-50224:TP-Link WR841Nに関連すると記事で言及された認証回避の脆弱性識別子です。記事ではCVSSスコア6.5とされています。

今回の攻撃が厄介なのは、末端のルーターから上流の組織通信を静かに狙える点です

今回の事案では、APT28がMikroTikやTP-LinkのSOHOルーターを侵害し、その設定を変更して攻撃者の管理下にある不正インフラへ組み込んでいたと報告されています。LumenのBlack Lotus Labsはこの活動を「FrostArmada」と名付け、Microsoftは、脆弱な家庭・小規模オフィス向け機器を悪用してDNSトラフィックを乗っ取り、受動的にネットワークデータを集める作戦だと説明しています。ポイントは、利用者の端末そのものを最初に感染させるのではなく、通信経路の入り口にあるルーターを押さえることで、その背後にいる利用者や組織の行動を広く観測できる点です。しかも記事によれば、標的ドメインへのアクセス時には、通信が攻撃者側のAiTMノードへ転送され、そこで認証情報が収集・外部送信されていたとされています。利用者に明確な操作を求めないため、気づかれにくい攻撃だったことがうかがえます。

単なるDNS改ざんではなく、認証情報とトークンを狙う実戦的な情報収集基盤として使われていました

記事では、このDNSハイジャックがメール関連サービスやログインページに向かう通信を不正なDNSサーバーで解決させ、その先でAiTM攻撃を試みる流れだったと説明されています。これにより、パスワード、OAuthトークン、そのほかの認証情報が盗まれる可能性が生じたとされています。Microsoftは、これはエッジ機器を侵害したうえで、TLS接続に対するAiTMを大規模に支援するためにDNSハイジャックが使われた初めての事例だと述べています。また、攻撃対象は無差別ではなく、北アフリカ、中米、東南アジア、欧州にまたがる外務省、法執行機関、第三者のメール・クラウドサービス事業者などが主だったとされています。Microsoftは200を超える組織と5,000台の消費者向け機器への影響を把握したとしており、2025年12月のピーク時には、120か国以上から18,000を超えるユニークIPアドレスがAPT28インフラと通信していたと報告されています。見た目はルーター設定の変更でも、実態は大規模な諜報基盤だったと見るべきです。

国内組織が急いで見るべきなのは、端末より先に境界機器と認証基盤です

この事案から日本の組織が学ぶべきことは、境界機器の甘さがそのまま認証基盤の危険につながるという点です。記事では、APT28がTP-Link WR841NをDNS汚染作戦に利用しており、その際にCVE-2023-50224という認証回避の脆弱性を悪用した可能性があるとされています。米司法省によれば、ロシア軍参謀本部情報総局(GRU)第26165部隊に関係する攻撃者は、少なくとも2024年以降、TP-Linkルーター数千台から認証情報を盗み、DNSリクエストをGRU管理サーバーへ向けさせていたと説明されています。NCSCも、この作戦は機会主義的に広い候補群を観測し、その中から情報価値の高い対象を絞り込む性質があるとみています。つまり、大企業だけが狙われるわけではなく、管理が甘い拠点ルーターや委託先環境も踏み台になり得ます。国内でも、ルーターのDNS設定、管理権限、外部公開状況、更新状態、さらにメールやクラウド認証で使う資格情報の失効運用までを含めて点検することが現実的な初動になります。

法執行機関が一部インフラを停止しても、同種の手口への備えは続ける必要があります

今回の不正インフラは、米司法省、FBI、そのほかの国際的な協力先と連携した作戦により一部が停止されたと報告されています。米司法省は、米国内部分のネットワークを無力化する裁判所承認済みの技術作戦を「Operation Masquerade」と呼んでいます。ただし、記事の内容から見えてくるのは、問題が特定のドメインやサーバーの停止で終わる種類ではないことです。APT28は、外縁部にある管理の薄い機器を足場にして、より大きな組織環境へ近づくという発想で動いていたとされます。Microsoftも、今回観測したのは情報収集目的だった一方で、AiTMの位置を得た攻撃者は、将来的にはマルウェア配布やサービス妨害のような別の結果にもつなげ得ると指摘しています。すでにインフラ停止が進んだとしても、同じ構図を別の機器や別の脆弱性で再現される可能性は残ります。日本企業や行政機関にとっても、ルーターや小型ネットワーク機器を「消耗品」ではなく、認証情報と通信の信頼性を支える重要資産として扱うことが求められます。