セキュリティ診断やバグバウンティの調査を続けていると、「これ単体なら軽微に見える設定不備だな」と感じる場面に出会うことがあります。

ただ、少し立ち止まって周辺を見渡すと、その不備が別の要素とつながった瞬間に、被害の入口として、急に現実的なリスクに変わる。そういうケースは、実はそれほど珍しくありません。

今回の事例も、まさにそのタイプでした。

CyberCrewがバグバウンティ調査を続けているのは、こうした目立たない設定不備が、被害の入口として成立する前に見つけて報告するためです。

対象は、ある教育系のWebサイトです。

実在する組織ではありますが、ここでは具体名は伏せておきます。

調査といっても、特別な手法を使ったわけではありません。負荷をかけるような操作も、強引な試行もしていません。いつも通り、公開されている範囲を一つずつ確認していく、ごく基本的な作業です。

確認作業を続ける中で、少し引っかかる点が一つありました。

念のため周辺も見ていくと、関連してもう一つの問題が見えてきます。

どちらも、それだけを切り出せば見過ごされやすい内容です。

ただ、同時に存在していることを踏まえると、このままにしておくべきではない状態だと感じました。

TABLE OF CONTENTS

.envファイルが外から見えてしまう設定不備

最初に目に入ったのは、外から設定情報が見えてしまっている点でした。

Laravelのアプリケーションでは、環境変数を .env ファイルにまとめることが多く、データベースや外部サービスの認証情報も、そこに並びます。

通常、.env ファイルは外部から確認できるものではありません。

画面にそのまま表示された.env ファイルを見て、少し手が止まりました。

中に含まれていたのは、見慣れた項目ばかりです。

- データベースの接続情報

- Redisなど内部サービスの認証情報

- 外部サービス向けのAPIキー

- メール送信に使われる認証情報

設定ファイルの中身としては、特別なものではありません。

ただ、「外から見えている」という状態になると、話が大きく変わってきます。

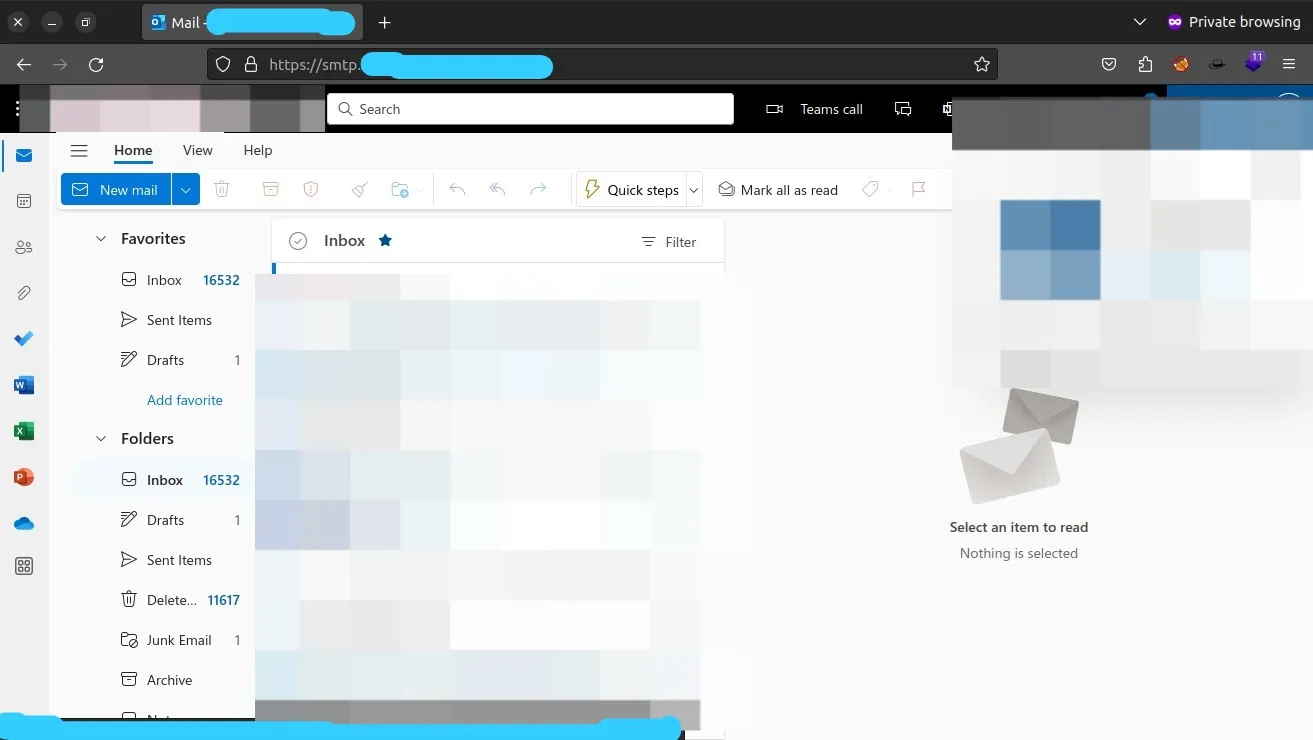

設定情報から、メールサーバーへ辿れてしまう

確認を続けているうちに、もう一つ気になる点が出てきました。

.env の中を見ていくと、SMTPサーバーへ接続するための認証情報が、そのまま含まれていました。

この時点で、頭の中では一つの状況が浮かびます。

理屈の上では、その組織になりすました形でメールを送れる状態です。

Webサイト自体に手を加えなくても、メールという経路だけが外に開いている、という見え方になります。

想定できる影響は、決して特殊なものではありません。

- 組織名義を使った不正なメール送信

- フィッシングメールの踏み台として使われる可能性

- マルウェア配布や不正リンクの拡散

- 受信者側からの信用低下や風評への影響

どれも、メールを受け取る側に被害が及ぶ点が共通しています。

Webサイトが改ざんされていなくても、入口が一つ空いているだけで、被害は外に広がっていきます。

二つが組み合わさると、何が起きるか

今回のケースでは、二つの問題がそれぞれ単独で起きているわけではありませんでした。

情報漏えいが見えていた場合に起きうること

.env ファイルが外部から見える状態というのは、内部の構成や接続情報が、そのまま外に出ているのに近い状況です。

どこに何があり、どうつながっているのか。

その手がかりを、第三者が手にできてしまいます。

そこから想定できる動きは、特別なものではありません。

- データベースへの不正なアクセス

- データの書き換えや削除

- 操作次第では、サービス停止につながる可能性

実際に何かが起きていなくても、条件としては、すでにそろっている状態でした。

SMTPの認証情報が使える状態だった場合

SMTPの認証情報がそのまま使える、という点も気になりました。

メールは、攻撃者にとって扱いやすい手段です。

受け取る側から見ると、正規の連絡に見えてしまう場面も少なくありません。

- 組織名義のメールとして送信できてしまう

- 一度送られると、後から取り消すことができない

- 影響が、組織の外まで一気に広がる

Webサイト自体に手を加えなくても、メールという経路が空いているだけで、被害の向きは自然と社外へ広がっていきます。

確認は最小限、目的は報告のため

こうした状態を見つけた場合でも、確認は必要最小限に留めています。

まずは、該当するURLにアクセスし、実際に情報が露出しているかどうかを目で確認します。

そのうえで、設定情報が有効なものかどうかを、範囲を絞って確かめます。

それ以上の操作は行いません。

こちらから踏み込む必要はありませんし、踏み込むべきでもないからです。

やっているのは、悪用のための検証ではありません。

悪用される前に、問題として成立しているかを見極めることです。

確認が終わったあとは、責任ある開示(Coordinated Vulnerability Disclosure)の手順に沿って、関係者へ報告しています。

気づきにくい理由は、とても単純です

この手の問題が見逃されやすいのは、特別な異常が表に出ないまま進んでしまうからです。

- サイトは普段どおり動いています。

- 管理画面を見ても、気になる表示はありません。

- 侵入を示すようなアラートも上がらない。

画面上は、何も起きていないように見えます。

その状態が続くと、どうしても優先度は下がっていきます。

あわせて読みたい

目立たない設定不備を、入口のまま放置しないために——

情報漏えいや不正アクセスは、何か大きな音を立てて始まるとは限りません。

目立たない設定不備が、そのまま残り、時間が経ってから、別の形で表に出てくることもあります。

だからこそ、確認するポイントは派手なものではありません。

- 設定ファイルが外から見える状態になっていないか

- 環境変数に、今は使われていない情報が残っていないか

- メールや外部連携の権限が、必要以上に広がっていないか

一つひとつは、よく知られた確認項目です。

ただ、少し立ち止まって見直すだけでも、見え方が変わる場面はあります。

予防や診断の立場で仕事をしていて感じるのは、何も起きていない時間こそ、いちばん冷静に確認できるということです。

CyberCrewは、その「何も起きていない時間」に入口になり得る設定不備を拾い上げ、責任ある手順で共有すること自体が、被害を減らす実務だと考えています。

ほんの少し手を止めて見るだけで、後の選択肢が増えることもあります。

この話が、そのきっかけになればと思います。

自社のセキュリティに不安を感じたら