「マルウェアとランサムウェア、何が違うの?」

結論から言うと、ランサムウェアはマルウェアの一種で、別の脅威ではありません。

ここを押さえるだけで、対策の考え方が一気に整理できます。

実際、IPAの「情報セキュリティ10大脅威(組織)」では、ランサム攻撃は10年連続で1位です。

また警察庁の統計でも、令和7年上半期におけるランサムウェアの被害報告件数は 116 件と高水準が続いています。

この記事ではマルウェアとランサムウェアの違いから、マルウェアの種類、ランサムウェアの脅威について解説します。

ランサムウェアへの対策は事前の備えが重要です。CyberCrew では、脆弱性診断やペネトレーションテストを通じて、ホワイトハッカーが実際に攻撃者の立場で侵入可能性を検証し、セキュリティ対策をすることが可能です。緊急対応の相談も受け付けているので、まずはご相談ください。

TABLE OF CONTENTS

マルウェアとランサムウェアの違いをわかりやすく解説

まず、いちばん混乱が起きやすい点から整理します。

- マルウェア:悪意あるソフトウェアの“総称”(上位カテゴリ)

- ランサムウェア:マルウェアのうち「暗号化やロックで業務を止め、身代金を要求するタイプ」(下位カテゴリ)

「マルウェア」と「ランサムウェア」は、並列の別物ではありません。

ランサムウェアは“マルウェアの中に含まれる”という包含関係です。イメージとしては「乗り物(親)」の中に「車(子)」があるようなものです。

車は乗り物の一種であって、乗り物と車が“別ジャンル”ではありません。

同じように、ランサムウェアはマルウェアの一種であり、対策も「基本は同じ土台の上に積み増す」発想が現実的です。

マルウェアの種類をそれぞれ徹底解説

マルウェアは「1つの攻撃」ではありません。ウイルス・ワーム・トロイの木馬・スパイウェアなど、目的や挙動が違う複数の型があり、型によって守り方(優先すべき対策)が少し変わります。

たとえば、情報を“静かに盗む”タイプもあれば、ランサムウェアのように“業務を止めて脅す”タイプもあります。

この違いを押さえると、経営層への説明も「なぜ多層防御が必要か」を納得してもらいやすくなります。

マルウェアとは?悪意あるソフトウェアの総称

「Malicious(悪意のある)+Software(ソフトウェア)」の合成語で、システムに害を与える目的で作られたプログラム全般を指します。

やることはさまざまで、代表例だけでも「破壊」「妨害」「盗む」「乗っ取る」などに分かれます。

ここが重要で、マルウェアは“単一の道具”ではなく、病名ではなく「病気というカテゴリ」のようなものです。

だから「マルウェア対策=このソフトを入れれば完了」という話には、なりにくいのです。

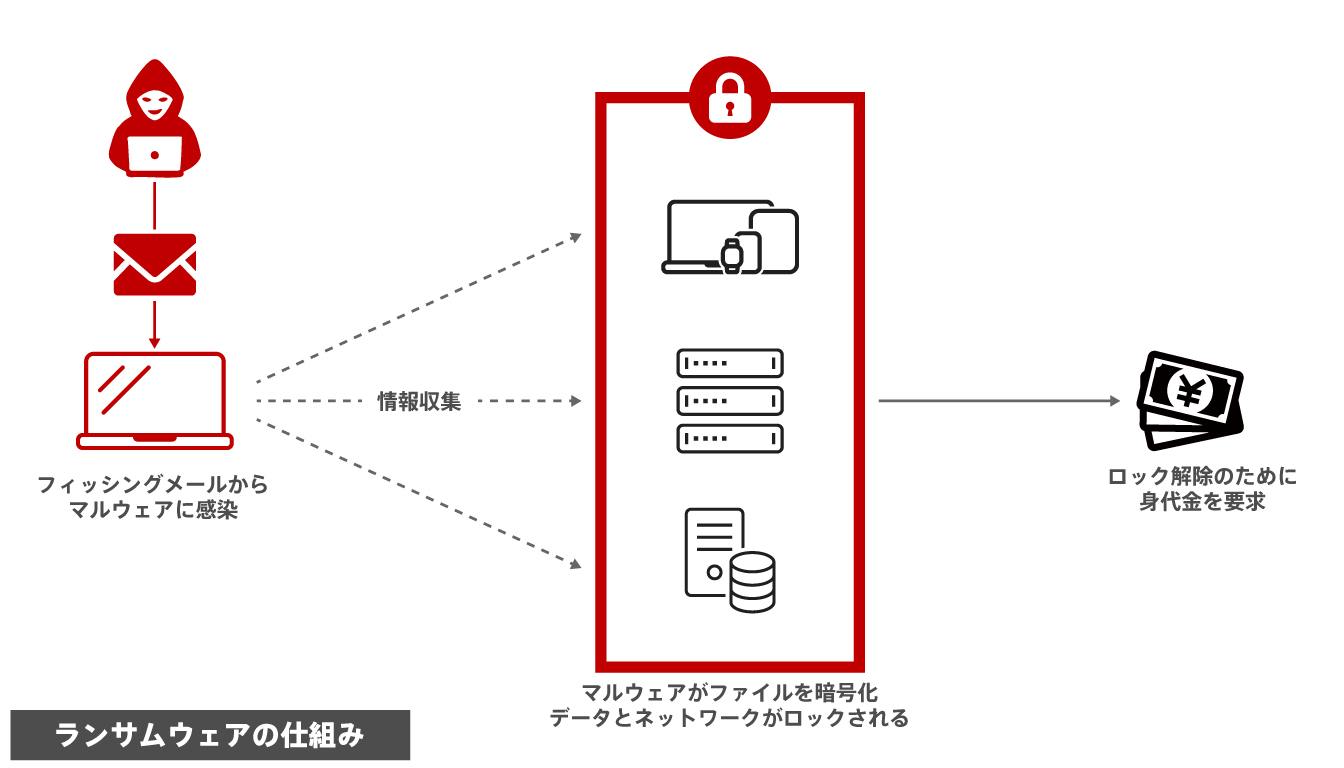

ランサムウェアとは?身代金を要求するマルウェア

ランサムウェアは「Ransom(身代金)+Software」から来た名前で、データを暗号化(または端末をロック)して使えなくし、復旧と引き換えに金銭を要求するタイプです。金銭は暗号資産で要求されることが多いです。

典型的な流れはシンプルです。

- 侵入(入口はVPN・RDP・メールなど)

- 社内で展開(権限昇格や横展開)

- 暗号化・業務停止

- 身代金要求(期限・データ公開の脅しを伴うことも)

- 支払っても復旧保証はありません(鍵が機能しない/追加要求/再攻撃など)

つまりランサムウェアは、ITトラブルというより事業停止を狙う恐喝です。短時間で経営判断を迫る設計になっています。

ウイルスとは?自己複製して感染を広げるプログラム

古典的な“ウイルス型”は、他のファイルや正規プログラムに寄生して広がるのが特徴です。単体では増えにくく、宿主(寄生先)が必要です。

感染したファイルが実行されると、自己複製しながら別のファイルへ広がり、ファイル破損や不安定化などを引き起こします。

ワームのように自動拡散するタイプとは性質が異なり、「ユーザー操作が起点になりやすい」と理解すると整理しやすいです。

ワームとは?ネットワーク経由で自己増殖するマルウェア

ワームは宿主が不要で、ネットワークを通じて自律的に増殖します。拡散が速く、短時間で多数の端末に影響が及ぶのが厄介です。

また、拡散そのものが大量通信を発生させ、業務ネットワークの遅延や停止につながることもあります。

有名な事例としてWannaCryは「自己拡散の性質」を持ち、被害の広がりが非常に速かったことで知られています。

トロイの木馬とは?正規ソフトに偽装して侵入するマルウェア

トロイの木馬は、正規ソフトを装って導入させる“だまし”が主役です。ユーザーが自分で入れてしまう形になるため、入口の段階では「気づきにくい」のが特徴です。

導入後は、バックドア(裏口)設置、情報窃取、追加マルウェアの投入などの土台になります。

名前はギリシャ神話の逸話が由来で、自己増殖はしないことが一般的です。

スパイウェアとは?情報を密かに収集・送信するマルウェア

スパイウェアは、行動履歴や認証情報などを静かに収集して外部へ送信します。端末が派手に壊れないため、発覚まで時間がかかりがちです。

フリーソフトに同梱(バンドル)されて入るケースもあり、「便利そうだから入れた」結果として情報漏えいにつながることがあります。

ランサムウェアと違い、業務停止よりも“気づかぬうちの漏えい”が痛手になります。

【2025年最新】ランサムウェアの感染経路6つ

対策は、まず入口(侵入経路)を知ることから始まります。

警察庁の統計資料では、侵入経路としてVPN機器経由が最多(約6割)で、次いでRDP(Remote Desktop Protocol)が続く傾向が示されています。

つまり「高度なゼロデイ」より前に、“インターネットに面した入口の基本管理”で差がつきます。

以下、現場で実際に多い6つを、優先度が伝わるように整理します。

①VPN機器の脆弱性【感染経路の約6割】

VPN機器は、外部公開され、社内ネットワークへ直結しやすい“玄関”です。警察庁の統計でも侵入経路の最多として挙がっています。

問題になりやすいのは、ファームウェア未更新/EOL機器の放置/設定不備です。

攻撃者は特別な技能がなくても、スキャンで「古いVPN」を探し、既知の弱点を機械的に突いてきます。

テレワーク普及でVPNが増えた結果、「便利な入口」が同時に増えた、というのが現実です。最優先は“更新できる状態に戻す”ことです。

②リモートデスクトップ(RDP)【感染経路の約2割】

RDPは、インターネットに直接公開してしまうと、攻撃者から見つけるのが容易です。統計でも一定割合が示されています。

侵入の典型は、パスワード使い回しや総当たり(ブルートフォース)です。

「とりあえず3389番ポート(RDPの入口)を開けた」「ロックアウトがない」「MFAがない」といった運用上の隙が、被害につながります。

可能なら公開をやめ、やむを得ない場合も“前段に強い制御”を置くのが鉄則です。

③フィッシングメール・添付ファイル

請求書、配送通知、取引先連絡などを装い、添付やリンクから侵入させます。AIの発達などで日本語も自然になり、見分けが難しいケースが増えています。

特に「マクロを有効にしてください」「セキュリティのため確認」など、ユーザーに操作させる設計が多いです。

技術対策だけでなく、「迷ったら開かず報告」「添付は別経路で真偽確認」という運用が効きます。教育は“1回で終わらせない”ことがポイントです。

④改ざんされたWebサイト

正規サイトが改ざんされ、閲覧だけで不正コードが動く(いわゆるドライブバイ)形もあります。

広告経由で不正コードが配られるケース(マルバタイジング)もあり、「自分から怪しいサイトに行ったわけではない」のに巻き込まれることがあります。

このタイプはユーザーが気づきにくいので、端末側の防御・検知、そしてブラウザやOSの更新が重要になります。

⑤ソフトウェア・ファイルのダウンロード

海賊版ソフト、クラックツール、非公式サイトのインストーラは、現実に危険です。また「無料ツール」に見えて、裏で別のプログラムが同梱されることもあります。

便利さと引き換えに、入口を自分で開けてしまう形です。原則はシンプルで、入手元を公式に限定すること。

社内で例外運用があるなら、棚卸しして潰すだけでもリスクは下がります。

⑥USBメモリなど外部記録メディア

USBは“物理の入口”です。拾ったUSBを挿す事故だけでなく、社内で使い回すUSBが感染源になることもあります。

外部メディアからの侵入は「ネットワーク対策だけでは漏れる」典型です。

対策は、利用ルール(持ち込み禁止/許可制)、自動実行の無効化、接続時のスキャンなど、運用と技術の組み合わせが必要です。

ランサムウェア被害事例【2024-2025年最新】

「実際に起きているのか」を知ると、優先順位が決まります。

ここでは国内で公表された事例を中心に、業務停止が“どれくらい現実の経営リスクか”が伝わる点だけに絞って紹介します。

KADOKAWA/ニコニコ動画(2024年6月)

2024年6月のサイバー攻撃により、関連サービスで長期の影響が発生しました。報道では、復旧・補償などに関する特別損失を見込む内容も伝えられています。

この種の事例が示すのは、「大企業でも止まる」「影響は1システムに留まらない」という現実です。

入口は、専用の“超技術”よりも、認証情報の悪用や運用上の穴から始まるケースが多いとされています。

だからこそ、MFAや権限管理、外部公開点の点検といった“基本の積み上げ”が効きます。

(参照:株式会社ドワンゴ「当社サービスへのサイバー攻撃に関するご報告とお詫び」)

アスクル(2025年10月)

2025年10月、ランサムウェア感染によるシステム障害が公表され、受注・出荷などの業務停止が発生した旨が発表されています。

ECや物流は、システム停止がそのまま売上・取引影響に直結します。つまり「ITの問題」では終わりません。

止まったときに何が起きるか(受注、出荷、問い合わせ、返品、請求…)を具体的に想像できる会社ほど、バックアップや復旧計画の優先度が上がります。

(参照:アスクル株式会社「【重要】ランサムウェア攻撃による情報流出に関するお詫びとお知らせ」)

アサヒグループホールディングス(2025年9月)

2025年9月末、サイバー攻撃によるシステム障害が公表され、受注・出荷やコールセンター業務の停止が発生したことが発表されています。

その後、同社はランサムウェア攻撃であったことを公表しつつ、決算発表延期など、経営レベルの影響にも言及しています。

この事例が示すのは、製造・物流・経理など、“止まると会社が回らない領域”が攻撃の対象になることです。攻撃の詳細は公開できない場合が多いですが、逆に言えば「どの企業でも起こり得る」類型だと捉えるべきです。

(参照:アサヒグループホールディングス「サイバー攻撃被害の再発防止策とガバナンス体制の強化について」)

中小企業も標的に【他人事ではない理由】

「うちは小さいから狙われない」という考えは危険です。

警察庁の報告でも被害は高水準で推移しており、攻撃の裾野が広がっていることが示されています。

中小企業は、VPNや機器更新が後回しになりやすく、攻撃者から見ると“投資対効果が高い”標的になりがちです。

さらに怖いのは、踏み台です。取引先や委託先としてつながる企業が侵入口になれば、サプライチェーン全体に影響が及びます。IPAが上位脅威として継続的に挙げる理由も、ここにあります。

マルウェア・ランサムウェアの対策方法7選

対策は「全部やる」より、優先順位を間違えないことが重要です。現実の侵入経路(VPN・RDP・認証情報の悪用、日常運用の隙)に合わせて、費用対効果が高いものから順に整えることが、結果的に最短ルートになります。

すべてを一度に完璧にする必要はありません。攻撃が実際に起きている入口から着手することで、限られた予算や人員でもリスクを大きく下げられます。

ここでは、明日から現場で実行できる順に、7つの対策を紹介します。

①VPN機器・ネットワーク機器のアップデート

侵入経路としてVPNが多い傾向が示されている以上、最優先で対策すべきポイントがPN機器・ネットワーク機器のアップデートです。

具体的には、以下の5つの方法が挙げられます。

- ファームウェアの最新化

- EOL(サポート終了)機器の置換

- 認証方式やアクセス制御を含む設定点検

- 不要な外部公開の停止

- ログ監視と異常検知の強化

問題は、これらが「業務に直接影響しないため後回しにされやすい」点です。

しかし攻撃者は、「現時点で老朽化しており、かつ長期間メンテナンスや更新が行われていない機器」を自動的に探して攻撃します。

定期的に脆弱性を洗い出し、攻撃者より先に塞ぐ体制を作ることが、結果的に最もコストを抑えられる現実的な対策です。

②多要素認証(MFA)の導入

パスワードが漏れても突破されにくくする、もっとも効果の高い基本策です。

VPN、リモートアクセス、管理者アカウントについては、多要素認証は「必須」と考えてください。

SMS認証は乗っ取りリスクが指摘されていますが、認証アプリやハードウェアトークンを使えない場合でも、“パスワードだけ”に比べれば確実に安全性は向上します。

重要なのは、パスワード単独に依存しない構成へ移行することです。

③定期的なバックアップ【3-2-1ルール】

バックアップは最後の砦です。ランサムウェアで暗号化されると、復旧手段が限られます。

実務で使える原則が3-2-1ルールです。

- 3つのコピー(原本+複製2)

- 2種類の媒体(例:NASとクラウド)

- 1つはオフサイト/オフライン(ネットワークから切り離す)

オンラインだけのバックアップは、一緒に暗号化される危険があります。そしてもう1つ大事なのが「復元テスト」です。取っているつもりでも、戻せなければ意味がありません。

④セキュリティソフト・EDRの導入

従来型のアンチウイルス(シグネチャ中心)だけでは、新種や亜種の攻撃に対して検知が追いつかない場面が増えています。

EDRは、ファイルの有無だけで判断するのではなく、不審な挙動(横展開、権限昇格、異常な暗号化動作など)を継続的に監視し、侵入後でも早期に検知・隔離するという考え方です。

近年は、中小企業でも導入しやすいクラウド型EDRが増え、運用負荷も下がっています。

ランサムウェア対策では「100%防ぐ」ことよりも、入られた前提で、早く気づき、広がる前に止めるという発想が、現実的かつ効果的です。

⑤従業員へのセキュリティ教育

攻撃者は“人”を狙います。どれほど技術対策を重ねても、巧妙なメールは最終的に人の判断を突いてくるため、すり抜ける可能性があります。

そのため教育では、「知識を増やす」よりも、取るべき行動を具体的に決めておくことが効果的です。

- 迷ったら開かない

- 添付やリンクは別経路で確認する

- 異常に気づいたら、誰に・どう報告するか

短時間の反復が重要です。年1回の講義より、月5分の習慣の方が、実際の被害防止につながります。

⑥アクセス権限の最小化

最小権限の原則は、侵入後の被害範囲を抑えるための重要な考え方です。

管理者権限の乱用や共有アカウントの存在は、攻撃者にとって横展開を容易にし、被害を一気に拡大させます。

権限は「便利だから」ではなく、本当に業務に必要かを基準に付与し、定期的に棚卸しと見直しを行ってください。

侵入をゼロにできなくても、被害を“1台で止める”設計に近づけるだけで、復旧にかかる時間やコストは大きく変わります。

⑦インシデント対応計画の策定

被害の規模は、技術的な問題よりも、初動対応の混乱によって大きく左右されます。

誰が意思決定するか、どこから切るか、外部連絡は誰がするか――これが曖昧だと、初動が遅れて被害が広がります。

計画は「あるだけ」では意味がありません。机上訓練で、誰が・何を・どの順で対応するのかを事前に確認しておく必要があります。

ランサムウェアに感染したらやるべき5ステップ

もし「暗号化された」「画面がロックされた」「身代金要求のメッセージが表示された」など、ランサムウェア感染の疑いがある場合、最初に必要なのは冷静さです。

パニック状態で電源を落としたり、原因を探そうとして手当たり次第に操作すると、調査に必要な証拠が失われたり、被害範囲を広げてしまうことがあります。

まずは落ち着いて状況を整理し、決められた手順に沿って行動することが重要です。以下は、緊急時に確認すべきチェックリストです。

対応方法に不安がある場合は、被害を深刻化させないようすぐにCyberCrewの緊急対応窓口から無料相談してください。

ステップ1:ネットワークから即座に切断する

LANケーブルを抜く、Wi-Fiをオフにするなどして、まず端末を外部および社内ネットワークから速やかに隔離します。

これにより、ランサムウェアが横展開している途中であれば、他の端末やサーバーへの感染拡大を食い止められる可能性があります。

特に、同一ネットワーク内にあるファイルサーバーや共有ストレージは被害が広がりやすいため、最優先で実施すべき初動対応です。

ステップ2:電源は落とさない(証拠保全)

電源断や再起動を行うと、調査に必要な情報(メモリ上の痕跡や一部ログ)が失われ、原因特定や被害範囲の把握が難しくなる可能性があります。

また、状況によっては暗号化処理が途中で不整合を起こし、本来復旧できたはずのデータまで失われることもあります。

初動で覚えておくべき原則は、「切るのはネットワーク、落とすのは電源ではない」です。

ステップ3:セキュリティ担当・専門業者に連絡

社内の担当(情シス・CSIRT等)へ即時共有し、判断を一本化します。

また、自社で抱え込むと、感染範囲の特定や証拠保全が崩れがちです。必要に応じてフォレンジックやインシデント対応の専門家へ相談してください。

「入口はどこか」「何が暗号化されたか」「外部送信の兆候はあるか」を切り分ける段階が重要です。

ステップ4:警察・IPAへ報告

被害状況に応じて、最寄りの警察の相談窓口への連絡を検討してください。

ランサムウェア被害は統計上も継続して発生しており、適切な報告は同種被害の把握や抑止につながる側面があります。

あわせて、IPA(情報処理推進機構)が公開している注意喚起や対策資料は、経営層や社内関係者への説明資料としても有用で、再発防止策を整理する際の参考になります。

ステップ5:復号ツールの確認・復旧作業

復号できるケースは限定的ですが、まず確認したいのが No More Ransom プロジェクトで公開されている復号ツールです。

特定のランサムウェアでは復号が可能な場合もありますが、ツールが存在しても必ずデータが元に戻るわけではありません。そのため、復旧の基本はあくまでバックアップからのリストアになります。

注意すべき点は、復旧を急ぐあまり侵入経路や原因の封じ込めが不十分なまま作業を進めてしまうことです。これでは再感染のリスクが高まります。

復旧対応は、「消火(拡大防止)→原因封鎖→復元」の順番を守ることが、安全かつ確実です。

【絶対NG】身代金は支払わない

身代金を支払っても、データが戻る保証はありません。むしろ、追加要求や再攻撃のリスクが上がります。

さらに、支払いは犯罪組織の資金源になり、攻撃を助長します。だから多くの治安・セキュリティ機関が“支払わない”立場を取ります。

現場では「止めたい」「戻したい」という圧力が強くなります。だからこそ、平時にバックアップ・復旧計画・意思決定ルールを作り、“払わなくても戻せる状態”を先に用意することが重要です。

ランサムウェア対策ならCyberCrewの脆弱性診断・ペネトレーションテスト

ここまで読んで、「入口の管理が弱いかもしれない」「うちのVPN・公開範囲が不安」と感じた方は多いはずです。

警察庁の統計でも、侵入経路としてVPN等の外部公開点が重要な位置を占めます。

つまり、攻撃者に先回りして弱点を見つけ、直すことが、最も費用対効果の高いランサム対策になります。

なぜ脆弱性診断がランサムウェア対策になるのか

ランサムウェアは、魔法のように突然現れるわけではありません。多くのケースでは、VPNやリモートアクセス、公開サーバーといった外部に面した弱点を足がかりに侵入が始まります。

脆弱性診断は、そうした弱点を実際に悪用される前に洗い出すための点検作業です。特に重要なのは、時間の経過とともに増えていく「設定のずれ」「長期間メンテナンスされていない機器」「例外的に許可された運用」です。

攻撃者は、過去ではなく“現在も開いたままの穴”を狙います。

診断によって現状を棚卸しを行い、リスクの高い箇所から優先度順に塞ぐことで、ランサムウェアが成立する条件である侵入と横展開の連鎖を崩すことができます。

定期的に診断を行うほど、例外が溜まりにくくなり、全体のリスクも抑えやすくなります。

CyberCrewの脆弱性診断・ペネトレーションテストの特徴

CyberCrewでは、ホワイトハッカーの視点で「攻撃者ならどこを見るか」を常に前提に置き、机上の理論ではなく現実に狙われやすい侵入経路を重視したペネトレーションテストを行います。

単に自動ツールで検出して終わるのではなく、環境や運用状況に合わせた手動による確認を組み合わせることで、“実際に侵入につながる穴”を優先的に洗い出します。

また、現場でよく課題になる

「どこを直せば効果が出るのか」

「どれが経営判断として説明すべきリスクか」

といった点を、改善提案まで含めて整理します。

料金プラン・費用感

診断費用は、対象範囲(VPN・公開サーバー・Webアプリ等)、規模、深さ(網羅性/侵入シナリオ重視)で変わります。

そのため、まずは現状と優先度をヒアリングし、必要な範囲に絞った見積もりから始めるのが現実的です。

「全部は無理だが、まず入口だけでも不安を潰したい」「予算申請の根拠を作りたい」といった相談でも構いません。無料相談・概算見積もりから段階的に進められます。

マルウェア・ランサムウェアに関するよくある質問

最後に、現場で特によく出る質問を簡潔にまとめます。社内向け資料や説明会で、そのままFAQとして活用できる内容です。

Q1: スマホもランサムウェアに感染しますか?

スマホでもランサムウェアの被害は起こり得ます。

特にAndroidは、非公式ストアや野良アプリを入れられる分、悪意あるアプリを掴むリスクが上がります。

iPhoneも脱獄(Jailbreak)や不審なプロファイルを入れるなど例外運用をすると危険です。

基本は「公式ストアのみ」「OSは最新」「怪しいアプリは入れない」を徹底してください。

Q2: Windows Defenderだけで対策は十分ですか?

Windows Defenderは、個人利用なら基本的な対策として十分役立ちます。

ただ企業環境では、感染を“防ぐ”だけでなく、起きたときに早く気づいて止め、原因を調べて再発を防ぐ――つまり検知・封じ込め・調査まで求められます。

そのためEDRの導入やログ監視、初動手順などの運用ルールをセットで整えるのが現実的です。ランサムウェアは初動の遅れがそのまま業務停止につながるため、Defender単体でリスクを吸収しきれない場面もあります。

Q3: 中小企業でも狙われますか?

中小企業でも十分に狙われます。被害は継続して報告されており、攻撃の対象が一部の大企業だけに限られなくなっています。特に中小企業は、担当者が少なく更新や設定の見直しが後回しになりやすく、攻撃者から見ると「入りやすい入口」が残りがちです。

さらに怖いのは、取引先との接点を足がかりに踏み台として使われ、サプライチェーン全体へ影響が広がるケースです。

Q4: 感染したらデータは元に戻りますか?

バックアップが残っていれば、復旧できる可能性は大きく上がります。ランサムウェアの種類によっては無料の復号ツールが公開されている場合もありますが、必ず使えるわけではなく、データが完全に戻る保証もありません。

身代金を支払っても復旧が約束されるわけではないため、基本は「バックアップを守る運用」と「戻す手順(復旧計画)」を前提に備えることが重要です。

Q5: 無料でできる対策はありますか?

無料でできる対策もあります。まず取り組みたいのは、OSやソフトを最新に保つこと、VPNやネットワーク機器の更新状況を確認すること、MFAを有効にすること、不要な外部公開を止めること、オフラインを含むバックアップ運用を整えること、そして不審メールの扱いルールを決めることです。

高価な製品を入れる前でも、入口と運用の基本を整えるだけで防げるトラブルは少なくありません。

マルウェアとランサムウェアの違いを理解し、被害に遭う前に対策を

まず押さえたいのは、ランサムウェアは「マルウェアの一種」だということです。

別物として考えると対策が難しく見えますが、現実はそこまで複雑ではありません。勝負が決まるのは、ゼロデイのような特殊技術よりも、入口(VPN・RDP・認証情報・運用の隙)をどれだけ潰せているかです。

警察庁の統計でも、令和7年上半期におけるランサムウェアの被害報告件数は 116 件とされ、IPAでもランサムウェア攻撃は長期にわたり最上位の脅威として扱われています。

だからこそ、できるところから“効く順”に整えるのが現実的です。

- 入口の更新・点検(VPN等)を最優先にする

- 次に、MFAで突破されにくくする

- そして、オフラインを含むバックアップ(+復元テスト)で戻せる状態を作る

- そのうえで、検知(EDR等)・教育・権限管理・対応計画を積み増す

万が一のときは、迷ったらこの3つだけは外さないでください。

- ネットワーク切断

- 電源は落とさない

- 身代金は支払わない

この軸で状況を落ち着かせたうえで、警察・IPAへの相談や復号ツールの確認など外部支援につなげることが大切です。

もし「入口に自信がない」「どこから手を付けるべきか決めたい」という段階なら、脆弱性診断やペネトレーションテストで先に穴を洗い出して塞ぐのが、最短ルートになります。