「ランサムウェアに感染したが、データは本当に復旧できるのか?」

これは、被害が発覚した直後、現場で対応にあたる担当者が最初に突き当たる疑問です。

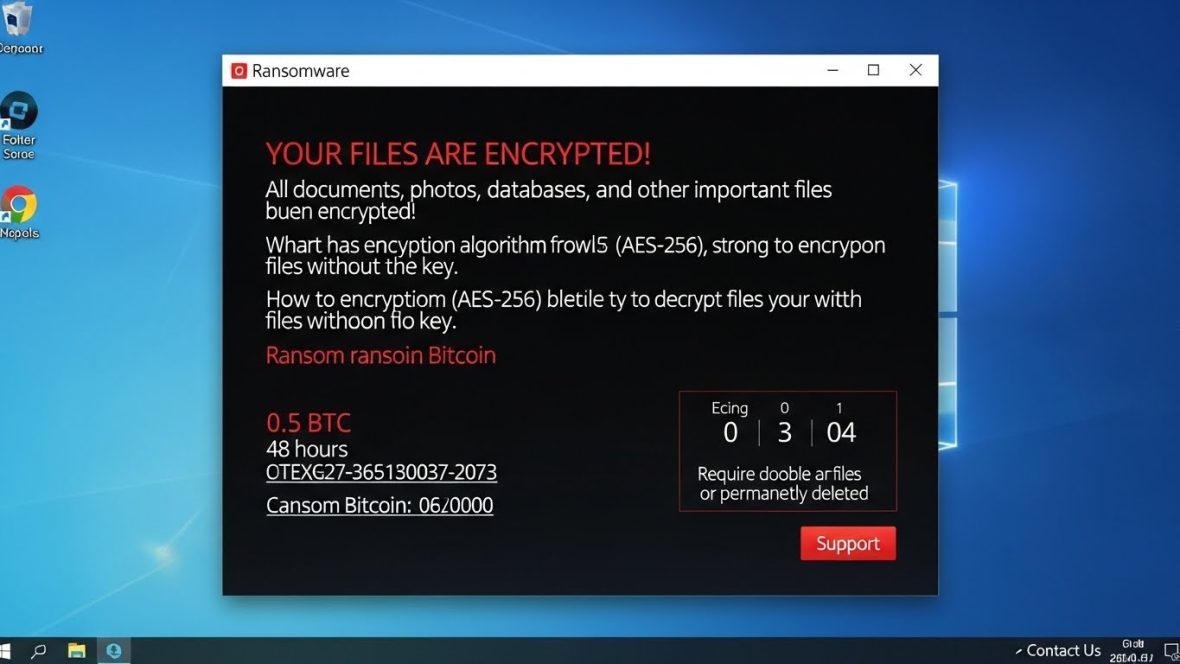

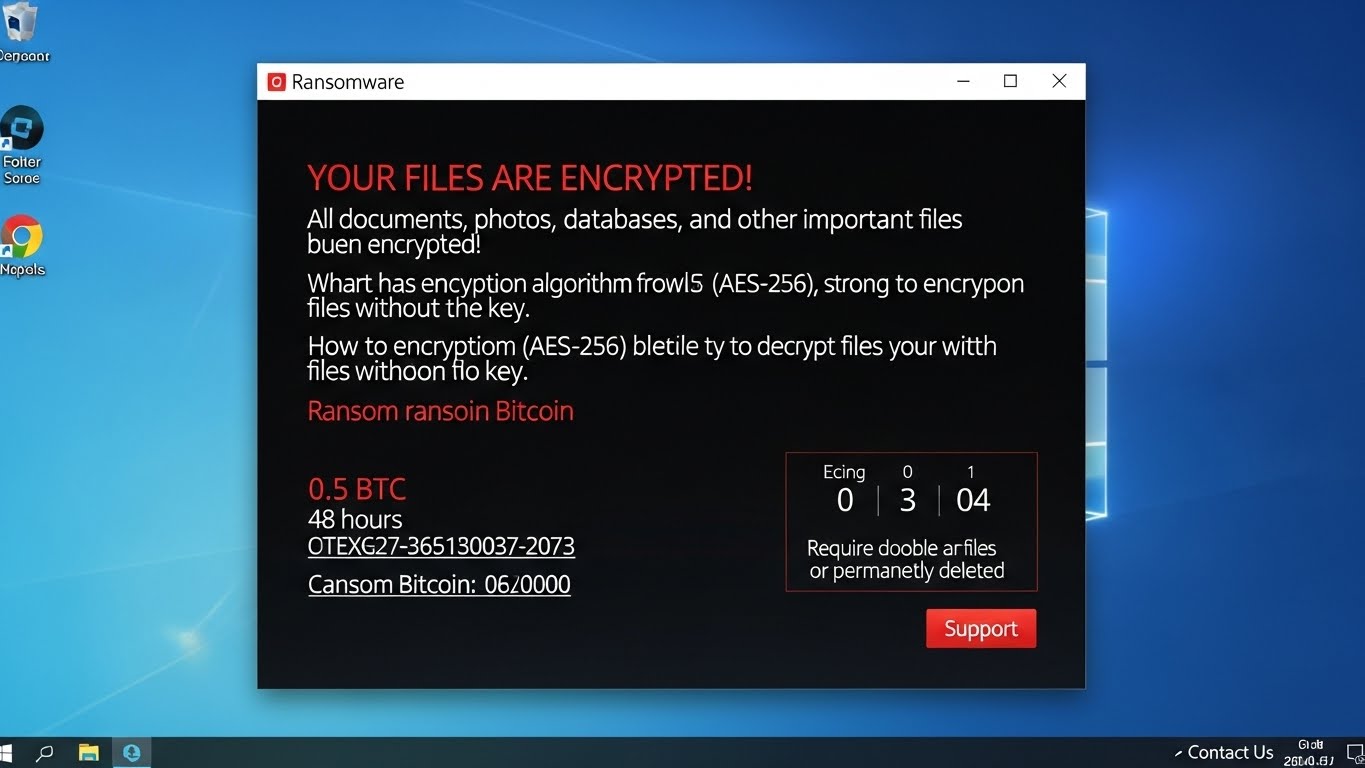

実際の現場では、朝出社してすぐに「PCが起動しない」「見たことのない拡張子のファイルが並んでいる」といった連絡が相次ぎます。慌ててネットワークを遮断したものの、その先で何を判断し、どこまで踏み込めばよいのか分からず、時間だけが過ぎていく――こうした状況は決して珍しくありません。

率直に言えば、ランサムウェア被害からの完全復旧は簡単ではありません。近年の調査でも、約7割の企業が元の状態まで戻せていないという結果が示されています。さらに、復旧に1,000万円以上の費用を要した企業が約半数、業務再開までに1ヶ月以上かかった企業も約3割にのぼります。数字だけを見ても、これは単なるITトラブルではなく、経営そのものに影響する問題だと分かります。

本記事では、「本当に復旧できるのか」という現場の疑問に正面から向き合い、復旧成功率の実態、費用と期間の目安、感染直後に取るべき初動対応、実際に選択される復旧手段、そして復旧できなかった企業に共通する落とし穴について整理していきます。

ランサムウェアへの対策は事前の備えが重要です。CyberCrew では、脆弱性診断やペネトレーションテストを通じて、ホワイトハッカーが実際に攻撃者の立場で侵入可能性を検証し、セキュリティ対策をすることが可能です。緊急対応の相談も受け付けているので、まずは問い合わせください。

TABLE OF CONTENTS

ランサムウェア感染からデータは復旧できるのか?【結論】

ランサムウェアに感染した場合、「データは全部戻るのか?」という点が一番気になると思います。

正直に言うと、一部は戻せるケースがあっても、元どおり完全に復旧できる例は多くありません。

バックアップがあったとしても、それがすでに暗号化されていたり、「本当に感染前の状態なのか」を確認できなければ、安全に戻すことはできません。

実際の現場では、初動対応が遅れたり、被害範囲の見極めに時間がかかり、結果として復旧作業が想定以上に長引いてしまうケースがよくあります。

結局のところ、復旧できるかどうかは運任せではありません。事前にどこまで備えていたか、そして感染直後にどう動けたかで、結果は大きく変わります。

復旧成功率の実態|7割の企業が完全復旧できていない

2025年に公表されたITRの調査を見ると、2024年以降にランサムウェア被害を受けた企業のうち、約7割が完全復旧に至っていません。

ここで言う「復旧できなかった」というのは、まったく業務が再開できなかったという意味ではありません。最低限の業務は動かせたものの、元の状態まで戻すことはできなかった企業が大半を占めています。

同じ傾向は、バックアップや復旧分野で知られるVeeamの国際調査でも確認されています。

こちらでは、約3分の1の企業が復旧に失敗したと報告されています。

さらに現場で重く受け止めるべきなのが、身代金を支払っても、全データを取り戻せた企業はわずか8%しかなかったという点です。

実際の対応現場では、復号鍵が送られてこなかった、復号ツールが途中で止まった、復号はできたがデータが壊れて使えなかった、といったケースが珍しくありません。

数字が示しているのは、「身代金を払えば何とかなる」という期待が、現実にはほとんど当てにならないという事実です。

こうした統計と実例を踏まえると、ランサムウェア被害からの完全復旧は、決して前提にできるものではなく、うまくいったとしても例外的な成功に近いと考えておく必要があります。

なぜ復旧できないのか?3つの主な原因

ランサムウェア被害から復旧できなかったケースを見ていくと、失敗のパターンはだいたい決まっています。

実際の現場で多いのは、次の3つです。

まず多いのが、バックアップ自体が暗号化されてしまっていたケースです。

最近の攻撃では、本番データより先にバックアップサーバやNASを探しに行くのが当たり前になっており、「バックアップがあるから大丈夫」という前提が、最初から崩されていることも珍しくありません。

次に問題になるのが、どのバックアップを使えばいいのか判断できなかったという点です。

侵入経路や横展開の範囲が見えていない状態では、復元しようとしているバックアップも、すでに改ざんされている可能性があります。その結果、復旧作業を途中で止めざるを得なかったり、やり直しになって時間だけが過ぎていくケースが多くあります。

もう一つは、被害範囲の特定に想定以上の時間がかかったケースです。

Active Directory、ファイルサーバ、クラウド環境など、複数の領域に影響が広がっていると、復旧に入る前の調査だけで相当な工数を取られます。

こうした対応を実際に見ていると、「バックアップがある=安全」という考え方は、もう現場では通用しなくなっていると感じます。

復旧できた企業と復旧できなかった企業の決定的な違い

復旧までたどり着けた企業と、そうでなかった企業を見比べてみると、対応のしかたにははっきりした違いがあります。

うまく復旧できた企業では、バックアップがネットワークから分離された場所に置かれており、NASやバックアップサーバが直接被害を受けていないケースがほとんどでした。

加えて、事前に「実際に戻せるか」を確認する復旧訓練を行っていた点も共通しています。

いざという時に、何をどの順番で戻すかが現場で共有されていました。

逆に、復旧がうまくいかなかった企業では、USB-HDDや常時接続された外付けストレージをバックアップとして使っており、本番データと一緒に暗号化されてしまった例が多く見られます。

復旧手順も文書化されておらず、現場で判断に迷っているうちに時間だけが過ぎてしまった、という話も珍しくありません。

こうして見ていくと、違いは「バックアップがあったかどうか」ではありません。どう保管していたか、そして本当に戻せるかを事前に確かめていたか。この差が、そのまま復旧できたかどうかの分かれ目になっています。

ランサムウェア復旧にかかる費用と期間【2026年最新データ】

ランサムウェア被害に直面すると、現場で対応している情シス担当者のもとに、必ず同じ質問が飛んできます。

「結局、いくらかかるのか」「いつ業務を戻せるのか」。

多くの場合、これは経営層から真っ先に確認されるポイントです。

ただ、この2つについて楽観的な答えを出せるケースはほとんどありません。

実際の被害対応を見ていると、想定していたよりも費用がかかり、思っていた以上に時間がかかるという流れになることが多いのが現実です。

警察庁や海外の調査結果を見ても、この傾向ははっきりしています。ランサムウェア被害の復旧は、一部の例外を除けば、高額化・長期化する前提で考えておいたほうが安全です。

ここでは、実際に使われている調査データをもとに、経営判断を行う際に最低限押さえておくべき費用感と期間の目安を整理していきます。

復旧費用の相場|1,000万円以上が約5割

令和7年の警察庁が公表しているランサムウェア被害調査によると、復旧対応にかかった費用が1,000万円以上となった企業は39件中23件と全体の約59%に上ります。

さらにそのうち、5,000万円以上を要した企業は7件と全体の約18%とされており、被害規模が拡大すると費用が急激に跳ね上がる傾向が明確に見て取れます。

一方で、100万円未満で収まったケースは6件と全体の約15%に過ぎず、「最低限の復旧だけ行えば安く済む」という考えは現実的ではありません。特に中堅〜大企業では、業務停止による損失や外部対応コストが重くのしかかります。

海外の調査では、Sophosが身代金を除いた平均復旧費用は約273万ドル(日本円で約4億円)と報告しています。ここには以下のような費用が含まれます。

- インシデントレスポンス・フォレンジック調査費用

- システム再構築・データ復旧費用

- 業務停止・売上損失

- 再発防止のためのセキュリティ投資

これらを総合すると、ランサムウェア復旧は「想定外の出費」ではなく「経営リスクとしての損失」と捉える必要があります。

復旧期間の目安|1週間以上が7割、1ヶ月以上が3割

復旧期間についても、短期間での解決を期待するのは危険です。

令和7年の警察庁の調査によれば、即日〜1週間未満で復旧できた企業は47件中10件と全体の約21%にとどまります。

一方、1週間以上1ヶ月未満が約32%、1ヶ月以上を要した企業は復旧中を含めて約47%と報告されています。

復旧が長期化する主な理由は、被害範囲の特定、侵入経路の調査、バックアップの健全性確認など、復元作業以前に行うべき工程が非常に多いためです。

その結果、業務再開までに数週間から数ヶ月を要するケースが珍しくありません。

身代金を払うべきか?払っても復旧できない現実

結論から言えば、身代金は支払うべきではありません。

統計データが示すとおり、身代金を支払っても全データを取り戻せた企業は稀です。

つまり、支払いは復旧を保証する手段ではないのです。

実際には、復号鍵が提供されなかった、提供された復号ツールが正常に動作しなかった、復号中にデータが破損したといった事例が多数報告されています。

さらに、支払いに応じることで再度の恐喝や追加要求を受けるリスクも高まります。

警察庁や各国のセキュリティ機関が身代金支払いに強く反対している理由は、犯罪組織の資金源になるだけでなく、結果として被害企業自身を守ることにもならないためです。

復旧の観点から見ても、支払いは合理的な選択とは言えません。

ランサムウェア感染時の初動対応【5ステップ】

ランサムウェア感染が発覚した直後の対応は、その後の復旧可否と被害規模を大きく左右します。

実際の現場では、突然の被害によりパニック状態に陥り、誤った判断をしてしまうケースが少なくありません。しかし、初動対応には明確な優先順位と正しい手順があります。

このセクションでは、感染が疑われた瞬間から取るべき行動を、「やるべきこと」「やってはいけないこと」を含めて5つのステップに分けて解説します。

初動を誤ると被害が深刻化しかねません。CyberCrewではセキュリティ事故が発生した際の法人向け緊急窓口を設置しています。インシデントの可能性がある場合はすぐにお問い合わせください。

ステップ1|ネットワークからの即時切断

ランサムウェア感染が疑われた場合、最優先で行うべき対応はネットワークからの切断です。

具体的には、LANケーブルを物理的に抜く、Wi-Fiを無効化する、VPN接続を遮断するといった対応を直ちに実施します。

多くのランサムウェアは、感染端末単体で完結するのではなく、Active Directoryやファイルサーバを経由して他端末へ横展開します。

ネットワーク接続を維持したまま放置すると、数分から数十分の間に被害が組織全体へ拡大する可能性があります。

この段階では「原因調査」よりも「被害拡大防止」が優先です。

切断は早すぎて困ることはありませんが、遅れると致命的になります。

ステップ2|電源を切らない・再起動しない

感染端末を発見した際、直感的に「電源を切れば安全」と考える方は少なくありません。

しかし、電源オフや再起動は原則として行うべきではありません。一部のランサムウェアは、再起動をトリガーとして暗号化処理を再開・加速させる挙動を示します。

また、メモリ上に存在する通信痕跡や実行中プロセスといった揮発性の重要な証拠情報が消失する恐れもあります。

フォレンジック調査や侵入経路の特定を行うためには、感染時点の状態を極力保持することが重要です。

電源操作は、専門家の指示があるまで控えるべき対応だと理解してください。

ステップ3|被害状況の記録・証拠保全

次に行うべきは、被害状況の正確な記録と証拠の保全です。後続の調査や警察への相談、保険請求においても、初期情報の有無が対応速度と精度に大きく影響します。

具体的には、以下のような情報を記録してください。

- 身代金要求画面や警告文のスクリーンショット

- 暗号化されたファイルの拡張子やファイル名

- 感染を最初に確認した日時と端末

- 異常に気付いた経緯(誰が、どこで、何を見たか)

これらは、復旧の可否判断や攻撃グループ特定の重要な手がかりになります。

「後でまとめればよい」と考えず、気付いた時点で記録することが重要です。

ステップ4|関係各所への報告・連絡

被害が確認された場合、速やかに社内外の関係者へ報告・連絡を行う必要があります。

社内では、経営層、情報システム部門、法務・総務部門への共有が不可欠です。

特に経営層には、「被害が発生している事実」と「現時点では調査中である」という冷静な状況説明が求められます。

社外では、警察のサイバー犯罪相談窓口、影響が及ぶ可能性のある取引先、業界ごとの監督官庁などへの連絡を検討します。

報告を怠ると、後に信頼低下や法的リスクにつながる恐れがあります。

ステップ5|専門家への相談

最後に、専門家への早期相談が極めて重要です。ランサムウェア対応は、通常のIT障害対応とは性質が大きく異なります。

自己判断で復旧を進めると、被害拡大や証拠消失を招く可能性があります。

セキュリティベンダー、インシデントレスポンス専門会社、サイバー保険会社などに早期に相談することで、適切な調査・復旧計画を立てることが可能になります。

「何も分からない段階で相談する」こと自体が、正しい初動対応の一部です。

ランサムウェアからデータを復旧する5つの方法

ランサムウェアに感染した場合、データを復旧する方法はいくつか存在しますが、どの方法も万能ではなく、成功率や前提条件が大きく異なる点に注意が必要です。

誤った手段を選択すると、復旧の可能性を自ら下げてしまうケースもあります。

ここでは、実務上検討されることの多い5つの復旧方法について、それぞれの特徴、メリット・デメリット、現実的な成功率を整理します。

状況に応じて「何を試すべきで、何を過度に期待すべきでないか」を理解することが重要です。

方法1|バックアップからの復元

バックアップからの復元は、最も確実かつ推奨される復旧方法です。ただし、成功するためには明確な前提条件があります。

それは、バックアップが感染前の状態であり、かつ暗号化・改ざんされていないことです。

実務では、バックアップの存在自体は確認できても、「いつの時点まで安全なのか」が判断できないケースが多く見られます。

この状態で安易に復元を行うと、再びランサムウェアが展開される危険性があります。

また、復元作業の前には、侵入経路の遮断、認証情報のリセット、影響範囲の特定といった工程が不可欠です。

バックアップ復元は「最後の工程」であり、調査と封じ込めを省略すると復旧は失敗に終わる可能性が高くなります。

方法2|「No More Ransom」の復号ツールを試す

身代金を支払わずに復号を試みる手段として、国際的に知られているのが No More Ransom プロジェクト です。これは各国の警察機関やセキュリティ企業が連携し、特定のランサムウェアに対応する無料の復号ツールを提供しています。

ただし、この方法が有効なのは、復号鍵がすでに公開されている一部のランサムウェアに限られます。

近年主流の二重恐喝型やRaaS(Ransomware as a Service)では、対応ツールが存在しないケースがほとんどです。

ツールがあるからといって成功を過度に期待するのは危険ですが、条件が合致すれば費用をかけずに復旧できる可能性があるため、バックアップが使えない場合の選択肢として検討する価値はあります。

方法3|警察庁の復号ツールを利用する

日本国内では、警察庁が特定のランサムウェアに対して復号ツールを提供した事例があります。

代表的なものとしては、LockBit系の一部亜種などが挙げられます。

この方法を利用するためには、原則として警察への被害届や相談が前提となります。

また、すべてのランサムウェアに対応しているわけではなく、利用できるケースは限定的です。

それでも、公式ルートで提供される手段であるため、条件が合致する場合には検討すべき復旧方法の一つです。

方法4|データ復旧業者に依頼する

バックアップや復号ツールが使えない場合、データ復旧業者への依頼を検討する企業も少なくありません。

専門業者は、暗号化の実装不備や一時ファイルなどを手掛かりに、一部データを復旧できる可能性があります。

費用相場は50万円〜500万円程度が一般的ですが、成功が保証されるものではありません。また、「必ず復旧できる」とうたう業者には注意が必要です。

過度な期待を煽る業者は、技術的根拠が乏しい場合があります。

依頼する際は、実績、対応範囲、成功報酬条件の有無などを確認し、インシデント対応経験のある業者を選定することが重要です。

方法5|Windowsのシステム復元機能を使う(個人向け)

個人ユーザー向けの手段として、Windowsのシステム復元やシャドウコピーからの復元が挙げられます。

しかし、企業環境では成功率が低く、推奨されません。

多くのランサムウェアは、感染時にシャドウコピーを削除する処理を実行します。そのため、復元ポイント自体が残っていないケースが大半です。

あくまで限定的な状況でのみ有効な方法であり、組織的な復旧手段として期待すべきではないことを理解しておく必要があります。

なぜバックアップがあっても復旧できないのか?正しいバックアップ対策

ランサムウェア被害の報告で頻繁に耳にするのが、「バックアップは取得していたが、復旧できなかった」というケースです。

実際、調査データでもバックアップが存在していたにもかかわらず復旧に失敗した企業が7〜8割に達しています。

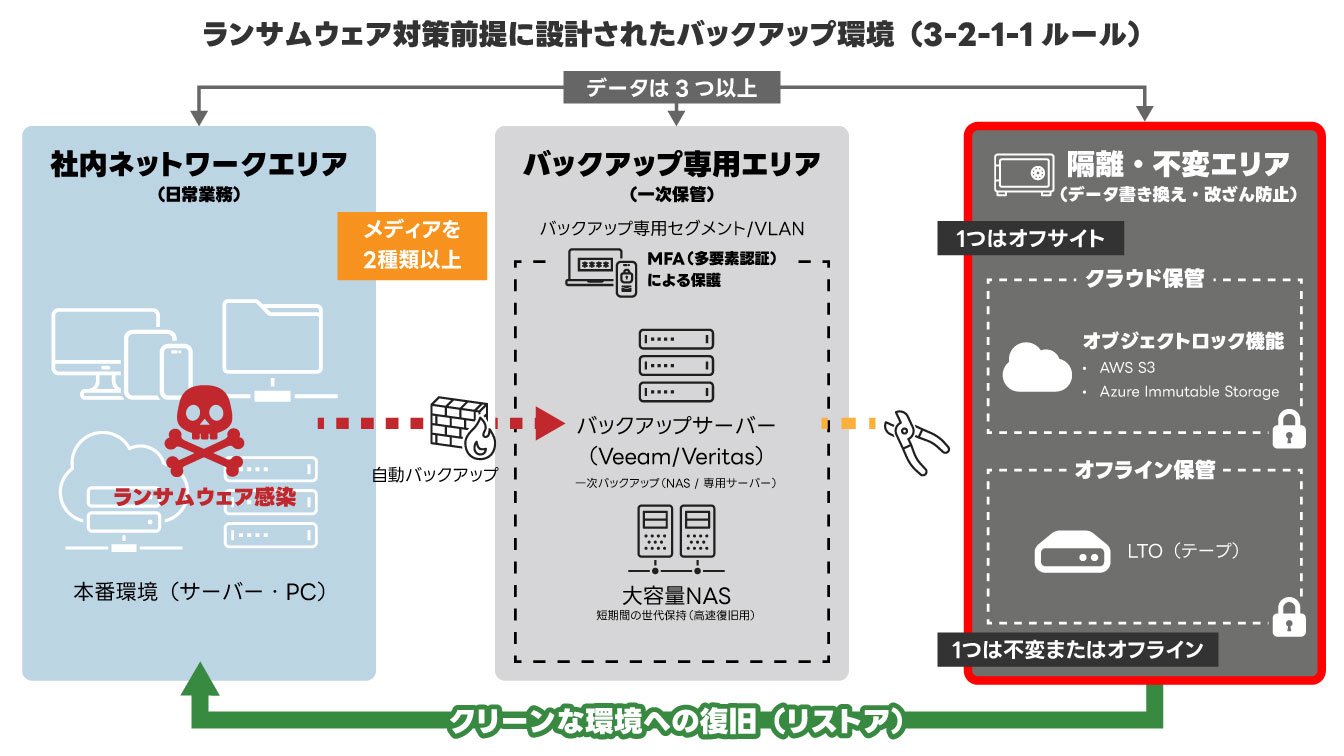

問題は「バックアップの有無」ではなく、ランサムウェアを前提に設計されたバックアップだったかどうかです。

このセクションでは、従来型バックアップが通用しなくなった理由と、現在求められる実践的なバックアップ対策について解説します。

従来のバックアップが通用しない理由

従来のバックアップ運用は、「障害や誤操作からの復旧」を主目的として設計されてきました。しかし、ランサムウェア攻撃においては、この前提が完全に崩れています。

近年の攻撃者は、侵入後すぐにバックアップサーバやNASの探索を行い、管理者権限を奪取した上でバックアップ領域を優先的に暗号化・削除します。

その結果、本番データと同時にバックアップも失われるのです。

特に危険なのが、常時ネットワークに接続されたバックアップストレージや、同一ドメイン配下で運用されているバックアップ環境です。

これらは攻撃者から見ると「最初から標的に含まれている資産」であり、もはや安全な退避先とは言えません。

3-2-1ルールの徹底

バックアップ対策の基本原則として知られているのが3-2-1ルールです。これは次の3点を意味します。

- データを3つ以上のコピーとして保持する

- 2種類以上の異なる媒体に保存する

- 1つは物理的に離れた場所に保管する

このルールの本質は、「単一障害点を作らない」ことにあります。

特定の機器、ネットワーク、管理者権限に依存しない構成にすることで、ランサムウェアによる同時破壊のリスクを大幅に下げることができます。

イミュータブルバックアップとは?

イミュータブルバックアップとは、一度保存したデータを一定期間、変更・削除できない仕組みを持つバックアップ方式です。

管理者権限を奪われたとしても、保存済みデータを書き換えられない点が最大の特徴です。

近年は、オブジェクトストレージやバックアップ製品において、保持期間を指定することでイミュータブル化できる機能が普及しています。

これにより、ランサムウェアがバックアップ世代を破壊することを防止できます。重要なのは、イミュータブル設定が「論理的に分離されている」だけでなく、運用面でも解除できない設計になっているかを確認することです。

設定ミスや権限管理の不備があると、効果は大きく損なわれます。

エアギャップバックアップとは?

エアギャップバックアップとは、ネットワークから物理的または論理的に切り離してデータを保管する方式です。

オンライン攻撃に対しては最も強固な対策の一つとされています。

代表的な例としては、バックアップ完了後にネットワークを遮断するテープ保管、オフラインメディアへの定期退避などが挙げられます。

攻撃者が侵入しても、アクセス経路自体が存在しないため、暗号化されるリスクを大幅に低減できます。

一方で、運用コストや復旧までの時間がかかる点には注意が必要です。そのため、イミュータブルバックアップと組み合わせ、重要データのみエアギャップ化するといった設計が現実的です。

定期的な復旧テストの重要性

バックアップ対策で最も見落とされがちなのが、定期的な復旧テストです。バックアップが存在していても、実際に復元できなければ意味がありません。

多くの企業では、「バックアップは成功している」というログ確認のみで安心してしまい、復元手順の検証を行っていません。

その結果、いざ被害が発生した際に、復旧に必要な手順や所要時間が分からず混乱します。

最低でも年に1回以上の復旧訓練を実施し、「どのデータを」「誰が」「どの順番で復旧するのか」を事前に確認しておくことが、実践的な対策となります。

ランサムウェア対策・復旧支援ならまずはCyberCrewに相談してください

ランサムウェア被害に直面したとき、現場で一番困るのは「すぐに正解が分からない」という点です。

復旧できるのか、身代金をどう考えるべきか、どこまで社内外に説明すべきか。被害が分かった直後ほど、判断に必要な情報はそろっていません。

CyberCrewは、こうした状況そのものを減らすために、事前の予防対策を重視したセキュリティ支援を行っています。主軸となるのは、ペネトレーションテストや脆弱性診断、そしてダークウェブモニタリングによる情報漏えいの早期把握です。

「侵入される前に弱点を把握する」「侵入されても被害を最小限に抑える」――この考え方が、CyberCrewの基本姿勢です。

一方で、実際に被害が発生してしまった場合、「どこから手を付ければいいのか分からない」という相談を受けることもあります。復旧作業そのものを請け負うことはできませんが、ホワイトハッカーの立場から、状況整理の考え方や、やってはいけない行動について助言できる場合があります。被害直後に誤った判断をしないための壁打ち相手として、相談していただくことは無意味ではありません。

ランサムウェア対策は、被害が起きてから考えるものではなく、起きる前にどこまで備えられているかで結果が大きく変わります。今すぐの被害対応でなくても、「自社の状態を一度整理しておきたい」という段階での相談が、結果的に最も現実的な第一歩になるケースは多くあります。

よくある質問(FAQ)

ここでは、「ランサムウェア 復旧」というキーワードで検索されることの多い疑問について、現場で本当に判断に迷いやすいポイントを中心に解説します。

復旧可否、費用や期間の目安、身代金の扱い、バックアップの限界など、ネット上では断片的にしか語られていないテーマを、実務・統計・経験に基づいて簡潔かつ現実的に回答します。

Q1. ランサムウェアに感染したら最初に何をすべき?

ランサムウェア感染が疑われた場合、私たちが現場で最優先で指示するのは「ネットワークからの即時切断」です。LANケーブルの抜線、Wi-Fiの無効化、VPN切断を行い、被害が他端末やサーバへ横展開するのを防ぎます。

次に重要なのは、電源を切らない・再起動しないことです。再起動によって暗号化処理が再開されたり、フォレンジック調査に必要なメモリ上の証拠が消失する可能性があります。

その上で、脅迫画面や拡張子、発見時刻などを記録し、できるだけ早く専門家に相談してください。自己判断で復旧を試みることが、結果的に復旧成功率を下げるケースは非常に多いです。

Q2. 復旧にはどれくらいの費用がかかる?

私たちが対応してきた実案件、ならびに警察庁の統計を踏まえると、復旧費用が1,000万円を超えるケースは決して珍しくありません。

実際、令和7年の警察庁が公表しているランサムウェア被害調査によると、復旧対応にかかった費用が1,000万円以上となった企業は39件中23件と全体の約59%です。

費用には、単なるデータ復旧作業だけでなく、フォレンジック調査、システム再構築、業務停止による損失、再発防止のためのセキュリティ対策導入などが含まれます。

「身代金を払えば安く済むのでは」と考える経営層もいますが、支払い後も復旧作業や再構築は必要になるため、結果的にコスト削減につながることはほとんどありません。

Q3. 復旧にはどれくらいの期間がかかる?

令和7年の警察庁の調査によれば、即日〜1週間未満で復旧できた企業は47件中10件と全体の約21%にとどまります。

これは、データ復元作業そのものよりも前に、侵入経路の特定、被害範囲の調査、バックアップの健全性確認といった工程が必要になるためです。

特にActive Directoryやクラウド環境まで侵害されている場合、「安全に復旧できる状態」を作るだけで数週間を要することもあります。

Q4. 身代金は払うべき?

私たちの立場は明確で、身代金は支払うべきではありません。

実務では、

・復号鍵が提供されない

・復号ツールが不完全

・復号中にデータが破損する

といった事例が頻発しています。

さらに、支払いに応じることで再度の恐喝や追加要求を受けるリスクも高まります。

警察や各国のセキュリティ機関が支払いを推奨しないのは、復旧成功率が低く、長期的に見て企業を守らない判断だからです。

Q5. バックアップがあれば必ず復旧できる?

残念ながら、バックアップがあっても必ず復旧できるわけではありません。調査では、バックアップが存在していたにもかかわらず復旧できなかった企業が約7割に上ります。

理由は明確で、近年のランサムウェア攻撃ではバックアップ領域そのものが最優先で狙われるからです。

常時ネットワーク接続されたNASやバックアップサーバは、本番データと同時に暗号化されるケースが多く見られます。

重要なのは「バックアップがあるか」ではなく、ランサムウェアを前提に設計されたバックアップかどうかです。

Q6. 中小企業もランサムウェアの標的になる?

実際、警察庁の統計では被害企業の約3分の2が中小企業です。

「うちは小さいから狙われない」という考えは非常に危険です。

中小企業は、セキュリティ専任者がいない、バックアップや監視体制が不十分といった理由から、攻撃者にとって「侵入しやすく、交渉しやすい標的」と見られがちです。

被害が発生した場合、事業継続そのものが困難になるケースも少なくありません。規模に関係なく、事前対策が不可欠です。

Q7. 無料で使える復号ツールはある?

一部のランサムウェアについては、「No More Ransom」プロジェクトなどで無料の復号ツールが公開されています。

ただし、対応しているのは限定的な旧亜種が中心です。近年主流のRaaS型ランサムウェアや二重恐喝型では、復号ツールが存在しないケースがほとんどです。

そのため、「無料ツールがあるから安心」と考えるのは危険です。利用できる場合は価値がありますが、過度な期待は禁物であると理解してください。

Q8. 警察に届け出るべき?

必ず警察のサイバー犯罪相談窓口へ届け出るべきです。届け出ることで、復号ツールの案内や捜査協力を受けられる可能性があります。

また、被害の事実を公的に記録しておくことは、後の保険対応や社外説明においても重要な意味を持ちます。

「届けても意味がない」と考えず、正式な手続きを踏むことが企業防衛につながると理解してください。

まとめ|ランサムウェア復旧で最も重要なこと

ランサムウェア復旧で大切なのは、「気合いで何とかする」ではなく、現実を正しく見たうえで、やるべき順番を外さないことです。

復旧は“運が良ければ戻る”話ではなく、事前の備えと初動の質で結果が大きく変わります。

特に押さえておきたいポイントは、次の5つです。

- 完全復旧は当たり前ではない

「全部元に戻る」と期待しすぎると判断を誤ります。完全復旧できないケースが多い前提で、優先順位を決めて動く必要があります。 - 費用と期間は想像以上に重い

復旧費用が1,000万円を超える例や、業務再開まで1ヶ月以上かかる例も珍しくありません。これはIT部門だけの問題ではなく、売上・信用・契約に直結する経営リスクです。 - 感染直後の初動が勝負を決める

最初の数時間の動き方で、被害の広がりも、復旧の難易度も変わります。迷って操作を増やすほど、状況が悪化することがあります。 - “復旧できるバックアップ”は設計がすべて

バックアップがあっても、同じネットワークや同じ権限にぶら下がっていれば一緒にやられます。イミュータブルやエアギャップなど、破壊されにくい形にして初めて「最後の砦」になります。 - 訓練と計画がない復旧は回らない

いざという時に「誰が」「何を」「どの順で」戻すのかが決まっていないと、復旧は止まります。平時の復旧テストと、意思決定・連絡体制の整備が効きます。

結局のところ、ランサムウェア対策は“セキュリティ製品を入れる話”だけではありません。

事業を止めないための備えであり、経営判断そのものです。被害に遭ってから後悔しないためにも、入口対策とバックアップ設計、初動手順を、平時のうちに現実的な範囲で整えておくことが重要です。

不安や疑問がある場合は、一人で抱え込まず、私たちCyberCrewのような専門家に相談することが、結果として最短かつ最善の選択につながります。