ランサムウェアは、もう「大企業だけが狙われるもの」と楽観視できる脅威ではありません。

警視庁の公表資料によれば、2025年上半期(1〜6月)のランサムウェア被害は116件とされ、被害が高い水準で推移している状況です。

さらに、IPA(情報処理推進機構)が毎年公表している「情報セキュリティ10大脅威」でも、組織にとっての重要な脅威としてランサムウェアが継続的に取り上げられています。現場感としても、「狙われる側に理由がある」というより、攻撃者が“入りやすいところから入る”結果として、企業・組織規模を問わず被害が出ています。

この記事では、ランサムウェアの種類を攻撃手法別に解説し、16種類を一覧で紹介します。どのような特徴をもった攻撃があるのかを理解することで有効な対策をとりましょう。

この記事で分かること

- ランサムウェアの種類(攻撃手法別5分類)

- 代表的な16種類(特徴・拡張子の例)

- 被害時に役立つ「拡張子からの特定方法」と復号ツールの探し方

- 2025〜2026の最新動向と、いま優先すべき対策

ランサムウェア攻撃へは事前対策が重要となっており、脆弱性診断やペネトレーションテストが有効です。CyberCrewでは、複数名のホワイトハッカーが在籍し、攻撃者が実際に狙うポイントから現場感のあるテストでリスクを評価します。まずは無料でご相談ください。

TABLE OF CONTENTS

- 1 ランサムウェアとは?

- 2 ランサムウェアの種類【攻撃手法別5分類】

- 3 代表的なランサムウェア16種類【名前・特徴・拡張子一覧】

- 3.1 WannaCry(ワナクライ)

- 3.2 LockBit(ロックビット)

- 3.3 REvil / Sodinokibi(レビル)

- 3.4 Conti(コンティ)

- 3.5 BlackCat / ALPHV

- 3.6 Ryuk(リューク)

- 3.7 Maze(メイズ)

- 3.8 CryptoLocker(クリプトロッカー)

- 3.9 CryptoWall(クリプトウォール)

- 3.10 Petya(ペトヤ)/NotPetya

- 3.11 GandCrab(ガンドクラブ)

- 3.12 Phobos(フォボス)

- 3.13 8Base(エイトベース)

- 3.14 RansomHub(ランサムハブ)

- 3.15 Akira(アキラ)

- 3.16 BlackSuit / Royal(ブラックスーツ/ロイヤル)

- 4 【緊急】拡張子からランサムウェアの種類を特定する方法

- 5 ランサムウェア攻撃の流れ

- 6 2026年のランサムウェア最新動向

- 7 ランサムウェアの被害を未然に防止する方法

- 8 ランサムウェアに感染した場合の対処法【初動対応マニュアル】

- 9 ランサムウェア対策ならCyberCrewの脆弱性診断・ペネトレーションテスト

- 10 ランサムウェアについてよくある質問(FAQ)

- 11 まとめ|ランサムウェアの種類を理解して適切な対策を

ランサムウェアとは?

ランサムウェアとは、企業や医療機関、自治体などの組織を標的に、システム停止や情報漏えいを引き起こす深刻なサイバー脅威です。

近年は被害規模が拡大し、単なる「ウイルス感染」では済まない経営リスクとして認識されています。

本章では、定義や他のマルウェアとの違い、感染時に何が起きるのかを整理し、実務で押さえるべき基礎知識をわかりやすく解説します。

ランサムウェアの定義と語源

ランサムウェア(Ransomware)は、Ransom(身代金)+Software(ソフトウェア)を組み合わせた言葉で、一般には「データやシステムを人質に取り、復旧や情報非公開と引き換えに金銭を要求する」マルウェアを指します。

歴史をさかのぼると、1989年に報告された「AIDS Trojan(PC Cyborg):ウイルスの入ったフロッピーディスク経由での攻撃」が初期事例として取り上げられています。もっとも、当時の攻撃と現在の脅威は同じではありません。

いまのランサムウェアは、単に暗号化して終わるのではなく、「組織へ侵入し、横展開して権限を奪い、情報を盗み、暗号化し、公開すると脅す(身代金の要求)」という一連の流れが高度に洗練されています。

結果として、サイバー攻撃が“ビジネス”として回る産業構造になっている点が、決定的な違いです。

ランサムウェアとマルウェア・ウイルスの違い

用語が似ているため混同されがちですが、ランサムウェアは“マルウェアの中の一カテゴリ”であり、中でもウイルスは“自己増殖するタイプのマルウェア”です。

- マルウェア:悪意あるソフトウェアの総称(最上位概念)

- ランサムウェア:マルウェアの一種。特徴は「身代金要求(脅迫)」

- ウイルス:自己増殖(感染拡大)するマルウェアの一種(※すべてのマルウェアが自己増殖するわけではありません)

ニュースでは「ウイルスに感染」と一括りにされることもありますが、実務では「何を目的に、どんな挙動をするか」で対策が変わります。たとえば、ランサムウェアは暗号化や情報公開の脅迫が中心なので、侵入経路の遮断やバックアップ設計、漏えい前提の対応計画が重要になります。

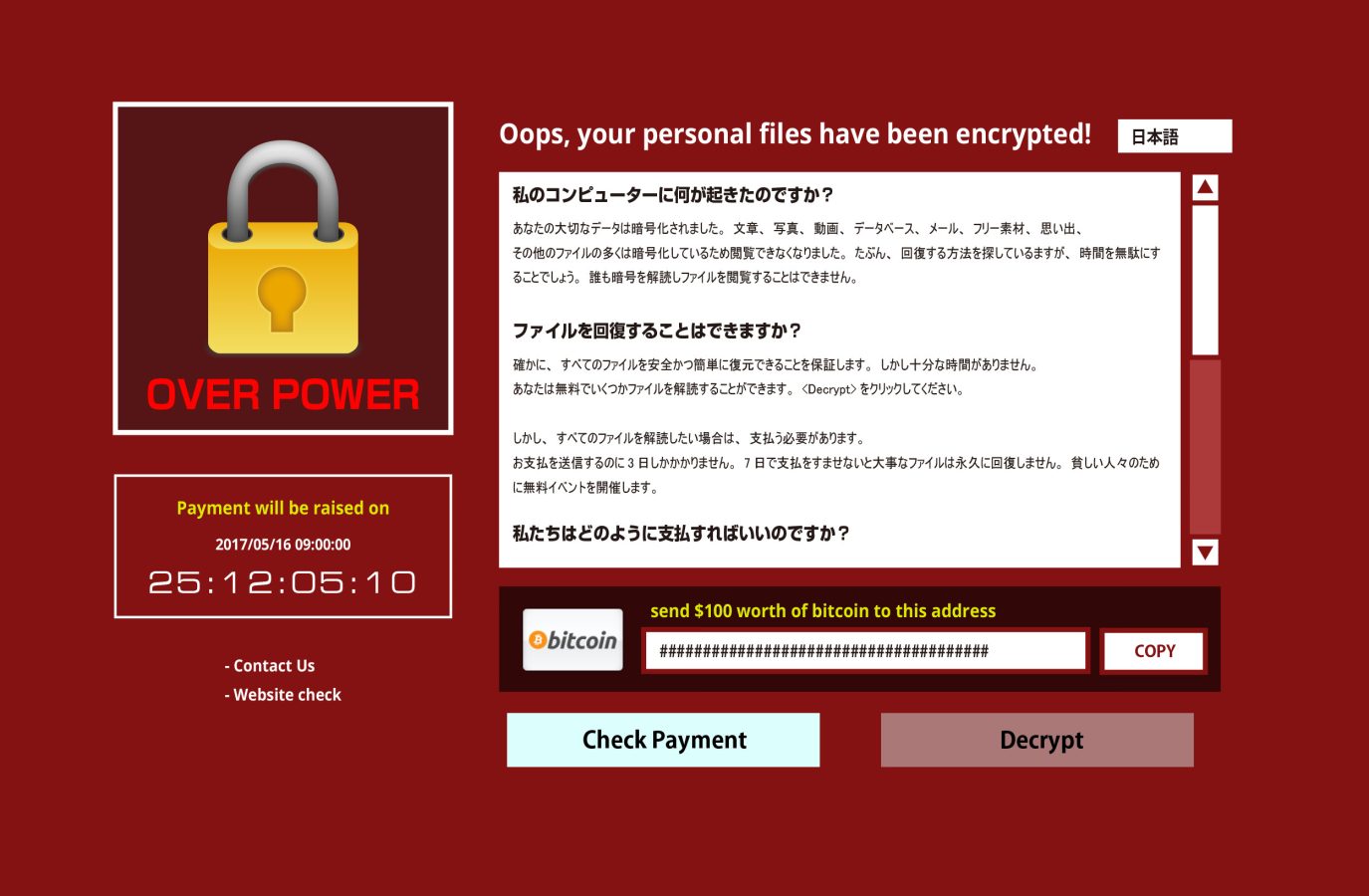

ランサムウェアに感染するとどうなる?

ランサムウェアに感染すると、現場ではまず「いつも通りに仕事ができない」という形で異常に気づくことが多いです。

典型的には、次のような事象が同時多発的に起きます。

- ファイルが暗号化され、開けない/業務アプリが動かない

共有サーバや端末内のデータが使えなくなり、受発注・会計・生産管理などが止まります。 - 端末やサーバに 身代金要求(ランサムノート) が表示される

期限や支払い方法(暗号資産など)、連絡手段が示され、心理的に追い込まれます。 - (近年の主流)暗号化に加えて、情報を盗まれ、公開をちらつかせる

たとえバックアップで復旧できても、「漏えいリスク」は残り、別軸で対応が必要になります。

そしてランサムウェア攻撃が厄介なのは、影響が「ITの停止」に留まらない点です。

業務停止が長引けば取引先への納期遅延や契約上の問題に発展しますし、情報漏えいが絡めば信用毀損、説明責任、場合によっては届出や通知も必要になります。

さらに、復旧にはフォレンジック調査、再構築、監視強化などが伴い、コストと期間が膨らみやすいことが警察庁資料でも示されています。

ランサムウェアの種類【攻撃手法別5分類】

ランサムウェアは「ランサムウェア攻撃者グループ「LockBit」のような有名な名前」で語られがちですが、現場でまず押さえるべきは攻撃手法=被害の出方です。

手口で分類しておくと、「何が起きるのか」「何を優先して守るべきか」「復旧や対外対応に何が必要か」を素早く判断できます。ここでは代表的な5種類に整理します。

【5分類の比較一覧(早見表)】

| 分類 | 主な手口 | 代表例(例) | 被害の本質 | 防御の要点 |

|---|---|---|---|---|

| 暗号化型 | ファイル暗号化+復号と引換に要求 | WannaCry 等 | 業務停止 | 侵入点対策+復旧設計 |

| 画面ロック型 | 画面ロックで操作不能 | WinLocker 等 | 端末停止 | 端末隔離・駆除、権限管理 |

| 暴露型(二重脅迫) | 暗号化+窃取+公開脅迫 | REvil 等 | 停止+漏えい | 侵入後検知、持ち出し抑止、IR |

| 破壊型(ワイパー) | 破壊・削除で復旧困難 | NotPetya 等 | 破壊 | BCP、分離、復旧訓練 |

| ノーウェアランサム | 暗号化せず窃取+公開脅迫 | 近年増加 | 漏えい | DLP/監視、外部転送検知、IR |

①暗号化型ランサムウェア(最も一般的なランサムウェア)

ランサムウェアの中でも、最も典型的で被害が分かりやすいのが暗号化型です。

攻撃者は組織内のファイルサーバやPC、仮想基盤(VM環境)などを暗号化して業務を停止させ、復号キーと引き換えに金銭を要求します。

いわゆる「ファイルが開けない」「共有フォルダが全滅した」という状態がこれに当たります。

- 代表例:CryptoLocker、WannaCry、LockBit

近年は、暗号化そのものが高速化しているだけでなく、復旧を妨げる目的でバックアップの削除やスナップショットの破壊までセットで実行されるケースが増えています。さらに、暗号方式として公開鍵暗号などが使われる場合、攻撃者側の鍵(復号鍵)が手に入らない限り、技術的に復号できないのが原則です。

「支払えば戻るかもしれない」という心理を突いてきますが、そもそも“データが戻る前提”に立つのは危険です。だからこそ、最優先は侵入前の穴塞ぎ(VPN/RDP/公開資産など)であり、次に重要なのが、攻撃を受けても業務を戻せるようにする復旧できるバックアップ設計です。

②画面ロック型ランサムウェア

画面ロック型は、端末の画面を強制的にロックし、ユーザーが操作できない状態にして金銭を要求するタイプです。

暗号化型のようにファイルサーバ全体が一斉に暗号化されるケースと比べると、データそのものは暗号化されない(=ファイルは残っている)パターンも多く、被害が1台の端末に留まることがあります(もちろん例外もあり、油断は禁物です)。

- 代表例:WinLocker、Police Ransomware など

このタイプは、端末側の復旧手段(セーフモード起動、ネットワーク隔離、マルウェア駆除、復元ポイントの活用など)で改善する場合があります。

ただし、最近の企業被害で主流となっているのは、VPNやRDPなどから組織に侵入し、権限を奪って横展開したうえで暗号化・脅迫に至る「組織侵入型」です。画面ロック型はそれとは性質がやや異なり、個別端末で完結する“脅し”に近い手口として理解しておくと整理しやすいでしょう。

③暴露型(リークウェア/二重脅迫型)

2019年以降、企業のランサムウェア被害で主流になったのが暴露型(リークウェア/二重脅迫型)です。

これは単に暗号化して終わりではなく、①暗号化に加えて、②機密情報の窃取、さらに③公開をちらつかせた脅迫までセットで行い、二重(場合によっては「取引先にも連絡する」「DDoSで追い込む」などを加えた三重)で圧力をかけてきます。

- 代表例:Maze、REvil、LockBit 2.0以降 など

このタイプで厄介なのは、「バックアップさえあれば復旧できる」という前提が崩れる点です。仮に暗号化から復旧できても、盗まれた情報そのものは戻りません。

つまり、業務停止を回避できても、情報漏えいの影響評価、対外説明、契約・法令対応、信用毀損といった別の経営リスクが発生します。

セキュリティ対策としてはMFAやEDR、ログ保全、データ持ち出し検知などが挙げられます。

④破壊型(ワイパー型)

破壊型(ワイパー型)は、データを暗号化して「復号キーと引き換えに戻す」のではなく、破壊・削除して復旧を困難(場合によっては不可能)にするタイプです。見た目はランサムノートが表示されるなど“ランサムウェア風”でも、実態は身代金回収よりも、業務妨害や破壊(サボタージュ)を目的としているケースがあります。

- 代表例:NotPetya(ワイパーとして広く認識)、Shamoon など

このタイプが厄介なのは、「支払えば戻るかもしれない」という前提がそもそも成り立たない可能性がある点です。暗号化ではなく破壊であれば、交渉や支払いで状況が改善しないことも十分にあり得ます。

そのため、BCP(事業継続計画)の観点では、最悪ケースとして“復旧できない”前提も置いておく必要があります。具体的には、重要業務の代替手段、復旧優先順位、システム再構築の手順、訓練(復旧演習)まで含めて準備しておくことが重要です。

⑤ノーウェアランサム(暗号化なし脅迫型)

ノーウェアランサム(暗号化なし脅迫型)は、比較的新しい潮流で、ファイルを暗号化して業務を止めるのではなく、データを盗み出し、その公開を脅しにして金銭を要求するタイプです。

暗号化が起きないため、画面上の“分かりやすい異常”が出にくく、被害者側が「何かおかしい」と気づいた時には、すでにデータが持ち出されている――というケースが起こり得ます。

このタイプの厄介な点は、暗号化型のように「ファイルが開けない」「共有フォルダが壊れた」といった即時の兆候が少なく、結果として検知が遅れやすいことです。

加えて、バックアップが完璧でも「漏えい」そのものは防げません。だからこそ、対策の主戦場は復旧ではなく、外部持ち出し(流出)をどう検知・抑止するかに移ります。具体的には、外部転送の監視、特権IDの乱用検知、ログの長期保全、重要データへのアクセス制御、DLPやEDRによる持ち出し兆候の捕捉など、侵入後の挙動を見逃さない設計が重要になります。

代表的なランサムウェア16種類【名前・特徴・拡張子一覧】

ここからは、ランサムウェアを「名前(ファミリー名)」で整理していきます。

まずは一覧表で全体を見渡し、「この名前はどんな手口で、どこが厄介なのか」をざっと掴めるようにします。

そのうえで、表に出てきた主要なものについて、ポイントを一つずつ噛み砕いて説明します。

現場では名称だけが一人歩きしがちなので、攻撃手法(暗号化型/暴露型など)と合わせて理解しておくと緊急時の判断が速くなります。

なお、本記事で照会する拡張子はあくまで代表例です。

同じ名称でも亜種で変わったり、感染端末ごとにランダムな文字列が付いたりすることがあります。

拡張子だけで断定せず、特定手順(ランサムノートの確認や識別サービスの活用など)も併用してください。

【16種類の一覧表】

| 名称 | 初確認(目安) | 主分類 | 拡張子例 | 特徴(要点) |

|---|---|---|---|---|

| WannaCry | 2017 | 暗号化型(ワーム的拡散) | .WNCRY / .WCRY | 脆弱性悪用で世界規模に拡散 |

| LockBit | 2019〜 | 暴露型(RaaS) | .lockbit 等 | RaaSとして極めて活動的、摘発・復号支援も報告 |

| REvil | 2019 | 暴露型(RaaS) | .sodinokibi 等 | 高額要求で知られる(事例多数) |

| Conti | 2020 | 暴露型(RaaS) | .CONTI | 医療等を狙う事例で知られる |

| BlackCat/ALPHV | 2021 | 暴露型(RaaS) | ランダム | Rust製、複数OSで活動例 |

| Ryuk | 2018 | 暗号化型 | .RYK 等 | 大規模侵入後に展開される傾向 |

| Maze | 2019 | 暴露型 | ランダム | 二重脅迫の先駆けとして言及される |

| CryptoLocker | 2013 | 暗号化型 | .encrypted 等 | 初期“近代型”として有名 |

| CryptoWall | 2014 | 暗号化型 | ランダム | 長期に被害を拡大した系列 |

| Petya/NotPetya | 2016/2017 | 破壊型寄り | なし | 起動領域破壊等で大被害 |

| GandCrab | 2018 | 暗号化型(RaaS) | .GDCB 等 | 復号ツール公開が知られる |

| Phobos | 2018 | 暗号化型 | .phobos 等 | RDP侵入と関連づけて語られやすい |

| 8Base | 2023 | 暴露型 | .8base | 中小企業被害で言及されることが多い |

| RansomHub | 2024 | 暴露型(RaaS) | ランダム | 2024以降急拡大として注意喚起 |

| Akira | 2023 | 暴露型 | .akira | 重要インフラ含め注意喚起 |

| BlackSuit/Royal | 2023〜 | 暴露型 | .royal 等 | Royalからの移行として注意喚起 |

ここでの「復号ツールの有無」は状況で変動します。確実なのは No More Ransom で当該ファミリー向けツール公開状況を確認することです(後述)。

WannaCry(ワナクライ)

WannaCryは、2017年に世界規模で拡散したことで知られる暗号化型ランサムウェアです。OSの脆弱性を突いて感染を広げ、短期間で多くの組織に波及しました。

特に医療機関など、止まると社会的影響が大きい分野でも被害が報じられたため、「ランサムウェアの脅威」を一般にも強く印象づけた象徴的な出来事として語られています。また、WannaCryについては一部の条件が揃う場合に限り、復号が可能になるツール(例:WanaKiwi)が知られています。

ただし、これは万能ではありません。復号の可否は、感染後の端末状態――たとえば復号に必要な情報がメモリ上に残っているか、再起動や時間経過で失われていないか――といった要因に左右されます。

したがって「ツールがあるから安心」と考えるのではなく、まずは隔離と証拠保全を優先するのが現実的です。

LockBit(ロックビット)

LockBitは、RaaS(後述)として長期間にわたり活動が確認されてきた代表的なランサムウェア攻撃者グループの一つです。

国際的な捜査「Operation Cronos」により、関連インフラが差し押さえられたり、被害者向けの支援(復号支援を含む取り組み)が報告されたりしたことで、大きく注目を集めました。

とはいえ、ここで誤解してはいけないのは「LockBitなら助かる」という話ではない点です。

復号に関する公開ツールや支援が存在しても、対象となる亜種・暗号方式・感染時期などで適用範囲が限られることがあります。さらに、同じ“LockBit”と呼ばれていても派生や模倣が混ざるケースもあり、外見だけで判断すると危険です。

したがって、復号可否は最初から期待しすぎず、まずは隔離・証拠保全・影響範囲の把握を優先しつつ、公式の復号情報(No More Ransom等)で条件を確認する、という順番で進めるのが現実的です。

REvil / Sodinokibi(レビル)

REvil(Sodinokibi)は2019年ごろから活動が注目され、サプライチェーン経由の被害も含めて「攻撃力が高い」グループとして名前が挙がることが多い存在です。

特徴は、単にマルウェアをばらまくのではなく、RaaS型の典型例として、攻撃の一連の流れ

「侵入(初期アクセスの確保)→暗号化や情報窃取→交渉→暴露(リーク)」までが“仕組み”として整っている点にあります。

実務目線では、「REvil対策」というより、RaaSが成立する土台(VPN/RDPの露出、認証強度、権限管理、ログ監視)をどう潰すかが本質だと捉えると整理しやすいです。

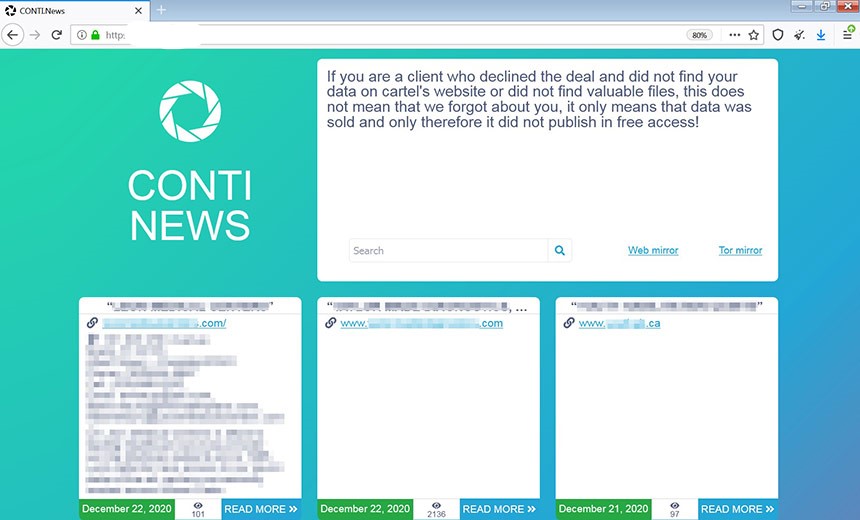

Conti(コンティ)

Contiは2020年以降、暴露型ランサムウェアの文脈で頻繁に名前が挙がる存在です。

特に医療機関や公共部門など、システム停止がそのまま業務継続に直撃する領域が狙われた事例が注目され、「業務を止められない組織ほど脅迫が効く」という現実を突きつけました。

実務で重要なのは、Contiを“単体のマルウェア”として扱わないことです。

多くのケースでは、入口から侵入したあとに権限を奪い、横展開して複数サーバ・端末へ一気に展開されます。

つまり、攻撃は侵入後に組織全体へ広げていく“作戦”として進むため、侵入点対策だけでなく、権限管理や監視、封じ込めの設計が鍵になります。

BlackCat / ALPHV

BlackCat(ALPHV)はRust言語で開発されたことでも知られ、特定のOSに限定されず複数環境で活動が報告されるなど、“現代的なRaaS”の代表例として語られます。

ここで押さえておきたいのは、暗号化という目に見える被害だけに注目すると本質を見誤る点です。実態としては、侵入後に情報を持ち出し、リークサイトで公開を示唆して圧力をかける――という流れがセットになっていることが少なくありません。

つまり、復旧できるバックアップがあっても安心とは限らず、「何が盗まれた可能性があるか」「外部への持ち出し痕跡がないか」まで含めて評価する必要があります。

暗号化・窃取・脅迫を一体の“運用モデル”として理解するのが現場では重要です。

Ryuk(リューク)

Ryukは、「メールを開いたらいきなりRyukに感染した」というよりも、別の侵入を足がかりにした後段で投入される――という文脈で語られることが多いランサムウェアです。

たとえば、先に認証情報を盗まれたり、リモートアクセスを突破されたりしてネットワーク内に入り込まれ、そこで横展開や権限奪取が進んだ末に、最後の“止め”としてRyukが投下される、というイメージです。

このため、実務で検討すべきは「Ryukという名前に特化した対策」ではありません。重要なのは、そもそもの侵入経路(VPN/RDP、フィッシング、委託先接続など)を閉じること、そして侵入後の内部活動を見逃さずに遮断できることです。

具体的にはMFA、特権管理、ログ監視、EDRによる横展開検知など、攻撃の途中段階で止める設計が効果を持ちます。

Maze(メイズ)

Mazeは、二重脅迫(暗号化に加えて情報公開を脅す手口)の流れを語るときに、「先駆け」として触れられることが多いランサムウェアです。

暗号化して身代金を要求するだけではなく、事前にデータを持ち出し、「支払わなければ公開する」と圧力をかけるやり方が広く意識されるようになりました。この潮流が厄介なのは、従来の対策の中心だった「バックアップさえあれば復旧できる」という考え方を崩した点です。

たとえ業務を復旧できても、持ち出された情報は戻らず、対外説明や法令・契約対応、信用リスクが残ります。Maze以降、こうした“漏えい脅迫”が一般化し、ランサムウェア対応は復旧設計だけでなく、情報持ち出しの検知・抑止まで含めて考える必要が出てきました。

CryptoLocker(クリプトロッカー)

CryptoLockerは、2013年頃の代表的な暗号化型ランサムウェアとして名前が挙がることが多い存在です。

企業や個人のファイルを暗号化して利用不能にし、復号と引き換えに金銭を要求する――いまでは当たり前になった手口ですが、この「暗号化で業務停止を起こし、支払いを迫る」というモデルを広く印象づけた例の一つだと言えます。

当時は「感染=PCが遅い」「広告が出る」といった被害イメージが強かった中で、CryptoLockerは“データそのものを人質に取る”脅威を現実のものとして突きつけました。

結果として、バックアップの重要性や、入口対策(メール添付・不正サイトなど)を見直す必要性が強く意識されるようになり、ランサムウェア対策の考え方が一段変わるきっかけになりました。

CryptoWall(クリプトウォール)

CryptoWallは、CryptoLockerの後継・類縁として語られることが多く、長い期間にわたって被害が拡大した系列として知られています。

暗号化して身代金を要求するという基本構造は共通していますが、運用面ではより“実務的に厄介”になっていった、という捉え方が分かりやすいでしょう。たとえば、復旧を妨げるためにバックアップや復元機能を狙うなど、単に暗号化するだけでなく「戻せない状況」を作ろうとする要素が意識されるようになりました。

こうした流れを踏まえると、対策の主戦場が「感染後に何とかする」から、「侵入前に入口を塞ぐ」+「やられても業務を戻せる復旧設計を作る」へ移っていった時代背景が見えてきます。

Petya(ペトヤ)/NotPetya

Petya系は、一般的な「ファイルを暗号化して復号と引き換えに身代金を要求する」タイプというより、MBR(起動領域)などに手を入れてOSの起動を妨げ、結果として業務を止める性質が強い文脈で語られます。

ファイル単位の被害に見えても、端末が立ち上がらない・復旧作業が進まないという形で、現場の負荷が一気に跳ね上がります。

中でもNotPetyaは、ランサムウェアの“見た目”を持ちながら、実態としてはワイパー(破壊目的)として認識されることが多く、「支払えば戻る」という前提が成り立ちにくい点が強調されます。

BCP(事業継続計画:Business Continuity Plan)の観点では、こうした類型を最悪ケースとして想定に入れておくことが重要です。具体的には、再構築前提の手順、代替業務、復旧優先順位、復旧訓練まで含めて備える必要があります。

GandCrab(ガンドクラブ)

GandCrabは、RaaS型として広く知られたランサムウェアの一つで、被害の広がり方や運用モデルの面でも「RaaSが現実に回っている」ことを示した代表例として語られます。

また、No More Ransomの取り組みの中で復号ツールが公開された例としても挙げられることがあります。ただし、ここで安心してしまうのは危険です。復号ツールが存在しても、すべての感染ケースに適用できるわけではありません。

対象となる亜種や暗号方式、感染時期(バージョン)などの条件によって、復号できる/できないが分かれます。現場では「ツールがあるらしい」と聞いた時ほど冷静に、公式の説明や適用条件を確認し、復号に頼り切らず隔離・証拠保全・原因究明を優先する姿勢が重要です。

Phobos(フォボス)

Phobosは、中小企業の被害事例で名前が挙がりやすく、特にRDP(リモートデスクトップ)経由の侵入と結びつけて語られることが多いランサムウェアの一つです。

実際、外部に公開されたRDPが突破され、侵入後に横展開・暗号化へ進むケースは典型パターンとして知られています。

重要なのは、侵入口としてのRDPやVPNがどう露出しているか、そして認証がどれだけ強いか(MFAの有無、パスワード強度、アクセス制限、特権IDの運用)という基礎設計です。

Phobosに限らず、同じ条件が揃えば別のランサムウェアでも同様に狙われます。入口と認証の弱点を潰すことが最優先です。

8Base(エイトベース)

8Baseは、2023年以降に暴露型(暗号化+情報窃取+公開脅迫)の文脈で言及される機会が増えているランサムウェア・ファミリーです。

暗号化による業務停止だけでなく、「盗んだ情報を公開する」と脅すことで、復旧の有無に関係なく組織を追い込める点が厄介です。国内では、イセトーのインシデントが大きく報道され、同社から個人情報漏えいの可能性が公表されたこともあり、暴露型の現実味を強く感じた方も多いのではないでしょうか。(参照:株式会社イセトー「ランサムウェア被害の発生について」)

こうした事例を見ると、バックアップで業務を戻せるかどうかだけでは不十分で、情報持ち出しの検知や、漏えい時の対外対応まで含めた備えが必要だと分かります。

RansomHub(ランサムハブ)

RansomHubは、2024年に活動が確認され、米国のCISAなど公的機関からも注意喚起が出ている新興勢力の一つです。

こうした動きを見ていると、「有名グループが摘発されたから安心」という単純な話ではないことが分かります。大手のインフラが潰されても、メンバーの一部が別名義で再始動したり、アフィリエイトが別のRaaSに乗り換えたりして、勢力図が入れ替わる流れは繰り返されがちです。

だからこそ実務では、“今多い名前”を追いかけるよりも、侵入点(VPN/RDP/公開資産)を塞ぐ、侵入後の挙動を検知する、復旧できる設計を用意するという土台を固めるほうが合理的です。

Akira(アキラ)

Akiraは、重要インフラを含む幅広い組織への被害が問題視され、CISAやFBIなどが共同でアドバイザリを更新していることでも注目されています。

ここで押さえておきたいのは、単に「端末が暗号化される」話に留まらず、侵入経路や攻撃の足場が多様化している点です。近年は、社内の境界にあるエッジ機器(VPN機器やゲートウェイ等)や、復旧の要となるバックアップ基盤が狙われる可能性も議論されています。

この流れが意味するのは、「バックアップがあるから最終的には戻せる」という安心感が通用しにくくなっているということです。

バックアップが暗号化・削除されたり、復旧時点が汚染されていたりすれば、復旧計画そのものが崩れます。

だからこそ、バックアップは“取る”だけでなく、隔離(オフライン/イミュータブル)、アクセス権管理、復旧テストまで含めて設計し直す必要があります。

BlackSuit / Royal(ブラックスーツ/ロイヤル)

CISAの注意喚起では、RoyalからBlackSuitへ移行した(リブランドした)ことが明示されており、攻撃グループが名前や見せ方を変えながら活動を継続する実態が見えてきます。

つまり、こちらが「この名前は落ち着いた」「次は別の名前が流行っている」と追いかけている間に、相手は看板を掛け替えて同じ手口を続ける、という構図です。

実務で守るべきは、侵入→横展開→窃取→暗号化という一連の流れをどこかで止める設計です。

入口(VPN/RDP/公開資産)の削減とMFA、特権IDの運用改善、ログの可視化とEDRによる挙動検知、そして復旧できるバックアップ――この土台があれば、看板が変わっても被害を最小化できます。

【緊急】拡張子からランサムウェアの種類を特定する方法

結論から言うと、暗号化されたファイルの拡張子は手掛かりにはなるものの、拡張子だけで種類を断定するのは危険です。

同じ名前でも亜種で変わったり、ランダムな文字列が付与されたりすることがあるためです。

とはいえ、初動で状況を整理し、次に何を調べるべきかを決める材料としては十分に価値があります。

ここでは、拡張子を起点にした確認手順を、迷わないように手順としてまとめます。

拡張子別ランサムウェア早見表

暗号化されたファイルに付く拡張子は、ランサムウェアの種類を推測するための手掛かりになります。ただし、同じ名称でも亜種や運用の違いで拡張子が変わることがあり、端末ごとにランダムな文字列が付くケースも珍しくありません。

そのため、この表は「種類を断定する」ためではなく、初動で何を優先して確認するかを迷わないための道具として使ってください。

まずは隔離と証拠保全を行い、そのうえで「復号できる可能性があるか」「漏えいが絡むか」を見極めます。特に復号ツールは、存在しても対象条件が限定されることがあるため、公式情報での確認が必須です。

| 拡張子例 | 推定される名称候補 | 復号ツールの有無(目安) | まず確認すること |

|---|---|---|---|

.WNCRY / .WCRY | WannaCry | 条件次第であり(例:WanaKiwi等) | 端末隔離を最優先。再起動は避け、復号可能性の条件を確認 |

.lockbit | LockBit | 一部あり(要条件確認) | 公開復号支援の対象か、亜種・時期など適用条件を確認 |

.akira | Akira | ー(要確認) | 暴露型を想定し、復旧と並行して漏えい影響評価も開始 |

.phobos | Phobos | ー(要確認) | 侵入口(RDP/VPN)の露出と認証強度(MFA等)を同時に点検 |

.8base | 8Base | ー(要確認) | リーク脅迫の有無と、持ち出し痕跡の有無を優先して確認 |

※実際には、ランダム拡張子/拡張子なし/二重拡張子などもあります。

拡張子だけで断定しないでください。

復号ツールの入手方法(No More Ransom)

復号ツールを探す際、まず最初に確認したいのが No More Ransom です。

Europolなどが関与する官民連携の取り組みとして運用されており、対応可能なランサムウェア・ファミリーについては、復号ツールや手順ガイドが公開されています。「まず公式・公的な枠組みで確認する」という意味で、初動の入口として最も迷いが少ない選択肢です。

ただし、ここで期待しすぎないことも同じくらい重要です。押さえるべき注意点は次の2つです。

- すべてのランサムウェアに復号ツールがあるわけではありません。

実際は、復号ツールが提供されない(できない)ケースのほうが多い、と考えておくほうが現実的です。 - “同名”でも対象外があり得ます。

同じファミリー名でも亜種や暗号方式、活動時期によって条件が違い、ツールが適用できないことがあります。ツールの有無だけを見て判断せず、必ずガイドに書かれている対象条件を読み、該当するかを確認してください。

「ツールがあるかもしれない」ことは希望になりますが、復旧判断を急ぐほど誤解が起きやすい部分でもあります。確認は慎重に、手順通りに進めるのが安全です。

種類が特定できない場合の対処法

拡張子がランダムだったり、暗号化と窃取が同時に起きていたりして情報が足りない場合は、ID Ransomware のような識別サービスを使うと、暗号化ファイルやランサムノート(身代金要求文)から候補を絞り込めます。

拡張子だけに頼るより精度が上がり、「次に何を確認すべきか」が見えやすくなるのが利点です。

ただし、それでも特定が難しいケースはあります。特に、被害が端末1台に留まらず、サーバやActive Directory(AD)、VPN機器など組織基盤に波及している兆候がある場合は、自己判断で動かすほど状況が悪化しやすい領域です。

この段階では、フォレンジック(証拠保全と原因究明)を前提にサイバーセキュリティ会社をはじめとする専門家へ相談してください。初動でログを消したり再起動を繰り返したりすると、侵入経路の特定や復旧の設計が難しくなり、結果として復旧難度とコストが一気に跳ね上がります。

ランサムウェア攻撃の流れ

ランサムウェアは「ある日突然、全部暗号化される」だけの話ではありません。実際の組織被害の多くは、侵入から暗号化までが段階的に進行します。

入口を突破したあと、内部で権限を奪い、横展開し、必要なら情報を持ち出してから暗号化に至る――という流れです。

それぞれの流れを詳しく解説します。

①初期侵入(VPN・メール・RDP経由)

警察庁の統計資料でも、ランサムウェアの侵入経路として VPN機器 や リモートデスクトップ(RDP) が繰り返し重視されています。

実務の感覚としても、「外部から入れる入口」が残っている限り、攻撃者はそこを最短ルートとして狙ってきます。

一方で、VPN/RDPだけに絞って考えるのも危険です。現場では次のような“従来型”の入口も依然として使われます。

- フィッシングメール

- 添付ファイル(請求書・見積書を装う等)

- 改ざんサイトや不正ダウンロード

- 委託先・取引先経由(サプライチェーン)

結局のところ、入口は「一つに決め打ち」できません。

だからこそ現実的な解は、入口を絞り込むのではなく、露出している入口から順に潰すことです。

外部公開資産の棚卸し、不要なリモート接続の停止、MFAの必須化、機器更新と脆弱性管理――この基本を積み上げるほど、侵入の確率は確実に下がります。

②内部活動(横展開・権限昇格)

侵入に成功すると、攻撃者はそこで止まりません。次に行うのは、ネットワーク内部を横方向に移動する ラテラルムーブメント(横展開) と、権限を引き上げる 権限昇格 です。

最初に踏み台にされた端末は、あくまで入口にすぎず、攻撃者はそこから他のサーバや端末へ移動しながら、より強い権限を狙っていきます。

特に重要なのが、Active Directory(AD) のような認証・権限管理の中枢です。

ここを掌握されると、正規の管理者として振る舞えるようになり、グループポリシーや管理機能を使ってランサムウェアを組織全体へ一気に展開できてしまいます。つまり、ADが取られた瞬間から「個別端末の問題」ではなくなり、全社的な被害に加速しやすくなる――この前提で対策や監視を設計することが重要です。

③データ窃取(暴露型の場合)

暴露型(リークウェア/二重脅迫型)の厄介さは、暗号化の前段としてデータ窃取(外部への持ち出し)が組み込まれている点です。

攻撃者は重要データや個人情報、契約書、設計資料などを優先的に集め、外部サーバへ送信したうえで、「支払わなければ公開する」と脅迫材料にします。

暗号化は、その後に“業務停止”で追い込むための手段として重ねてくるイメージです。

この段階があるため、たとえバックアップでシステムやファイルを復旧できても、そこで話が終わりません。

持ち出された情報は戻らず、漏えいの有無・範囲の評価、対外説明、取引先対応、法令・契約上の手続きといった「別軸の問題」が残ります。

だからこそ、復旧設計だけでなく、侵入後の挙動(大量アクセスや外部送信)を検知できる監視、ログ保全、重要データへのアクセス制御まで含めて備えることが重要です。

④ランサムウェアの実行・暗号化

攻撃側の準備が整うと、次は「一気に止める」フェーズに入ります。複数の端末やサーバへ同時に展開し、暗号化を走らせて業務をまとめて麻痺させます。

ここまで来ると、単発の感染ではなく、組織全体を狙った攻撃として動いている状態です。特に暗号化が高速な系統では、暗号化の開始から被害拡大までの時間が短く、現場が異常に気づいた時点で、すでに共有サーバや複数部署の端末まで巻き込まれていることも珍しくありません。

しかも攻撃者は、暗号化前にバックアップや復元機能を潰したり、セキュリティソフトの停止を試みたりして、復旧を難しくする動きも取りがちです。

だからこそ、暗号化が始まってからの対応だけに頼らず、侵入後の横展開や不審な管理者操作を早期に検知して止められる設計が重要になります。

⑤身代金要求・脅迫

暗号化が完了すると、多くの場合は端末や共有フォルダにランサムノート(身代金要求文)が残されます。

そこには支払い期限、連絡手段、支払方法(暗号資産など)が具体的に書かれ、短い猶予で意思決定を迫ってきます。暴露型(リークウェア)の場合はさらに、盗んだデータを公開する“リークサイト”への掲載をちらつかせ、支払いを急がせるのが典型です。

近年の特徴は、この「交渉」までが偶発的ではなく、最初から運用としてパッケージ化されている点です。攻撃者側にはテンプレート化された文面、交渉担当、支払い確認の仕組みが用意され、被害者の混乱や焦りを前提に手順が組まれています。

だからこそ、場当たり的に対応せず、初動の隔離・証拠保全・専門家相談を優先し、交渉局面に入る前に社内の判断軸を揃えることが重要になります。

2026年のランサムウェア最新動向

ランサムウェアの脅威は、2026年に入っても収束の兆しは見えていません。2025年上半期だけでも多数の被害が公表され、復旧費用や業務停止期間が企業経営に大きな影響を与えています。

感染経路はVPNやリモートアクセス経由が中心で、RaaSの拡大により攻撃の裾野も拡大しています。本章では、直近の被害状況と攻撃トレンド、国内事例をもとに、いま優先すべき対策の方向性を整理します。

2025年の被害状況

警視庁の公表資料によれば、2025年上半期の被害件数は、全国で116件と公表されています。

「件数」だけでなく、復旧費用・復旧期間が経営インパクトになります。警察庁資料では、復旧費用が高額(例:1,000万円以上)となる割合が39件中23件(59%)と示されており、早期の予防投資が合理的です

感染経路はVPN・リモートデスクトップが最重要

警察庁資料(令和7年)では、侵入経路の内訳として VPN機器 62% / リモートデスクトップ 22%と示されており、VPN機器の脆弱性やリモートアクセスが主要な侵入口となっています。

“テレワーク前提”が当たり前になった今、境界機器(VPN/FW)・認証(MFA)・委託先接続は、最優先で点検すべき領域です。

RaaS(サービスとしてのランサムウェア)の拡大

RaaS(Ransomware as a Service)は、開発者がランサムウェア本体や管理基盤(被害者サイト、リークサイト運用、鍵管理、交渉用の仕組み等)を提供し、実行犯(アフィリエイト)が侵入から展開、暗号化・窃取、脅迫までを担う分業モデルです。

分業が進むほど参入障壁が下がり、手口の改善や運用のテンプレ化が加速しやすくなります。守る側が「どの名前が流行っているか」を追いかけ続けても、看板の掛け替えや新規参入で状況は変わります。

合理的なのは、侵入点(VPN/RDP・外部公開資産)の棚卸しと更新、MFAと最小権限、侵入後の挙動を捉える監視(EDR/ログ保全)、そして復旧できるバックアップ設計を“運用として回る形”で固めることです。

主要被害事例(国内)

近年は、業種や規模を問わず国内の大手企業・重要インフラ事業者でもサイバー攻撃による被害が相次いで公表されています。

ここでは、各社の公式発表に基づき、事案の種別・影響・対応内容を整理します。個別の手口や攻撃主体を断定するのではなく、「何が起き、どう対応したのか」という事実ベースで把握することが、実務上の対策検討につながります。

| 事例 | 発生年 | 事案種別 | 主な影響 | 主な対応 |

|---|---|---|---|---|

| KADOKAWA/ニコニコ | 2024年 | データセンター内サーバへのサイバー攻撃 | 「ニコニコ」各サービスの停止・利用不能 | 影響機器の利用停止、アカウントのリセット、通信のセキュリティ強化、新環境での再構築 |

| 名古屋港(統一ターミナルシステム/NUTS) | 2023年 | ランサムウェア感染 | NUTS停止、コンテナ搬出入等のターミナル業務停止 | 復旧作業の実施、侵入経路等の調査、再発防止策の検討 |

| イセトー | 2024年 | サーバへの不正アクセス(ランサムウェア感染を含む) | 社内システムの一部で障害発生、情報漏えいの可能性 | 外部専門家と連携した調査・復旧、関係機関への相談 |

| サイゼリヤ | 2024年 | 不正アクセス(サイバー攻撃) | 社内システムの障害、情報漏えいの可能性 | 外部専門家と連携した調査・復旧、再発防止策の実施 |

ランサムウェアの被害を未然に防止する方法

結論から言うと、ランサムウェアは一度入られてしまうと、侵入後は相手の土俵で進み、時間も選択肢も削られます。

だからこそ、入られない(侵入点を塞ぐ)/広げない(横展開を止める)/戻せる(復旧できる設計)を、優先順位を付けて順に積み上げることが最も現実的で効果的です。

VPN機器・ネットワーク機器の脆弱性対策

侵入点として繰り返し問題になる以上、VPN/境界機器(FW、UTM、リモートアクセス機器など)は最優先で手を打つべき領域です。

攻撃者にとっては「外から入れて、社内に直結しやすい入口」になりやすく、ここが古いままだと他の対策を積んでも効果が薄れます。

現場では次の順に、運用として回せる形に落とし込むのが現実的です。

- ファームウェアの定期更新(棚卸しと更新責任の明確化)

機器の型番・設置場所・管理者・保守契約を棚卸しし、「誰がいつ更新するか」を決めて初めて更新が継続します。 - 脆弱性情報の監視(JVN、CISA等)

重要なのは“読む”ことより、該当機器が出たときに即判断できる仕組みです。対象機器リストと紐づけて、対応の優先順位を付けます。 - 不要な公開(ポート・管理画面)の削減

本当に外部公開が必要かを見直し、管理画面は社内限定や踏み台経由に寄せます。露出面を減らすだけで攻撃面が大きく縮みます。 - ゼロトラスト(段階導入)検討

いきなり全面移行ではなく、まずは高リスク経路(VPN/RDP/管理者アクセス)から段階的に「認証強化+端末要件+最小権限」に寄せていくのが現実的です。

境界機器は“壊れないように触らない”運用になりがちですが、ランサムウェア対策では逆です。

触って更新できる状態にしておくこと自体が、最大の防御になります。

多要素認証の導入とアクセス制御

認証まわりは、ランサムウェア対策の「効くところ」なので、迷ったらここを先に固めるのが得策です。特に攻撃者が狙うのは、入口になりやすいVPNやRDP、そして一度取られると全社展開に直結する管理者アカウントです。ここは例外を作らず、運用として徹底します。

- VPN/RDP/管理者アカウントにMFAを必須化

パスワード突破が前提の攻撃を一段止められます。管理者系は「必須」が基本です。 - 可能なら制限を重ねる(IP制限・国/時間帯制限・条件付きアクセス)

“誰でもいつでもどこでも”をやめるだけで、侵入の成功率が下がります。運用負荷とのバランスを見ながら段階導入します。 - 最小権限の徹底(特権IDの常用禁止、JIT/PAW等)

普段は一般権限で作業し、必要な時だけ特権を付与する運用に寄せます。PAW(管理専用端末)やJIT(Just-In-Time付与)を使えるなら、横展開や権限乱用のリスクを大きく減らせます。

「MFAを入れたから安心」ではなく、MFA+アクセス制限+最小権限をセットで積むと、攻撃者の“通り道”が細り、侵入後の被害拡大も抑えやすくなります。

バックアップの3-2-1ルール

バックアップは、まず 3-2-1(3つのコピー/2種類の媒体/1つはオフサイト) を基本として押さえます。

ただし、ランサムウェアの現場では「取っている」だけでは守れません。攻撃者は復旧手段を潰しに来るため、いまは次の3点をセットで設計するのが前提になっています。

- イミュータブル(改ざん困難):管理者権限を奪われても削除・暗号化されにくい形にする

- オフライン(エアギャップ):ネットワークから切り離し、“同時にやられる”リスクを下げる

- 復旧テスト:いざという時に戻らないバックアップは意味がありません。定期的に「戻せる」ことを確認します

さらに、暴露型(リークウェア)の前提では「復旧できた=解決」にはなりません。暗号化の前に持ち出された情報は戻らず、漏えい対応が別軸で残ります。

だからこそ、バックアップ設計と並行して、持ち出し検知(異常な外部送信や大量アクセスの兆候) と ログ保全(後から追える期間・粒度) を進めてください。

復旧と漏えい対応を同時に回せるかどうかが、被害の長期化を分けます。

従業員へのセキュリティ教育

セキュリティ教育のポイントは、個人の注意力に依存させず、迷ったときに正しく動ける仕組みを作ることです。

特にメール起点の侵入は、入口が広いぶん“ゼロにはできない”前提で設計します。

- フィッシングの見分け方(添付・リンク)

送信元や件名の違和感だけでなく、リンク先のドメイン、添付ファイルの種類(Officeのマクロ、圧縮ファイル等)、本文の急かし文句など「チェック観点」を固定化します。 - 「迷ったら開かない/報告する」文化

迷った時に止められることが被害を防ぎます。報告先(情シス/CSIRT)を一本化し、報告テンプレ(スクショ添付など)まで用意すると行動が早くなります。 - 標的型メール訓練を“罰”にしない

失敗者探しになると報告が遅れ、被害が拡大します。評価は「クリック率」だけでなく、報告率と初動速度(報告までの時間)をKPIにし、改善に繋げる運用が現実的です。

「怪しいメールは開かない」ことに加えて、早く止めて、早く共有することが重要です。ここが対策できると、同じ攻撃を受けても被害が大きく変わります。

EDR/XDRなどエンドポイント対策の導入

従来型のウイルス対策(AV)は、既知のマルウェアを検知するうえでは今も有効ですが、ランサムウェアの実被害で問題になるのは「侵入後」の動きです。

たとえば、正規ツールを使った手動操作(管理者権限での設定変更、リモート実行、横展開)や、段階的に権限を奪っていく活動は、シグネチャ中心の検知だけでは止めきれない場面があります。

そこで効果を発揮するのが EDR/XDR です。端末やサーバの挙動を継続的に監視し、プロセスの異常、権限の不自然な利用、横展開の兆候、外部への不審な通信などを検知して、端末の隔離や実行のブロックといった対応につなげられます。

さらに、これを 24/7監視(SOC/MDR) と連携させることで、夜間や休日でも「気づく→止める」の時間を短縮でき、結果として被害を“全社暗号化”まで進めない確率を高められます。

重要なのは、導入して終わりではなく、アラートの運用設計と初動手順まで含めて回すことです。

ランサムウェアに感染した場合の対処法【初動対応マニュアル】

万が一ランサムウェアに感染した場合、被害の大きさを決めるのは「最初の動き」です。

初動で隔離や記録、報告の順番を誤ると、横展開や情報持ち出しが進み、復旧も対外対応も一気に難しくなります。

この章では、緊急時に迷わないように初動対応の5ステップを手順化し、あわせて絶対にやってはいけないことも理由付きで整理します。

初動から間違った行動をとると事態を深刻化させてしまいます。不安が残るなら、セキュリティ会社の緊急相談窓口ですぐに連絡するのがおすすめです。

STEP1:ネットワークから即座に隔離

まず最優先は、感染拡大を止めることです。やることはシンプルで、「ネットワークから切り離す」ことに尽きます。具体的には、感染が疑われる端末やサーバを次のいずれかの方法で速やかに隔離してください。

- LANケーブルを抜く

- Wi-Fiを切断する(機内モードでも可)

- VPN接続を切断する(リモート作業中なら特に優先)

狙いは、同じネットワーク上の他端末やファイルサーバへ被害が広がるのを止めることです。横展開が始まっている場合、数分〜数十分で被害が拡大することがあります。

ここで非常に重要なのが、電源は切らない/再起動しないという点です。再起動すると、メモリ上に残っていた情報や実行中の痕跡が失われ、原因特定や復旧判断に必要な証拠が消える可能性があります。

また、状況によっては再起動をきっかけに暗号化が再開したり、ログが上書きされて調査が難しくなることもあります。まずは「切断して止める」、次に「証拠を残したまま次の手順へ進む」――この順番を守ってください。

STEP2:関係各所への報告

次にやるべきは、関係各所への報告と連絡です。ここで重要なのは、思いついた順に連絡するのではなく、優先順位を決めて「指揮命令系統」と「対外対応」を同時に回せる状態を作ることです。

報告が遅れると、情報が錯綜したり、取引先対応が後手に回ったりして、二次被害(信用毀損・取引停止)につながりかねません。

- 経営層・情シス(指揮命令系統の確立)

まず社内で意思決定の窓口を一本化し、停止判断・優先復旧・対外説明の方針を揃えます。 - 警察(サイバー犯罪相談窓口)

被害の届け出・相談を早めに行い、必要な助言や連携を得ます。 - 漏えいの可能性があれば、法令・契約に基づく届出/通知(個情委等)

個人情報や委託先契約に関わる場合は、届出・通知要否の判断を並行で進めます。 - 取引先・顧客(影響がある場合)

影響範囲が見えた段階で、事実ベースで早めに共有します。連絡遅延は不信感を増幅させます。

「何を言うか」より先に、「誰が決めて、誰が伝えるか」を固めることが、混乱を抑える第一歩です。

STEP3:被害状況の把握と記録

被害を止めて連絡が回り始めたら、次は状況の記録です。ここは「あとで調べる」が通用しません。初動で情報が欠けると、復旧の手順が組めないだけでなく、保険対応や法令・契約対応、対外説明まで全部が苦しくなります。可能な範囲で、以下を“事実ベース”で残してください。

- どの端末・サーバが影響したか

暗号化された端末、アクセス不能なサーバ、共有フォルダ、停止した業務システムなどを列挙します。 - いつ頃から異常が始まったか

最初に気づいた時刻だけでなく、「前日のログインはできていた」「今朝から急に」など時系列の手掛かりを残します。 - 証拠になり得るものを保存する

ランサムノート(要求文)/拡張子/ログ/画面のスクリーンショットを確保します。可能なら、要求文のファイル名や保存先、表示された連絡先やIDも控えます。

この記録は、後で原因を特定するためだけのものではありません。復旧計画の精度、再発防止策の根拠、保険請求の説明、届出や通知の判断など、緊急対応のほぼ全工程に効いてきます。できるだけ“今この瞬間の情報”を残す意識で動いてください。

STEP4:専門家への相談

組織規模のランサムウェア被害は、自己流で触るほど復旧が遠のくことがあります。

たとえば、闇雲な再起動やログの削除、慌てた端末初期化は、侵入経路の特定や影響範囲の切り分けを難しくし、結果として「何が起きたか分からないまま復旧する」状態になりがちです。

これは再感染や再攻撃のリスクも高めます。

この段階では、フォレンジック会社/セキュリティベンダーへの相談を前提に動くのが現実的です。

- 封じ込め:感染拡大を止める(ネットワーク隔離、権限の一時停止など)

- 原因究明(フォレンジック):侵入経路・横展開・持ち出し有無を把握する

- 復旧:クリーンな復旧点を見極め、再構築やバックアップ復元を進める

- 再発防止:入口(VPN/RDP等)の修正、MFA徹底、監視強化を同時に着手する

STEP5:復旧作業

復旧作業は、「とにかく戻す」ではなく、安全に戻して、再侵入させないところまでを一連として考える必要があります。優先順位は次のとおりです。

- バックアップからの復元(復元前に“クリーン”確認)

まず重要なのは、復元元が汚染されていないことです。侵入が継続していた場合、バックアップ時点ですでに不正アカウントやバックドアが仕込まれていることもあります。復元前に、侵入経路の目星・影響範囲・復元対象の安全性を確認してください。 - No More Ransomで復号可否を確認

復号ツールがある場合でも、対象条件が限られます。期待しすぎず、公式ガイドの条件に合うかを冷静に確認します。 - 必要なら再構築(クリーンインストール)

信頼できる復元点がない、または中枢(AD/管理系サーバ等)に波及している場合は、再構築が最短になることがあります。環境を“ゼロから信頼できる状態”に戻す判断も選択肢に入れてください。

復旧のゴールは「ファイルが開く」ことだけではありません。

侵入経路を塞ぎ、奪われた可能性のある認証情報を更新し、監視とログを整えた状態で業務を再開する――ここまでやって初めて、同じ攻撃の再発を防げます。

【絶対NG】やってはいけないこと

緊急時ほど、やってはいけない行動を押さえましょう。ここを外すと、復旧が遠のくだけでなく、漏えい対応や法的対応まで含めて状況が悪化します。

- 身代金を支払う

支払ってもデータが完全に戻る保証はなく、復号キーが不完全・追加要求・交渉長期化などのリスクがあります。さらに「支払った組織」と見なされると再攻撃の誘発につながり得ますし、犯罪者の資金源になる点も無視できません。実際、復旧や支払いの実態は各種の年次調査でも繰り返し議論されており、「支払い=解決」ではないのが現実です。 - 再起動・証拠破壊

再起動や強制終了は、メモリ上の痕跡や実行状況を失わせ、侵入経路や影響範囲の特定を難しくします。結果として、復旧判断がブレたり、再感染を招いたりします。 - 自己判断の駆除(証拠消失・復旧不能化)

慌ててウイルス駆除ツールを回す、暗号化ファイルを削除する、といった対応は、調査に必要な証拠を消すだけでなく、復号や保険対応の足かせになることがあります。 - 放置(横展開・持ち出しが進む)

「様子見」は最悪です。横展開や情報持ち出しが進み、被害が全社・取引先へ拡大します。迷ったらまず隔離し、指揮命令系統を立てて専門家に繋いでください。

以上の4点は、焦りや善意でやってしまいがちな行動ですが、いずれも被害を深くしやすい“地雷”です。

隔離・記録・連絡・専門家相談の順番を崩さず、まずは被害拡大を止めたうえで、復旧と再発防止へつなげてください。

ランサムウェア対策の勝ち筋は「入口を塞ぎ、侵入後の動きを止め、復旧できる状態を作る」に尽きます。やられてから取り返すのではなく、入られない・広げない・戻せるを順番に積み上げる発想が現実的です。

中でも最優先は、被害の起点になりやすい侵入点(VPN/外部公開資産/認証)で、ここを固めるほど全体のリスクが目に見えて下がります。

ランサムウェア対策ならCyberCrewの脆弱性診断・ペネトレーションテスト

なぜ脆弱性診断・ペネトレーションテストがランサムウェア対策になるのか

ランサムウェア被害の多くは、「朝出社したら突然全部が暗号化されていた」という単発事故ではありません。

実際には、VPN・リモートアクセス・外部公開サーバなどの“入口の穴”から侵入し、社内で認証情報を集めて権限を奪い、横展開してから最後に暗号化する――という段階的な流れで進むことが多いです。

だからこそ、暗号化が始まった時点ではすでに攻撃者が内部に入り込み、準備を終えているケースも珍しくありません。この構造を踏まえると、最も費用対効果が高くなりやすいのは「入られてから取り返す」ではなく、侵入前に穴を潰すことです。

具体的には、外部に露出した資産やVPN機器、Webサーバなどの弱点を洗い出して優先順位を付ける脆弱性診断が土台になります。

さらに、机上のチェックだけでは見えない「本当に侵入から横展開まで成立するのか」を、攻撃者視点で現実的に検証するのがペネトレーションテストです。

入口と内部活動の両方を先回りして潰せれば、ランサムウェアの“最後の一撃”に到達する確率を大きく下げられます。

CyberCrewの脆弱性診断・ペネトレーションテストの特徴

CyberCrewの強みは、複数名のホワイトハッカーが在籍し、攻撃者が実際に狙うポイントを前提にリスクを評価できる点にあります。

単にツールで“検出する”だけでなく、「攻撃者ならどこから入り、どこまで広げられるか」という現実的な視点で、侵入可能性と影響度を整理します。また、見つかった課題を“列挙”で終わらせず、優先順位が伝わる形で整理することを重視しています。

情報システムの担当者が手を付ける順番を決めやすいだけでなく、経営層への説明でも「何が最重要で、どこまでやればリスクが下がるか」を示しやすくなります。

スコープ設計も、現場の事情に合わせて支援します。Webアプリ、ネットワーク、クラウドなど、対象環境や運用形態は企業ごとに異なるため、守るべき資産や露出面、制約条件を踏まえたうえで、無理のない検証範囲を一緒に組み立てます。

さらに、診断結果を踏まえた改善提案も、実装や運用の制約(人員・停止可能時間・更改サイクル等)を前提に、現実的に進められる形で支援します。

※上記はCyberCrewの公開情報に基づく一般的な説明です。個別の支援範囲は要件により変わります。

料金プラン・費用感

脆弱性診断やペネトレーションテストの費用は、スコープ(対象資産数、テスト深度、実施期間)によって大きく変動します。

たとえば外部公開のWebアプリ数が多い、クラウド設定まで含めたい、ADや社内ネットワークまで検証したい、といった条件で工数が変わり、見積もりも変わります。

逆に言えば、目的と優先順位を先に揃えるほど、無駄のない設計ができます。

また、診断は「実施」だけが価値ではありません。現場でよく迷う 「まず何から点検すべきか(VPN/外部公開資産/AD など)」 の整理段階でも、攻撃者目線での観点整理が効きます。

いきなりフルスコープで始めるのではなく、まずは無料相談・見積もりで現状と優先順位を確認し、最短距離のスコープに落とし込むところから始めるのが現実的です。

ランサムウェアについてよくある質問(FAQ)

ここでは、ランサムウェアの種類や対策で特に多い質問を、要点だけQ&A形式でまとめます。

ランサムウェアの侵入経路で最も多いのは?

警察庁が公表する資料や注意喚起では、ランサムウェアの侵入経路としてVPN機器やリモートアクセス(RDP等)が繰り返し重視されています。

外部から到達できる入口であり、設定不備や更新遅れ、認証強度の不足があると、攻撃者にとって“最短距離”になりやすいからです。まずは公開状況の棚卸し、ファームウェア更新、MFA必須化、アクセス制限の徹底から着手するのが現実的です。

ランサムウェアに感染したら身代金は払うべき?

一般に身代金の支払いは推奨されません。支払ってもデータが完全に復旧しない可能性があり、追加要求や再攻撃を招くリスクもあります。

また、犯罪者への資金提供となり、攻撃の継続を助長しかねません。実際、支払いと復旧の実態は各種の調査報告でも繰り返し議論されており、「支払い=解決」ではない点を前提に、隔離・証拠保全・専門家相談を優先してください。

個人のパソコンもランサムウェアに感染する?

個人のパソコンもランサムウェアに感染します。典型的な入口は、メール添付やリンク(フィッシング)、改ざんされたWebサイト、偽のソフトウェアやクラック版のダウンロードなどです。

被害を避けるには、OSやブラウザ・アプリを常に最新に保つことに加え、セキュリティ対策ソフトの導入・有効化、そして万一に備えたバックアップ(外付け等で切り離して保管)をセットで行うのが有効です。

ランサムウェアの復旧にはどれくらい費用がかかる?

警察庁の資料では、復旧費用が高額(例:1,000万円以上)となる割合が39件中23件(59%)と示されています。

注意すべきは、費用が「復旧作業」だけで終わらない点です。

フォレンジック調査(証拠保全・原因究明)、システム再構築、監視や認証強化などの再発防止、さらに漏えいの可能性がある場合は対外説明・通知対応といったコストも重なります。

早期に影響範囲を把握し、優先順位を付けて進めることが重要です。

最も被害が多いランサムウェアは?

その時々で、活動が目立つ攻撃グループ(ファミリー名)は、摘発やリブランド、新たな参入によって入れ替わります。近年はRansomHubやAkiraのような新興勢力が注目され、公的機関の注意喚起や脅威レポートでも取り上げられています。

重要なのは名称に依存した対策ではなく、侵入点・検知・復旧の基礎を固めることです。

まとめ|ランサムウェアの種類を理解して適切な対策を

ここまでの内容を踏まえると、ランサムウェア対策で押さえるべきポイントは「種類の理解」と「入口対策」、そして「初動の型」の3つに集約されます。

名前(LockBit等)に目を奪われがちですが、実務では被害の形と攻撃の流れを把握しておくほうが、社内説明も意思決定もブレにくくなります。最後に要点だけを整理します。

- ランサムウェアは攻撃手法で5分類できます(暗号化型/画面ロック型/暴露型/破壊型/ノーウェアランサム)。まずは「どのタイプの被害が起き得るか」を言語化できる状態が重要です。

- 近年は、暗号化だけでなく情報持ち出しと公開脅迫を伴う暴露型(二重脅迫)や、暗号化せず窃取・脅迫に寄せるノーウェアランサムなど、新しい手法が増えています。バックアップで復旧できても「漏えい問題」は別軸で残る点を前提にしてください。

- 侵入経路は、VPN機器とリモートデスクトップ(RDP)が大半(約84%)を占め、ほとんどが「リモート経由の侵入」です。入口(VPN/外部公開資産/認証)から順に潰すことが、最短距離の対策になります。

- 万が一感染したら、まずは隔離→(電源は落とさず)報告→専門家相談の順で動くのが基本です。自己流で触るほど証拠が失われ、復旧が遠のくケースがあります。

- そして鉄則は、身代金は払わない/再起動しないことです。支払いは解決を保証せず、再攻撃や犯罪助長のリスクもあります。再起動は証拠消失や状況悪化につながり得ます。

結局のところ、ランサムウェア対策は「入られない・広げない・戻せる」を平時に整えることが最も合理的で、事業継続の確度を上げる投資です。