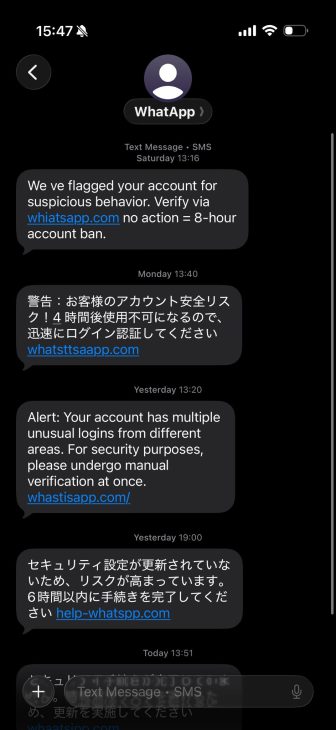

朝、いつものようにスマホを見ていたら、知らないWhatsAppの番号からメッセージが届きました。差出人いわく、「WhatsApp Security Center Reminder」。いかにもそれっぽい名前です。

内容は、アカウントに不審な動きが見つかったので、4時間以内に確認しないと使えなくなる、というもの。文章にはところどころ不自然さがあるのに、言っていることだけは妙にもっともらしい。この手の連絡は、雑に見えても油断できません。

今回のやり取りを見ていて感じたのは、詐欺そのものが急に高度化したというより、AIのおかげで“雑な詐欺でも通しやすくなっている”ということでした。手口自体は古典的でも、見せ方は確実に変わってきています。

TABLE OF CONTENTS

最初は「それっぽい通知」から始まる

届いたメッセージは、いかにも緊急連絡らしい書き方でした。

- 不審な挙動を検知した

- 4時間以内に確認しないと無効になる

- すぐ対応しないと危ない

この流れは珍しくありません。攻撃者は、相手を納得させることより、まず焦らせることを優先します。文面が多少おかしくても、「今すぐ対応したほうがいいのでは」と思わせられれば十分だからです。

しかも今回は、送信元が公式サポートではなく、見知らぬWhatsApp番号でした。本来ならそこで立ち止まれるはずなのですが、急かされると判断が雑になります。こういう雑音の中に、詐欺は入り込んできます。

途中から日本語に切り替わるのが、今っぽくて厄介

少しやり取りが進むと、相手は急に日本語を使い始めました。

「アカウントが危険です!4時間後に無効になります!」

ここが、いちばん今っぽいと感じたところです。以前なら、不自然な英語やぎこちない日本語が目印になっていました。ところが今は、AIを使えば、とりあえず意味が通る文面くらいはすぐ作れてしまいます。

もちろん、細かく見れば違和感は残ります。ですが、忙しい時間帯や移動中にスマホで見たとき、そこまで丁寧に読み込む人ばかりではありません。日本語で届いた、急ぎらしい、セキュリティ絡みらしい。その3つが揃うだけで、反射的に動いてしまう人は出てきます。

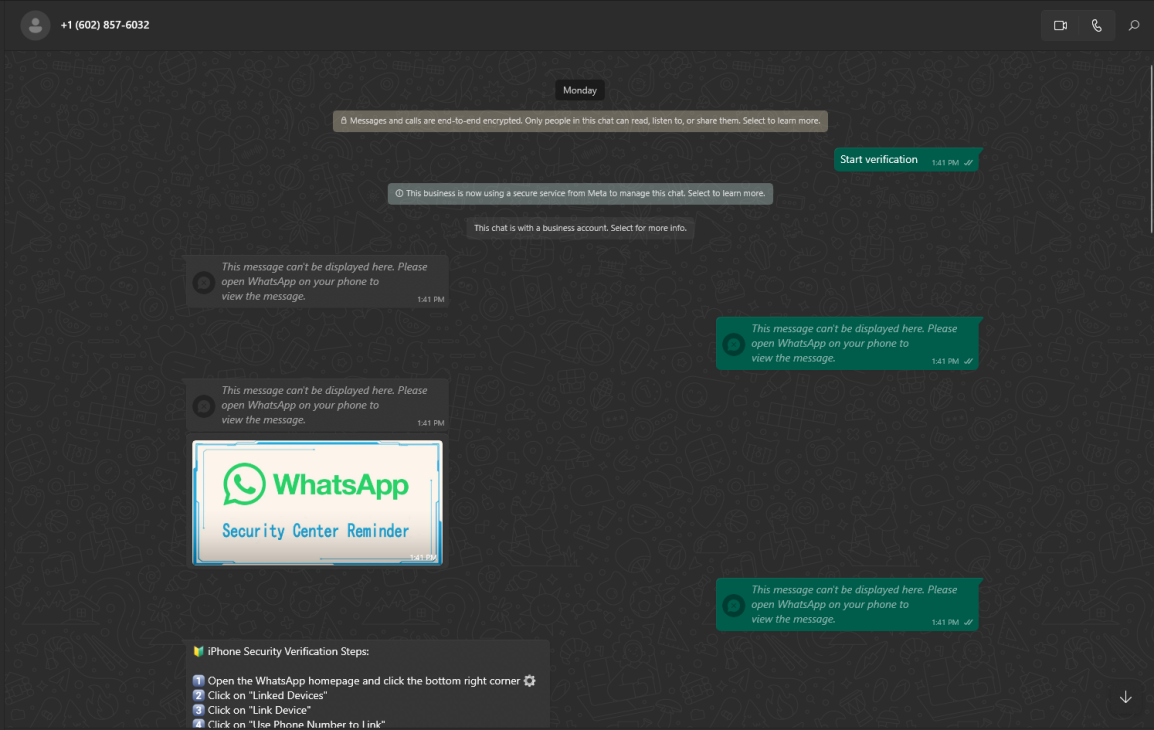

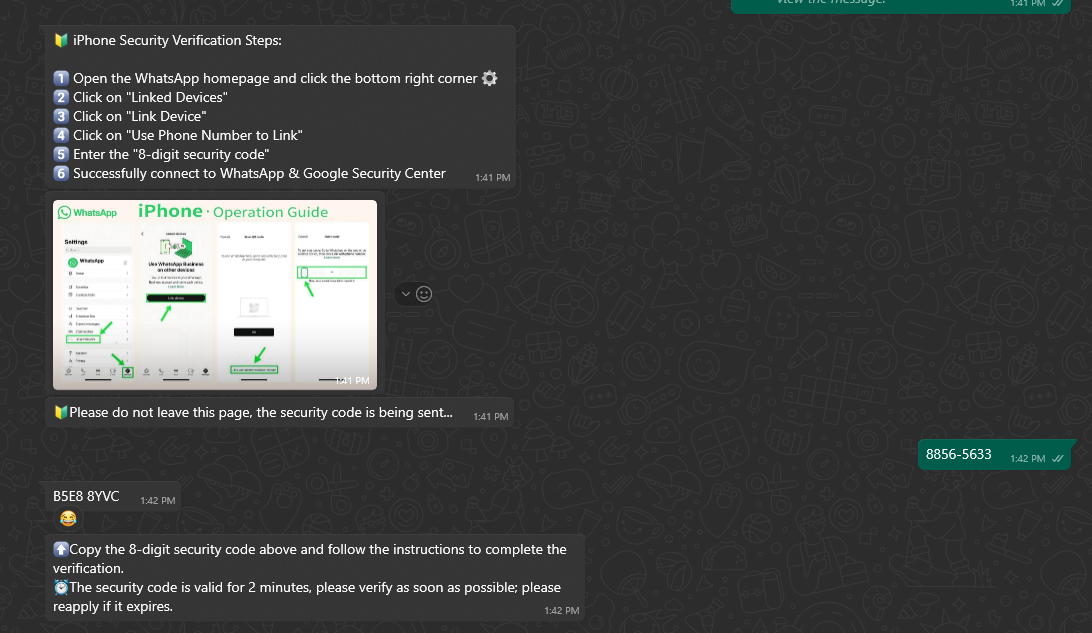

相手が本当に欲しいのは、認証コードです

今回のメッセージで相手がやらせたかったことは、かなりはっきりしていました。設定画面を開かせて、Linked Devicesを選ばせて、最後に8桁のコードを入力させようとしてきたのです。

見た目は「本人確認の手続き」に見えても、実際にはアカウントを奪うための導線になっている。こういうケースでは、認証コードを渡した時点で勝負が決まってしまうことが少なくありません。

認証コードは、ただの数字ではありません。本人確認の最後の鍵です。そこを相手に渡せば、アカウントへのアクセス権や連携権限を持っていかれる可能性があります。

雑に見えても危ないのは、流れがちゃんと作られているから

今回の詐欺メッセージは、正直なところ細部はかなり雑でした。英語も怪しいですし、日本語も洗練されていたわけではありません。

それでも危ないのは、全体の流れがよくできているからです。

典型的な流れ

- 公式サポートやセキュリティ部門を名乗る

- アカウント異常や不正アクセスを理由に不安をあおる

- 制限時間を示して考える余裕をなくす

- 操作手順を細かく出して、そのまま進ませる

- 最後に認証コードや確認コードを入力させる

一つひとつは単純でも、この順番で押されると引っかかりやすくなります。相手は「考えさせない」ために、親切そうな顔で手順を並べてきます。ここが厄介です。

見抜くときは、文章のうまさより“どこへ誘導しているか”を見る

詐欺かどうかを見分けるとき、文章が自然かどうかだけで判断しようとすると限界があります。AIが入ると、最低限読める文章はすぐ作れてしまうからです。

見るべきなのは、相手が最終的に何をさせたがっているかです。

| 確認ポイント | 注意したい内容 | 理由 |

|---|---|---|

| 送信元 | 見知らぬ番号、個人アカウントのような差出人 | 公式通知の経路として不自然です |

| 内容 | 「今すぐ」「○時間以内」などの強い催促 | 焦らせて判断を鈍らせる狙いがあります |

| 指示 | 設定変更、端末連携、認証コード入力 | アカウント奪取につながりやすい操作です |

| リンク先 | 正規ドメインと関係ないURL、短縮URL | フィッシングサイトの可能性があります |

| 文面 | 翻訳調、不自然な言い回し | AI利用でも細部には違和感が残りやすいです |

不自然な日本語があるから詐欺、きれいな日本語だから安全、という単純な話ではありません。最後にどこへ連れていこうとしているか。そこを見るほうが実務的です。

本当に確認したいなら、相手の導線に乗らない

こういうメッセージが届いたとき、いちばん大事なのは、相手が用意した手順のまま動かないことです。

取るべき対応

- メッセージ内のリンクは開かない

- 認証コードは入力しない

- 相手に返信しない

- 状況確認は公式アプリや公式サイトから行う

- 不審な相手はブロックする

仮に内容が気になったとしても、確認は自分で公式の画面を開き直して行えば十分です。相手が送ってきたリンクや案内をそのまま使う必要はありません。

企業でも、この手口はそのまま応用される

WhatsAppの事例だけ見ると、個人向けのトラブルに見えるかもしれません。ですが、構造としては企業を狙う攻撃とかなり近いものがあります。

たとえば社内でも、次のような形に置き換えられます。

- IT管理者やヘルプデスクを装ったチャット

- Microsoft 365やGoogle Workspaceの異常通知を装う連絡

- 海外拠点を狙った多言語メッセージ

- セキュリティ確認を名目にした認証情報の詐取

攻撃者にとって大事なのは、WhatsAppかどうかではありません。相手に「正当な確認作業だ」と思わせられるかどうかです。メール対策だけ強化していても、チャットやメッセンジャーが抜け道になれば意味がありません。

社内で共有しておきたいのは、難しい知識より基本ルール

こうした手口への対策は、高度な知識よりも、まず基本ルールを揃えることのほうが効きます。

共有しておきたいルール

- 認証コードは第三者に渡さない

- サポートを名乗る連絡でも、送信元を確認する

- メッセージ経由で設定変更を求められたら、いったん止まる

- 公式確認は、自分で正規の導線から入り直す

- 不審な連絡を受けた場合の相談先を明確にしておく

AIの登場で、攻撃が突然すべて高品質になったわけではありません。ただ、以前なら雑すぎて相手にされなかったものが、今は“そこそこ通る形”に整えられるようになっています。そこは現場として意識しておいたほうがいいと感じます。

笑えるやり取りに見えても、渡してはいけないものは変わらない

今回のメッセージは、どこか雑で、少し笑ってしまうようなところもありました。ですが、相手が狙っていたものは笑い話では済みません。認証コード、連携権限、アカウントの主導権。そこを取られれば、被害は十分に現実的です。

こういう手口は、完璧な日本語で来るとは限りません。むしろ、少し不自然でも、焦らせ方と導線の作り方がうまければ、それだけで引っかかる人は出てきます。

だからこそ、最後に頼れるのは基本です。

知らない相手の案内で操作しない。

認証コードは渡さない。

確認は自分で公式画面からやる。

地味ですが、このあたりを徹底できるかどうかで、かなり差が出ます。見知らぬ相手から“今すぐ確認を”と言われたときほど、一拍置ける運用のほうが強いです。

投稿者プロフィール

- イシャン ニム

-

Offensive Security Engineer

15年以上の実績を持つ国際的なホワイトハッカーで、日本を拠点に活動しています。「レッドチーム」分野に精通し、脆弱性診断や模擬攻撃の設計を多数手がけてきました。現在はCyberCrewの主要メンバーとして、サイバー攻撃の対応やセキュリティ教育を通じ、企業の安全なIT環境構築を支援しています。

主な保有資格:

● Certified Red Team Specialist(CyberWarFare Labs / EC-Council)

● CEH Master(EC-Council)

● OffSec Penetration Tester(Offensive Security)