Broadcom傘下のSymantecおよびCarbon Black Threat Hunter Teamは、イラン政府系とされる攻撃グループ「MuddyWater」が、米国企業など複数組織のネットワーク内に入り込んでいた痕跡を確認したと報告しています。

銀行、空港、非営利団体、ソフトウェア企業のイスラエル関連拠点などが含まれ、新たに「Dindoor」と呼ばれるバックドアや、別系統の「Fakeset」も確認されたとされています。

侵入後の持続的な潜伏やデータ持ち出し未遂も示唆されており、公開機器や認証基盤を含む監視強化が重要です。

The Hacker News:Iran-Linked MuddyWater Hackers Target U.S. Networks With New Dindoor Backdoor

この記事のポイント

影響のあるシステム

- 米国企業などの社内ネットワーク環境

- 銀行、空港、非営利組織、ソフトウェア企業のイスラエル関連拠点を含む組織

- Deno JavaScriptランタイムが実行に利用された環境

- Backblaze上のサーバーから取得されたPython製バックドア「Fakeset」に接触した可能性のある端末

- インターネット公開アプリケーション、VPNゲートウェイ、エッジ機器

- 外部公開されたIPカメラや映像インターホン機器(文脈上の周辺脅威として言及)

推奨される対策

- インターネット公開アプリケーション、VPNゲートウェイ、エッジ機器を最新状態に保つ

- 監視体制を強化し、不審な持続化や外部通信を早期に検知できるようにする

- フィッシング耐性のある多要素認証を適用する

- ネットワーク分離を進め、重要資産への横移動を抑える

- OT環境へのリモートアクセスを無効化または最小化する

- オフラインバックアップを確保し、復旧可能性を事前に確認する

- 外部公開機器や認証情報の棚卸しを行い、弱い設定や不要な公開を見直す

上記の対策は、元記事の事実に基づき日本の読者向けに整理したものです。

この記事に出てくる専門用語

- MuddyWater:イラン政府系とみられる攻撃グループです。別名としてSeedwormも使われています。

- バックドア:攻撃者が後から再侵入したり遠隔操作したりするために設置する不正な仕組みです。

- Dindoor:今回の報告で新たに確認されたバックドアの名称です。Deno JavaScriptランタイムを利用するとされています。

- Fakeset:別系統として確認されたPython製バックドアです。

- Deno:JavaScriptやTypeScriptを実行できるランタイム環境です。

- Rclone:クラウドストレージとのデータ転送に利用されるツールです。正規用途もありますが、情報持ち出しに悪用されることがあります。

- MFA:多要素認証のことです。IDとパスワードだけに頼らず、追加の認証要素を使います。

- OT:工場や設備、制御系システムなど、現場の運用を支える技術領域です。

- CVE:公表された脆弱性に割り当てられる共通識別子です。

今回の報告で見えてきた侵入の特徴

今回の報告では、イラン政府系とされるMuddyWaterが、複数の米国組織のネットワーク内部に入り込んでいた証拠が確認されたとされています。

対象には銀行、空港、非営利組織に加え、防衛・航空宇宙分野にも関わるソフトウェア企業のイスラエル関連拠点が含まれていたとされ、単なる無差別な攻撃ではなく、地政学的な緊張と結びついた標的選定がうかがえます。

活動の開始時期は2026年2月上旬と評価されており、その後も継続的な動きが観測されたと報告されています。

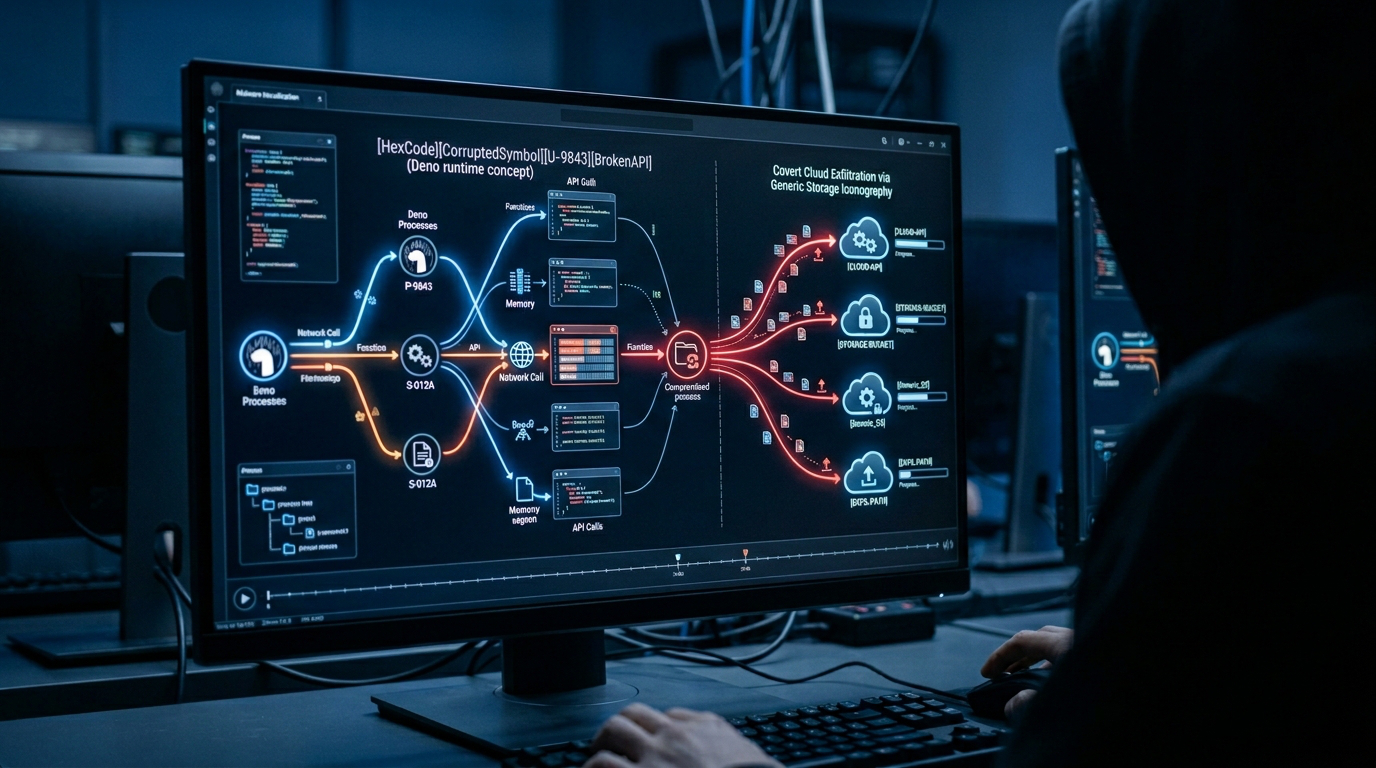

特に重要なのは、侵入後に新しいバックドア「Dindoor」が使われていた点です。

さらに別の環境ではPython製の「Fakeset」も見つかっており、組織ごとに異なるツールを使い分けていた可能性があります。

日本企業にとっても、被害の有無を公開機器だけで判断せず、すでに社内に足場を築かれている前提でログ確認や認証基盤の点検を行う視点が求められます。

技術的に注目すべき点とデータ持ち出しの兆候

技術面で注目されるのは、DindoorがDeno JavaScriptランタイムを利用して実行されると報告されている点です。

一般に企業の防御や運用では、PowerShellやPython、標準的な管理ツールへの監視は比較的進んでいる一方で、新しい実行基盤や普段はあまり見かけないランタイムが悪用されると、検知の抜け道になることがあります。

また、ソフトウェア企業に対しては、Rcloneを使ってWasabiのクラウドストレージにデータを送ろうとした形跡も確認されたとされています。ただし、この持ち出しが実際に成功したかどうかは不明とされています。

さらにFakesetはBackblazeのサーバーから取得されていたとされ、署名証明書が過去にMuddyWaterと関連付けられたStagecompやDarkcompにも使われていた点が、同一攻撃者との関連性を補強する材料として挙げられています。

つまり今回は、単一のマルウェア名だけで追うよりも、不審なランタイム実行、クラウドストレージへの外向き通信、署名付き不審ファイルといった複数の兆候を横断して監視することが重要だと読み取れます。

中東情勢の緊張が高まる中で国内組織が確認したいこと

記事では、今回の侵入事例に加えて、中東情勢の緊張を背景にイラン関連のサイバー活動が広がっている状況にも触れています。

周辺事例として、外部公開アプリケーションの設定不備や弱い認証情報の探索、IPカメラや映像インターホン機器への攻撃が増えているとされ、CVE-2017-7921、CVE-2023-6895、CVE-2021-36260、CVE-2025-34067、CVE-2021-33044といった既知脆弱性が言及されています。

日本企業が直ちに確認したいのは、まず公開資産の把握です。VPN、リモート管理機能、エッジ機器、監視カメラ、クラウド管理画面が外部から見えていないかを点検し、不要な公開は止めるべきです。

そのうえで、MFAの適用範囲、特にフィッシング耐性のある方式を使えているか、重要系と一般業務系が適切に分離されているか、OTへの遠隔接続が残っていないかを確認する必要があります。

加えて、オフラインバックアップの有無だけでなく、復旧手順が実際に機能するかまで確認しておくことが、破壊的攻撃への備えとして現実的です。

参考文献・記事一覧

- The Hacker News

- Symantec / Carbon Black Threat Hunter Team

- Check Point Research

- Canadian Centre for Cyber Security

- NVD – CVE-2023-6895

- NVD – CVE-2021-36260

- NVD – CVE-2025-34067

- NVD – CVE-2021-33044

投稿者プロフィール

- CyberCrew(サイバークルー)

-

CyberCrew(サイバークルー)は、企業の情報セキュリティをトータルで支援する専門チームです。高度なスキルを持つホワイトハッカーが在籍し、サイバー攻撃の監視・検知から初動対応、リスク診断や従業員向けのセキュリティ教育まで、幅広いサービスを提供。企業のニーズに応じた柔軟な対応で、安心・安全なIT環境の実現をサポートします。

■ 情報セキュリティサービス台帳登録事業者

■ セキュリティコンテスト受賞歴

Hack The Box Business CTF 世界No.1

CEH Master Leaderboard 世界No.1

Hack The Box Rank TOP10

■ 保有セキュリティ資格

GIAC GXPN、Cisco Cybersecurity Specialist、CEH Master、CEH Practical、

Cyber Security Professional Certificate、OSCP、OSCP+、CPENT、OSWP、

eCPPT、eMAPT、CRTS、SOC-100、PEN-100、

HTB Offshore Penetration Tester(Level 3)

最新の投稿

2026.04.29Apache ActiveMQに重大脆弱性、実環境で悪用確認—即時アップデートが必要

2026.04.29Apache ActiveMQに重大脆弱性、実環境で悪用確認—即時アップデートが必要 News2026.04.28Vercelがセキュリティインシデントを公表、一部環境変数と顧客認証情報に影響の可能性

News2026.04.28Vercelがセキュリティインシデントを公表、一部環境変数と顧客認証情報に影響の可能性 2026.04.25Microsoft 365を狙う大規模フィッシング基盤「W3LL Store」が摘発

2026.04.25Microsoft 365を狙う大規模フィッシング基盤「W3LL Store」が摘発 2026.04.24米CISAがKEV更新、企業ネットワークに影響する重要脆弱性へ緊急対応要請

2026.04.24米CISAがKEV更新、企業ネットワークに影響する重要脆弱性へ緊急対応要請