Webインフラ事業者のVercelが、第三者AIツールであるContext.aiの侵害に関連するセキュリティインシデントを公表しました。攻撃者は、Vercel従業員のGoogle Workspaceアカウントを悪用し、一部のVercel環境や「sensitive」として設定されていない環境変数にアクセスした可能性があるとされています。影響を受けた顧客には、Vercelから直接連絡し、認証情報のローテーションが案内されています。

The Hacker News:Vercel Breach Tied to Context AI Hack Exposes Limited Customer Credentials

この記事のポイント

影響のあるシステム

- Vercelの一部内部システムおよび一部Vercel環境

- Vercel上で「sensitive」として設定されていなかった環境変数

- Vercelから個別に通知を受けた限定的な顧客の認証情報

- Vercel従業員のGoogle Workspaceアカウント

- Context.aiのAI Office Suiteを利用し、Google Workspaceの広範なOAuth権限を許可したユーザー

- Google Workspace管理者が確認すべきOAuthアプリケーションID:110671459871-30f1spbu0hptbs60cb4vsmv79i7bbvqj.apps.googleusercontent.com

- Context.aiのChrome拡張機能に関連して報告されたOAuthアプリケーションID:110671459871-f3cq3okebd3jcg1lllmroqejdbka8cqq.apps.googleusercontent.com

- Vercelのnpmパッケージについては、VercelがMicrosoft、GitHub、npm、Socketと協力して調査し、侵害の証拠は確認されていないとされています。

推奨される対策

- Vercelアカウントで多要素認証を有効化する。

- Vercelのアクティビティログを確認し、不審な操作がないか確認する。

- シークレットを含む環境変数を棚卸しし、「sensitive」として設定されていないものは監査・ローテーションする。

- VercelのSensitive Environment Variablesを利用し、機密情報を保護する。

- 直近のデプロイ内容を確認し、想定外または不審な変更がないか調査する。

- Deployment Protectionを少なくともStandardに設定する。

- Deployment Protectionを迂回するためのトークンを利用している場合は、ローテーションする。

- Google Workspace管理者は、上記のOAuthアプリケーションIDが許可されていないか確認する。

- 業務利用しているAIツール、ブラウザ拡張機能、SaaS連携のOAuth権限を見直す。

上記の対策は、元記事の事実に基づき日本の読者向けに整理したものです。

この記事に出てくる専門用語

- OAuth:外部サービスに対して、パスワードそのものを渡さずに一定の操作権限を許可する仕組みです。権限が広すぎる場合、侵害時の影響が大きくなる可能性があります。

- Google Workspace:Gmail、Google Drive、Googleカレンダーなどを含むGoogleの企業向けクラウドサービス群です。

- 環境変数:アプリケーションの設定値や接続情報などを保存するために使われる値です。APIキーやトークンなどの機密情報が含まれる場合があります。

- Sensitive Environment Variables:Vercelで機密情報を保護するための環境変数設定です。元記事では、sensitiveとして設定された値は読み取れない形で保存されており、攻撃者がアクセスした証拠はないとされています。

- Deployment Protection:Vercel上のデプロイ環境へのアクセスを保護するための機能です。元記事では、少なくともStandardに設定することが推奨されています。

- Lumma Stealer:認証情報などを窃取する情報窃取型マルウェアとして知られるものです。元記事では、Context.ai従業員が2026年2月に感染していた可能性が報告されています。

- サプライチェーン攻撃:直接の標的ではなく、取引先、外部ツール、SaaS、開発基盤などを経由して侵入する攻撃手法です。

第三者AIツールの侵害がVercel環境への入口になった可能性

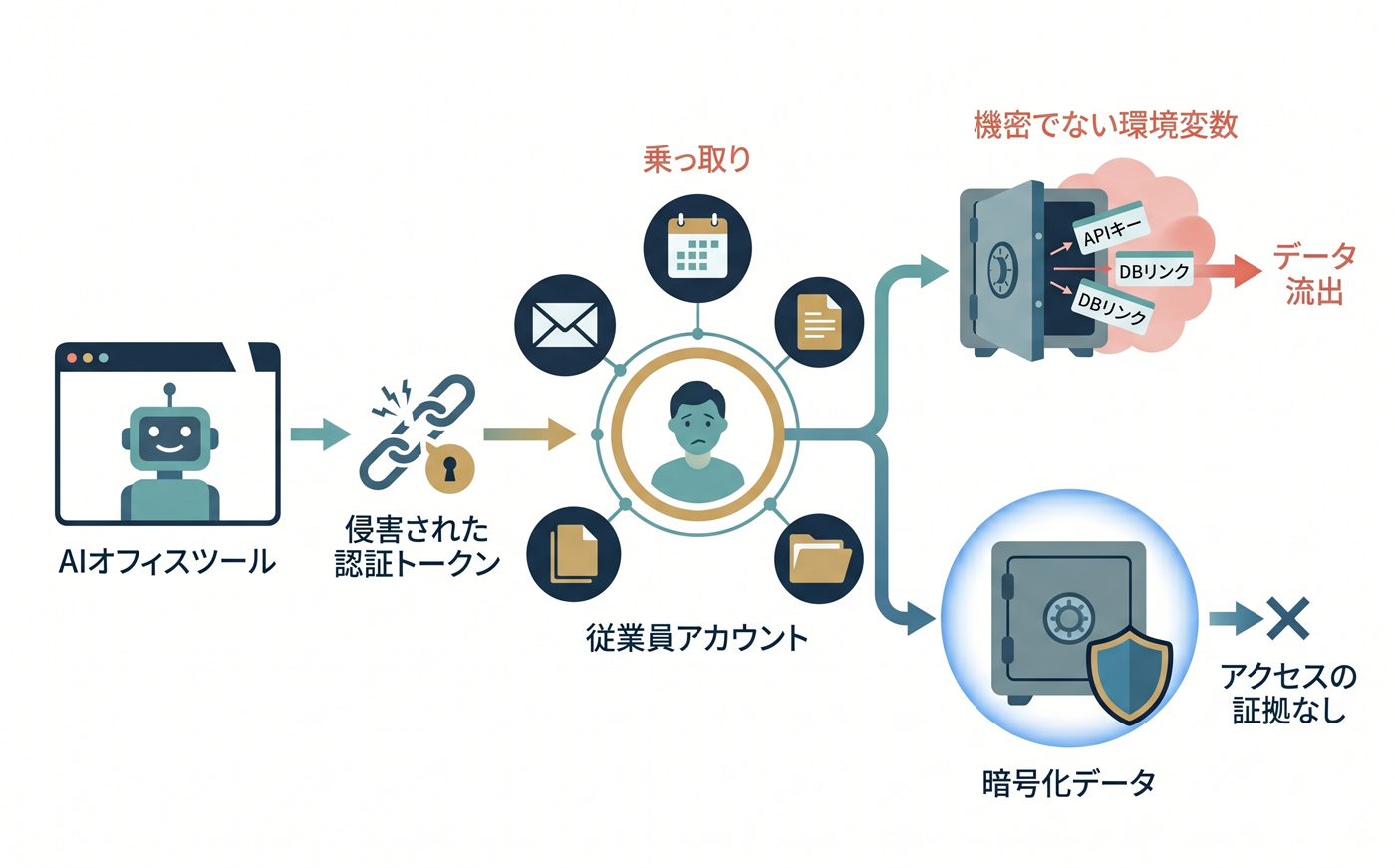

今回のインシデントで重要なのは、Vercelの中核サービスそのものに対する単純な直接攻撃ではなく、第三者AIツールであるContext.aiの侵害が起点になったと説明されている点です。Vercelによると、攻撃者はそのアクセスを利用して、従業員のVercel Google Workspaceアカウントを乗っ取り、一部のVercel環境と、sensitiveとして設定されていなかった環境変数にアクセスしたとされています。一方で、Vercelはsensitiveとして設定された環境変数について、読み取りを防ぐ形で暗号化されて保存されており、現時点で攻撃者がそれらの値にアクセスした証拠はないと説明しています。

Context.ai側の説明では、VercelはContextの顧客ではないものの、少なくとも1人のVercel従業員がVercelの企業アカウントを使ってAI Office Suiteに登録し、Google Workspaceの要求権限に対して広範な許可を与えたとされています。Vercel側のOAuth設定により、この許可が企業のGoogle Workspaceに対して広い権限を付与する結果になった可能性があると説明されています。これは、企業が承認しているつもりのないAIツールやSaaS連携が、実際には業務アカウント上で強い権限を持ってしまうリスクを示しています。特に、Google Workspaceやクラウド開発基盤のように業務の中心にあるアカウントでは、OAuthの許可範囲がそのまま侵入後の行動範囲につながる可能性があります。

影響は限定的とされる一方、環境変数と認証情報の確認が急務

Vercelは、影響を受けた顧客は限定的な一部であり、該当顧客には直接連絡したうえで、認証情報を直ちにローテーションするよう促しているとされています。また、どのデータが持ち出されたのかについては調査を継続しており、追加の侵害証拠が見つかった場合には顧客へ連絡する方針とされています。現時点で元記事から読み取れる範囲では、影響範囲の全体像、侵入された具体的なシステム名、影響を受けた顧客数は公表されていません。そのため、Vercelを利用する組織は「自社が通知対象かどうか」だけで判断せず、環境変数、デプロイ履歴、アクセスログを自社側でも確認する必要があります。

特に注意すべきなのは、環境変数の扱いです。環境変数には、APIキー、データベース接続情報、外部SaaSのトークンなど、攻撃者にとって価値の高い情報が含まれることがあります。Vercelは、シークレットを含んでいるにもかかわらずsensitiveとして設定されていない環境変数を監査し、必要に応じてローテーションすることを推奨しています。あわせて、Vercelのアクティビティログを確認すること、直近のデプロイに想定外の変更がないかを調査すること、Deployment Protectionを少なくともStandardに設定すること、Deployment Protectionを迂回するトークンを利用している場合はローテーションすることも案内されています。影響が限定的とされていても、漏えいした可能性のある認証情報が他システムへの侵入口になることは珍しくありません。日本企業でも、クラウド環境のシークレット管理を「設定作業」ではなく、インシデント時に事業継続を左右する重要な統制として扱う必要があります。

OAuth権限とAIツール利用が新たな攻撃面になっている

今回の事案は、AIツールそのものが高度な攻撃を行ったというより、AIツールやSaaSに付与されたOAuth権限が攻撃経路として使われた可能性がある点に注意が必要です。Context.aiは、2026年3月のインシデントでAWS環境への不正アクセスを検知し、ブロックしたと公表しています。その後の調査で、一部ユーザーのOAuthトークンが侵害され、そのうち1つがVercelのGoogle Workspaceへのアクセスに使われたと説明されています。さらに元記事では、Context.ai従業員が2026年2月にLumma Stealerに感染していた可能性がHudson Rockにより指摘されており、Google Workspaceの認証情報に加えて、Supabase、Datadog、Authkitに関連するキーやログイン情報が取得された可能性も報告されています。

この流れから分かるのは、企業が見落としがちな「外部AIツールのアカウント」「ブラウザ拡張機能」「OAuthトークン」が、クラウド環境へ横展開するための足場になり得るということです。従業員が業務アカウントで便利なAIツールにサインアップし、求められる権限をまとめて許可した場合、その許可範囲が組織全体のGoogle Workspaceやファイル、メール、開発環境に及ぶ可能性があります。GoogleがContext.aiのChrome拡張機能をChrome Web Storeから削除したことや、その拡張機能にGoogle Driveファイルへの読み取り権限を可能にする別のOAuth grantが埋め込まれていたと報告されている点も、ブラウザ拡張機能とOAuth連携の管理が実務上の重要課題であることを示しています。国内組織でも、AIツールの導入可否だけでなく、どのアカウントで利用しているか、どの権限を許可しているか、退職者や利用停止ツールのトークンが残っていないかを継続的に確認する体制が求められます。

日本企業が直ちに確認すべき実務上のポイント

Vercelを利用している企業は、まずVercelから通知が届いていないかを確認し、通知対象である場合は案内に従って認証情報を即時にローテーションする必要があります。通知の有無にかかわらず、Vercelに登録している環境変数を棚卸しし、APIキーやトークン、データベース接続情報などの機密情報がsensitiveとして設定されているか確認してください。機密情報であるにもかかわらず通常の環境変数として保存されている場合は、値のローテーションとSensitive Environment Variablesへの移行を検討すべきです。あわせて、Vercelのアクティビティログ、直近のデプロイ履歴、Deployment Protectionの設定、保護を迂回するトークンの有無を確認し、不審な操作があれば関係する認証情報を広めに交換することが現実的です。

Google Workspace管理者は、元記事で示されたOAuthアプリケーションIDが許可されていないかを確認する必要があります。特に、従業員が個別にAIツールやChrome拡張機能を業務アカウントへ連携している場合、管理者が把握していない権限付与が残っている可能性があります。日本企業では、SaaS利用申請やシャドーIT対策をルールとして整備していても、OAuth連携やブラウザ拡張機能の権限までは十分に見られていないケースがあります。今回の事案は、開発基盤、Google Workspace、AIツール、ブラウザ拡張機能がつながることで、従来の境界型防御では見えにくい攻撃経路が生まれることを示しています。まずは、自社のVercel環境とGoogle WorkspaceのOAuth連携を確認し、そのうえで他のAIツールやSaaSにも同じ確認範囲を広げていくことが、再発防止に向けた現実的な第一歩です。

参考文献・記事一覧

- The Hacker News

- Vercel April 2026 security incident

- Context.ai Security Update

- Vercel Two-Factor Authentication

- Vercel Activity Log

- Vercel Sensitive Environment Variables

- Vercel Deployment Protection

- Vercel Deployment Protection Bypass Automation

投稿者プロフィール

- CyberCrew(サイバークルー)

-

CyberCrew(サイバークルー)は、企業の情報セキュリティをトータルで支援する専門チームです。高度なスキルを持つホワイトハッカーが在籍し、サイバー攻撃の監視・検知から初動対応、リスク診断や従業員向けのセキュリティ教育まで、幅広いサービスを提供。企業のニーズに応じた柔軟な対応で、安心・安全なIT環境の実現をサポートします。

■ 情報セキュリティサービス台帳登録事業者

■ セキュリティコンテスト受賞歴

Hack The Box Business CTF 世界No.1

CEH Master Leaderboard 世界No.1

Hack The Box Rank TOP10

■ 保有セキュリティ資格

GIAC GXPN、Cisco Cybersecurity Specialist、CEH Master、CEH Practical、

Cyber Security Professional Certificate、OSCP、OSCP+、CPENT、OSWP、

eCPPT、eMAPT、CRTS、SOC-100、PEN-100、

HTB Offshore Penetration Tester(Level 3)

最新の投稿

News2026.04.28Vercelがセキュリティインシデントを公表、一部環境変数と顧客認証情報に影響の可能性

News2026.04.28Vercelがセキュリティインシデントを公表、一部環境変数と顧客認証情報に影響の可能性 2026.04.25Microsoft 365を狙う大規模フィッシング基盤「W3LL Store」が摘発

2026.04.25Microsoft 365を狙う大規模フィッシング基盤「W3LL Store」が摘発 2026.04.24米CISAがKEV更新、企業ネットワークに影響する重要脆弱性へ緊急対応要請

2026.04.24米CISAがKEV更新、企業ネットワークに影響する重要脆弱性へ緊急対応要請 2026.04.23CVSS9.4のShowDoc脆弱性が攻撃対象に、ファイルアップロード機能に欠陥

2026.04.23CVSS9.4のShowDoc脆弱性が攻撃対象に、ファイルアップロード機能に欠陥