脆弱性とは、OS・ソフトウェア・ネットワーク機器・クラウド設定などに存在する、セキュリティ上の欠陥や弱点のことです。

たとえば家で言うなら、鍵が壊れていたり、窓の留め具が緩んでいたりして“侵入しやすい状態”になっているイメージです。弱点が残ったままだと、攻撃者はそこを足がかりに不正アクセスや情報窃取、改ざん、ランサムウェア感染へとつなげる可能性があります。

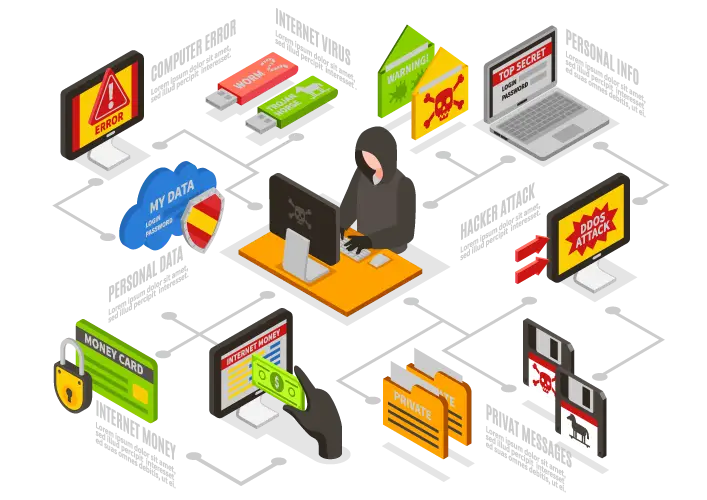

脆弱性が生まれる主な要因は、次のようなものです。

設計上の想定漏れ(権限設計・認可の前提が弱い など)

実装上の不具合(入力チェック不足、セッション管理不備 など)

設定ミス・運用ミス(不要な公開、初期設定のまま、アクセス制御不備 など)

更新不足(パッチ未適用、サポート切れの利用 など)

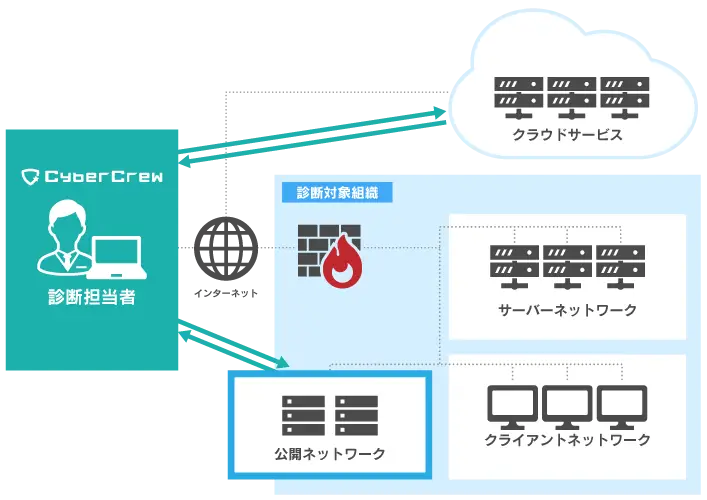

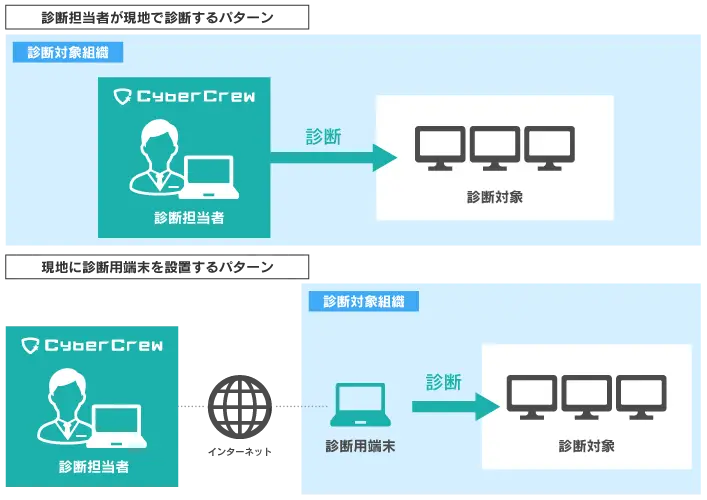

CyberCrewの脆弱性診断では、こうした弱点を攻撃者の視点で洗い出し、「どこが危ないか」だけでなく「何から直すべきか」まで整理してご提示します。