研究者により、Oura Ringの健康データ連携に使われるMCPサーバーを装った偽リポジトリが配布基盤となり、最終的に情報窃取型マルウェア「StealC」を展開するSmartLoaderキャンペーンが報告されました。偽のGitHubアカウントや“それらしく見える履歴”で信用を作り、MCPレジストリにも登録されることで導入者を誘導する点が特徴です。

The Hacker News:SmartLoader Attack Uses Trojanized Oura MCP Server to Deploy StealC Infostealer

この記事のポイント

影響のあるシステム

- Oura関連のMCPサーバーを探して導入するユーザー環境(正規プロジェクトのクローン/改変版が混在する可能性)

- GitHub上の偽リポジトリ/偽フォークからZIPアーカイブ等を取得・実行してしまう端末

- MCPレジストリ(例:MCP Market)でサーバーを検索・導入する開発者や利用者(悪性サーバーが掲載され得る状況)

- 侵害後に認証情報、ブラウザ保存パスワード、暗号資産ウォレット関連データを扱う端末(StealCにより窃取される可能性)

推奨される対策

- 組織内で導入済みのMCPサーバーを棚卸しし、出所と導入経緯を確認する

- 新規導入前に正式なセキュリティレビュー(承認プロセス)を設け、安易に追加しない

- MCPサーバーの出所(リポジトリの原著者・公開元)を検証し、偽装フォークや不自然なコントリビューター構成に注意する

- 端末やネットワークで不審な外向き通信(egress)や永続化(persistence)の兆候を監視する

上記の対策は、元記事の事実に基づき日本の読者向けに整理したものです。

この記事に出てくる専門用語

- MCP(Model Context Protocol):AIアシスタントが外部サービスのデータへ接続するための仕組みとして紹介されています。

- トロイの木馬化(Trojanized):見た目は正規のツールやプロジェクトに見せかけつつ、内部に悪性の処理を含める手口です。

- ローダー(Loader):別のマルウェアを端末に導入・実行させるための中継役となるプログラムです(本件ではSmartLoader)。

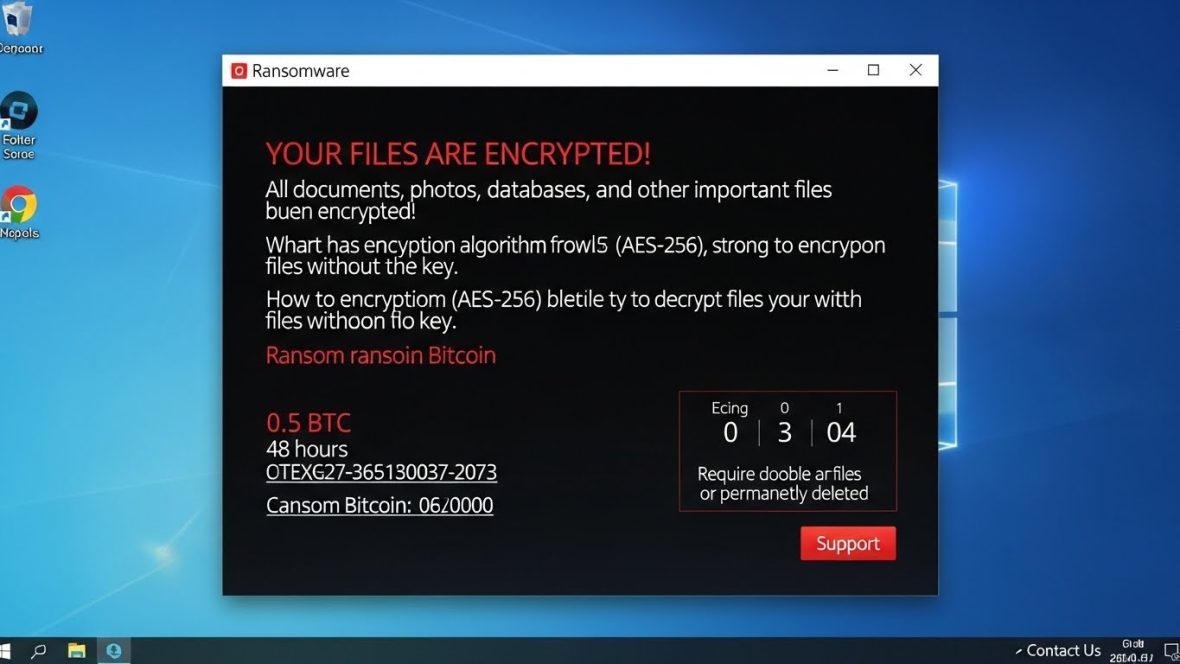

- インフォスティーラー(Information Stealer):認証情報や保存データなどを窃取するマルウェアの総称です(本件ではStealC)。

- サプライチェーン攻撃:開発や配布の経路(リポジトリ、レジストリ等)への信頼を悪用し、利用者側へ侵入する手口です。

- Luaスクリプト:記事では、難読化されたLuaスクリプトが実行され、後続の不正処理につながると説明されています。

攻撃の流れ:偽装MCPサーバーからStealC投入まで

記事によると、攻撃は「OuraのMCPサーバー」に見せかけた不正な配布物を起点に進みます。脅威アクターは正規のOura MCP Server(Oura APIへアクセスするプロジェクト)をクローンし、複数の偽GitHubアカウントを使って“それらしく見える”フォークやコントリビューターを用意した上で、別アカウントに悪性ペイロードを含むリポジトリを作成したとされています。さらに、正規作者をコントリビューター一覧から意図的に外すなど、見た目の信用を操作する動きも示されています。利用者がZIPアーカイブ経由でこのサーバーを起動すると、難読化されたLuaスクリプトが実行され、SmartLoaderが投下される流れが説明されています。最終段階ではSmartLoaderがStealCを展開し、認証情報、ブラウザ保存パスワード、暗号資産ウォレット関連データの窃取につながる可能性がある、と報告されています。

“信用の製造”とレジストリ汚染:開発者が狙われる理由

本件の特徴は、短期的にばらまく“手当たり次第”のキャンペーンというより、時間をかけて信頼を作る点にあります。StraikerのSTAR Labsは、SmartLoaderが「数か月にわたり信用を構築してからペイロードを展開した」と述べ、開発者コミュニティが持つ“評判”の仕組みを逆手に取った可能性を指摘しています。さらに、偽装したMCPサーバーをMCP Marketのような正規レジストリへ提出し、ディレクトリ上で見つかる状態にしたとされています。SmartLoader自体は、2024年初頭にOALABS Researchが取り上げたローダーで、Trend Microの分析(2025年3月公開)では、ゲームチートやクラックソフト、暗号資産ユーティリティを装った偽GitHubリポジトリがZIPのダウンロードに誘導する手口が示されています。今回の報告では、その延長線上で標的が「開発者」に寄り、APIキー、クラウド認証情報、暗号資産ウォレット、プロダクション環境へのアクセスなど“高価値データ”を足掛かりに次の侵入へつながる懸念が述べられています。

国内組織が直ちに確認すべき実務:MCP導入を“例外”にしない

日本の企業でも、AIアシスタントや周辺ツールの導入が進むほど、リポジトリやレジストリへの“慣れ”がリスクになります。記事が示す通り、レジストリに掲載されていること自体が安全の保証にはならず、偽装フォークや偽コントリビューターで外観上の信用が作られる可能性があります。まずは、組織内で利用しているMCPサーバーを棚卸しし、どこから取得し、誰がいつ導入したのかを追える状態にすることが出発点です。その上で、新規導入は例外的な個人判断にせず、正式なセキュリティレビューを前提にする運用が推奨されています。確認では、リポジトリの出所(原著者や公開元)、不自然なフォークの連鎖、貢献者構成の違和感など、少なくとも“信用の根拠”を点検する必要があります。加えて、侵害後の挙動として外向き通信や永続化が問題になり得るため、端末・ネットワーク側で異常を監視し、導入後も継続的に見直す体制が重要です。