PHPフレームワーク「Laravel」に関連する偽パッケージがPackagist上で公開され、インストールした環境にRAT(遠隔操作型マルウェア)を展開していたと報じられています。影響はWindows、macOS、Linuxに及び、開発者を標的とした巧妙なサプライチェーン攻撃の一例となっています。本記事では、その概要と実務上の対策を整理します。

出典:The Hacker News:Fake Laravel Packages on Packagist Deploy RAT on Windows, macOS, and Linux

この記事のポイント

影響のあるシステム

- 以下の特定のPackagistパッケージを取得・利用している開発環境

nhattuanbl/lara-helpernhattuanbl/simple-queuenhattuanbl/lara-swagger(上記を依存関係として読み込む)

- Windows、macOS、Linux上のすべてのPHP開発環境

- CI/CD環境など、自動ビルドプロセスに外部依存関係を組み込んでいるプロジェクト

推奨される対策

- 特定のパッケージ(nhattuanbl/〜)の即時削除

- .envファイルに含まれるAPIキーやパスワードの再発行(ローテーション)

- 開発端末・サーバーに対するアウトバウンド通信の監査とマルウェアスキャン

- 不要なパッケージの削除および依存関係の徹底した棚卸し

この記事に出てくる専門用語

- RAT(Remote Access Trojan): 攻撃者が感染端末を遠隔操作できるようにするマルウェアです。今回のケースでは、シェルコマンド実行や画面キャプチャ、ファイルの窃取が可能です。

- Packagist: PHP向けパッケージ管理ツールComposerで利用される主要なリポジトリです。

- サプライチェーン攻撃: 信頼されているソフトウェア配布経路(リポジトリ等)を悪用し、マルウェアを拡散させる攻撃手法です。

開発者を標的とした偽パッケージの概要

報道によると、Laravelに関連する名称を装った偽のパッケージがPackagist上に公開されました。特に悪質なのは、攻撃者が nhattuanbl/lara-media のような「無害なライブラリ」も同時に公開して信頼を構築**し、開発者を油断させてマルウェア入りのパッケージへ誘導していた点です。

Laravelはエコシステムが巨大であり、利便性を求めて外部パッケージを追加する機会が多いため、こうした「正規リポジトリを経由した攻撃」は、従来のセキュリティ対策をすり抜けて混入するリスクが非常に高いと言えます。

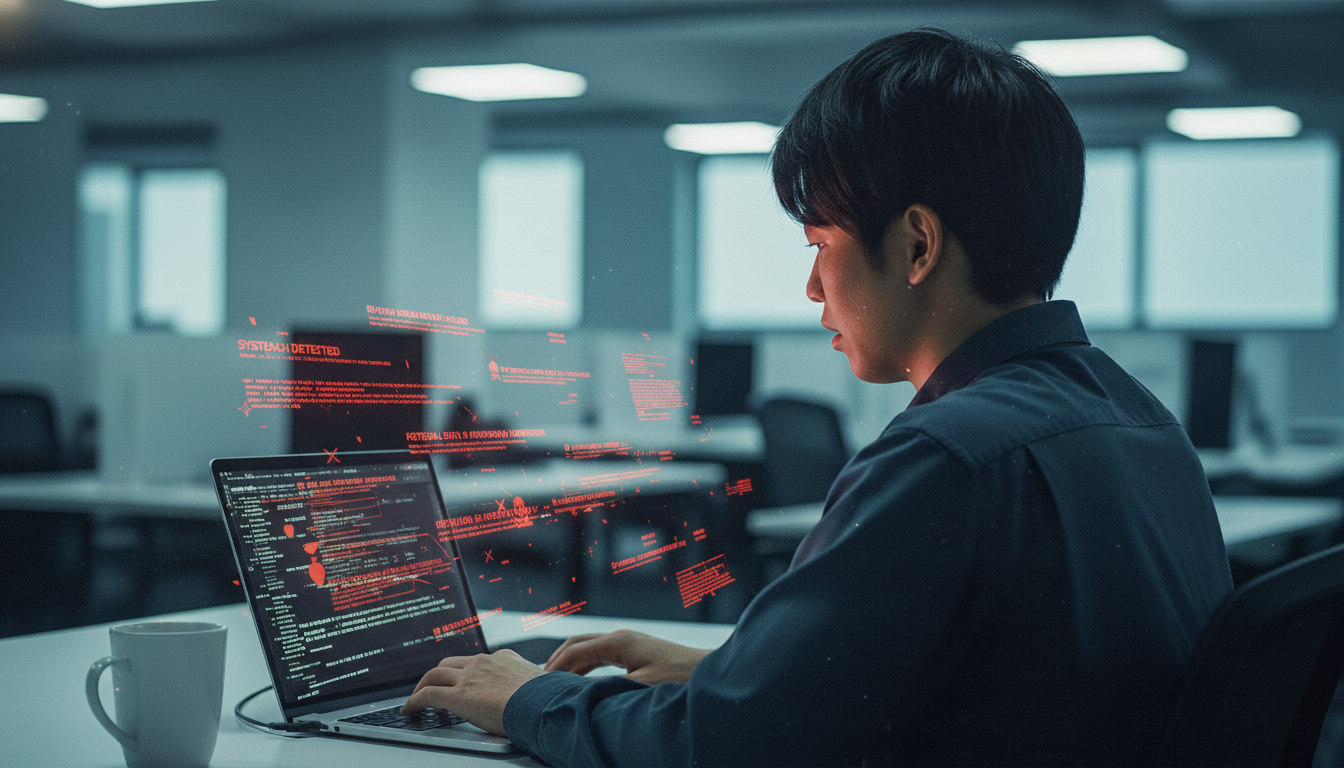

マルウェアの挙動とクロスプラットフォームへの影響

今回確認されたRATは、主要なデスクトップ環境すべてに対応しています。感染すると、PHPの stream_socket_client() を通じてC2サーバーへ接続し、以下のような操作が行われるおそれがあります。

- 情報の窃取: システム情報、データベース接続情報、

.envファイルの内容。 - 遠隔操作: シェルコマンドやPowerShellの実行、ファイルのアップロード・ダウンロード。

- 画面監視:

imagegrabscreen()によるスクリーンショットの取得。

攻撃者はPHPの「無効化された関数(disable_functions)」を回避してコマンドを実行する仕組みを備えており、一般的なサーバーのハードニング設定をくぐり抜ける耐性を持っています。

国内企業が見直すべき開発プロセス

今回の事案は、依存関係管理の重要性を改めて突きつけました。企業は、外部パッケージ導入時に提供元の公開履歴やダウンロード数を確認するプロセスを整備する必要があります。

また、侵害が発生した際は「パッケージの削除」だけでは不十分です。RATによって環境変数(APIキーやデータベース認証情報)がすでに盗まれている前提で、すべての機密情報をリセットする「インシデント対応」が求められます。サプライチェーン攻撃は今後も多様化するため、最小権限の原則の徹底や、EDR等によるエンドポイント監視の強化が不可欠です。