VPNは、ランサムウェアの侵入口として特に注意すべき経路の一つです。

警察庁「令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について」でも、国内のランサムウェア被害ではVPN機器やリモートデスクトップなどの外部接続経路が主要な侵入経路として挙げられています。

実際に、KADOKAWAでは大規模なサービス停止や特別損失の計上が発生し、つるぎ町立半田病院ではVPN機器の脆弱性や認証情報の悪用が侵入口となって診療に深刻な影響が及びました。

VPNを利用している企業にとって、ランサムウェア対策はもはや一部の大企業だけの問題ではありません。

この記事では、VPNがなぜランサムウェア攻撃で狙われやすいのかを整理したうえで、国内の被害事例と、今すぐ実施したい対策をわかりやすく解説します。

この記事でわかること

- VPNがランサムウェアの侵入口になりやすい仕組み

- 国内で実際に起きた主な被害事例

- 今すぐ実施したい現実的な対策

TABLE OF CONTENTS

VPNとランサムウェアの関係を数字で確認する

VPNは「何となく危ない」のではなく、警察庁の統計でも侵入経路として繰り返し挙げられています。

この章では、公的データをもとに、なぜVPN対策を後回しにしてはいけないのかを整理します。

警察庁データが示す「感染経路No.1」の実態

警察庁が毎年公表している被害分析を見ると、侵入経路としてVPNは一貫して上位です。

RDPまで含めると、2022年以降は毎年8割前後、2024年は86%に達しています。

2025年上半期も、警察庁はVPNやRDPからの侵入が全体の8割超と整理しており、外部公開されたリモートアクセス経路の管理が最優先課題であることは明らかです。

| 年 | VPN経由 | RDP経由 | 合計 |

|---|---|---|---|

| 2021年 | 54% | 20% | 74% |

| 2022年 | 62% | 19% | 81% |

| 2023年 | 63% | 18% | 81% |

| 2024年 | 55% | 31% | 86% |

数字の多少の変動はあっても、「VPNとRDPが主な感染経路」という構図は変わっていません。ランサムウェア対策を考えるなら、まずVPN機器の状態確認から始めるべきです。

大企業だけの問題ではない|中小企業の被害実態

「うちは中小企業だから、ランサムウェア攻撃で狙う価値は低いはず」という考え方は危険です。

警察庁の2024年集計では、222件の被害のうち中小企業は140件で、明確に多数派でした。2025年上半期も中小企業の被害は77件で過去最多とされており、企業・組織規模の小ささは安全材料になっていません。

ランサムウェアの攻撃者にとって重要なのは、売上高や知名度ではなく「入りやすいか」「業務が止まることで深刻な被害をもたらせるか」「他社・グループ会社へ横展開できるか」です。

中小企業は専任のセキュリティ担当がいない、VPNやファイアウォールの更新が後回しになりやすい、委託元や取引先につながる踏み台になりうる、といった理由で狙われやすい環境にあります。実際、委託先やサプライヤーを起点に被害が拡大した事例は国内でも繰り返し発生しています。

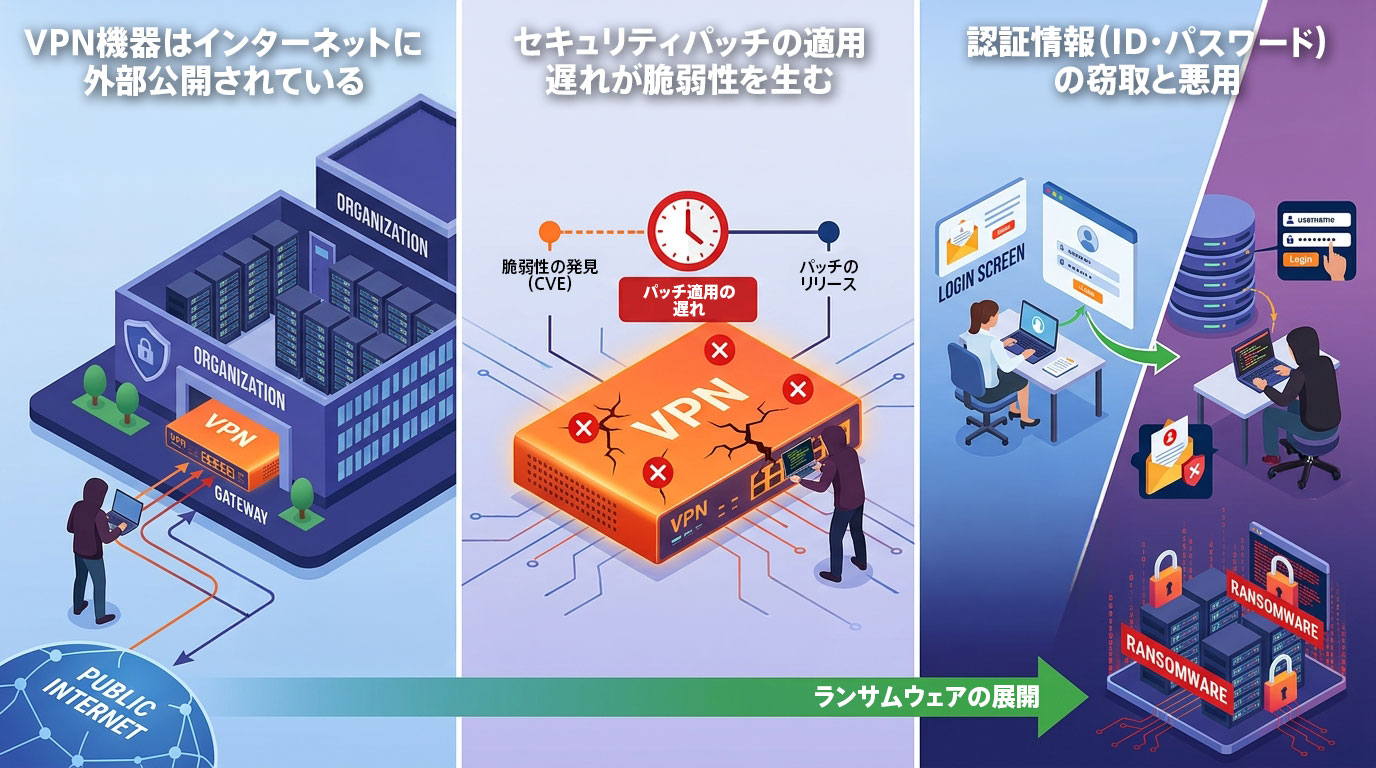

なぜVPNはランサムウェアに狙われやすいのか?3つの構造的理由

ここでは、VPNが狙われやすい理由を仕組みの面から整理します。

VPNからのランサムウェア攻撃が多い理由は、外部に公開されやすいこと、脆弱性や認証情報が狙われやすいことなど、攻撃が成立しやすい構造があります。

理由①|VPN機器はインターネットに外部公開されている

VPNがランサムウェア攻撃に狙われやすい理由の1つ目は、VPN機器はインターネットに外部公開されているからです。

VPNは、社外から社内へ安全に接続するための仕組みです。言い換えると、インターネット上から到達できなければ役に立ちません。

つまり、メールサーバーやWebサーバーと同じく、外部に面した“入口”として常に見えている状態になりやすいのです。

この性質が厄介なのは、攻撃者側から見ても見つけやすいことです。グローバルIPで公開されている以上、機器の存在そのものは比較的容易に把握されます。さらに、VPNは「中に入るための装置」なので、ここを突破されると、その後の被害が一気に社内ネットワーク側へ広がります。

Webサイト改ざんのような単発の被害では済まず、認証情報の窃取、横展開、バックアップ破壊、業務停止まで連鎖しやすいのが特徴です。

メールには迷惑メール対策、WebにはWAFなどの防御を意識する企業は多い一方、VPNは「社内向けの入口だから大丈夫」と油断されやすい傾向があります。しかし、攻撃者から見れば、VPNはもっとも価値の高い外部公開面の一つです。公開されている以上、放置はできません。

理由②|セキュリティパッチの適用遅れが脆弱性を生む

VPNがランサムウェア攻撃に狙われやすい理由の2つ目は、セキュリティパッチの適用遅れによって脆弱性が生まれやすい構造だからです。

ベンダーが脆弱性を公表し、修正パッチを出しても、現場ではすぐに適用できないことが珍しくありません。業務影響を避けるために休日まで待つ、保守会社との日程調整が必要、設定バックアップの確認に時間がかかる――こうした“数日から数週間の遅れ”が、攻撃者にとっては十分なチャンスになります。

警察庁も、インターネットに露出した機器の脆弱性悪用に注意喚起しており、IPAもネットワーク機器・セキュリティ機器の脆弱性管理とログ確認の重要性を繰り返し案内しています。

問題は、パッチ適用が遅れることだけではありません。より見落とされやすいのは、「パッチを当てた後も、すでに盗まれた認証情報は無効にならない」という点です。

例えば2021年にランサムウェアの被害にあったつるぎ町立半田病院の報告では、FortiGateの既知脆弱性が長期間未対策だったことに加え、過去に漏えいしたVPN認証情報が悪用可能な状態にあったことが指摘されています。

つまり、修正プログラムの適用だけでは不十分で、パスワード変更や認証方式の見直しまでセットで行わなければいけません。「パッチを当てれば安全」という理解は、半分だけ正しい認識です。正しくは、「パッチ未適用は論外。適用後も、認証情報・ログ・設定を見直して初めてスタートライン」です。

ここを誤ると、セキュリティ対策したつもりのまま、ランサムウェアの攻撃侵入を許すことになります。

理由③|認証情報(ID・パスワード)の窃取と悪用

VPNがランサムウェア攻撃に狙われやすい理由の3つ目は、認証情報(ID・パスワード)を窃取することで侵入できるからです。

VPN侵入は、脆弱性悪用だけで起きるわけではありません。実務上は、ID・パスワードの窃取も非常に大きな原因です。フィッシングメールでログイン情報を入力させる、インフォスティーラー型マルウェアで端末内の保存パスワードを盗む、過去の漏えい情報を使い回す。

こうして得られた認証情報があれば、攻撃者は“正規ユーザーとして”VPNに入れてしまいます。

2024年にランサムウェアの被害にあったKADOKAWAの公表では、従業員アカウントの窃取が起点になったと説明されています。さらに厄介なのは、漏えいした認証情報やアクセス権がダークウェブ上で売買・共有されることです。

警察庁は、ダークウェブ上で国内企業のID・パスワードや不正アクセス用情報を収集し、関係機関と連携して注意喚起を行っていると明示しています。

つまり、「古いパスワードのまま」「他サービスと使い回し」「退職者アカウント放置」といった運用の甘さは、そのまま侵入口になります。

推測されやすいパスワードや初期設定のままのアカウントは危険です。攻撃者は、人間の“管理しきれていない部分”を狙うため、MFAの必須化と定期的なアカウントの棚卸しは、VPNからの侵入を防ぐ対策として重要になります。

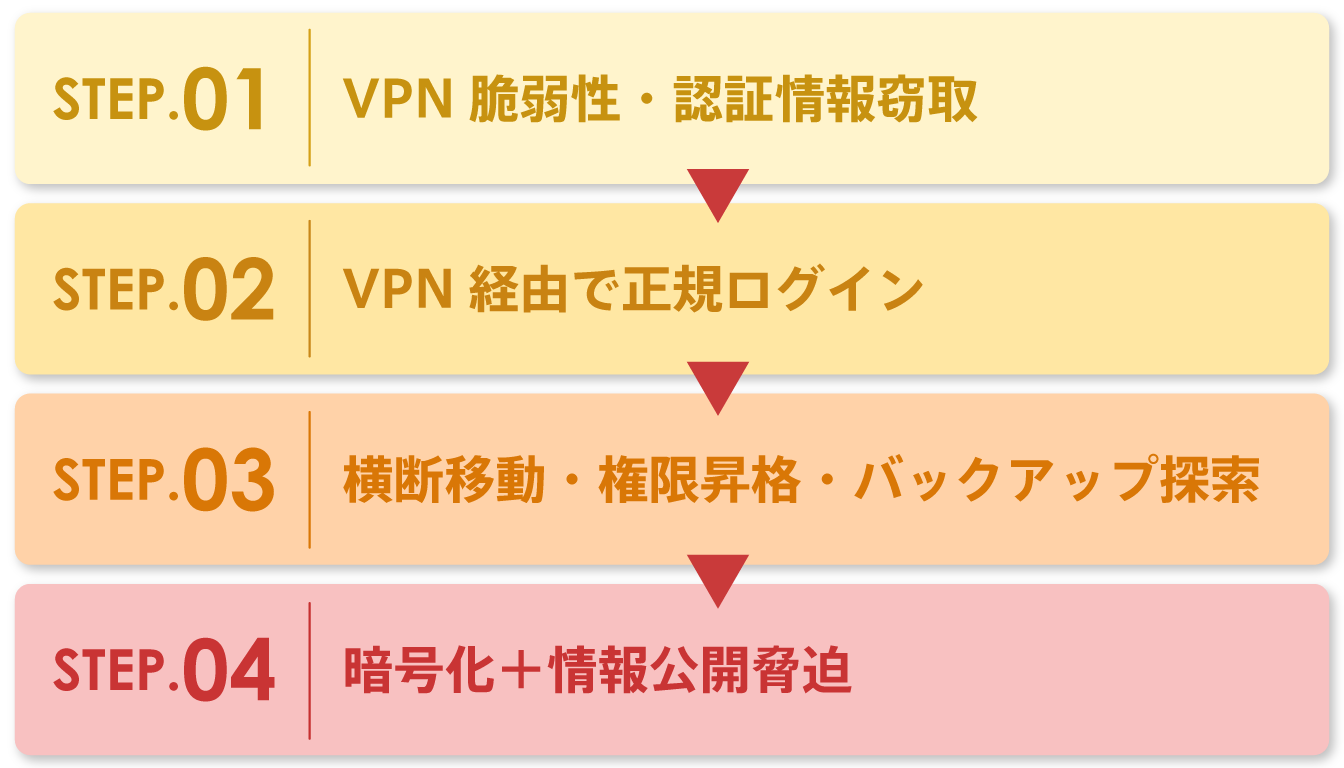

ランサムウェアの侵入から被害発生までの攻撃フロー

侵入型ランサムウェアは、「入られたその日に暗号化」というケースだけではありません。

むしろ実際には、侵入後に数週間から数か月潜伏し、権限拡大や探索を進めたうえで一斉に攻撃するケースが多く見られます。

侵入から被害発生までの流れを知ることで、ログ監視や早期検知の必要性もより明確になります。

STEP1|VPN脆弱性を悪用して認証情報を窃取

最初の入口は、公開されたVPN機器の脆弱性や漏えい認証情報です。攻撃者は外部公開された機器を自動化ツールで広く調べ、既知の脆弱性や設定不備が残っている機器を探します。

半田病院の事例でも、FortiGateの既知脆弱性と漏えい済み認証情報が侵入口になりました。ここで重要なのは、攻撃が“ハッカーによる手作業の職人技”ではないことです。

見つける工程はかなり自動化されており、更新が遅れた機器は短時間で候補に入ります。

そのため、公開されたVPN機器のバージョン管理は後回しにできません。

STEP2|窃取した認証情報で社内ネットワークへ侵入

認証情報を手にした攻撃者は、VPNへ通常どおりログインします。

ログ上は“正規の接続”に見えやすく、単純な境界防御だけでは見抜きにくいため、侵入の発覚に気付きづらいのです。

2022年にランサムウェアの被害にあった大阪急性期・総合医療センターの報告では、委託先経由のアクセス経路が問題になりました。

パスワードだけの認証だと、盗まれた時点で侵入を防ぐことがほとんど不可能になります。反対に、ここでMFA(多要素認証:Multi-Factor Authentication)が有効なら、侵入成功率を大きく下げられます。

VPNの安全性は、機器そのものだけでなく認証設計で決まります。

STEP3|内部を横断移動(ラテラルムーブメント)しながら潜伏

社内に侵入した後、攻撃者はすぐに暗号化するとは限りません。まず重要サーバー、バックアップ、認証基盤、管理端末を探し、より強い権限を取りにいきます。

この潜伏フェーズで発見されなければ、最終的な被害は一気に大きくなります。JPCERT/CCも、侵入型ランサムウェアでは侵害後に内部探索や権限拡大が行われる前提で考えるべきと案内しています。

この段階でバックアップサーバーまで見つけられると、「バックアップがあるから大丈夫」という想定が崩れます。

警察庁「令和5年におけるサイバー空間をめぐる脅威の情勢等について」では、取得していたバックアップから復元を試みた126件のうち、被害直前の水準まで復元できなかったものは105件(83%)とされています。バックアップは“あるかどうか”ではなく、“隔離され、復元試験まで済んでいるか”で評価しなければいけません。

STEP4|データ暗号化+二重恐喝(ダブルエクストーション)で身代金要求

最終段階では、業務データやシステムを暗号化して業務を止めるだけでなく、「盗んだ情報を公開する」と脅す二重恐喝が主流です。

名古屋港、KADOKAWA、イセトーなど、業務停止と情報漏えいの両面で大きな影響が出た被害事例は少なくありません。

ここで強調したいのは、身代金を払っても元どおりになる保証はないことです。

JPCERT/CCやNo More Ransomも、支払いは根本解決ではなく、復号・漏えい防止・再発防止を保証しないと案内しています。むしろ、初動を誤らず、証拠保全と専門家対応につなげることの方が重要です。

国内の主な被害事例|VPNや外部接続経路が侵入口になったケース

VPNや外部接続経路は、実際に国内のランサムウェア被害でも侵入口としてたびたび問題になっています。

被害は中小企業だけでなく、大企業、医療機関、社会インフラ、情報処理サービス事業者まで幅広く及んでおり、「うちは規模が大きいから大丈夫」「業種が違うから関係ない」とは言えません。

ここでは、公開情報で確認しやすく、示唆の大きい代表事例を見ていきます。

医療機関への攻撃事例(半田病院・大阪急性期・総合医療センター)

医療機関が狙われやすいのは、単にIT人材や予算が不足しやすいからだけではありません。電子カルテ、検査、手術、救急受け入れなど、止めにくい業務が多く、停止による社会的影響も大きいためです。

つるぎ町立半田病院は、2021年10月31日にランサムウェア被害を受け、通常診療の再開は2022年1月4日までずれ込みました。調査報告では、Fortinet製FortiGateの既知脆弱性に加え、過去に漏えいしていたVPN認証情報の悪用が侵入口として指摘されています。

電子カルテを含む院内システムが広く停止し、地域医療へ大きな影響を及ぼした事例として知られています。

(参照:つるぎ町立半田病院「コンピュータウイルス感染事案有識者会議調査報告書について」)

大阪急性期・総合医療センターでも、2022年10月31日にシステム障害が認識されました。

調査では、給食委託事業者側のシステムに設置されたVPN機器の脆弱性や認証情報管理の問題があり、そこから院内へ侵入された可能性が示されています。

基幹システムの再開は43日後、全診療系システムの復旧は73日後となり、調査・復旧費用に加えて、診療制限による大きな損失も発生しました。

(参照:大阪急性期・総合医療センター「インシデント調査報告書について」)

攻撃者にとっては、「止まると困る組織」は身代金交渉で優位に立ちやすい標的になります。

医療分野では、VPN、委託先接続、RDPなどの管理を後回しにできません。

製造業・インフラへの攻撃事例(トヨタ・名古屋港)

製造業やインフラ分野が特に打撃を受けやすいのは、JIT生産や24時間運用の性質上、「止めるコスト」が非常に高いからです。業務停止の1日が、そのまま売上損失、納期遅延、取引先への影響、社会的信用の低下につながります。

2022年、トヨタ自動車は取引先である小島プレス工業のシステム障害を受け、国内全14工場28ラインを停止しました。

トヨタは停止と再開の日程を公表しており、小島プレス側の報告では、子会社が使用していたリモート接続機器の脆弱性を起点とする不正アクセスが確認され、一部サーバーやPCがランサムウェアによって暗号化されたと説明されています。

生産への影響は非常に大きく、サプライチェーン全体に波及する典型例となりました。

(参照:小島プレス工業株式会社 システム停止事案調査報告書)

名古屋港では、2023年7月に名古屋港統一ターミナルシステムがサイバー攻撃を受け、コンテナの搬出入が約3日間停止しました。国土交通省の検証資料では、保守用VPN経由の侵入が疑われており、サーバーやネットワーク機器の脆弱性管理、バックアップ体制、CSIRT体制などに課題があったと整理されています。

港湾のような社会インフラで障害が起きると、影響は1社にとどまらず、物流全体へ広がります。

(参照:名古屋港運協会「NUTS システム障害の経緯報告」)

VPNや委託先接続の管理不足は、単なるIT部門の課題ではなく、経営リスクそのものです。

IT・サービス企業への攻撃事例(KADOKAWA・イセトー)

ランサムウェア対策については、「自社だけ守れば終わりではない」という現実があります。

認証情報の管理不備や委託先接続の弱点は、自社の被害だけでなく、顧客、委託元、利用者にまで連鎖します。

特に情報処理サービス、SaaS、BPO、物流、医療連携のように外部接続が多い業態では、委託先リスクまで含めた見直しが欠かせません。

KADOKAWAは2024年6月、大規模なサイバー攻撃によりデータセンター内のサーバーがランサムウェア被害を受け、ニコニコ関連サービスに長期の障害が発生しました。

後続の公表では、従業員アカウントの窃取が原因とみられており、個人情報への影響も報じられています。

主要サービスの再開までには時間を要し、財務面でも特別損失が計上されるなど、事業への影響は非常に大きいものでした。

(参照:株式会社ドワンゴ「当社サービスへのサイバー攻撃に関するご報告とお詫び」)

イセトーでも2024年、不正アクセスによってファイルの暗号化と情報窃取が発生したと公表されています。

報道や関連資料では、VPNが侵入経路になった可能性や、盗取ファイルがダークウェブに掲載されたことにも触れられており、委託元54社、約150万件規模への影響が伝えられました。

これは、1社のセキュリティ事故が多数の取引先や顧客へ波及する典型例です。

(参照:株式会社イセトー「ランサムウェア被害の発生について」)

特定のVPN機器を狙った集中攻撃にも注意

VPN機器は、特定メーカーや特定機種に重大な脆弱性が見つかると、同じ製品を使っている組織が一斉に標的になりやすいという特徴があります。Fortinet、Ivanti、Citrix、Palo Alto Networksなどの製品は、脆弱性情報が公開されるたびに、国内外で広く注意喚起の対象になってきました。

実際、FortiGateで悪用が広く知られたCVE-2018-13379、Pulse SecureのCVE-2019-11510、Citrix ADC / GatewayのCVE-2019-19781、PAN-OS GlobalProtectのCVE-2024-3400などは、VPN機器が集中的に狙われる典型例です。

重要なのは、脆弱性情報が公開された瞬間から、自社も例外なく攻撃対象に入る可能性があることです。まず確認すべきなのは、自社で使っているVPN機器のメーカー名、型番、ファームウェアバージョン、保守体制です。対策は、そこを把握することから始まります。

今すぐ実施すべきVPN×ランサムウェア対策7選

ここからは、VPNを起点としたランサムウェア被害を防ぐために、現場で優先して進めたい対策を整理します。

どれも重要ですが、同時にすべてを完璧に進めるのは現実的ではありません。そのため、ここでは実行しやすさと効果の大きさを踏まえ、優先度の高い順に並べています。特に、まず着手したいのは①機器の更新と②多要素認証(MFA)の必須化です。

ここが不十分なままでは、ほかの対策を積み上げても防御効果は十分に高まりません。

対策①|VPN機器のファームウェアを最新版に更新する(最優先)

最優先は、現在使っているVPN機器のメーカーと型番、そしてファームウェアバージョンを確認することです。

やることは単純で、まず機器の管理画面または台帳で型番を確認し、ベンダーのセキュリティアドバイザリーで最新の脆弱性情報と修正版を確認します。主要メーカーであれば、FortinetはPSIRT、Palo Alto NetworksはSecurity Advisories、CiscoはSecurity Advisoriesで継続的に情報を公開しています。

更新時は、いきなり本番反映ではなく、設定バックアップの取得、保守時間帯の確保、再起動要否の確認、接続テストまでをセットで行ってください。また、更新通知メールやRSS、サポート契約のアラートを必ず受け取れる状態にしておくべきです。脆弱性の存在を“ニュースで知る”のでは遅いケースがあります。

ただし、パッチを当てても100%安全ではありません。しかし、未適用のまま外部公開している状態は、さらに危険です。VPN機器に関しては、「あとでやる」が被害にあった際の復旧費用を考えると、結果的に最もコストがかかってしまう場合があります。

対策②|多要素認証(MFA)を必須化する

多要素認証(MFA:Multi-Factor Authentication)は必須です。パスワード単体の認証では、漏えいした時点で攻撃者にほぼ同じ権限を渡すことになります。

KADOKAWAのようにアカウント窃取が起点になる事案を見ても、認証強化の重要性は明らかです。実装方法としては、認証アプリのワンタイムコード、プッシュ認証、ハードウェアトークンが基本です。

SMSも選択肢ではありますが、可能であれば認証アプリやトークンの方が望ましい場面が多いでしょう。主要VPN製品は外部IdPやMFAサービスとの連携機能を備えていることが多く、まずは管理者・特権アカウントから必須化し、その後全社展開するのが現実的です。

MFA未設定のVPNは、例えるなら「鍵はかかっているが、合鍵が出回っているドア」です。

盗まれた認証情報に対抗するには、二つ目の要素が必要です。

対策③|不要なVPNアカウントの棚卸し・削除

使っていないアカウント、退職者アカウント、委託先作業が終わったのに残っているアカウントは、典型的な侵入口です。定期的に「誰が」「何の目的で」「まだ必要か」を確認し、不要なら無効化または削除が推奨されます。委託先アカウントは有効期限を切る運用が有効です。

あわせて、最終ログイン日時、接続元IP、権限レベルも確認しましょう。存在しているだけで危険なのではなく、「管理者が存在を把握していないアカウント」が危険です。

対策④|ログ監視と異常アクセスの早期検知体制を整える

侵入を100%防ぐことは難しくても、早く見つければ被害状況はかなり変わります。VPNログで見るべき基本は、不審な海外IP、深夜・休日の接続、短時間に繰り返す認証失敗、通常と違う端末や地域からのログインです。

IPAも、ネットワーク機器・セキュリティ機器の脆弱性対策とあわせてログ確認の重要性を案内しています。最初は手作業でも構いません。毎朝、VPN接続ログを確認する運用から始めるだけでも前進です。

規模が大きい場合は、Syslog収集、SIEM、XDR、EDR連携へ段階的に広げていくとよいでしょう。重要なのは「侵入されないこと」だけを目標にしないことです。「侵入されても早く気づく」が現実的な防御になります。

対策⑤|ネットワークセグメンテーションで被害を局所化する

セグメンテーションとは、侵入されても被害が社内全体へ広がりにくいよう、ネットワークを区切る考え方です。たとえば、一般端末、サーバー、バックアップ、OT、管理系ネットワークを分けるだけでも、横断移動の難易度は大きく変わります。

火事でいえば、セグメンテーションは防火壁です。火元が出ても、壁があれば延焼を抑えられます。VPN利用者に対しても、入った後に何へでも到達できる設計ではなく、必要最小限の到達範囲に絞るべきです。

対策⑥|オフラインバックアップを定期的に取得する

定期的にオフラインのバックアップを取得する必要があります。“同じネットワーク上のバックアップ”は、侵入型ランサムウェアでは一緒に暗号化されることがあります。

警察庁の資料でも、バックアップが存在しても復旧に苦戦した例が少なくありません。

基本は3-2-1ルールです。

3つのコピーを持ち、2種類の媒体に保存し、1つはオフサイトまたはオフラインで保管する。

さらに重要なのは、定期的に復元をテストすることです。バックアップは“保険証券”ではなく、“使える避難路”でなければ意味がありません。

対策⑦|ゼロトラストアーキテクチャへの移行を検討する

VPNは便利な一方で、構造的に狙われやすい面があります。

そこで長期的な方向性として検討したいのが、ゼロトラストです。考え方はシンプルで、「社内だから信頼する」のではなく、「毎回、利用者・端末・接続先を検証する」です。

具体策としては、SASEやZTNA(ゼロトラストネットワークアクセス)への段階移行があります。すべてを一気に置き換える必要はありません。まずは管理者向けVPN、委託先接続、重要システム接続から順に対象を絞るのが現実的です。

VPNを残しつつ、アクセス先や端末条件を厳密化するだけでも効果があります。「VPNをやめるか、続けるか」の二択ではありません。大切なのは、自社がどこまでVPN依存なのか、どの接続が本当に必要なのかを見える化することです。

ゼロトラストアーキテクチャの設計と運用については、不安があれば専門家に現状診断を依頼するのが近道です。

パッチ適用済みでも安心できない|見落とされがちな3つのリスク

VPN機器は、更新作業を実施しただけで安全になるわけではありません。更新後も、過去に窃取された認証情報や設定不備が残っていれば、侵入を許すおそれがあります。

大切なのは、「パッチを当てたか」だけでなく、「更新後に残るリスクまで確認できているか」を見ることです。

ここでは見落とされがちな3つのリスクについて解説します。

過去に窃取された認証情報がダークウェブで流通している

パッチ適用前の期間に認証情報が窃取されていた場合、脆弱性そのものを修正しても、盗まれたIDやパスワードまでは自動で無効になりません。

つるぎ町立半田病院の事例でも、VPN機器の脆弱性対策だけでは不十分で、過去に漏えいしていた認証情報の悪用が問題になりました。

つまり、パッチを適用した時点で安心するのは危険です。対応後は、関連アカウントのパスワード変更、既存セッションの失効、多要素認証の設定状況の確認までセットで行う必要があります。

修正プログラムの適用だけで終えるのではなく、認証まわりを含めて見直してはじめて、実効性のある対策になります。

ゼロデイ攻撃はパッチが出る前に悪用される

脆弱性は、発見と同時に修正版が用意されているとは限りません。Palo Alto NetworksのGlobalProtect関連脆弱性のように、修正前の段階で悪用が懸念されるケースもあります。

こうしたゼロデイでは、「パッチを待つ」以外の暫定策が必要です。具体的には、管理画面の公開範囲制限、特定IPからのみに絞る、不要機能の停止、監視強化などです。

ゼロデイ期は、恒久対策よりまず被害面積を減らす発想が重要になります。

設定の不備・デフォルトパスワードの放置が盲点になる

侵入は、脆弱性だけで起きるわけではありません。初期設定のままの認証、不要ポートの公開、保守用アカウントの残置、共通パスワード運用など、設定不備も典型的な原因です。

警察庁の別統計でも、設定不備やID・パスワード管理の問題は無視できない割合を占めています。

つまり、脆弱性がなくても入られることはあります。現状設定を第三者視点で診断する意味は、ここにあります。「脆弱性スキャンは問題なし」でも、運用設計に穴があるケースは珍しくありません。

まずは自社が抱えるリスクを可視化することがセキュリティ対策の第一歩です。

ランサムウェア対策ならCyberCrewの脆弱性診断・ペネトレーションテスト

ランサムウェア対策は、EDR導入やセキュリティ教育だけでは足りません。侵入経路の多くがVPNやRDPなど外部接続面に集中している以上、まず“入られる弱点”を先回りして見つける必要があります。そこに、脆弱性診断とペネトレーションテストの価値があります。

なぜ脆弱性診断・ペネトレーションテストがランサムウェア対策になるのか

警察庁の公表資料が示す通り、侵入型ランサムウェアはVPN・RDP・外部公開機器の弱点を起点に広がることが多く、まずはその入口を把握し、優先的に対処しなければなりません。

脆弱性診断は、攻撃者より先に公開面の弱点を見つけるための手段です。

ペネトレーションテストは、さらに一歩踏み込み、その弱点が実際にどこまで被害につながるのかを検証する手段です。

特にVPNまわりは、脆弱性の有無だけでなく、MFAの有効化状況、到達可能範囲、管理者権限、ログ取得、保守用アカウント、委託先接続まで見ないと実態がつかめません。

定期診断を実施することで、更新漏れや設定逸脱を“事故の前”に発見できます。

CyberCrewの脆弱性診断・ペネトレーションテストの特徴

CyberCrewでは、脆弱性診断とペネトレーションテストを通じて、外部公開資産や認証基盤を含むリスクの可視化を支援しています。

公開情報ベースでも、脆弱性診断サービスではツール診断と手動診断を組み合わせた支援、ペネトレーションテストでは攻撃者視点の検証、ネットワークを含む複数領域への対応が案内されています。

また、CyberCrewのペネトレーションテストサービス/脆弱性診断サービスは、経済産業省の情報セキュリティサービス基準に基づく登録サービスとしても案内されています。社内説明のしやすさ、優先順位をつけたレポート、改善提案まで含めて相談したい企業にとって、実務に落とし込みやすい点が強みです。

料金プラン・費用感

費用は、対象のIP数、診断範囲、Web・ネットワーク・クラウド・VPN機器のどこまで確認するか、手動検証の深さなどによって変わります。

CyberCrewでは、まず対象範囲や課題感を伺ったうえで、お見積もりをご案内しています。診断は環境によって必要な対応が異なるため、一律の金額を当てはめるよりも、事前に確認したうえで内容と費用をすり合わせる方が、実態に合った提案につながります。

VPNとランサムウェアについてよくある質問(FAQ)

ここでは、VPNとランサムウェアについて実際によくある疑問に絞って、実務で判断しやすいよう結論からわかりやすく整理します。

Q1.ランサムウェアはVPN経由で感染しますか?

ランサムウェアは、VPN機器の脆弱性や盗まれた認証情報を足がかりに侵入されるケースが多く見られます。

警察庁の公表資料でも、近年、VPN機器やRDPなどの外部接続経路が主要な侵入経路として挙げられています。

なお、VPNそのものがウイルスを運ぶのではなく、社内に入るための入口として悪用される点を押さえておくことが重要です。

Q2.VPNに侵入される原因はなんですか?

主な原因は、大きく3つに整理できます。

1つ目は、VPN機器や関連システムに修正プログラムが適用されておらず、既知の脆弱性が残ったままになっていることです。

2つ目は、弱いパスワードや使い回しの認証情報、過去に漏えいしたID・パスワードの悪用です。

3つ目は、多要素認証の未設定や不要アカウントの放置など、設定や運用面の不備です。

実際に、半田病院や大阪急性期・総合医療センター、KADOKAWAの事例を見ても、こうした要因が単独で起きることもあれば、複数重なって侵入を許しているケースもあります。つまり、1つだけ対策すれば十分というものではなく、機器の更新、認証管理、設定の見直しをあわせて進めることが重要です。

Q3.VPNの脆弱性の具体例は?

代表的な例としては、FortiGateのCVE-2018-13379、Pulse SecureのCVE-2019-11510、Citrix ADC / GatewayのCVE-2019-19781、PAN-OS GlobalProtectのCVE-2024-3400などがあります。

いずれも、VPN機器やリモートアクセス基盤が広く使われているからこそ、脆弱性が公開された時点で多くの組織が一斉に攻撃対象になり得ることを示した事例です。

ただし、実務で本当に重要なのは、個別のCVE番号を覚えることではありません。自社で利用している製品のメーカー名、型番、ファームウェアのバージョンを正確に把握し、ベンダーのアドバイザリーや注意喚起を継続的に確認できる体制を整えることです。

脆弱性情報は公開された瞬間からリスクになるため、「知らなかった」「気づくのが遅れた」を防ぐ運用づくりが欠かせません。

Q4.ランサムウェアに感染したらどうすればいいですか?

感染が疑われる場合は、まず対象端末やサーバーをネットワークから切り離し、被害の拡大を止めることが最優先です。LANケーブルを抜く、Wi-Fiを無効にするなど、他の機器へ広がらない状態をすぐにつくってください。

そのうえで、電源はむやみに落とさず、画面表示やエラーメッセージ、接続状況などの証拠を保全し、社内の情報システム担当や経営層へ速やかに共有します。

あわせて、IPAやJPCERT/CC、必要に応じて警察へ相談し、インシデントレスポンスに対応できる専門家へ早めに連絡することが重要です。

身代金を支払っても、確実に復旧できるとは限らず、情報公開を防げる保証もありません。

焦って判断するのではなく、被害拡大の防止、証拠保全、外部専門家への連絡を優先して対応することが大切です。

Q5.VPNをやめる代替手段はありますか?

VPNの代替手段としては、ZTNAやSASEを含むゼロトラスト型アクセスへの移行が現実的です。もっとも、VPNを一度にすべて置き換えるのは負担が大きく、運用面でも混乱を招きやすいため、重要システムへの接続や委託先接続など、リスクと優先度の高い領域から段階的に見直していく進め方が適しています。

まずはVPNへの依存度が高い接続を洗い出し、置き換えやすい部分から順に移行していくのが実務的です。詳しくは上の「対策⑦|ゼロトラストアーキテクチャへの移行を検討する」を参照してください。

まとめ|VPNとランサムウェア対策の要点

最後に、VPN経由で侵入されるランサムウェア対策について要点を3つに絞ります。

- 国内のランサムウェア被害では、VPNとRDPが主要侵入経路です。2024年はVPN55%、RDP31%で、合計86%に達しました。VPN対策は“やれたらやる”ではなく、最優先課題です。

- 被害は大企業だけの話ではありません。医療、製造、物流、情報処理、そして中小企業まで広く被害が出ています。委託先やサプライヤー経由で被害が拡大するため、自社だけ見ていても足りません。

- 対策の軸は明確です。VPN機器の更新、MFA、アカウント棚卸し、ログ監視、セグメンテーション、オフラインバックアップ、そして長期的にはゼロトラスト移行。この順で地に足のついた整備を進めることが重要です。

まず今日できることは3つです。

① VPN機器のメーカー・型番・バージョンを確認し、未適用パッチがないか調べる

② VPNのMFAを有効化し、不要アカウントを棚卸しする

③ 自社だけで判断しづらい場合は、専門家による脆弱性診断を検討する

現状のVPNセキュリティに少しでも不安があるなら、自己判断で放置しないことをおすすめします。ランサムウェア対策は、被害が起きてからでは遅い領域です。まずは無料相談や現状診断から、外部公開面の棚卸しを始めてください。