いまの時代、本人情報の悪用は、クレジットカード番号の不正利用やメールアカウントの乗っ取りだけでは語れなくなっています。表に出やすいのは詐欺被害ですが、その裏では、もっと厄介な使われ方が静かに広がっています。

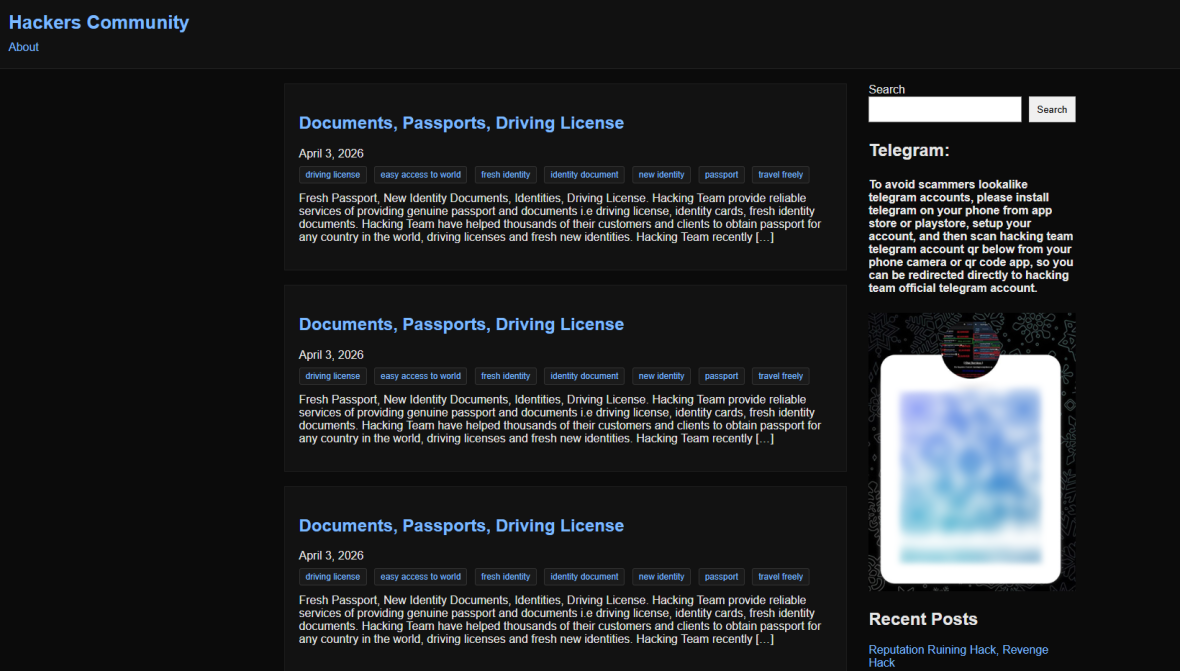

そのひとつが、他人の本人情報を複製し、あたかも本人であるかのように使う「IDクローン」です。パスポート、運転免許証、身分証、電話番号、銀行情報、場合によっては生体情報まで含めて、使える形で本人情報がそろうと、犯罪者は疑われにくい立場を手に入れます。そこから先は、単なるなりすましでは済みません。通信、送金、契約、移動、潜伏まで、さまざまな犯罪の足場として使われます。

情シスやセキュリティ担当の立場で見ると、この話は「個人情報保護」の枠だけに置いておくと見誤りやすいテーマです。IDクローンは、サイバー犯罪と現実の犯罪をつなぐ中間層として機能し得るからです。

TABLE OF CONTENTS

IDクローンは何を可能にするのか

盗まれた本人情報がまず使われやすいのは、携帯電話やSIMの取得です。偽名や盗難IDで登録された回線は、犯罪者にとって非常に都合がいい道具になります。メッセージアプリの開設、連絡網の維持、不正アカウントの運用などを、自分の実名と切り離して進めやすくなるためです。

金融面でも使い道は多くあります。クレジットカード、銀行口座、デジタルウォレット、ローン申請などに悪用されれば、資金の受け取りや移動、物品購入、取引の偽装に使われます。見た目だけ整った「正規の利用者」を作れてしまうのが厄介なところです。

さらに深刻なのは、本人情報の悪用がオンラインで閉じないことです。物件の賃借、法人登録、越境移動、逃走時の身元偽装など、現実空間の行動にもつながります。高度な侵入技術がなくても、他人の法的な存在を一時的な隠れみのとして使えてしまう。ここに、IDクローンの危うさがあります。

| 悪用される情報 | 典型的な使い道 | 厄介な理由 |

|---|---|---|

| 身分証・本人確認書類 | 回線契約、口座開設、契約手続き | 正規利用に見えやすい |

| 電話番号・SIM | 連絡、認証、アカウント運用 | 実行者の特定を遅らせやすい |

| 銀行情報・決済情報 | 送金、資金移動、購入 | 不正資金の流れを見えにくくする |

| 生体情報・セルフィー画像 | eKYC突破、本人確認回避 | 一度漏れると差し替えが難しい |

なぜ「詐欺」だけの問題では終わらないのか

本人情報の盗難というと、まず思い浮かぶのは金銭被害です。もちろんそれも深刻ですが、IDクローンの本当の怖さは、被害者の名前で“別人の行動履歴”が積み上がっていくことにあります。

未払い請求、見覚えのない電話番号、不審な金融取引、場合によっては捜査対象としての記録まで、自分の知らないところで自分の名前に結び付いていく。被害者は「使われたお金」だけでなく、「自分ではないことを証明する負担」まで背負わされます。

この構図は、単なる不正利用というより、犯罪者にとっての擬装手段に近いものです。誰かの身元を借りることで、追跡を遅らせ、痕跡をそらし、別の犯罪を進めやすくする。そう考えると、IDクローンは消費者向け詐欺の延長ではなく、犯罪インフラの一部として見た方が実態に近いと感じます。

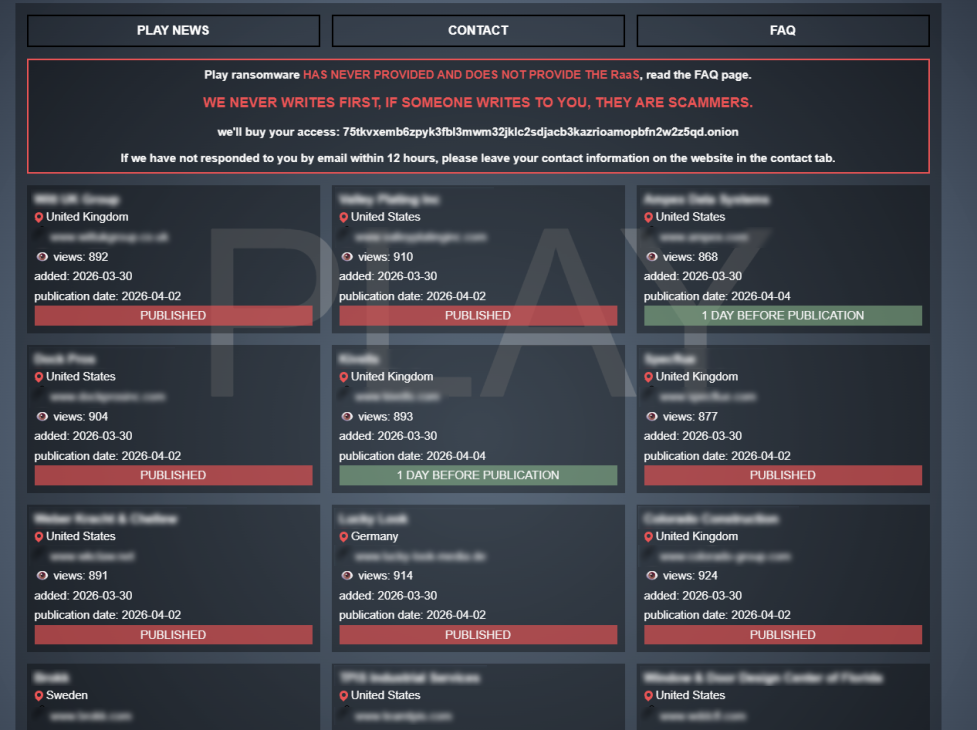

ランサムウェアとどうつながるのか

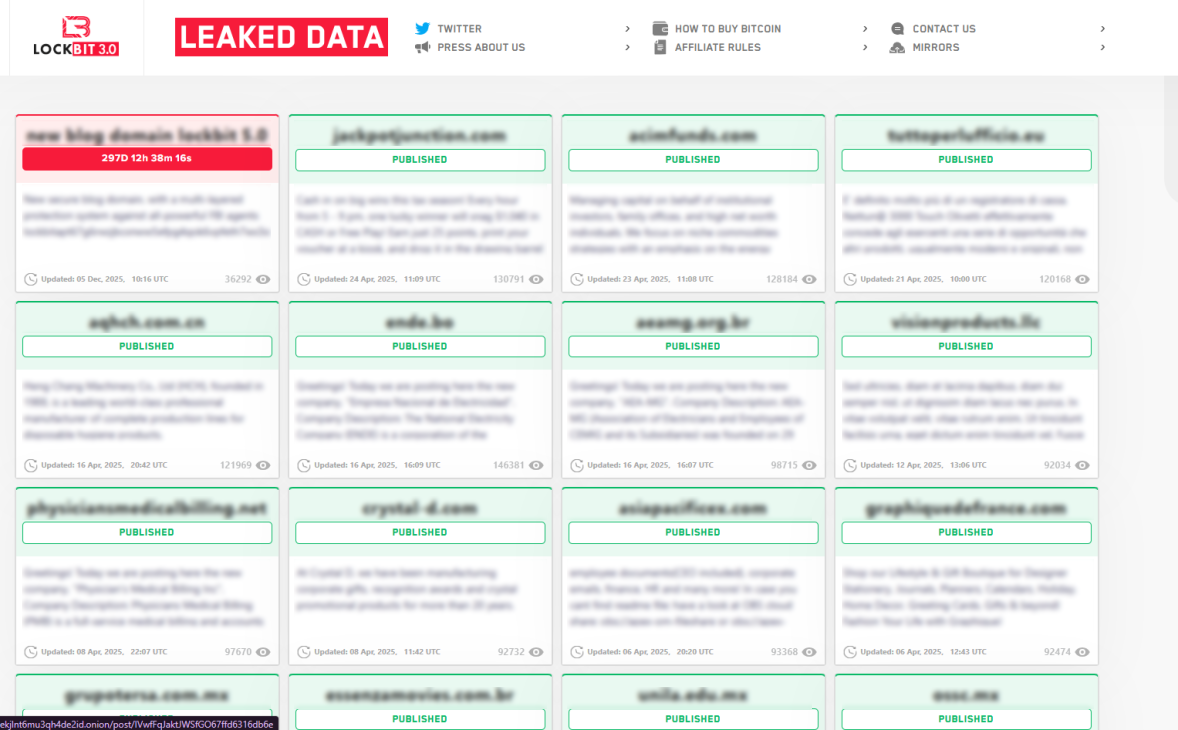

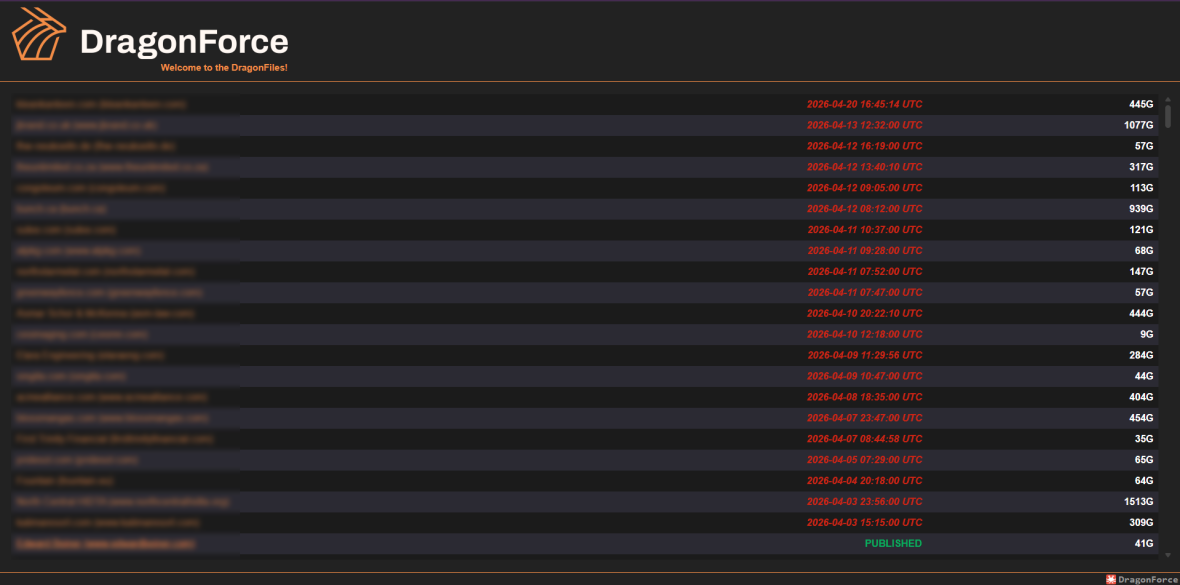

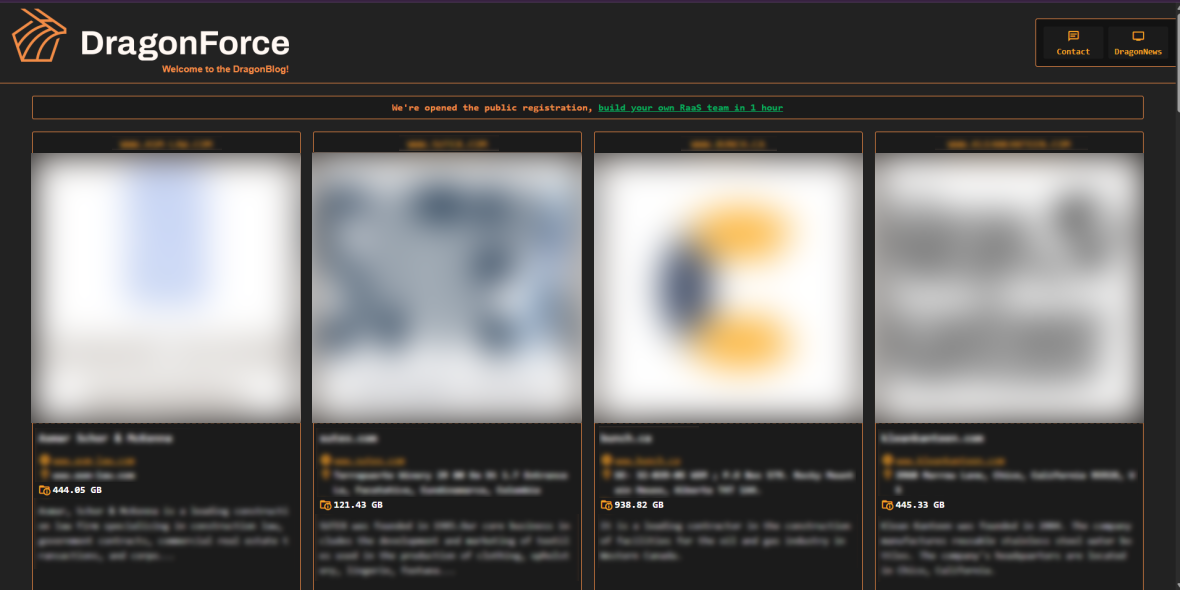

ランサムウェアとIDクローンは、一見すると別の犯罪に見えます。前者はシステムやデータを人質に取る攻撃で、後者は本人情報の不正利用です。ただ、実際の犯罪エコシステムでは、両者はきれいに切り分けられていないことがあります。

ランサムウェアの実行には、マルウェアそのもの以外にも多くの周辺基盤が必要です。通信手段、受け皿となるアカウント、資金移動の経路、偽装された人物像、実行者の匿名性。そうした周辺を支える材料として、盗まれた本人情報が役立ってしまいます。

たとえば、IDクローンは次のような場面で使われ得ます。

- 攻撃オペレーションに使う電話やアカウントの登録

- 身代金や不正資金の受け取り・移動に使う金融チャネルの開設

- ソーシャルエンジニアリング用の偽社員・偽顧客の作成

- 国境をまたぐマネーミュール網の補強

- 実行者の身元を隠すための多層的な偽装

つまり、見えているのはランサムウェア攻撃でも、その背後では本人情報の悪用が「運用基盤」として機能している可能性があります。マルウェア対策だけを見ていても不十分な理由は、ここにあります。攻撃コードだけでなく、それを成立させる支援構造まで見ないと、全体像がつかめません。

「ハッカーだけの話」ではない

もうひとつ見落としやすいのは、こうした手口を使うのが、いわゆるサイバー犯罪者だけとは限らないことです。

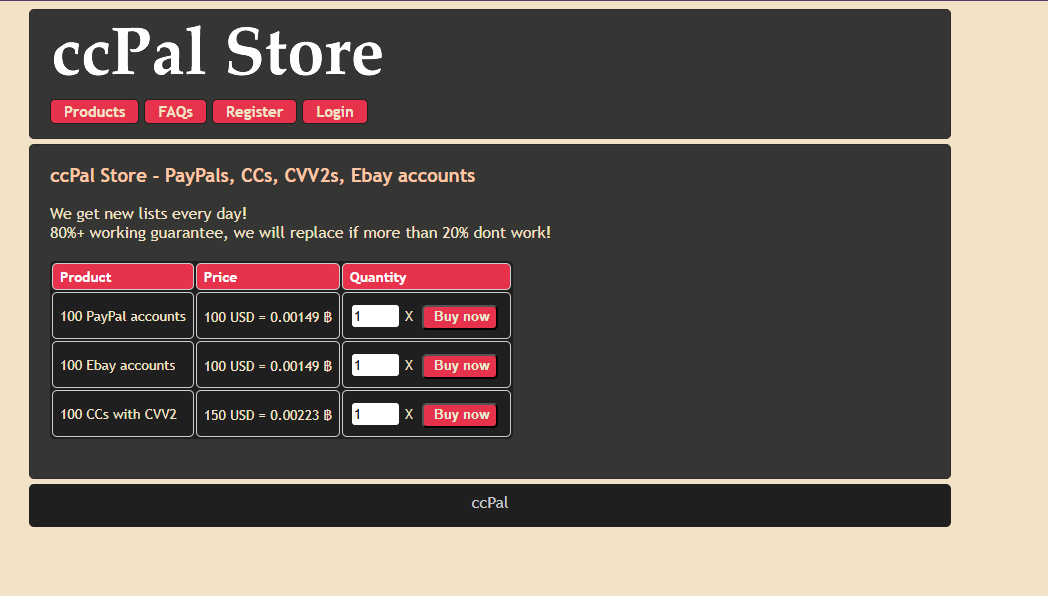

組織的な詐欺グループ、密輸ネットワーク、人身取引に関わる集団、逃亡者の支援網など、従来は“現実側の犯罪”として見られていた集団も、デジタル化された本人情報を利用できます。自分で侵入しなくても、地下市場で買う、内部不正から得る、漏えいデータを二次利用する、といった形で手に入るからです。

ここで起きているのは、犯罪の分業化です。情報を盗む者、加工する者、売る者、現実の契約や移動に使う者が分かれ、サプライチェーンのように機能していく。この構造になると、「サイバー」と「リアル」を分けて考えること自体があまり意味を持たなくなります。

アジアで目立ちやすい理由

この問題は世界共通ですが、アジアでは特に厄介になりやすい条件が重なっています。

銀行、通信契約、eウォレット、旅行、行政手続きなど、多くのサービスが急速にデジタル化しています。利便性が高まる一方で、本人情報が広い領域で使われるようになり、攻撃対象も増えます。

加えて、越境移動が活発で、国ごとに制度や執行水準の差がある環境では、ひとつの国で悪用された情報が、別の法域で追跡を難しくすることがあります。デジタル金融の成長、移動のしやすさ、組織犯罪の存在が重なると、本人情報の悪用は単独の不正利用では終わりません。

日本企業にとっても無関係ではありません。海外拠点、外国人採用、越境送金、委託先との本人確認、モバイル回線の契約運用など、接点は思っているより多くあります。

企業が見直したいのは「認証」だけではない

IDクローンを防ぐには、パスワード管理の徹底だけでは足りません。もちろん基本対策は重要ですが、本人情報そのものが攻撃対象になる前提で見直す必要があります。

本人確認に使う情報を、重要資産として扱う

メールアドレスやパスワードだけでなく、身分証の画像、従業員情報、電話番号、金融情報、セルフィー画像なども、攻撃者にとっては十分に価値があります。どこに保管され、誰がアクセスでき、どこへ送られるのか。棚卸しできていない企業は少なくありません。

eKYCや申請フローを「突破される前提」で見る

本人確認書類を受け取る業務、回線や口座の登録、委託先経由の申請処理などは、利便性が重視されるほど悪用余地も生まれます。単一情報だけで信用しない設計、異常検知、申請後のモニタリングなど、入口と運用の両面が必要です。

インシデント対応の見方を広げる

本人情報の漏えいは、情報流出の一件として閉じるとは限りません。その後に起きる契約、不正送金、なりすまし連絡、社内外の問い合わせ増加まで含めて、波及を見ないと実害を過小評価しやすくなります。漏えい後の影響を「認証情報の変更」だけで終わらせない視点が求められます。

社内周知は“リンクを踏むな”だけで終わらせない

不審なリンクやアプリに注意するのは当然として、身分証画像の送付、セルフィー要求、本人確認を装った問い合わせなども、現場で判断に迷いやすいポイントです。個人情報の扱いに関する教育を、フィッシング対策の延長で終わらせないことが大切です。

マルウェアの外側にある土台を見落とさない

ランサムウェアは目に見えやすい脅威です。暗号化され、業務が止まり、身代金要求が届く。だからこそ、そこに注目が集まります。

ただ、実際には、その手前にある通信手段、本人確認、資金移動、偽装、契約といった地味な基盤が、攻撃を支えていることがあります。IDクローンは、その基盤を成立させる要素のひとつです。派手な侵入手口ではないぶん、後回しにされやすいのですが、放置すると現実の被害につながりやすい領域でもあります。

セキュリティ対策を見直すとき、マルウェアや脆弱性だけを見るのではなく、「盗まれた本人情報が自社や関係先で何に使えるのか」まで一度たどってみる。そこまで想像できるかどうかで、見えるリスクはかなり変わってきます。

投稿者プロフィール

- イシャン ニム

-

Offensive Security Engineer

15年以上の実績を持つ国際的なホワイトハッカーで、日本を拠点に活動しています。「レッドチーム」分野に精通し、脆弱性診断や模擬攻撃の設計を多数手がけてきました。現在はCyberCrewの主要メンバーとして、サイバー攻撃の対応やセキュリティ教育を通じ、企業の安全なIT環境構築を支援しています。

主な保有資格:

● Certified Red Team Specialist(CyberWarFare Labs / EC-Council)

● CEH Master(EC-Council)

● OffSec Penetration Tester(Offensive Security)