ニュースでKADOKAWA(ニコニコ動画)やトヨタ、アサヒグループがランサムウェア被害にあっている話を目にして、「自分の会社も狙われるのではないか」、「なにか対策をする必要があるのではないか」と不安になる人も多いのではないでしょうか。

結論から言うと、ランサムウェア被害は大企業だけの問題ではありません。警察庁の統計では、2025年上半期だけで被害報告が116件とされ、被害にあったのは大企業に限りません。

(参照:警察庁サイバー警察局「令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について」)

そしてランサムウェア攻撃の厄介な点は、被害が“IT部門のトラブル”で終わらないことです。病院なら診療、港湾なら物流、委託先(BPO)なら取引先業務まで止まってはいけない領域が、繰り返し狙われています。しかも最近は、暗号化だけでなく情報を盗み、「公開する」と脅す手口も一般的になり、影響が長引きやすくなっています。

この記事では、ランサムウェアの被害事例をもとに深刻さと今すぐ着手すべき対策について詳しく解説します。

- 最新の被害事例15選(国内中心+海外2例)

- 業界別の狙われ方(医療・製造・中小企業)

- 侵入経路の現実(VPN/リモートアクセスが中心)

- 今すぐ着手すべき対策(優先順位付き)と、万が一の初動手順

なお、ランサムウェア攻撃へは事前対策が重要となっており、脆弱性診断やペネトレーションテストが有効です。CyberCrewでは、複数名のホワイトハッカーが在籍し、攻撃者が実際に狙うポイントから現場感のあるテストでリスクを評価します。まずは無料でご相談ください。

TABLE OF CONTENTS

- 1 ランサムウェアとは?基本をわかりやすく解説

- 2 ランサムウェア被害の最新動向と傾向

- 3 【2026年最新】日本国内のランサムウェア被害事例15選

- 3.1 KADOKAWA/ドワンゴ(2024年6月)

- 3.2 トヨタ自動車/小島プレス工業(2022年2月)

- 3.3 アスクル(2025年10月)

- 3.4 アサヒグループ(2025年9月)

- 3.5 名古屋港(2023年7月)

- 3.6 大阪急性期・総合医療センター(2022年10月)

- 3.7 つるぎ町立半田病院(2021年10月)

- 3.8 岡山県精神科医療センター(2024年5月)

- 3.9 HOYAグループ(2024年)

- 3.10 美濃工業(2025年10月)

- 3.11 イセトー(2024年)

- 3.12 ニデックインスツルメンツ(2024年5月)

- 3.13 中小製造業(典型パターン:統計から読み取れる現実)

- 3.14 米国コロニアル・パイプライン(2021年5月)

- 3.15 米国医療(UnitedHealth/Change Healthcare、2024年)

- 4 被害事例から見えるランサムウェアの最新トレンド

- 5 ランサムウェアの主な感染経路5つ

- 6 ランサムウェア被害を防ぐ対策方法

- 7 ランサムウェア対策ならCyberCrewの脆弱性診断・ペネトレーションテスト

- 8 まとめ|ランサムウェアは「明日は我が身」の脅威

ランサムウェアとは?基本をわかりやすく解説

ランサムウェアの基礎はしっかりと理解しておきましょう。

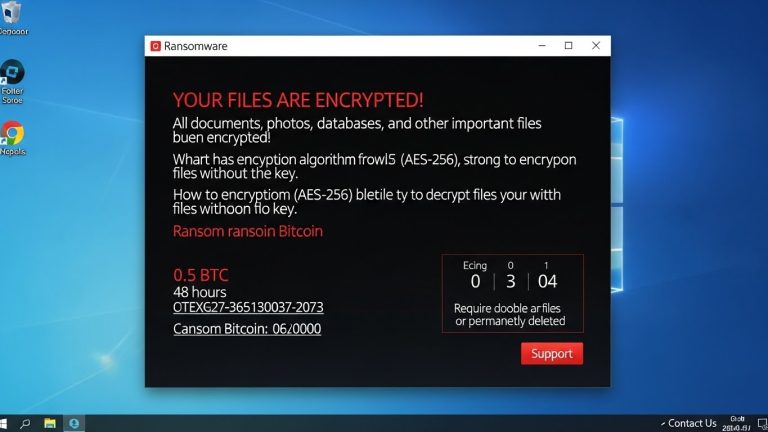

ランサムウェア(Ransomware)は、Ransom(身代金)+Softwareを組み合わせた言葉で、端末やサーバ内のデータを暗号化し、相手の業務を停止させたうえで「元に戻したければ金銭を支払え」と要求する攻撃です。

被害に遭うと、暗号化されたファイルが開けなくなるだけでなく、受発注や会計、社内メール、工場の管理システムなど、会社の“日常業務そのもの”が止まることがあります。

近年さらに深刻なのは、単に暗号化して終わるのではなく、事前に情報を盗み出し「支払わなければ公開する」と脅す二重恐喝(ダブルエクストーション)が主流になっている点です。つまり、バックアップで復旧できたとしても、情報漏えい対応(顧客への連絡、調査、再発防止、信用回復)という別の負担が残りやすくなっています。

また国内では、経済産業省のIT政策実施機関「独立行政法人 情報処理推進機構(IPA)の「情報セキュリティ10大脅威(組織)」において、ランサムウェア被害は長期にわたり上位に位置づけられており、2025年は“10年連続10回目”で1位とされています。これは一過性の流行ではなく、企業・組織として備えるべきリスクだということです。

ランサムウェア被害の最新動向と傾向

近年のランサムウェア被害は、件数が増加しているだけでなく、業務停止・情報漏えい・復旧コストが同時に発生しやすい点が特徴です。

システム復旧だけで終わらず、対外説明や再発防止まで含めて負担が長期化します。

ここからは、業界別・企業規模別に「なぜ狙われるのか」を整理していきます。

医療機関が狙われる理由

医療機関は、電子カルテや検査・会計システムが止まると診療そのものが成立しにくく、人命や地域医療に直結します。

そのため攻撃者からは「現場が早期復旧を迫られ、支払い圧力がかかりやすい」と見られがちです。実際に、大阪急性期・総合医療センターでは電子カルテ等が影響を受け、復旧に長期間を要したことが公表されています。(参照:大阪急性期・総合医療センター「インシデント調査報告書について」)

さらに医療現場では、IT人材やセキュリティ予算の不足、レガシー機器の更新遅れが起こりやすく、VPNや周辺機器のパッチ適用が後回しになりがちです。加えて、給食やシステム運用など委託先経由で侵入されるケースもあり、単に院内だけを守ればよいという話ではありません。

製造業・サプライチェーンの脆弱性

製造業は、基幹システムや工場ネットワークが止まると生産ラインが停止し、そのまま売上停止につながりやすい業種です。

特にジャストインタイム(JIT:必要なものを、必要なときに、必要な量だけ生産・供給する仕組み)のように在庫を最小化するサプライチェーンでは、ひとつの工程が止まっただけでも納期遅延が連鎖し、取引先への影響が一気に広がります。

実際にトヨタの事例では、サプライヤー側で発生した被害が波及し、国内の生産停止に至りました。

さらに攻撃者は、本体企業を正面から攻めるよりも、セキュリティが相対的に手薄になりやすい取引先・子会社・委託先を踏み台にする方が成功率が高いと判断します。だからこそ製造業では、自社だけでなくサプライチェーン全体での対策水準を揃えることが重要です。

中小企業がランサムウェア被害の大部分を占める理由

「中小企業が狙われやすい」と言われる理由は、何か特別な弱点があるからというより、現場で起こりがちな要因が複数存在していることにあります。代表的な原因は次の3つです。

- セキュリティ専任がいない

情報システムの担当者がが総務や経理を兼任し、どうしても日々の運用が優先的になります。セキュリティ対策を「やらない」のではなく、後回しにされやすい状況です。 - VPNやリモートアクセス機器の更新が後回しになりやすい

問題なく動いている限りは触りたくない、止めると業務に影響する―この心理はよく分かります。しかし、攻撃者はその“更新されていない時間”を狙ってきます。 - バックアップはあるが“復旧できる形”になっていない

バックアップの有無だけで安心してしまうケースがありますが、実際は「いつの時点に戻せるか」「復元手順が回るか」「ネットワークから隔離できているか」が重要です。ここをテストして初めて“使えるバックアップ”になります。

この3つの要因が重なると、「小さい企業・組織だから狙われない」ではなく、攻撃者からは入りやすく、システムを止めれば金銭の要求をしやすい相手に見えてしまいます。自社の状況に照らし合わせて確認するだけでも、セキュリティ対策の優先順位が整理できるでしょう。

ランサムウェア被害の深刻さ|被害額・復旧期間のリアル

警察庁統計の解説では、ランサムウェア被害に伴う対応として、復旧費用が1,000万円以上になるケースが50%以上とされ、状況によってはさらに高額化する例も示されています。(参照:警察庁サイバー警察局「令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について」)

復旧費用が膨らむのは、システムの復旧作業だけで終わらないからです。たとえば、原因調査(フォレンジック)、外部ベンダーの支援費用、緊急の代替運用、社内外への説明対応、そして業務停止による逸失利益が、同時に積み上がります。

さらに見落としがちなのが、身代金を払っても解決するとは限らないという現実です。

海外の大規模事例でも、身代金を支払ったにもかかわらずデータが完全には戻らない、復旧後も二次被害(情報漏えい・再侵入の懸念)が残る、といった報告があります。身代金の支払いは「終わり」ではなく、むしろ別のリスク判断の始まりになり得ます。

【2026年最新】日本国内のランサムウェア被害事例15選

ここからは日本国内で実際に起こったランサムウェアの被害について15の事例を紹介します。。確認するべきポイントは、“どこが止まり、何が漏れ、どれくらいの期間・コストがかかったか”です。

ランサムウェア被害の実態と深刻さを確認しましょう。

KADOKAWA/ドワンゴ(2024年6月)

ニコニコ動画の長期停止は、動画サービスだけでなく出版・ECなど周辺事業にも影響が広がりました。KADOKAWAは損失見込みを段階的に開示し、特別損失見込みの修正(当初見込みからの下方修正)も公表しています。(参照:株式会社ドワンゴ「当社サービスへのサイバー攻撃に関するご報告とお詫び」)

生活者に近いサービスが止まったことで、被害の大きさが一気に可視化された代表例です。

トヨタ自動車/小島プレス工業(2022年2月)

サプライヤー側で発生したインシデントが連鎖し、トヨタの国内工場で生産が停止した事例は、サプライチェーンリスクの怖さを端的に示しました。

小島プレス工業株式会社の調査報告では、外部からの侵入により業務へ影響が及んだ経緯が整理されています。ここで重要なのは、「本体のセキュリティを強化しているから安心」とは言い切れない点です。

取引先や子会社、委託先のどこか一社でも突破されれば、生産・物流・受発注といった重要な業務が止まり得ます。

サプライチェーン対策は、自社だけではなく、関係会社を含めたルール整備や機器更新、アクセス制御の水準を揃える必要があります。

アスクル(2025年10月)

アスクルは、2025年10月にランサムウェア感染を公表し、その後も公式発表として、影響範囲の調査と復旧対応を継続している旨を更新しています。(参照:アスクル株式会社「【重要】ランサムウェア攻撃による情報流出に関するお詫びとお知らせ」)

ランサムウェアの事例で特に被害が深刻化するのは、物流・出荷のように止まった瞬間に売上が止まる領域です。

受注は取れていても「出せない」「届かない」状態が続くと、顧客対応、返品・再配送、取引先との調整など、現場の負荷が雪だるま式に増えていきます。そのため復旧の際には、すべてを同時に戻そうとするのではなく、出荷に直結する機能をどの順番で復旧させるか(優先順位の設計)が重要になります。

アサヒグループ(2025年9月)

アサヒグループは、サイバー攻撃によるシステム障害について公式に公表し、調査と復旧対応を進めたことを説明しています。

こうした事例が示すのは、「大手だから安全」という話ではない、という点です。規模が大きい企業ほど、受発注、物流、社内の基幹システムなどが複雑に連動しているため、どこか一部が止まっただけでも影響が一気に広がります。

現場では、出荷調整や取引先対応が増え、情報の整理・共有にも時間が取られます。さらに、復旧を急ぐほど“安全に戻せているか”の確認が難しくなるため、業務再開と再侵入防止を並行して進める体制づくりが重要になります。

名古屋港(2023年7月)

名古屋港では、コンテナターミナルシステム(NUTS)が停止し、コンテナ搬出入などの手続きに支障が出たことで、物流に大きな影響が生じました。(参照:名古屋港運協会「NUTS システム障害の経緯報告」)

調査報告書では、停止による影響範囲や、復旧に向けてどのように対応が進められたかが整理されています。

港湾のような社会インフラは、単に一組織の業務が止まるだけでは済みません。輸出入の遅延が発生すれば、製造業や小売、地域経済にまで波及し、影響が連鎖します。

だからこそ攻撃者にとっては、政治的・経済的インパクトを最大化できる標的になりやすいのが現実です。平時から、復旧手順や代替運用を含めたBCPの整備が重要になります。

大阪急性期・総合医療センター(2022年10月)

大阪急性期・総合医療センターが電子カルテなどの重要システムが影響を受け、結果として長期間の復旧対応が必要になった事例です。(参照:大阪急性期・総合医療センター「インシデント調査報告書について」)

調査報告書では、発生後にどのような判断で対応を進めたのか、復旧までに何が課題になったのかが整理されています。医療機関で特に難しいのは、「とにかく早く戻す」だけでは済まない点です。

診療を再開する以上、復旧した環境が本当に安全なのか――つまり、侵入経路が塞がれ、攻撃者が残した痕跡や潜伏が排除されているのか――を確認しないと再発のリスクが残ります。復旧と並行して、再稼働の安全性(再侵入の排除)を担保することが、最重要の論点になります。

つるぎ町立半田病院(2021年10月)

徳島県のつるぎ町立半田病院にて、ランサムウェア感染により電子カルテや会計などが使用不能となり、診療に大きな影響が出た事例です。(参照:つるぎ町立半田病院「コンピュータウイルス感染事案有識者会議調査報告書について」)

報告報告書では、VPN装置の脆弱性が未対策のまま残っていたこと(例:Fortinet機器の更新遅れ)が原因の一つとして言及されています。ここで押さえておきたいのは、「大都市の大病院だけが狙われるわけではない」という点です。

地方の中小病院でも、リモートアクセス機器の更新や運用が後回しにしている場合、攻撃者から見れば“侵入しやすい対象”となってしまいます。

岡山県精神科医療センター(2024年5月)

岡山県精神科医療センターでは、令和6年5月19日(日)ランサムウェアによるサイバー攻撃で、電子カルテを含めた総合情報システムに障害が発生し、患者情報(最大約4万人分)の流出可能性などについて説明しました。(参照:岡山県精神科医療センター「患者情報等の流出について」)

とくに医療機関では、システム復旧だけでなく、患者・関係者への説明、再発防止策の整理まで含めて対応が長期化しやすいため、深刻な被害につながりやすい領域です。

医療機関の被害事例に関しては以下の記事で詳しくまとめています。

あわせて読みたい

HOYAグループ(2024年)

2024年3月30日、HOYAグループのシステムがサイバー攻撃を受けました。(参照:HOYAグループ「サイバー攻撃による個人情報の外部流出について」)海外拠点を含む生産への影響が取り沙汰され、外部分析では損失規模が大きくなる可能性も指摘されています。

こうしたグローバル企業の事例で特に重要なのは、復旧が一気に複雑化しやすいという点です。

工場だけを戻せば終わりではなく、物流、受発注、在庫、会計、認証基盤など、複数の仕組みが国や拠点をまたいでつながっています。

どこか一部が止まっていると、他の拠点が動いていても全体として業務が回らないことが起きます。

さらに、復旧の優先順位も「どの拠点を先に戻すべきか」「代替運用をどう回すか」など判断が多く、意思決定の遅れが影響拡大につながります。

だからこそ普段から、全体設計(連携関係の棚卸しと復旧手順)を持っておくことが重要です。

美濃工業(2025年10月)

美濃工業では2025年10月1日から10月4日にかけて、第三者による不正アクセスが確認されました。(参照:美濃工業「【重要なお知らせ】個人情報漏えいの可能性に関するご報告」)

公式発表の中で、社員用VPNアカウントの悪用 → 管理者権限の悪用 → 暗号化・データ搾取という流れを、時系列で整理して公表しています。さらに、約300GB程度の不正通信にも言及しており、「暗号化されて終わり」ではなく、情報の持ち出しが前提になっている可能性を示しています。

この事例では、ランサムウェア対策を「VPN機器の脆弱性パッチ」に限定して考える危うさが明らかになりました。

機器そのものに穴がなくても、認証情報(ID・パスワード)が不正に使われれば入口になり得るため、アカウント管理、MFA、権限の最小化、ログ監視といった運用面の弱点が致命傷になりえます。

侵入経路を“機器”だけで捉えず、“認証”まで含めて見直す必要があります。

イセトー(2024年)

イセトーは、ランサムウェア被害の発生と情報漏えいの可能性について、複数回にわたり段階的に公表しています。(参照:株式会社イセトー「ランサムウェア被害の発生について」)

このような継続的な更新は、影響範囲の特定や調査が一度では終わらない現実を示しています。

さらに、個人情報保護委員会(PPC)の資料では、影響人数や、委託元/再委託といった委託構造がより大きなスケールで整理されており、「委託ビジネスが被害に遭ったとき、どこまで波及するか」が具体的に見えてきます。

ここで要注意なのは、委託先(BPO・印刷・発送・情報処理など)が攻撃を受けた場合、委託元は自社が直接侵入されていなくても、顧客や監督官庁への説明、問い合わせ対応、再発防止策の提示といった責任を負う点です。

対策は自社だけでなく、委託先の管理(要件・監査・契約・運用確認)まで含めて設計する必要があります。

ニデックインスツルメンツ(2024年5月)

ニデックインスツルメンツは、ランサムウェア被害に関する情報を公表しています。(参照:ニデック株式会社「当社グループ会社におけるセキュリティインシデントの発生について」)

製造業へのランサムウェア攻撃が深刻な被害を生む要因は、システム障害が「IT部門の問題」に留まらず、そのまま操業へ影響しやすい点です。

工場の管理系システムや受発注、在庫、物流が止まると、ラインは動いていても出荷できない、あるいは安全に稼働させられない、といった状態に陥ります。

だからこそ復旧では、単にデータを戻すだけでは不十分です。

再稼働に向けて、侵入経路が本当に塞がれているかを確認し、権限を整理し直し、ログ監視の体制を整えたうえで、バックアップも「次に狙われても戻せる形」に再構築する必要があります。

復旧と再発防止を切り離さず、同時に進めることが重要になります。

中小製造業(典型パターン:統計から読み取れる現実)

社名が公表されない中小企業でも、現場では「基幹サーバが暗号化される → 受発注や会計が止まる → 復旧費用が膨らむ」という流れが珍しくありません。

警察庁の統計・解説でも、復旧対応にかかる費用が高額化しやすい傾向が示されています。

中小企業の場合、業務を支えるシステムが“少数精鋭”で回っていることが多く、たとえば基幹サーバや共有ファイルサーバ、認証基盤のどれか一つが止まっただけで、全社の業務が連鎖的に止まりやすい構造があります。

つまり「止められる資産が少ない」ことは、裏を返せば「止められたときの逃げ道が少ない」ということです。

だからこそ、入口対策(VPN・認証)と同時に、復旧できるバックアップ設計や代替運用の準備が、経営レベルの課題になります。

米国コロニアル・パイプライン(2021年5月)

米国では、燃料供給を担うパイプライン事業者「Colonial Pipeline社」がランサムウェア被害を受けて運用停止に追い込まれ、結果として社会インフラ全体に影響が及びました。

報道でも、停止が与えたインパクトや、燃料供給が生活・産業にとってどれほど重要かが指摘されています。

ここで分かりやすいのは、インフラ事業が攻撃を受けると「一企業の損害」に収まらない点です。

物流や価格、地域の生活基盤にまで波及し、混乱が広がり得ます。つまり、インフラ領域ではランサムウェアが単なるサイバー犯罪ではなく、国家レベルのリスク(安全保障・経済への影響)になり得ることを示した事例と言えます。

米国医療(UnitedHealth/Change Healthcare、2024年)

Change Healthcareへの攻撃は、医療機関だけでなく、薬局や保険請求処理といった周辺機能にも影響が広がり、医療の“流れ”そのものが止まりかねない事態になりました。

UnitedHealth Groupは復旧状況を公式に更新し、主要システムの復旧について説明しています。

さらに報道では、CEOの証言として身代金の支払い(2,200万ドル)があったとされています。

医療は「止めれば影響が出る」領域であるぶん、国や企業規模を問わず狙われやすく、世界的に標的になっている現実を裏付ける事例です。

被害企業はどう復旧したかは以下の記事を参考になさってください。

あわせて読みたい

被害事例から見えるランサムウェアの最新トレンド

事例を並べて眺めると、攻撃者が毎回ゼロから奇抜な手を使っているわけではなく、成功しやすい「勝ち筋」を繰り返していることが見えてきます。

だからこそ、最近のトレンドを押さえるほど「まず何を塞ぐべきか」「どこに投資すべきか」が整理され、対策の優先順位がぶれにくくなります。

ターゲットを絞った「標的型ランサムウェア」の増加

最近のランサムウェアは、無差別にばらまくタイプよりも、企業の公開情報や取引関係、外部に露出しているIT資産を洗い出し、狙いを定めて侵入する“標的型”が主流になっています。

特徴は、侵入した直後にいきなり暗号化しないことです。まずは社内で横展開し、権限を奪い、Active Directory(AD:企業・組織内のリソースを一元管理するツール)など中枢を押さえて「逃げ道」を塞ぎます。

そのうえで、月末の締めや繁忙期、工場稼働のピークなど、会社にとって最も都合が悪いタイミングを狙って暗号化・脅迫に移行します。美濃工業のように、侵入から権限悪用、暗号化・データ搾取までを時系列で公表している事例は、この流れを現実として理解するのに分かりやすい参考になります。

サイバー犯罪のサブスク「RaaS」モデルの台頭

RaaS(Ransomware as a Service)は、ランサムウェアを開発する側が“攻撃に必要な道具一式”を用意し、それを利用する実行役(アフィリエイト)が侵入や実行を担当する、いわば分業型のビジネスモデルです。

ここが厄介なのは、攻撃のハードルが下がることです。高度な開発力がなくても「侵入さえできれば」攻撃を回せるため、結果として攻撃者が増え、同じ手口が短期間に大量に再生産されやすくなります。

さらに、成功した“型”が共有されるため、被害側から見ると「似たパターンでやられる」ケースが増えます。名古屋港や医療分野の大規模インシデントでも、攻撃の背景としてこうした構図が語られており、単発の事件というより、継続的に発生し得る仕組みとして捉える必要があります。

生成AI・ChatGPTを悪用した攻撃の巧妙化

生成AIの普及で、フィッシングメールの文章が驚くほど自然になりました。以前は「日本語が変」「敬語が崩れている」といった違和感で気づけるケースも多かったのですが、今はその手が通用しにくくなっています。

つまり、従来のように“文面の不自然さ”を前提にした教育やメール訓練だけでは、すり抜ける確率が上がっているということです。加えて、請求書・配送通知・アカウント確認など、業務でありがちな件名や言い回しを寄せてくるため、忙しい時間帯ほど判断が揺らぎます。

だからこそ対策は、教育だけに寄せず、メール認証(SPF/DKIM/DMARC)や添付ファイルの制御、URLの隔離・検査、MFAの徹底、報告フローの整備といった技術対策+運用対策の両輪で組み立てる必要があります。

サプライチェーンを狙った攻撃ルートの拡大

トヨタ/小島プレスのような事例や、医療機関で委託先経由の侵入が疑われたケースが示す通り、攻撃者にとっては「守りが強い本体を正面から叩く」より、相対的に弱いところから入る方が合理的です。

取引先や子会社、委託先は、同じ水準の人員・予算・監視体制を持てないことも多く、VPNの更新遅れやMFA未徹底、アカウント管理の甘さが入口になりがちです。

さらに、バックアップがネットワークにぶら下がったままだと、侵入後に一緒に暗号化されるリスクも上がります。

こうした弱点が一社に残っているだけで、本体企業側の受発注や生産、診療などに影響が波及し、「自社は直接侵入されていないのに業務が止まる」事態が起こり得ます。だからこそ、サプライチェーン全体で最低限の対策水準を揃える発想が欠かせません。

データ暗号化+暴露の「ダブルエクストーション」

バックアップが整っていて暗号化から復旧できたとしても、近年のランサムウェアでは「それで終わり」になりません。

事前にデータを持ち出されていれば、攻撃者は「公開する」「取引先に連絡する」といった形で脅迫を続けられるため、情報漏えいリスクが残ったままになります。

委託先被害(イセトー)や医療機関の事例でも分かる通り、実務として重いのは復旧作業だけではなく、影響範囲の特定、関係者への通知、謝罪対応、問い合わせ窓口の設置、監督官庁への報告や再発防止策の説明といった対応が長期化しやすい点です。

つまり、バックアップは重要な“復旧手段”であっても、漏えい対応まで自動的に解決してくれるわけではない――ここを前提に、普段から体制と手順を用意しておく必要があります。

ランサムウェアの主な感染経路5つ

ランサムウェア対策は、「どこから入られるのか」を押さえるところから始まります。

闇雲にツールを増やすより、まず入口を塞ぐ方が効果が出やすいからです。

警察庁の資料でも、侵入経路としてVPN機器とリモートデスクトップ(RDP)が大きな割合を占める傾向が示されています。

自社でVPNやRDPを使っているなら、最優先で見直す価値があります。

①VPN機器の脆弱性(最多クラス)

警察庁の資料(令和7年)では、ランサムウェアの侵入経路としてVPN やリモートデスクトップ用の機器からの侵入が、全体の感染経路の8割以上を占めるとされています。

つまり、入口対策の優先順位を付けるなら、まずVPNまわりから手を付けるのが合理的です。

テレワークの普及でVPNの利用自体は当たり前になりましたが、その一方で、ファームウェア更新やEOL(サポート終了)対応が追いついていないケースも少なくありません。

VPN機器は「一度入れたら長く使う」運用になりやすく、気づいたときには更新が止まっていた、ということが起こりがちです。

攻撃者側から見ると、こうした“更新されない入口”は狙いどころが明確で、結果としてVPNは繰り返し標的になっています。

②リモートデスクトップ(RDP)経由

警察庁の同資料では、侵入経路としてRDP(リモートデスクトップ)も大きな割合を占め、VPNと合わせて侵入の中心になっていることが示されています。

RDPは運用上便利な反面、外部公開のまま放置されると攻撃者にとって分かりやすい入口になります。

特に危ないのは、パスワードの使い回しや短いパスワード、MFA未導入といった条件が重なるケースです。

そこに「本当は不要なのに公開されている」「アクセス元制限がない」といった設定が加わると、ブルートフォースや認証情報漏えいを起点に突破されるリスクが一気に跳ね上がります。

RDPを使う場合は、公開範囲の最小化、MFA、強固な認証、接続元制限、監視ログの整備までをセットで考える必要があります。

③フィッシングメール・標的型攻撃

請求書や配送通知を装ったメールは今も定番で、日々の業務に紛れ込みやすいのが厄介です。

さらに生成AIの影響で、以前のように「日本語が変だから怪しい」といった違和感だけでは弾きにくくなっています。

件名も本文も自然で、社内のやり取りに近いトーンで作られていると、忙しい時間帯ほど判断が鈍ります。また最近は、危険な添付ファイルを送るよりも、ログイン画面に誘導してID・パスワードを盗む方向に寄せた手口が増えています。

いったん認証情報を取られると、VPNやクラウドサービスに正規ログインされ、機器の脆弱性がなくても侵入される可能性が出ます。メール対策は「開かない」だけでなく、MFA、URLの検査、報告フロー整備まで含めて設計することが重要です。

④サプライチェーン攻撃

サプライチェーン攻撃は、委託先・子会社・取引先などを踏み台にして、本来狙いたい組織へ影響を広げる手口です。

攻撃者からすると、守りの固い本体を正面から叩くより、相対的に対策が手薄になりやすい周辺企業から入る方が成功率が高い、という計算になります。

トヨタや医療機関の事例でも分かる通り、怖いのは「自社が直接侵入されていないのに止まる」ことです。受発注や生産、診療のように連携が前提の業務ほど、どこか一社の障害が連鎖し、事業全体が止まります。

だからこそ、契約や体制の話も含めて、委託先のセキュリティ要件、アクセス権限、VPNや認証の運用、バックアップ設計まで、サプライチェーン全体で最低限の水準を揃える必要があります。

⑤Webサイト改ざん(水飲み場攻撃)

これは「水飲み場攻撃」とも呼ばれ、正規のWebサイトが改ざんされ、閲覧やダウンロードをきっかけに感染が広がる類型です。

攻撃者は利用者をだますというより、「普段から信頼して見に来る人」をまとめて狙います。

広告配信や外部スクリプトが悪用されるケースもあり、利用者側は気づかないまま被害に遭うことがあります。

対策は、利用者側の端末防御(OS・ブラウザ更新、EDR/AV、不要なプラグイン排除)だけでは足りません。

運営側でも、CMSやプラグインの更新、権限管理、WAFの導入、ファイル改ざん監視、ログの監視など、“改ざんされない/されても早く気づく”体制が必要です。自社サイトが踏み台になるリスクまで含めて見直すべきポイントです。

ランサムウェア被害を防ぐ対策方法

ランサムウェア対策は、最初から全部を完璧に仕上げようとすると、手が回らず止まりがちです。

大切なのは、侵入経路の統計(VPNやRDPが多いなど)と、現場で実際に起きている失敗パターンに沿って、「何から潰すか」を決めることです。

優先順位が定まると、限られた予算と人員でも、効果の出る順番で着実に進められます。

【最優先】VPN機器・ネットワーク機器の対策

侵入の中心がVPN/リモートアクセスである以上、ここを放置したままでは危険です。

メール訓練や注意喚起はもちろん必要ですが、入口が開いたままだと、攻撃者はそもそも人をだます必要すらありません。

まずは、外部から触れる経路を現実的に締めていくことが最優先です。

- VPN・FW・リモートアクセス機器のファームウェア更新/EOL確認(サポート切れの機器は「更新できないリスク」そのものです)

- 可能な限りMFA必須化(例外運用が残っていないか棚卸しし、抜け道を減らします)

- 外部公開の削減(不要な管理画面・VPNポータルの露出を減らし、攻撃面を小さくします)

- 定期的な脆弱性診断で「攻撃者が見る穴」を先に潰す(発見→修正→再確認まで回すのが重要です)

この4点を押さえるだけでも、侵入の確率は現実的に下げられます。

バックアップ体制の整備

バックアップは「あるかどうか」ではなく、本当に復旧に使えるかが本質です。

ランサムウェア被害では、バックアップ自体が暗号化されたり、復元手順が曖昧で現場が動けなかったりして、結局戻せないケースが起こります。

だからこそ、仕組みと運用をセットで整える必要があります。

- 3-2-1(3コピー/2種類の媒体/1つはオフサイト)を基本にする

- 可能ならオフライン(隔離)、または改ざん耐性(イミュータブル)を取り入れる

- 復元テストを定期的に実施する(テストしないバックアップは、いざという時に使えないことがあります)

「バックアップは取っているから大丈夫」と言えるのは、復元できるところまで確認できて初めてです。ここが固まると、攻撃者の脅迫に振り回されにくくなります。

従業員教育・セキュリティ意識向上

教育は重要ですが、残念ながら万能ではありません。

だからこそ「怪しいメールの見分け方」だけで終わらせず、日々の業務に組み込める運用ルールとして設計することが大切です。

- 受信時のルール(リンクを踏む前の確認手順、添付の扱い)

- 共有アカウント禁止/パスワード運用/MFAの徹底

- 報告フロー(誰に・何を・どの順で連絡するか)

この3点が整うと、ヒヤリとした瞬間に迷わず動けて、被害の拡大を抑えやすくなります。

アクセス権限の見直し

最小権限(PoLP)を徹底すると、万が一侵入されても横展開(権限拡大や社内移動)が難しくなり、被害範囲を抑えやすくなります。まずは次の3点から着手するのが現実的です。

- 管理者権限の常用をやめる(必要なときだけ昇格)

- AD/重要サーバへのアクセスを絞る(対象者・経路を最小化)

- 退職・異動時の権限削除を確実にする(棚卸しを定例化)

“便利さ”より“止まらない仕組み”を優先するのがコツです。

セキュリティツールの導入

従来型のアンチウイルス(AV)は重要な土台ですが、それだけで近年の攻撃を止めきれるとは限りません。

ランサムウェアは、侵入後に権限を奪い、社内を横展開し、しばらく潜伏してから一気に暗号化・窃取に移るケースが多く、「実行ファイルを検知して終わり」では追いつかない場面があります。

そこで検討したいのが、端末上の挙動を監視し、異常を検知して隔離まで行えるEDR(Endpoint Detection and Response)などの仕組みです。

ただし、ツールは入れただけでは効果が出ません。アラートを誰が見るのか、休日・夜間はどうするのか、検知した際にどこまで端末を隔離できるのか――導入後の運用設計までセットで決めておくことが重要です。運用が回る形に落とせて初めて、「検知して止める」力になります。

万が一感染した場合の緊急対応(5ステップ)

インシデント対応で一番怖いのは、「どうしよう」と迷っている間に被害が広がることです。

判断が遅れるほど、暗号化や情報持ち出しの範囲が拡大し、復旧も難しくなります。

最低限、次の順で動ける状態にしておきましょう。

- ネットワークから切断(拡大防止:LANを抜く、Wi-Fiを切る など)

- 電源断は慎重に(証拠保全や状況悪化の可能性があるため、原則は専門家と相談)

- 社内の責任者+外部専門家へ連絡(初動の遅れが復旧成否を分けます)

- 警察・関係機関へ相談/報告(状況によりIPA等も含め検討)

- 復旧(復元ポイントの確認、再侵入経路の遮断、復元テストを含めて進める)

また、身代金の支払いは一般に推奨されません。支払っても完全に復旧できない、追加で再恐喝される、法的・制裁リスクが絡む可能性もあります。

判断が必要な場面では、法務・警察・専門家と連携し、根拠を持って進めることが重要です。

被害を防ぐための対策ソフトに関しては下記記事にまとめています。

あわせて読みたい

ランサムウェア対策ならCyberCrewの脆弱性診断・ペネトレーションテスト

ここまでで、「結局どこから手を付けるべきか」はかなり整理できたはずです。

結論として、侵入の主戦場がVPN/リモートアクセスである以上、そこを放置したまま他の対策に手を広げるのは得策ではありません。

攻撃者の目線で“入れる穴”を先に洗い出し、優先順位を付けて塞いでいくことが、限られた予算でも成果が出やすい、最も費用対効果の高い予防策になります。

なぜ脆弱性診断・ペネトレーションテストがランサムウェア対策になるのか

ランサムウェアは、単にウイルスが入って「感染する」というより、現実には

「侵入 → 横展開 → 権限奪取 → 暗号化・窃取」というプロセスで被害が成立することが多い攻撃です。

入口はVPNや公開サーバだけでなく、認証情報の管理不備、権限設計の甘さ、設定ミスなど、いくつもの要素が組み合わさって突破されます。

脆弱性診断やペネトレーションテストは、こうした入口を「チェックリスト」ではなく、攻撃者が実際に狙う順番で洗い出し、再現性のある形で危険度と優先順位を付けます。

たとえば「この設定不備は理論上の指摘」なのか、「実際に侵入につながる穴」なのかを切り分け、直すべき順番を明確にできます。

CyberCrewの脆弱性診断・ペネトレーションテストの特徴

CyberCrewにはホワイトハッカーが在籍しており、ツールの自動検出結果だけに頼らず、攻撃者の視点で手動検証を行いながら、“侵入に直結する穴”を優先して確認します。

たとえば「検出は出ているが実害につながりにくい指摘」と、「一つ突破されれば横展開に繋がる入口」を切り分け、現実に即した改善順を提示します。

- どれから直すべきか(優先順位):影響度と実現性で“直す順番”を明確化

- 経営判断に必要なリスクの説明(影響・想定シナリオ):社内説明に使える言葉と根拠を整理

- 改修後の再確認(再発防止):直したつもりを防ぎ、改善を定着させる

「指摘の羅列」で終わらせず、実務として回る改善までつなげることを重視しています。

料金プラン・費用感

費用は、診断対象(VPN/公開サーバ/Webアプリ/拠点数・範囲)と、実施深度(診断のみ/侵入検証/改修後の再テスト)によって変動します。

まずは現状(VPN機器、外部公開の範囲、運用状況)を共有いただければ、目的に合った最小構成からお見積り可能です。

まとめ|ランサムウェアは「明日は我が身」の脅威

2025年上半期だけで被害報告は116件とされ、ランサムウェア被害は増加傾向にあります。

狙われているのは大企業だけではなく、医療・製造・物流・委託先など、一度止まると事業継続に直結する業種が繰り返し標的になっています。

加えて、侵入経路はVPN/リモートアクセスが中心である以上、まずは入口対策――機器更新、MFAの徹底、不要な外部公開の削減――を最優先で進めるべきです。

また、バックアップは「あるか」ではなく、隔離できているか/復元テストをしているかが肝になります。

復旧手順が曖昧だと、いざという時に戻せず被害が長期化します。万が一の際は、切断→状況判断→専門家連絡→報告→復旧の順で迷わない運用を作ってください。

「自社のVPNや公開資産が攻撃者目線でどれくらい危ないのか」を早期に把握するだけでも、被害確率は現実的に下げられます。

投稿者プロフィール

- CyberCrew(サイバークルー)

-

CyberCrew(サイバークルー)は、企業の情報セキュリティをトータルで支援する専門チームです。高度なスキルを持つホワイトハッカーが在籍し、サイバー攻撃の監視・検知から初動対応、リスク診断や従業員向けのセキュリティ教育まで、幅広いサービスを提供。企業のニーズに応じた柔軟な対応で、安心・安全なIT環境の実現をサポートします。

■ 情報セキュリティサービス台帳登録事業者

■ セキュリティコンテスト受賞歴

Hack The Box Business CTF 世界No.1

CEH Master Leaderboard 世界No.1

Hack The Box Rank TOP10

■ 保有セキュリティ資格

GIAC GXPN、Cisco Cybersecurity Specialist、CEH Master、CEH Practical、

Cyber Security Professional Certificate、OSCP、OSCP+、CPENT、OSWP、

eCPPT、eMAPT、CRTS、SOC-100、PEN-100、

HTB Offshore Penetration Tester(Level 3)