ランサムウェア被害は、もう「ニュースで見る大企業の災難」ではありません。

実際、IPAの「情報セキュリティ10大脅威(組織)」では、ランサムウェアが2021年以降、継続して最上位の脅威として扱われています。

さらに警察庁の統計でも、2025年(令和7年)上半期の被害報告は116件と高水準で、業種や規模に関係なく“いつ起きてもおかしくない経営リスク”になりつつあります。

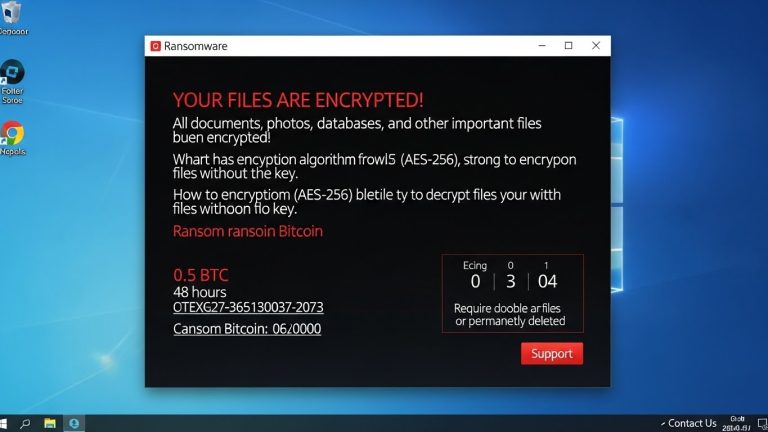

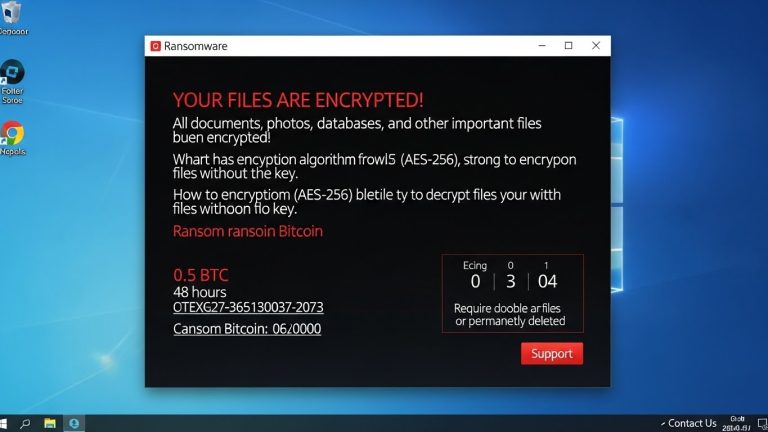

そして現場が本当に困るのは、感染を確認したその瞬間からです。サーバが暗号化され、業務が止まり、画面には「金を払え」という要求が出されるケースがあります。

ここで経営者・情報システム担当者が必ず直面するのが――「身代金を払うべきか?」という重たい判断です。結論から言うと、原則として支払いは推奨されません。

公的機関も「慎重であるべき」という立場を繰り返し示しており、支払ったからといって復旧や漏えい回避が保証されるわけではないからです。

交渉に入る前の初動対応もとても大事です。

本記事では、身代金の要求事例や払ってはいけない理由を解説します。

- 身代金を「払う/払わない」判断の前提(なぜ原則NGなのか)

- 身代金の相場観(要求額・支払額はどこまで膨らむのか)

- 国内外の主要事例(KADOKAWA/医療機関/Colonial Pipeline)

- 支払いに伴う法的・コンプライアンス上の論点

- 被害時の初動(やるべきこと/やってはいけないこと)

- 予防策の優先順位(限られた予算で効く打ち手)

支払い判断の前の初動対応も重要となります。

なお、ランサムウェア攻撃へは事前対策が重要となっており、脆弱性診断やペネトレーションテストが有効です。

CyberCrewでは、複数名のホワイトハッカーが在籍し、攻撃者が実際に狙うポイントから現場感のあるテストでリスクを評価します。まずは無料でご相談ください。

TABLE OF CONTENTS

ランサムウェア攻撃と身代金要求の現状

ランサムウェアとは「身代金要求型ウイルス」

ランサムウェア(Ransomware)は、Ransom(身代金)+Software(ソフトウェア)を組み合わせた造語です。攻撃者は、社内PCやサーバのデータを暗号化して業務を止め、「元に戻したければ金銭を払え」と要求します。

ただ、重要なのはここからです。ランサムウェアは「ウイルスに感染して困った」で終わる話ではありません。

実態は、事業継続そのものを人質に取る“経営インシデント”です。

生産管理や会計、受発注、メール、ファイルサーバが止まれば、現場は動けず、売上が止まり、取引先にも連鎖します。さらに近年は、暗号化だけでなく盗んだ情報を公開すると脅す(二重恐喝)が一般化し、支払っても漏えい不安が消えないケースが増えています。

結果として、復旧の手間とコスト、社外説明の負担が一気に膨らみやすく、一度攻撃されると被害が深刻化しやすいのです。

被害件数は年々増加【IPA「10大脅威」継続上位】

IPAの「情報セキュリティ10大脅威(組織)」では、ランサムウェアは2021年以降、継続して上位に挙げられています。

さらに警察庁の統計でも、2025年(令和7年)上半期の被害報告は116件と高水準で、「一時的な流行」ではなく、警戒が必要な状態が続いていることが分かります。

増加の背景として見逃せないのが、RaaS(Ransomware as a Service)の普及です。攻撃者がツールや侵入手順を“サービス化”し、実行役(アフィリエイト)が分業で稼げる仕組みのことで、これが広がったことで、攻撃の参入障壁が一気に下がりました。

結果として、特定の高度集団だけでなく、さまざまな層が攻撃に参加しやすくなり、標的も大企業だけに限定されません。だからこそ「うちは狙われないだろう」という前提は崩れています。

いま問われるのは、“狙われるかどうか”ではなく、「いつ」「どこ(VPNやリモート接続など)から入られるか」を具体的に潰せているか、という点です。

近年主流の「二重恐喝」とは

従来型のランサムウェアは、比較的シンプルな流れでした。

- データを暗号化して業務を止める

- 復号鍵(元に戻す鍵)と引き換えに身代金を要求する

ところが近年の主流は、二重恐喝(Double Extortion)です。これは暗号化に加えて、まず社内データを盗み(窃取)、そのうえで「払わなければ公開する」「取引先にもばらまく」と圧力を加えます。

つまり、交渉が始まった時点で情報はすでに外部に持ち出されているため、「払えば漏えいしない」という期待は構造上成立しにくいのが現実です。

攻撃者側が約束を守る保証もなく、支払い後に公開や追加要求が起きる可能性があります。

さらに最近は、暗号化すら行わず、盗んだデータだけで脅す「ノーウェアランサム(No-Ware Ransom)」も報告されています。業務停止という状況にいたらない分、発覚が遅れたり、漏えい対応だけが重くのしかかったりするケースもあり得ます。だからこそ対策は「暗号化を止める」だけでは不十分で、侵入・窃取そのものを防ぐ設計まで検討する必要があります。

主な感染経路【VPN・リモートデスクトップが8割超】

警察庁の資料によると、侵入経路として特に多いのが VPN機器 と リモートデスクトップ(RDP等) で、全体の感染経路の8割以上を占める状況です。

言い換えると、攻撃者は社内の端末を無差別に狙うというより、社外から見えている“遠隔接続の入口”を起点に、最短距離で侵入してくる傾向が強いということです。

もちろん入口はそれだけではありません。

典型的なパターンとして、次のような経路も繰り返し使われます。

- フィッシングメール(添付ファイル/偽ログイン画面)

- 脆弱な公開サーバや、改ざんされたWebサイト経由

- 盗まれた認証情報(ID/パスワード)の使い回し

また、週末・祝日・長期休暇など、監視や連絡が手薄になりやすいタイミングを狙う傾向も知られています。だからこそ「メール対策だけ」「EDRだけ」といった単発の施策ではなく、遠隔接続(VPN/RDP)の棚卸しと入口の絞り込みを最優先に、複数の対策を組み合わせて守る設計が重要になります。

身代金の相場【“数億円級”も珍しくない】

身代金というと「数百万円くらいで済むのでは」と想像されがちですが、ランサムウェアの現場では金額のスケールがまったく違うことがあります。

特に近年は、企業の業務停止や情報公開リスクを材料に、最初から“億単位”でふっかけるケースも珍しくありません。

- ある調査では、身代金要求が100万ドル(約1.5億円※)以上のケースが多数派になっているとされています。

- 別の統計では、支払額の中央値が200万ドル(約3億円※)まで上がった、という報告もあります。

さらにKaseya関連の大規模インシデントでは、7,000万ドルという“記録級”の要求が報じられました。

※円換算は便宜上「1ドル=150円」で概算しています。

そして見落とされがちですが、企業経営や組織に影響するのは身代金だけではありません。

調査(フォレンジック)、システム再構築、バックアップからの復旧、休日・深夜の対応、外部支援の費用などが重なると、復旧対応だけで数千万円〜億単位に膨らむこともあります。

つまり「身代金さえ払えば安く済む」という発想は危険で、“身代金+復旧費用+信用コスト”まで含めて相場観を持つことが、重要になります。

国内外の主要被害事例(KADOKAWA・半田病院・Colonial Pipeline)

ここでは「身代金を払った/払わなかった」を白黒つけるためではなく、実際に何が起き、どこで被害が膨らみ、何が効いたのかを3つの事例から読み取ります。

ランサムウェアの身代金は、ニュースの見出し以上に「復旧」と「再発防止」の難しさを映し出す鏡だからです。

① KADOKAWA(2024年)

KADOKAWAグループは、ランサムウェアを含む大規模攻撃によりサービス停止や業務影響を受け、後日、情報漏えいについて段階的に公表しました。(参照:株式会社ドワンゴ「当社サービスへのサイバー攻撃に関するご報告とお詫び」)

漏えいの可能性がある対象が25万人規模に及ぶと報告されており、攻撃の影響が“社内システムの停止”にとどまらないことが分かります。

この例から得られる教訓は2つです。

1つ目は、“業務が止まる”だけでなく“情報が漏れる”前提で設計すること(=二重恐喝を想定した対応計画と広報・法務の準備)。

2つ目は、初動で「遮断・封じ込め」を急ぐほど、後工程の復旧が速くなる一方で、情報公開や通知は慎重な裏取りが必要だということです。

② 半田病院(2021年)

半田病院の調査報告書では、ランサムウェア感染により電子カルテ等が利用不能となり、約2か月にわたり病院業務が滞ったと整理されています。(参照:つるぎ町立半田病院「コンピュータウイルス感染事案有識者会議調査報告書について」)

さらに、VPN機器(FortiGate)に関する脆弱性や設定不備(接続元IP制限の不備など)が課題として記載されており、「入口」が突かれたときの破壊力がよく分かります。

ここで学ぶべきは、“払う/払わない”以前に、止まった後も回し続ける段取りがあるかです。

医療のように止められない業務ほど、紙運用への切り替え、優先診療の定義、連絡網、代替手順が復旧の成否を左右します。

身代金の議論は、その土台(BCPと復旧訓練)があって初めて現実的になります。

③ Colonial Pipeline(米国・重要インフラ、2021年)

Colonial Pipeline社では、CEOが身代金の支払い(約440万ドル相当)を認めたと報じられています。

しかし、支払いが即解決になったわけではなく、復号ツールは遅く、結果として当局が暗号資産の一部(当時約230万ドル相当)を差し押さえたことが公表されています。

この事例が突きつける現実は、「払ったから終わり」ではなく、払っても“復旧作業”と“捜査・法対応”は並走するという点です。

重要インフラほど、供給停止の社会的影響、規制当局対応、説明責任が重く、意思決定はますます難しくなります。

最後に、3例に共通する結論はシンプルです。

ランサムウェアの身代金は“選べる状況”を作るほど不要になるということ。

バックアップ、遠隔接続(VPN/RDP)の入口対策、初動手順、経営判断フロー――この4点が揃っていれば、身代金の議論は「追い込まれた賭け」から「管理された最終手段」へ変わります。

ランサムウェア攻撃の身代金を払ってはいけない5つの理由

公的機関や調整機関は、総じて「支払いは慎むべき」という立場を示しています。

ここでは、経営判断として押さえるべき理由を5つに分解します。

理由①:払ってもデータが復旧する保証がない

いちばん重要なのは身代金を支払っても、復旧できる保証はないということです。

公的資料でも「支払ってもデータが復元される保証はない」と注意喚起されており、“払えば元どおり”という期待は危険です。

実際、海外の調査でも「支払ったのに戻らない/完全には戻らない」ケースは一定数あります。たとえばProofpointの調査では、日本は「支払い後にデータを復旧できた割合」が17%と報告されています(調査条件により差はあります)。

現場で起きがちなのは、復号鍵がそもそも渡されない、渡されても一部しか戻らない、復号に時間がかかって業務が再開できない、復号作業中に別の障害が発生する――といった“つまずき”です。

つまり、身代金は復旧の近道どころか、お金を払ったうえで復旧作業も結局やるという二重負担になりやすいのが実態です。

理由②:払っても情報漏洩は防げない【二重恐喝の罠】

二重恐喝(データ窃取+公開の脅迫)の厄介さは、交渉が始まった時点で、すでに情報が外に出ているところにあります。

攻撃者は「払えば公開しない」と持ちかけますが、それを守る保証はありません。

公的資料でも、支払いに応じてもデータが公開されない保証はない、と整理されています。

さらに問題をややこしくしているのが、攻撃グループの“分業”です。交渉役、侵入役、データを保持する役が別で動いていることも多く、途中で担当が入れ替わったり、データが別ルートに転売・横流しされたりすれば、「約束」は簡単に反故になります。

たとえ交渉相手が「消した」と言っても、こちらから確かめようがありません。つまり、身代金の支払いは漏えい対策にはならないということです。

漏えいが疑われる場合は、支払いとは別に、影響範囲の特定、取引先・顧客への通知、公表の検討、再発防止策の提示といった対応が必要になります。

理由③:「払う企業」として再攻撃のターゲットになる

身代金を支払うと、攻撃者側には「この組織は払う」という事例が残ります。支払いに応じた場合はさらなる攻撃対象になりえてしまい、支払いが“終わらせる手段”ではなく次の被害につながるリスクがあります。

さらに、犯罪者コミュニティでは支払い実績や交渉結果が共有されることがあるため、同じグループだけでなく、別の集団が「次はここだ」と後追いしてくる可能性も高まります。

そして典型的なのが、いわゆる「おかわり(追加要求)」です。最初の要求に応じたあとで、「追加で払え」「漏えいを止めたければ次も払え」と条件をつり上げてくるパターンで、交渉を長引かせるほど金額も要求内容も膨らみやすくなります。

KADOKAWA関連でも、追加要求が示唆されたとする情報が報じられていますが、ここで押さえるべきポイントは同じです。つまり、“払えば終わる”にならない構造がある以上、支払いは「解決」ではなく、むしろ“継続課金の入口”になり得る、という現実です。

理由④:犯罪組織の資金源となり攻撃を助長する

身代金は、犯罪組織にとっての“事業資金”そのものです。

RaaS(Ransomware as a Service)の分業モデルでは、開発役・侵入役・交渉役が役割分担し、得られた収益が次の攻撃に再投資されます。

攻撃者との交渉の実際は以下の記事にまとめました。

つまり、支払いが増えるほど参入者が増え、攻撃ツールやインフラが洗練され、結果として被害が広がりやすくなります。

この観点から、政府資料でも「一般論として、攻撃を助長しないためにも金銭の支払いは厳に慎むべき」と明確に述べられています。

要するに、支払いは自社の問題を“その場しのぎ”で片付ける一方で、犯罪ビジネスを延命させ、次の被害者を生む土壌になり得る、という整理です。

理由⑤:法的リスク・コンプライアンス違反の可能性

日本では、ランサムウェアの身代金支払いそのものを一律に禁止する明確な法律があるとまでは一般に言い切れません。ただし、だからといって「払っても問題ない」と考えるのは危険です。

実務では、支払いの判断が法的・規制上のリスクとなる可能性が複数あります。

代表例が、制裁対象(OFAC等)への支払いリスクです。経済産業省の資料でも、身代金を支払った場合に制裁対象となり得る可能性が示されています。

加えて、資金移動や外為法、契約上の反社条項、犯収法(マネロン対策の観点)など、案件の条件次第で論点が立ち上がることがあります。

攻撃者の実体を特定しにくい以上、「相手が誰か分からないまま送金する」こと自体がリスクになり得る、という整理です。

※法的評価は個別事案で変わるため、現実に検討が必要な局面では、顧問弁護士や専門家に確認しながら進めることが必須です。

日本は世界で最もランサムウェア攻撃の身代金を払わない国【統計データ】

日本企業の対応は、国際比較で見ると特徴があります。結論から言うと、日本は世界平均より支払い率が低い傾向が複数調査で示されています。

日本の身代金支払い率は世界平均より低水準

たとえばProofpointの調査では、世界平均54%に対して日本は32%と報告されています。

同調査では、支払い率が低い国ほど“回復力(レジリエンス)”が高い可能性にも触れられており、単に「払わない=美徳」という話ではなく、払わなくても回せる準備が整っている国ほど結果として払わなくなる、という見方ができます。

特に、「日本は“払わない前提”を作るほど、相対的に支払い率が下がっていく」という構造を抑えておきましょう。

言い換えると、経営として「払わない」を選べる会社は、平時から“選べる状態”を作っています。

具体的には、復旧できるバックアップ設計、代替手順(BCP)、初動対応の手順書、意思決定フロー(誰が判断し、どこまで承認するか)を整え、当日に判断が止まらないようにしている。

これができるほど、身代金は「追い込まれて払うもの」から「払わずに済むもの」へ近づきます。

なぜ日本企業は払わないのか?

日本企業が「身代金を払わない」傾向にある理由は、大きく3つに整理できます。

- 「犯罪者に払うべきでない」という社会的規範・説明責任

身代金の支払いは、取引先・顧客・株主の目線で見たときに「なぜ支払ったのか」を強く問われやすい判断です。

しかも「支払いました」と堂々と公表しにくく、後から知られた場合のレピュテーションリスクも大きくなります。

結果として、“払う”こと自体が経営として説明しづらい土壌があります。 - 事前に方針(払う/払わない)を決めている企業が増えている

インシデント対応計画(IR計画)に「身代金の扱い」を組み込み、判断基準と責任者、承認フローを明確化している企業が増えています。

これがあると、当日に現場が独断で交渉を始めたり、判断が迷走したりする事故を防げます。 - バックアップ等で“払わずに戻す”道が残っている

ただし重要なのは、バックアップは「ある」だけでは不十分という点です。

ランサムウェアはバックアップ領域も狙うため、隔離されている/復元テスト済みで「実際に戻せる」ことが条件になります。

ここが整っているほど、身代金は“払わないと詰む”ではなく“払わずに立て直せる”に変わります。

攻撃者が“儲かる相手”を選ぶ以上、「払わない前提」を作ることが抑止力になり得るという見立ては、実務上とても重要です。

身代金を払わず復旧する方法は以下の記事を参考になさってください。

あわせて読みたい

払っても復旧できた日本企業はわずか17%

もう一度、経営判断の芯になる数字を確認しておきます。

Proofpointの調査では、日本は「身代金を支払った後にデータを復旧できた割合」が17%と報告されています。

17%が示しているのは、支払いが復旧の保証にならないという点です。

実務では、支払ったのに完全復旧できず、二重恐喝で漏えい対応が発生し、最後に再発防止の投資も必要になる——

つまり “支払い+復旧失敗+漏えい対応+再発防止” という最悪の組み合わせが起こり得ます。

お金を払っても、やるべきことが減るとは限りません。だからこそ社内ポリシーは、「例外条件(人命に直結する、重要インフラで社会影響が極端に大きい等)がない限り、身代金は払わない」を基本に置くのが現実的と言えます。

そのうえで、例外に該当し得るケースだけは、誰が判断し、どの情報(復旧見込み・法務確認・制裁リスク等)を揃えて、どの手順で結論を出すのか——“例外時の検討フロー”まで決めておくと、当日に判断が止まらなくなります。

ランサムウェア被害に遭った場合の対処法【やるべきこと・相談先】

万が一被害に遭った場合、対応方法で「被害額」「復旧期間」「説明責任」の難易度が大きく変わります。ここでは時系列で、最低限の型を示します。

交渉と並行して進める復旧について費用など具体的な情報は下記記事をご確認ください。

あわせて読みたい

絶対にやってはいけないこと

以下は、被害が分かった直後に“ついやってしまいがち”な行動です。あとから取り返しがつかなくなりやすいので、先にNGな対処法を押さえておきます。

- 慌てて身代金を支払う

支払いは復旧の保証になりません。さらに「払う会社」と見なされて再攻撃を招いたり、相手が制裁対象に該当して法務・規制面のリスクが生じたりする可能性もあります。まずは隔離と状況把握など“止血”を優先してください。身代金の相場と法的リスクについてもチェックしておきましょう。 - 攻撃者と現場担当が直接交渉する

現場が独断で連絡すると、交渉内容の記録が残らない、法務確認が追いつかない、制裁リスクを見落とす――といった問題が起きやすくなります。後から「誰が、何を根拠に、何を約束したのか」を説明できなくなるため、窓口は一本化が原則です。 - 被害を隠蔽する

取引先影響や個人情報が絡む場合、後出しは信頼を大きく損ねます。短期的には“波風を立てない”ように見えても、発覚した瞬間に説明責任が跳ね上がり、取引先対応・社外対応がより厳しくなります。 - 証拠を消す(ログ削除、端末初期化等)

原因究明と再発防止ができなくなり、結果として復旧が長期化します。警察庁もログ等の適切な保管を推奨しており、証拠を残しておくことは復旧の近道でもあります。初動ほど「操作を増やさない」意識が重要です。

どれも共通しているのは、“早く何とかしよう”と動いた結果、後から選択肢が減ってしまう点です。

被害発覚後にやるべきこと【時系列】

実務で迷わないために、対処法の例を説明します。ポイントは被害を広げない/あとで説明できる形を残すことです。

- ネットワークから隔離(感染拡大防止)

まずは“止血”です。感染端末や挙動が怪しい端末を、LANケーブル抜線・Wi-Fi遮断などでネットワークから切り離します。拡大を止めるのが最優先で、ここが遅れるほど被害範囲が広がります。(JPCERT/CC) - 経営層・対策本部へ報告(意思決定の立ち上げ)

身代金の扱い、公表の方針、業務継続の判断は、現場の担当者が背負う話ではありません。初動から経営層を巻き込み、対策本部(責任者・窓口・承認フロー)を立てて判断を止めない体制を作ります。 - 証拠保全(ログ、ランサムノート、画面、通信記録)

何が起きたのかを後で説明できる状態にします。ランサムノートの文面、画面キャプチャ、サーバ・EDR・FWのログなどを確保し、むやみに初期化やログ削除をしないことが重要です。(警察庁) - 専門家・外部機関へ相談(封じ込め、調査、復旧)

初動が遅れるほど調査範囲が広がり、復旧も長引きます。第三者支援は「費用」ではなく、被害総額を抑えるための手段として捉えるのが現実的です。 - 関係者への通知・公表の検討(法務・広報・取引先対応)

個人情報、委託先、サプライチェーン影響が絡む場合は、早期に整理が必要です。事実関係の裏取りと並行して、法務・広報・取引先対応の段取りを組み、後手に回らないように進めます。

この5ステップは、焦って“判断や操作”を増やす前に、被害拡大を止めて選択肢を守るための順番です。

相談先一覧

ランサムウェア被害時は、「どこに何を相談するか」を先に決めておくと初動が崩れません。まずは以下を目安に、目的別に窓口を使い分けてください。

- 警察(サイバー犯罪相談窓口/最寄り警察署):相談・通報、捜査協力(ログ等の提供)

公式: 警察庁:ランサムウェア被害防止対策(通報・相談の案内) / 警察庁:サイバー事案に関する相談窓口(オンライン受付) / 都道府県警察の連絡先・警察署一覧 - IPA(情報処理推進機構):注意喚起・情報提供、相談導線、(事案により)届出

公式: IPA:サイバーセキュリティ 相談・届出窓口一覧 / IPA:ランサムウェア対策特設ページ - JPCERT/CC:実務FAQ、技術的観点の整理、セカンドオピニオン(初動支援の相談)

公式: JPCERT/CC:インシデント相談・情報提供 / JPCERT/CC:インシデント対応依頼フォーム - セキュリティ専門企業:封じ込め、フォレンジック、復旧支援、再発防止(24/7含む)

どこに頼めばよいか迷う場合は、緊急対応を扱う企業の一覧も参考になります。CyberCrewでは緊急対応窓口を設置しており、無料で相談が可能です。 - 顧問弁護士:制裁・規制(OFAC等)観点、契約・賠償、通知・公表の整理、社内意思決定の証跡化

※特に「身代金の扱い」「公表・通知」「取引先条項(反社・報告義務)」が絡む場合は早期に同席させると、後工程が安定します。

ランサムウェア被害を防ぐための対策6選

攻撃者視点で見ると、侵入口と横展開条件が揃っていれば、狙う理由は十分です。

ここでは、ランサムウェア被害を防ぐために優先順位が高い6つの対策方法を解説します。

対策①:定期的なバックアップ【ネットワーク分離が必須】

バックアップは「取っている」だけでは守りになりません。

ランサムウェアは、本番データだけでなくバックアップ領域そのものを狙いに来ます。

暗号化や削除をされてしまえば、最後の頼み綱が消え、復旧は一気に難しくなります。

基本は 3-2-1ルール(3つのコピー/2種類の媒体/1つはオフサイト) ですが、企業の実務としては、少なくとも次の3点を満たしているかを確認してください。

- バックアップ領域が本番ネットワークから論理・物理的に分離されている

例:別セグメント化、アクセス経路の限定、オフライン(エアギャップ)やイミュータブル(改ざん不可)の活用など。 - バックアップに強い権限が不要に付与されていない

バックアップ管理者のアカウントが侵害されると一気に崩れます。最小権限、MFA、特権IDの分離、日常利用アカウントとの兼務禁止が基本です。 - 復元テストを定期的に行い、「戻せる」ことを証明している

“取れている”と“戻せる”は別物です。復元に必要な手順・時間・依存関係(AD、DNS、アプリ設定)まで含めて、定期的にテストして初めて防御力になります。

バックアップは存在ではなく復旧できる設計が価値です。

ここが固まるほど、身代金を「払わない」という選択肢が現実になります。

対策②:VPN・リモートアクセス環境の見直し

侵入経路の多数派がVPN/RDPである以上、遠隔接続まわりは“最優先で対策すべき入口”です。

ここが弱いと、メール対策やEDRを強化しても、そもそも社内に入られてしまい被害が拡大します。

まずは次の順で、確実に整備してください。

- VPN機器・FWのファームウェア更新(脆弱性対応の徹底)

機器の脆弱性は「侵入の直通ルート」になりがちです。サポート切れ機器の放置は特に危険です。 - 多要素認証(MFA)の適用

ID/パスワードが漏れても突破されにくくなります。可能なら管理者・VPN接続・特権アカウントを優先して必須化します。 - 不要な遠隔接続の停止、公開範囲の最小化

RDPの直接公開は避け、接続元IP制限や踏み台、ゼロトラスト型アクセスなどで“見える入口”を減らします。 - アカウント棚卸し(退職者・外部委託の残存アカウントが危険)

使われていないアカウントは攻撃者にとって宝箱です。退職・契約終了時の無効化、権限の定期点検を運用に組み込みます。

この4点だけでも、攻撃者に「入り口が硬い」と思わせられれば、被害確率は現実に下げられます。

対策③:従業員へのセキュリティ教育

入口は機器だけでなく、「人」からも開きます。

特に多いのがフィッシングで、攻撃者はVPNやRDPを直接こじ開けられない場合でも、まずメールで認証情報を奪い、そこから遠隔接続に回り込むことがあります。

だからこそ、技術対策と同じくらい“人の入口”を固めるのが重要です。

- 不審メールの見分け方(送信元、文面、URL、添付)

ドメインの似せ方、急かす文面、URLの短縮、添付ファイル名の違和感など、見るポイントを社内で統一します。 - 添付・リンクを“反射で開かない”習慣

「今すぐ」「至急」に反応しない、まず確認する、別経路で真偽を取る――この一呼吸が被害を止めます。 - 定期的な訓練(演習)で組織の反射神経を作る

知識だけでは本番で動けません。模擬フィッシングや短いテストを回し、迷ったときの報告先・手順まで身体で覚えるのが効果的です。

この3つを徹底できると、フィッシングは「誰かが引っかかる事故」から「早期に気づいて止められる事象」に変わります。

対策④:EDR・アンチウイルスの導入

従来型のアンチウイルス(AV)は、既知のマルウェアを検知して止める点では有効ですが、ランサムウェアの実務ではそれだけで守り切れない場面が出てきます。

攻撃者は侵入後に、権限昇格や横展開(他端末への移動)、データ窃取を段階的に進め、最後に暗号化や恐喝に移ることが多いからです。

ここが見えないと、「暗号化された時点で初めて気づく」という最悪の展開になりかねません。

そこで有効なのが EDR(Endpoint Detection and Response) です。端末上の挙動を監視し、不審なプロセスや権限操作、横展開の兆候を検知して、隔離や遮断といった対応につなげられます。

さらに、社内で24時間の監視体制を組むのが難しい場合は、MDR(Managed Detection and Response:運用支援) を組み合わせるのも現実的です。ツールを入れるだけで終わらせず、検知→判断→封じ込めまで回せる体制を作ることが、結果として被害総額を抑える近道になります。

対策⑤:アクセス権限の最小化

攻撃者は、侵入したあとに“横へ広がる”のが基本動作です。1台の端末に入っただけでは大きく儲からないので、社内を探索して権限を奪い、重要サーバやバックアップ、AD(Active Directory)まで取りに来ます。

ここで被害拡大を左右する鍵が「権限」です。

権限が強いほど、攻撃者の移動は速く、止めるのは難しくなります。

- 最小権限の原則(必要な人に必要な期間だけ)

「便利だから」で広い権限を付けると、侵害時の被害が跳ね上がります。権限は期限付き・用途限定が基本です。 - 特権アカウントの厳格管理(分離、記録、監査)

管理者権限は日常用アカウントと分け、利用時は記録を残し、定期的に監査します。特権IDが奪われると“全滅コース”に近づきます。 - 重要サーバのセグメンテーション(横展開しにくい構造)

重要領域をネットワーク的に分け、通れる経路を最小化します。攻撃者の移動コストを上げるだけで、封じ込めの成功率が上がります。

この3点は、攻撃者に「一気に広げられない」状況を作り、被害を“局所で止める”ための土台になります。

対策⑥:インシデント対応計画の策定

最後に、経営のための対策です。

誰が決めるのか、どこまで公表するのか、取引先にどう伝えるのか、この“経営の論点”が曖昧だと、対応が遅れ、結果として被害もコストも膨らみます。

平時からの体制整備や、身代金支払いに関して注意が必要です。

- 「払う/払わない」の原則と、例外条件(人命・重要インフラ等)

原則を先に置き、例外に当たる場合だけ検討する。判断の土台を作っておきます。 - 判断者(取締役会/対策本部)と承認フロー

現場の独断や空気で決まらないように、責任者・承認ライン・記録方法まで決めます。 - 外部連絡(警察、IPA、JPCERT/CC、保険、弁護士、専門会社)

連絡順と目的(通報/技術支援/法務/保険)を事前に整理し、当日に探さない状態にします。 - 訓練(机上演習)で“当日動くか”を確認

手順書は作って終わりではありません。年1回でも良いので机上演習で回し、詰まる点を潰します。

この4点が整っているだけで、被害発生時に「判断が止まる」リスクは大きく下げられます。

この6つは、どれか一つだけでは効きません。

入口(VPN/RDP・人)を固め、横展開を止め、復旧できるバックアップを残し、検知と初動で被害を小さくする――

この流れがそろって初めて、ランサムウェアは「致命傷」から「管理できるリスク」に変わります。

そもそも感染を防ぐ対策ソフトは以下の記事を参考になさってください。

あわせて読みたい

ランサムウェア対策ならCyberCrewの脆弱性診断・ペネトレーションテスト

ここまでの対策の中でも、「侵入される前に穴を塞ぐ」ことは最も費用対効果が高い打ち手です。

侵入口の多数派がVPN/遠隔接続である以上、外部から見える弱点を潰すほど、身代金問題に直面する確率そのものを下げられます。

なぜ脆弱性診断・ペネトレーションテストがランサムウェア対策になるのか

ランサムウェアは「侵入してから」が本番です。ひとたび侵入を許すと、攻撃者は社内を探索し、権限を奪い、横へ広がり、必要なデータを抜き、最後に暗号化へ進みます。

ここまでが一本の流れになっているため、初動が遅れるほど被害は雪だるま式に膨らみ、復旧コストも説明負担も増えていきます。ただし、侵入のきっかけ自体は意外と地味なところにあります。

VPN機器の脆弱性、公開設定のミス、弱い認証、ID・パスワードの使い回し——こうした“入口の穴”が、気づいたときには業務停止と身代金交渉という最悪の局面につながります。

実際、医療機関の被害事例でも、侵入経路がVPN機器と整理されており、遠隔接続が狙われやすい現実が見て取れます。

だからこそ、まず入口(VPN/RDP/認証)を締めることが被害を未然に減らすいちばん堅実な対策です。

CyberCrewの脆弱性診断・ペネトレーションテストの特徴

CyberCrewは、ホワイトハッカーが複数名在籍し、攻撃者の目線で「どこから入れるか/どこが致命傷になるか」を重視して評価します。

ツールで網羅的に検出して終わるのではなく、実際の攻撃で狙われやすい入口(外部公開資産や遠隔接続)から逆算し、「今つぶすべき穴」を現実的に洗い出すのが基本スタンスです。

- 外部公開資産・遠隔接続(VPN等)を起点にした、現実的な侵入経路の検証

攻撃者が最初に触れる部分から確認し、侵入につながる弱点を優先して特定します。 - 指摘の羅列ではなく、直す順番(優先順位)が伝わるレポーティング

重要度や再現性、影響範囲を踏まえ、対応の優先度が判断できる形で整理します。 - 技術側だけでなく、経営層・情シスが意思決定できる形での改善提案

「何を直せばリスクがどれだけ下がるのか」を分かりやすく示し、再発防止までの道筋を提案します。

※提供範囲は、環境やスコープに応じて最適化します。

まずは現状(公開資産、VPN/RDP、運用体制)を前提に、無理のない改善計画から一緒に整理します。

料金プラン・費用感

脆弱性診断・ペネトレーションテストの費用は、対象(Web/ネットワーク/クラウド)、資産数、テスト期間、そして求める深度によって大きく変わります。

たとえば「外部公開のWebアプリを一通り確認したい」のか、「VPNやリモート接続を起点に実際に侵入できるかまで検証したい」のかで、作業量も成果物も変わるため、価格だけを先に決めるのは難しいのが実情です。

CyberCrewでは、まず目的を伺ったうえで、無料相談・見積もりから具体化できます。

身代金リスクを下げたい、監査やガイドライン対応が必要、取引先要件で第三者評価が求められている――目的が違えば、見るべきポイントも優先順位も変わります。

だからこそ、いきなりフルスコープで始めるのではなく、「何を優先すべきか」の整理から入っていただいて構いません。

現状(外部公開資産、VPN/RDP、運用体制)を踏まえ、無理のない範囲で“最短で効く”診断計画をご提案します。

よくある質問(FAQ)

ランサムウェアの身代金の相場はいくらですか?

要求額には幅がありますが、100万ドル(約1.5億円)以上の要求が多数派という報告もあります。

さらに、実際の支払額の中央値が200万ドル(約3億円)まで上がったとする統計もあり、想像以上に高額化しているのが現状です。

身代金を払ったらデータは復旧しますか?

復旧は保証されません。

調査条件や定義で差はあるものの、Proofpointの調査では日本は身代金を支払った後に復旧できた割合が17%と報告されています。

つまり、支払っても「元に戻る」とは限らない、という前提で備える必要があります。

日本では身代金の支払いは違法ですか?

日本では身代金支払いそのものを一律に禁止する明確な法律がある、と単純には言い切れません。

ただし、相手が制裁対象(OFAC等)に該当する可能性など重大な規制・コンプライアンス論点があり得ます。

政府資料でも、攻撃を助長しない観点から「支払いは厳に慎むべき」と整理されています。

ランサムウェアに感染したらどこに相談すればいい?

まずは警察のサイバー犯罪相談窓口への相談が推奨されます。

状況整理と並行して、IPAやJPCERT/CCで情報収集・助言を受け、必要に応じてセキュリティ専門企業(封じ込め・調査・復旧)や顧問弁護士(法務・公表・契約)にも早めに相談してください。

身代金を払うと再攻撃されますか?

リスクは上がります。

政府資料でも、身代金の支払いに応じた場合に「支払ってくれる企業」とみなされ、再攻撃や追加要求の対象になり得ると示されています。

短期的に収束を狙っても、長期的には標的化を招く可能性があります。

まとめ|身代金は原則払わない。事前準備が最大の防御

ランサムウェアの身代金問題は、「払えば終わる」話ではありません。

政府資料や調整機関の整理でも、支払いは攻撃を助長し、復旧や非公開の保証がなく、再攻撃リスクもあり得るとされています。

だからこそ、最後に押さえるべき要点は次の4つです。

- 身代金は原則として払うべきではない

支払いは復旧の保証にならず、二重恐喝では漏えいを止められるとも限りません。さらに再攻撃や規制・コンプライアンスの論点が生じる可能性もあります。 - 相場は“数億円級”も現実で、上限はさらに跳ねる

要求額・支払額・復旧費用は別物です。身代金だけでなく、調査・再構築・外部支援などが重なると、経営上の痛手は一気に膨らみます。 - 被害時は、隔離→報告→証拠保全→外部相談→通知/公表検討の順で動く

初動で大切なのは、焦って判断や操作を増やすことではなく、被害拡大を止めて、後から説明できる状態を残すことです。この順番が崩れるほど、選択肢は減ります。 - 最大の防御は平時の準備

復元できるバックアップ(隔離・テスト済み)、VPN/RDPの入口対策、権限最小化、EDR/MDR、そして「払う/払わない」を含む対応計画。これらが整っているほど、身代金は“追い込まれた賭け”ではなく、管理された判断になります。

もし「方針を決めきれていない」「経営会議に出せる材料が欲しい」「入口(VPN・公開資産)がどれだけ危ないか把握したい」という状況であれば、まずは現状の棚卸しから着手してください。

不安が残る場合は、警察・IPA・JPCERT/CCに加え、セキュリティ専門企業や顧問弁護士など専門家に早めに相談することをおすすめします。

投稿者プロフィール

- CyberCrew(サイバークルー)

-

CyberCrew(サイバークルー)は、企業の情報セキュリティをトータルで支援する専門チームです。高度なスキルを持つホワイトハッカーが在籍し、サイバー攻撃の監視・検知から初動対応、リスク診断や従業員向けのセキュリティ教育まで、幅広いサービスを提供。企業のニーズに応じた柔軟な対応で、安心・安全なIT環境の実現をサポートします。

■ 情報セキュリティサービス台帳登録事業者

■ セキュリティコンテスト受賞歴

Hack The Box Business CTF 世界No.1

CEH Master Leaderboard 世界No.1

Hack The Box Rank TOP10

■ 保有セキュリティ資格

GIAC GXPN、Cisco Cybersecurity Specialist、CEH Master、CEH Practical、

Cyber Security Professional Certificate、OSCP、OSCP+、CPENT、OSWP、

eCPPT、eMAPT、CRTS、SOC-100、PEN-100、

HTB Offshore Penetration Tester(Level 3)