偽のCAPTCHA認証画面を使ってユーザーに国際SMSを送信させ、通信料金を不正に発生させる詐欺キャンペーンが確認されたと報告されています。Infobloxの調査によると、この手口は2020年頃から継続しており、複数段階の誘導によって最大60通ものSMSが送信されるケースもあるとされています。同時にKeitaro TDSの悪用による暗号資産詐欺も120以上のキャンペーン規模で確認されており、複合的なサイバー犯罪として拡大しています。

The Hacker News:Fake CAPTCHA IRSF Scam and 120 Keitaro Campaigns Drive Global SMS, Crypto Fraud

この記事のポイント

影響のあるシステム

- AndroidおよびiOSの標準SMSアプリ(自動起動・番号プリフィルにより送信誘導)

- Webブラウザ全般(偽CAPTCHAページへのリダイレクトおよび履歴操作の影響)

- 国際通信キャリア(IRSF対象の高額通話・SMS終端料金の発生)

- Keitaro Tracker / Keitaro TDSを利用した広告・トラフィック分配基盤

- 暗号資産関連Webサイト(ウォレット流出型詐欺や偽投資プラットフォーム)

推奨される対策

- 不審なCAPTCHAでSMS送信を要求された場合は即時離脱する

- スマートフォンのSMS自動起動や外部アプリ連携の挙動を確認する

- 企業環境ではDNSログ監視やTDS関連ドメインのブロックを強化する

- 広告経由の投資・暗号資産サイトは真正性を必ず検証する

- ブラウザの履歴改ざん(back button hijacking)対策としてセキュリティ拡張を導入する

上記の対策は、元記事の事実に基づき日本の読者向けに整理したものです。

この記事に出てくる専門用語

- IRSF(国際レベニューシェア詐欺):国際プレミアム番号などを悪用し、通話やSMSの発生量を不正に増やすことで通信収益を詐取する手口です。

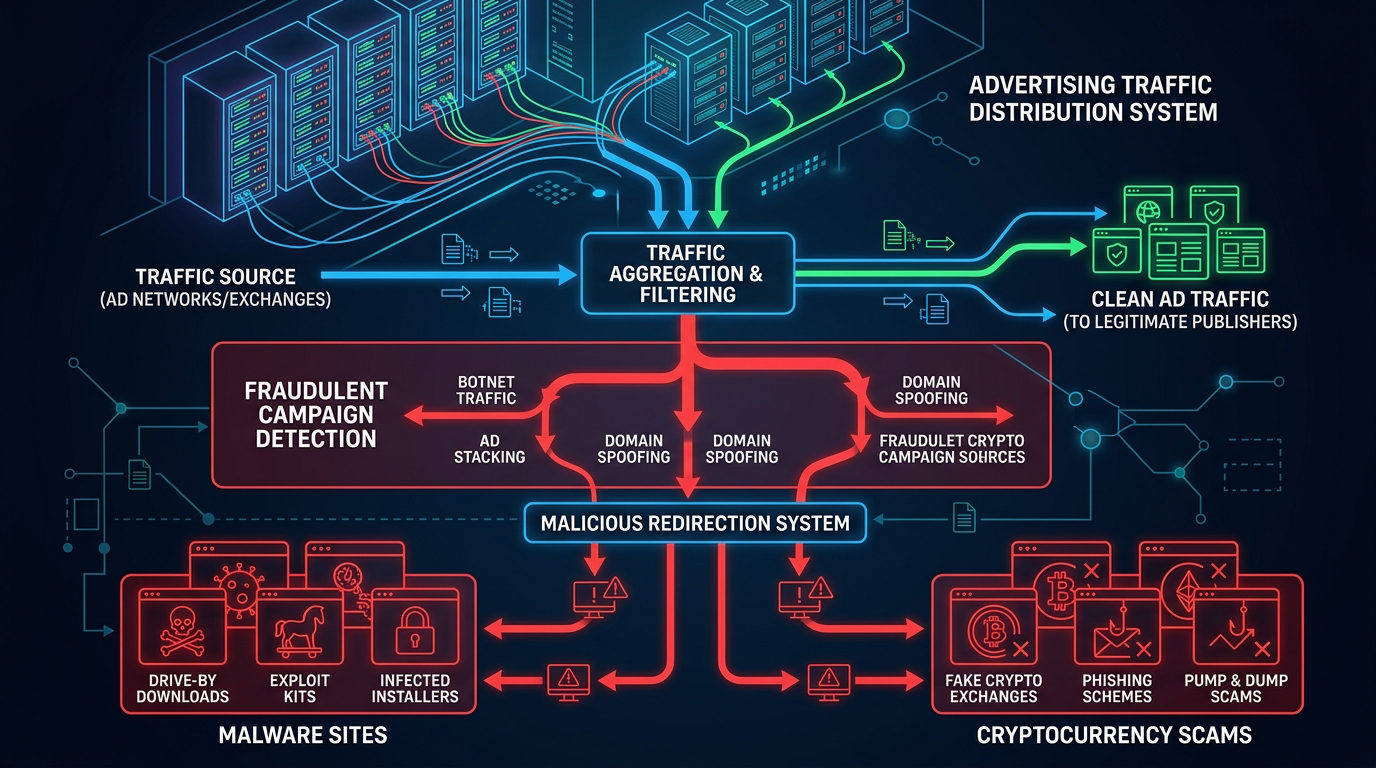

- TDS(Traffic Distribution System):ユーザーのアクセスを条件に応じて異なるページへ振り分ける仕組みで、攻撃者によりマルウェア配布にも悪用されます。

- Keitaro Tracker:本来は広告トラフィック管理ツールですが、悪用されると詐欺サイトへの誘導基盤として機能します。

- CAPTCHAハイジャック:正規の人間判定機能を装い、ユーザーの操作を不正行為へ誘導する手法です。

偽CAPTCHAが生み出す国際SMS詐欺の仕組み

今回の攻撃では、ユーザーはまず悪意ある広告やリダイレクトによって偽のCAPTCHAページへ誘導されます。このページは「人間であることを確認するためにSMSを送信してください」と表示し、実際には複数の国際番号へメッセージを送信させる仕組みになっています。調査では、4段階の認証フローを経ることで最大60通ものSMSが送信され、合計約30ドル程度の不正課金が発生するケースも確認されています。

特徴的なのは、これらの操作がユーザーのスマートフォン標準機能を利用して実行される点です。SMSアプリが自動的に起動し、宛先と本文が事前入力されるため、ユーザーは単なる「確認操作」をしているつもりでも、実際には高額な国際SMS送信に加担させられる構造となっています。また、請求は即時ではなく数週間遅れて反映されるため、被害に気付きにくいという問題も指摘されています。

技術的背景とKeitaro TDS悪用の拡大

この攻撃の背景には、TDSと呼ばれるトラフィック分配システムの悪用があります。特にKeitaro Trackerは本来広告効果測定や訪問者の振り分けを行うツールですが、攻撃者によって悪用されると、ユーザーの属性に応じて詐欺ページやマルウェア配布ページへ動的に誘導する仕組みに変化します。InfobloxとConfiantの調査では、2025年10月から2026年1月にかけて120以上の詐欺キャンペーンが確認され、約13,500ドメインから22万件以上のDNSクエリが観測されたとされています。

さらに注目すべき点として、これらのキャンペーンの約96%が暗号資産ウォレットの情報を盗む「ドレイナー型詐欺」に関連していたとされています。Facebook広告や偽ニュース記事、さらにはディープフェイク動画を利用し、有名人が関与しているように見せかける手法も使われており、従来よりも説得力の高い詐欺が展開されている状況です。

国内組織が直ちに確認すべき点

日本の企業やセキュリティ担当者にとって重要なのは、こうした攻撃が単なる個人被害にとどまらず、通信キャリアや広告エコシステム全体を巻き込む構造になっている点です。特にモバイル端末を利用したSMS送信誘導は、従業員の私用端末やBYOD環境を通じて企業ネットワークに間接的なリスクをもたらす可能性があります。

対策としては、まずDNSレベルでKeitaro関連ドメインや既知のTDSパターンを監視・遮断することが重要です。また、モバイルブラウザでの不審なリダイレクトやCAPTCHA要求に対してユーザー教育を徹底する必要があります。加えて、暗号資産関連の広告や投資案件については、正規性の確認プロセスを強化し、ディープフェイクを含む偽情報への警戒を高めることが求められます。これらの対策は単体ではなく、複数レイヤーで組み合わせることが効果的と考えられます。

参考文献・記事一覧

投稿者プロフィール

- CyberCrew(サイバークルー)

-

CyberCrew(サイバークルー)は、企業の情報セキュリティをトータルで支援する専門チームです。高度なスキルを持つホワイトハッカーが在籍し、サイバー攻撃の監視・検知から初動対応、リスク診断や従業員向けのセキュリティ教育まで、幅広いサービスを提供。企業のニーズに応じた柔軟な対応で、安心・安全なIT環境の実現をサポートします。

■ 情報セキュリティサービス台帳登録事業者

■ セキュリティコンテスト受賞歴

Hack The Box Business CTF 世界No.1

CEH Master Leaderboard 世界No.1

Hack The Box Rank TOP10

■ 保有セキュリティ資格

GIAC GXPN、Cisco Cybersecurity Specialist、CEH Master、CEH Practical、

Cyber Security Professional Certificate、OSCP、OSCP+、CPENT、OSWP、

eCPPT、eMAPT、CRTS、SOC-100、PEN-100、

HTB Offshore Penetration Tester(Level 3)

最新の投稿

2026.05.12開発者情報流出の懸念、Checkmarx攻撃とGitHubリポジトリ侵害の実態

2026.05.12開発者情報流出の懸念、Checkmarx攻撃とGitHubリポジトリ侵害の実態 2026.05.11検知は速いのに防げない?「ポストアラートギャップ」が企業を危険にさらす理由

2026.05.11検知は速いのに防げない?「ポストアラートギャップ」が企業を危険にさらす理由 2026.05.10AIサプライチェーンに波及する脆弱性、MCPの構造的問題とは

2026.05.10AIサプライチェーンに波及する脆弱性、MCPの構造的問題とは 2026.05.09Claude Mythosが変えるセキュリティ運用、企業が直面する修復プロセスの限界

2026.05.09Claude Mythosが変えるセキュリティ運用、企業が直面する修復プロセスの限界