2005年頃に作成されたとみられる未知のマルウェア「fast16」が発見され、工学計算ソフトの結果を改ざんする目的で設計されていた可能性があると報告されています。このマルウェアは後に有名となるStuxnetよりも前に存在していたとされ、物理世界に影響を与えるサイバー攻撃の初期事例として注目されています。SentinelOneの分析により、その高度な構造と長期間未発見であった背景が明らかになりました。

The Hacker News:Researchers Uncover Pre-Stuxnet ‘fast16’ Malware Targeting Engineering Software

この記事のポイント

影響のあるシステム

- Windows 2000 / Windows XP 環境(特にサービス実行およびネットワーク共有が有効な環境)

- 高精度計算・シミュレーションソフトウェア(LS-DYNA 970、PKPM、MOHIDなど)

- Intel C/C++コンパイラでビルドされた実行ファイル

- セキュリティ製品が未導入または検知回避される環境

推奨される対策

- レガシーOS(Windows 2000 / XP)の使用を避け、サポートされている環境へ移行する

- 重要なシミュレーション結果の検証プロセスを多重化する

- ネットワーク共有や弱い認証情報の使用を見直す

- エンドポイントセキュリティ製品の導入とログ監視を強化する

- 不審なサービス登録やカーネルドライバの挙動を監査する

上記の対策は、元記事の事実に基づき日本の読者向けに整理したものです。

この記事に出てくる専門用語

- Stuxnet:産業制御システムを標的にした世界初のサイバー兵器とされるマルウェアです。

- Lua:軽量なスクリプト言語で、組み込み用途やゲーム開発などで広く利用されます。

- カーネルドライバ:OSの中核部分で動作し、ハードウェアや低レベル処理を制御するプログラムです。

- APT(Advanced Persistent Threat):高度で持続的な攻撃を行う組織的なサイバー攻撃を指します。

サイバー攻撃が物理世界に影響する仕組み

fast16は単なる情報窃取型マルウェアとは異なり、計算結果そのものを改ざんすることを目的としていた可能性があります。特に工学や物理シミュレーションに使われるソフトウェアに対して、わずかな誤差を意図的に混入させることで、設計や研究成果に長期的な影響を与える仕組みとされています。このような攻撃は即座に異常が発覚しにくく、時間の経過とともに設備の不具合や研究の失敗といった形で表面化する可能性があります。

また、このマルウェアは実行ファイルの読み込み時にコードを改変するカーネルドライバを利用しており、特定の条件に基づいて処理を改ざんする能力を持っていたとされています。こうしたアプローチは、従来の破壊型攻撃とは異なり、検知されにくい「静かな破壊」を実現するものとして注目されています。

fast16の技術的特徴と攻撃手法

fast16はLua 5.0の仮想マシンを内部に組み込み、暗号化されたバイトコードによって動作する構造を持っていました。この設計により、外部からは単なる実行ファイルに見えつつ、内部では柔軟に機能を変更できる高い拡張性を備えていたとされています。さらに、Windowsのファイルシステムやレジストリ、サービス制御機構に直接アクセスするモジュールを持ち、環境に応じた動作が可能でした。

拡散機能については、ネットワーク上のサーバーを探索し、弱い認証情報を利用して感染を広げる仕組みが確認されています。ただし、この機能は手動または特定の条件や操作が必要とされていたと報告されています。また、既知のセキュリティ製品の存在をチェックし、それらが検出された場合は動作を制限するなど、当時としては高度な回避機能も備えていました。

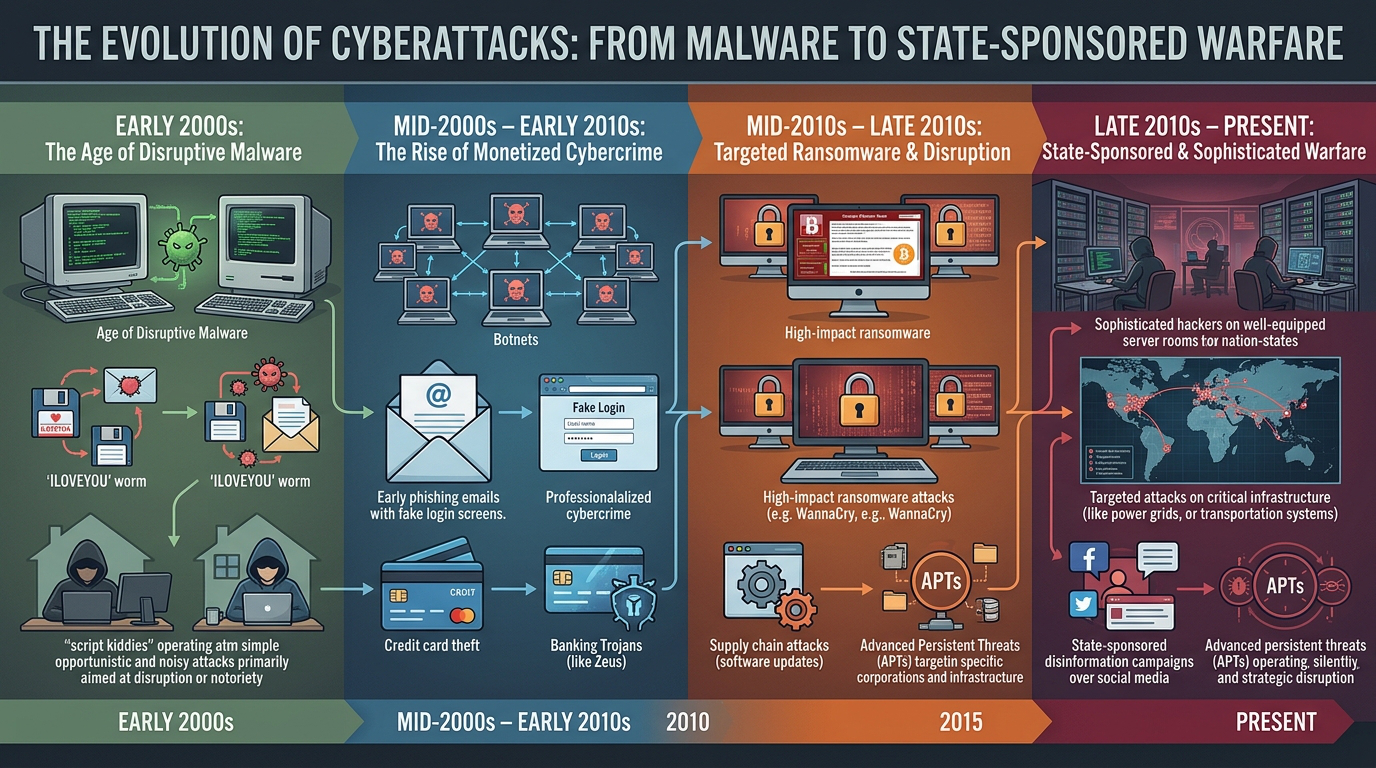

歴史的背景とサイバー兵器の進化への示唆

fast16の発見は、サイバー攻撃の歴史における重要な再評価を促すものとされています。これまで、物理的なインフラに影響を与えるサイバー兵器の代表例としてはStuxnetが広く知られていましたが、今回の分析により、それ以前から同様の概念が実装されていた可能性が浮かび上がりました。特に、2005年という時期にこのような高度な設計が存在していた点は、国家レベルの関与や長期的な開発計画の存在を示唆するものと考えられています。

さらに、fast16は後に登場するLuaベースのマルウェアやモジュール化された攻撃フレームワークの先駆けと位置付けられています。こうした技術は現在のAPT攻撃にも引き継がれており、単一の攻撃ではなく、長期間にわたる潜伏と段階的な実行を前提とした設計思想がすでに確立されていたことがうかがえます。この発見は、現代の防御戦略を見直す上でも重要な示唆を与えるものです。

参考文献・記事一覧

投稿者プロフィール

- CyberCrew(サイバークルー)

-

CyberCrew(サイバークルー)は、企業の情報セキュリティをトータルで支援する専門チームです。高度なスキルを持つホワイトハッカーが在籍し、サイバー攻撃の監視・検知から初動対応、リスク診断や従業員向けのセキュリティ教育まで、幅広いサービスを提供。企業のニーズに応じた柔軟な対応で、安心・安全なIT環境の実現をサポートします。

■ 情報セキュリティサービス台帳登録事業者

■ セキュリティコンテスト受賞歴

Hack The Box Business CTF 世界No.1

CEH Master Leaderboard 世界No.1

Hack The Box Rank TOP10

■ 保有セキュリティ資格

GIAC GXPN、Cisco Cybersecurity Specialist、CEH Master、CEH Practical、

Cyber Security Professional Certificate、OSCP、OSCP+、CPENT、OSWP、

eCPPT、eMAPT、CRTS、SOC-100、PEN-100、

HTB Offshore Penetration Tester(Level 3)

最新の投稿

2026.05.12開発者情報流出の懸念、Checkmarx攻撃とGitHubリポジトリ侵害の実態

2026.05.12開発者情報流出の懸念、Checkmarx攻撃とGitHubリポジトリ侵害の実態 2026.05.11検知は速いのに防げない?「ポストアラートギャップ」が企業を危険にさらす理由

2026.05.11検知は速いのに防げない?「ポストアラートギャップ」が企業を危険にさらす理由 2026.05.10AIサプライチェーンに波及する脆弱性、MCPの構造的問題とは

2026.05.10AIサプライチェーンに波及する脆弱性、MCPの構造的問題とは 2026.05.09Claude Mythosが変えるセキュリティ運用、企業が直面する修復プロセスの限界

2026.05.09Claude Mythosが変えるセキュリティ運用、企業が直面する修復プロセスの限界