「脆弱性診断ツールを導入したいが、種類が多くて選べない」「無料でどこまでできるのか分からない」「社内に専門家がいなくても運用できるのか不安」。

こうした悩みを抱えるセキュリティ担当者も多いのではないでしょうか。

いまは、脆弱性診断を“やるかどうか”より、“どう継続するか”が問われる時代です。IPAの「情報セキュリティ10大脅威 2026」では、組織向け脅威の1位が「ランサム攻撃による被害」、4位が「システムの脆弱性を悪用した攻撃」とされており、脆弱性の放置はそのまま事業リスクになっています。

本記事では、現場での使い勝手と運用現実を踏まえながら、脆弱性診断ツールを整理します。

この記事でわかること

- おすすめ15製品の特徴と料金感

- 企業規模、用途、体制別の選び方

- 無料OSSと有料ツール、外注診断の使い分け基準

ツールで対応しきれない領域や、専門家への相談を検討したい方は、まずはCyberCrewへご相談ください。ツール選定の相談から、脆弱性診断、ペネトレーションテスト、継続運用の設計まで支援しています。ツールだけで足りるか迷う場合は、まず現状整理から始めるのが安全です。

TABLE OF CONTENTS

- 1 脆弱性診断ツールとは?基礎知識を3分で理解する

- 2 脆弱性診断ツールの種類と特徴|4タイプを比較

- 3 おすすめ脆弱性診断ツール15選

- 3.1 OWASP ZAPはWebアプリ向けオープンソース定番

- 3.2 OpenVASはネットワークやサーバー全体を自動スキャン

- 3.3 VulsはLinux/クラウド環境のサーバー診断に強い国産OSS

- 3.4 LynisはLinux・Unix系のシステム監査にも対応

- 3.5 AeyeScanは国産クラウド型の自動診断ツール

- 3.6 VexはWebアプリ診断に特化した国産ツール

- 3.7 Securifyは資産可視化と診断を統合した国産ツール

- 3.8 ALIEN GATEは脆弱性診断後の継続管理まで行いやすい国産プラットフォーム

- 3.9 GMOサイバー攻撃ネットde診断は導入しやすい自動診断

- 3.10 Shisho Cloudはクラウド脆弱性管理を自動化

- 3.11 Nessusはネットワーク診断の世界的スタンダード

- 3.12 Burp SuiteはWebアプリ診断を効率化する定番ツール

- 3.13 Qualys VMDRは脆弱性検知と優先度管理を一元化

- 3.14 Rapid7 InsightVMはリスク可視化と分析に優れる

- 3.15 Snykは開発段階で脆弱性を検知できる診断ツール

- 4 失敗しないツールの選び方|6つのチェックポイント

- 5 脆弱性診断の費用相場

- 6 脆弱性診断ツールの導入・運用フロー

- 7 診断だけで終わらせない「継続的な脆弱性管理」という選択肢

- 8 よくある質問(FAQ)

- 9 まとめ|あなたの会社に合うツールを選ぼう

脆弱性診断ツールとは?基礎知識を3分で理解する

まずは、脆弱性診断ツールとは何かを簡単に整理します。

ひと口に「脆弱性診断ツール」といっても、役割・対象範囲・得意不得意はツールによって大きく異なります。このセクションでは、ツールの定義と役割、今導入が必要な背景、ツールでできることとできないことの限界を順に整理します。

「そもそも何のためのツールか」を押さえておくことで、次の比較・選定がスムーズになります。すでに基本を把握している方は、次の「おすすめ15選」のセクションへどうぞ。

脆弱性診断ツールの定義と役割

脆弱性診断ツールとは、サーバー、Webアプリケーション、ネットワーク機器、クラウド設定などに潜むセキュリティ上の弱点(脆弱性)を見つけるためのツールです。

具体的には、古いソフトウェアの既知の欠陥、設定ミス、認証の不備、危険な公開状態などを自動または半自動で洗い出します。

攻撃者はこうした弱点を踏み台にして侵入、権限昇格、情報窃取、改ざんを進めるため、企業側は“攻撃される前に見つける”必要があります。

IPAが公開している「情報セキュリティ10大脅威」でも、脆弱性を悪用した攻撃のリスクが継続的に指摘されています。

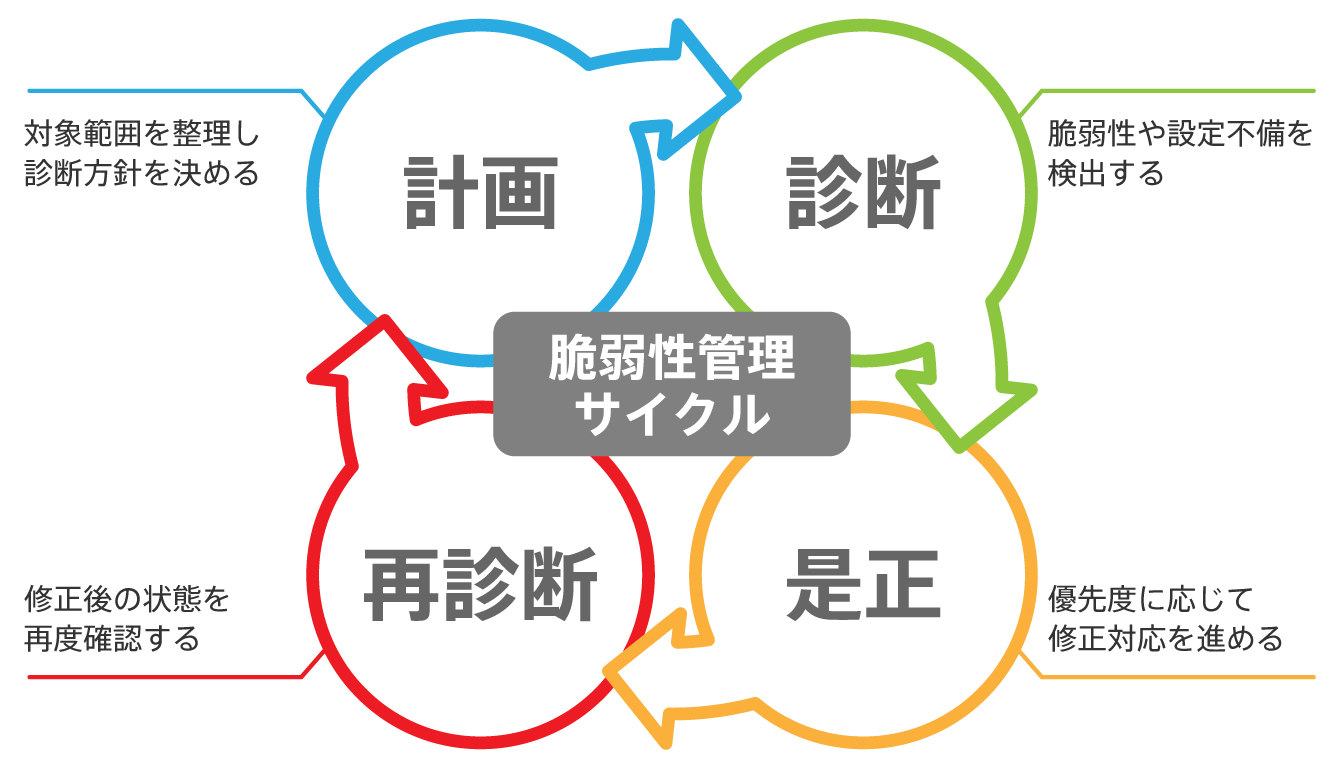

大事なのは、脆弱性診断ツールは単なる「点検ソフト」ではなく、継続的な脆弱性管理の入口だということです。検出、優先度付け、修正、再診断まで回してはじめて効果が出ます。単発でスキャンして終わる運用では、リリースや設定変更のたびに新しい弱点が増えるため、実務上は防御として不十分です。

脆弱性診断ツールが今、必要な3つの理由

1つ目は、脅威の継続的な高止まりです。

IPAの「情報セキュリティ10大脅威 2026」では、組織向け脅威の1位が「ランサム攻撃による被害」で11年連続、4位には「システムの脆弱性を悪用した攻撃」が入っています。

つまり、脆弱性は依然として現実の侵入口です。

2つ目は、取引先や監査対応で“実施証跡”が求められる場面が増えていることです。IPAの「Webシステム/Webアプリケーションのセキュリティ対策調達ガイダンス」は、発注や運用の中で必要なセキュリティ対策の考え方を整理しており、診断や確認の重要性を理解するうえでも参考になります。

Pマーク、ISO 27001、SOC 2のように、継続的な脆弱性管理やその説明責任が重視される場面では、こうした整理を踏まえておくことが重要です。

3つ目は、セキュリティ人材不足による内製化ニーズの高まりです。専任チームがない企業では、情シスや開発者が兼務でセキュリティ対応するのが現実です。

その状況で毎回フル手動の診断だけに頼るのは難しく、まずはツールで定期スキャンを仕組み化することが、現実的な第一歩になります。

脆弱性診断ツールでできること・できないこと

脆弱性診断ツールが得意なのは、既知の脆弱性の自動検出、広い資産範囲の定期点検、レポート化です。

たとえば、古いミドルウェア、危険なWebサーバー設定、既知CVE、クラウドの公開設定ミスなどは、自動化との相性がよい領域です。OWASP ZAP、OpenVAS、Nessus、Qualys、InsightVMなどは、まさにこの部分を効率化するための代表的な製品です。

一方で苦手なのは、ビジネスロジックの欠陥、権限設計の抜け、仕様上の想定漏れ、複数機能をまたぐ攻撃経路です。たとえば「本来見えてはいけない他社データが見える」「ワークフローを飛ばして承認できる」といった不備は、手動検証や攻撃者視点の評価が必要です。

ツールで対応しきれない領域は外注も検討しましょう。

あわせて読みたい

監査対応、上場準備、高リスクシステムでは、ツール単体ではなく、手動診断やペネトレーションテストの併用を前提に考えるべきです。

脆弱性診断ツールの種類と特徴|4タイプを比較

脆弱性診断ツールは、単純に機能が多いものを選べばよいわけではありません。

自社に合うかどうかは、診断したい対象や目的、確保できる予算、実際に運用する担当者のスキルや人数によって決まります。

同じカテゴリの製品でも、想定している企業規模や利用シーンはかなり異なるため、まずは前提条件を整理することが大切です。

クラウド型(SaaS)

クラウド型は、ブラウザから利用できるSaaSです。

インストール不要で、対象URLやアカウント連携を設定すれば比較的すぐに診断を始められます。

AeyeScan、Securify、Shisho Cloud、Qualys VMDR、Rapid7 InsightVMのように、発見だけでなく可視化や継続管理まで含める製品も多く、中小〜中堅企業にとって最も導入しやすい選択肢です。

メリットは、初期構築が軽く、日本語UIやサポートが用意されている製品が多いことです。

デメリットは、オンプレよりカスタマイズ自由度が低いこと、対象や契約体系によって月額費用が積み上がること、社内ポリシーによっては外部SaaS利用に審査が必要なことです。

相場感としては、簡易プランは月額数千円台からありますが、本格運用では月額数万円〜数十万円のレンジに入ることが多いです。

オンプレミス型

オンプレミス型は、自社環境にインストールして使うタイプです。

NessusやBurp Suite Professionalのように、ローカルまたは社内管理下で深く使い込む前提の製品が代表例です。

情報の持ち出しを抑えたい企業、厳格なネットワーク制御下で運用したい企業、細かくチューニングしたい企業に向きます。

その代わり、セットアップ、権限設計、運用保守は自社側の負担になります。診断精度が高くても、担当者が使いこなせなければ形骸化しやすいのが弱点です。大企業、金融、公共、製造の一部では有効ですが、兼任体制の中小企業にとっては、やや重い選択肢になりがちです。

OSS(無料)

OSSは、ソースコードが公開された無償ツールです。OWASP ZAP、OpenVAS、Vuls、Nikto、Lynisが代表的です。

ライセンス費用が不要で、CLIやAPIを用いた自動化にも向くため、スタートアップやエンジニア主導組織では非常に強力です。

無料で使うことはできますが、セットアップ、誤検知の確認、例外調整、アップデート対応、レポートの読み解きまで含めると、工数コストが発生します。

日本語サポートがなく、社内説明用のレポート品質も有料製品より弱いことが多いため、非エンジニア主体の組織では「導入はできたが回らない」という失敗が起きやすいです。

手動+ツール併用型

最も精度が高いのは、ツールと手動診断を組み合わせる方式です。ツールで広く見て、専門家が深掘りし、攻撃成立性や業務影響まで評価します。

Webアプリ、認可制御、複雑な画面遷移、管理画面、外部公開資産の優先度判断など、人の視点が必要な部分はこの方式が強いです。Burp Suiteのように、手動検証を前提に世界中の実務者が使っているツールも、この文脈で価値を発揮します。

デメリットは、当然ながら費用が最も高くなることです。ただし、監査対応、重要システム、対外説明責任がある案件では、費用よりも説明可能性と見落とし低減が優先されることが少なくありません。

手動診断やペネトレーションテストとの違いでも詳しく解説しています。

経営層向けには、「高い診断」ではなく「事故コストを減らす管理投資」と説明した方が通りやすいでしょう。

おすすめ脆弱性診断ツール15選

まず全体像を表で整理します。

比較表は各ツールの特徴と向いている組織規模「ざっくり何向きか」を掴むためのものです。

Web向けなのか、インフラ向けなのか、開発工程向けなのか混同しないようにしましょう。

| ツール名 | タイプ | 無料/有料 | 診断対象 | 向いている企業規模 | 特徴一言 |

|---|---|---|---|---|---|

| OWASP ZAP | OSS | 無料 | Webアプリ | 小〜大 | DAST定番 |

| OpenVAS | OSS | 無料 | NW/サーバー | 小〜大 | 網羅性が高い |

| Vuls | OSS | 無料 | Linux/クラウド | 小〜中 | 国産OSS |

| Lynis | OSS | 無料 | Linux/Unix/macOS | 小〜中 | OS監査向け |

| AeyeScan | SaaS | 要問い合わせ | Webアプリ | 中小〜中堅 | 国産・使いやすい |

| Vex | 国産/導入型 | 要問い合わせ | Webアプリ/サーバー | 中堅〜大 | 高精度検査 |

| Securify | SaaS | 要問い合わせ | ASM/DAST/内部NW等 | 中堅〜大 | 統合管理 |

| ALIEN GATE | 国産プラットフォーム | 無料版あり/有料 | 外部公開資産・漏えい監視・対応管理 | 中小〜中堅 | 診断後の継続管理まで行いやすい |

| GMOサイバー攻撃ネットde診断 | SaaS | 有料 | Web/VPN等 | 小〜中 | 低価格で始めやすい |

| Shisho Cloud | SaaS | 無料トライアルあり | クラウド/Web | スタートアップ〜中堅 | クラウド設定管理に強い |

| Nessus | 導入型 | 無料版あり/有料 | NW/サーバー | 小〜大 | 世界標準 |

| Burp Suite | 導入型 | 無料版あり/有料 | Webアプリ | 小〜大 | 手動検証の定番 |

| Qualys VMDR | SaaS | 要問い合わせ | VM/ASM/優先度管理 | 中堅〜大 | 一元管理が強い |

| Rapid7 InsightVM | SaaS | 要問い合わせ | VM/リスク可視化 | 中堅〜大 | ダッシュボードが強い |

| Snyk | SaaS | 無料プランあり | コード/依存関係/コンテナ/IaC | スタートアップ〜大 | 開発段階で検知 |

OWASP ZAPはWebアプリ向けオープンソース定番

OWASP ZAPは、OWASPが提供する代表的なWebアプリケーション向けDASTです。GUIとCLIの両方があり、手元での確認にも、CI/CDパイプラインへの組み込みにも使えます。OWASP公式にも、CI/CD向けポリシーや自動化前提の利用方法が整備されています。SQLインジェクション、XSS、認証関連の問題など、主要なWeb脆弱性の検出に向きます。

料金は無料です。メリットは、学習コストに見合う汎用性と自動化のしやすさです。デメリットは、対象アプリの構造や認証を理解して使わないと十分な結果が出にくいこと、誤検知や未検出の見極めに一定の経験が要ることです。

エンジニアがいる組織の第一候補として非常に有力です。

OpenVASはネットワークやサーバー全体を自動スキャン

OpenVASはGreenbone系のOSSスキャナーで、サーバーやネットワーク機器を含む広い領域の脆弱性評価に向きます。公式では、認証あり・なし両方のテスト、多様なプロトコルへの対応、日次更新されるテストフィードが案内されています。

Greenboneは過去にセキュリティフィードで10万件超のVulnerability Tests到達も公表しており、網羅性の高さが特長です。料金は無料です。動作環境はLinux系が中心です。

メリットは、インフラ寄りの資産を広く見られることです。

デメリットは、Webアプリの業務ロジック評価には向かないこと、運用にある程度の知識が必要なことです。

Web特化というより、OS・ミドルウェア・NW機器向けと理解しておくとズレません。

VulsはLinux/クラウド環境のサーバー診断に強い国産OSS

Vulsは日本発のOSSで、Linuxサーバーやクラウド上のインスタンスに対してCVEベースで脆弱性を確認する用途で広く知られています。

国産OSSで日本語情報が比較的見つけやすく、SSHベースで扱う運用とも相性がよいため、国内のインフラ担当者には入りやすい選択肢です。FutureVuls系の公開情報でも、AWS、GCPなどクラウド環境との連携文脈が示されています。料金は無料です。

メリットは、Linux中心の環境で回しやすいこと、国産ゆえに日本語情報の壁が比較的低いことです。デメリットは、あくまでサーバー脆弱性管理寄りであり、Webアプリの深い挙動検査には向かないことです。

Linux資産の棚卸しと脆弱性追跡を始めたい企業に向きます。

LynisはLinux・Unix系のシステム監査にも対応

Lynisは、Linux、macOS、Unix系OS向けのセキュリティ監査・ハードニング支援ツールです。

公式では、システムの健全性スキャンを行い、ハードニングやコンプライアンス確認を支援するとされています。

ネットワーク外部診断というより、サーバー内部の設定監査に近い位置付けです。料金はOSS版で無料です。

メリットは、ファイル権限、ログ設定、サービス構成など、OS内部の見直しに強いことです。デメリットは、外部からの侵入可能性を測るツールとは役割が異なることです。

Linuxサーバーの“守りの整備”を進めたい企業に向いています。

AeyeScanは国産クラウド型の自動診断ツール

AeyeScanは国産のクラウド型Webアプリケーション脆弱性診断ツールです。公式サイトでは無料トライアルを案内しており、外部情報では300社以上の導入実績が紹介されています。

専門家でなくても扱いやすいこと、日本語レポートを前提にしやすいことが評価されやすいポイントです。料金は公開見積中心で、無料トライアルがあります。

メリットは、国産ならではの導入しやすさと、情シス兼任担当でも回しやすいUIです。デメリットは、OSSほど自由にいじれるわけではなく、複雑な検査は設計次第で限界があることです。

“まず国産SaaSで始めたい”企業の有力候補です。

VexはWebアプリ診断に特化した国産ツール

VexはUBsecureが提供するWebアプリケーション脆弱性検査ツールで、公式では国内シェア訴求とともに、Webアプリ検査・サーバー検査機能、2週間の無料トライアルが案内されています。

Webアプリ診断を中心に据えたい企業にとって、長年比較対象に上がる定番の国産製品です。料金は要問い合わせです。

メリットは、日本語UI、日本語サポート、企業導入を前提にした作りです。デメリットは、OSSのような気軽な試し方がしにくい点と、価格が小規模企業には重くなりうる点です。

監査や社内報告まで見据えて国産製品を選びたい中堅企業に向きます。

Securifyは資産可視化と診断を統合した国産ツール

Securifyは、ASMによる公開資産把握から脆弱性診断までをシームレスに扱う国産SaaSとして整理されています。情報セキュリティサービス審査登録制度の台帳でも、ASMから診断までを継続的に実施する国産セキュリティSaaSとして記載があります。

過去にはSecurify Scanが経済産業省の「情報セキュリティサービス基準」適合サービスとして案内されていました。料金は要問い合わせです。

メリットは、外部公開資産の把握、診断、継続管理を一つの流れで見やすいことです。デメリットは、必要機能が多いほど小規模企業にはオーバースペックになりうることです。ASMまで含めて運用の土台を作りたい中堅企業に向きます。

ALIEN GATEは脆弱性診断後の継続管理まで行いやすい国産プラットフォーム

ALIEN GATEは、CyberCrewが提供する国産のセキュリティプラットフォームです。外部公開資産の脆弱性診断に加え、ダークウェブ上の漏えい確認や対応管理など、セキュリティ運用に必要な機能をまとめて扱いやすい点が特徴です。

多くの脆弱性診断ツールは「診断を実施して結果を確認する」ことが中心ですが、実務ではその後の修正対応や再確認まで含めて管理する必要があります。ALIEN GATEは、こうした継続的な脆弱性管理を行いやすい設計になっており、専任のセキュリティ担当者がいない企業でも運用しやすい点が特徴です。

継続的な脆弱性管理を意識したツールとして注目されています。

GMOサイバー攻撃ネットde診断は導入しやすい自動診断

GMOサイバー攻撃 ネットde診断は、外部公開資産を手軽に自動診断できるクラウド型サービスです。

公開情報では、共有サーバー向けの一部プランで1サイト月額300円から、2026年リリースのLiteプランで月額4,280円からと案内されています。URL入力から始めやすく、毎月定額で複数回診断できる点も訴求されています。

メリットは、低価格で始めやすく、専門家不在の企業でも継続監視に入れやすいことです。デメリットは、低価格帯ほど対象や機能に制約があること、より深い検証は別途必要になることです。

中小企業の最初の一歩としてはかなり有力です。

Shisho Cloudはクラウド脆弱性管理を自動化

Shisho Cloudは、クラウド設定監査やWeb診断機能を持つSaaSです。公式ドキュメントでは、AWSやGoogle Cloud向けCISベンチマーク対応、無料トライアル案内、Web診断機能の利用条件などが示されています。

クラウドに寄った企業では、従来型の外部スキャンだけでは足りず、クラウド設定の継続監査が必要になります。料金は公開見積中心で、無料トライアルがあります。

メリットは、クラウドネイティブな環境と相性がよいことです。デメリットは、オンプレ中心企業には刺さりにくいことです。AWS、GCP、Azure前提のスタートアップやSaaS企業に向いています。

Nessusはネットワーク診断の世界的スタンダード

NessusはTenableの代表的な脆弱性診断ツールで、世界的な知名度が非常に高い製品です。公式ではNessus Essentialsの30日無料ライセンスが案内されており、現在は最大5 IPまで試せます。インフラ、サーバー、ネットワーク資産の点検では依然として比較軸の中心です。

有料版はNessus Professionalですが、価格の詳細は購入ページベースで確認する運用が確実です。メリットは、豊富なプラグインと検出実績、インフラ診断での安心感です。デメリットは、Webアプリの業務ロジック評価には向かないこと、結果をどう運用に落とすかは別設計が必要なことです。インフラ資産が多い企業なら、まず比較候補から外しにくい製品です。

Burp SuiteはWebアプリ診断を効率化する定番ツール

Burp SuiteはPortSwiggerが提供する世界的に定番のWebアプリ診断ツールです。Community Editionは無料、Professionalは公式で年額499米ドル、DAST系の上位プランは別体系で提供されています。

PortSwiggerはBurp Suite Professionalを“世界で最も人気のあるWebセキュリティテストツール”として訴求しており、実務者の利用実績も豊富です。

メリットは、手動検証と自動化のバランスがよく、深い調査に強いことです。デメリットは、初心者向けの“放っておけば全部やってくれるツール”ではないことです。内製セキュリティを本気で育てたい組織には非常に強いですが、兼任担当者だけで回すには学習コストを見込む必要があります。

Qualys VMDRは脆弱性検知と優先度管理を一元化

Qualys VMDRは、脆弱性の発見、評価、優先度付け、修正追跡までを一元化するエンタープライズ向けSaaSで

公式では、攻撃面全体の可視化、脆弱性と設定評価、優先度付け機能が前面に出されています。

大規模環境では、単に見つけるだけでなく、何から直すかが本質になるため、このタイプの製品が効いてきます。料金は要問い合わせです。

メリットは、大規模環境の統合管理に強いことです。デメリットは、小規模組織には機能も価格も重くなりやすいことです。中堅〜大企業、グローバル拠点を持つ企業に向きます。

Rapid7 InsightVMはリスク可視化と分析に優れる

InsightVMはRapid7の脆弱性管理製品で、公式ではライブダッシュボード、脅威認識型のリスク優先度付け、AI駆動CVSSスコアリングなどが案内されています。

多数の資産を抱える企業ほど、「見つかった脆弱性の山」より「いま本当に危ないものは何か」を知りたくなります。InsightVMはその整理が得意な製品です。料金は要問い合わせです。

メリットは、可視化と優先度管理が分かりやすいことです。デメリットは、小規模環境では十分に価値を使い切れない可能性があることです。脆弱性の件数が多く、優先度判断に悩む中堅〜大企業に向いています。

Snykは開発段階で脆弱性を検知できる診断ツール

Snykは、依存ライブラリ、ソースコード、コンテナ、IaCを開発工程で検査する開発者向けセキュリティプラットフォームです。

公式では無料利用を案内しており、有料は25米ドル/月からとされています。Webアプリの公開後ではなく、作る段階で止めるいわゆるシフトレフトに向く製品です。

メリットは、CI/CDやIDEとの統合がしやすく、開発フローに組み込みやすいことです。デメリットは、従来型の外部公開資産診断の代替ではないことです。スタートアップや開発チームが強い企業なら、ZAPやBurpとは別軸で優先的に検討すべきです。

失敗しないツールの選び方|6つのチェックポイント

製品比較の前に、自社条件を整理しておく方が失敗を防げます。

とくに「誰が使うのか」と「何を守りたいのか」を曖昧にしたまま選ぶと、導入後に回らなくなります。ここではツールを選ぶ際に重要な6つのチェックポイントを整理します。

なお、ツールで対応しきれない領域や、専門家への相談を検討したい方は、まずはCyberCrewへご相談ください。ツール選定の相談から、脆弱性診断、ペネトレーションテスト、継続運用の設計まで支援しています。ツールだけで足りるか迷う場合は、まず現状整理から始めるのが安全です。

チェック①|診断対象は何か(Web/NW/スマホ/クラウド)

診断対象によって、選ぶべきツールは大きく変わります。

代表的なツールを対象別に整理すると次の通りです。

| 診断対象 | ツール | 概要 |

|---|---|---|

| Webアプリ | OWASP ZAP | Webアプリケーションの脆弱性を検出する代表的なOSSツール |

| Burp Suite | ペンテスターに広く利用されているWebアプリ診断ツール | |

| AeyeScan | 国産のクラウド型Web脆弱性診断ツール | |

| Vex | 企業向けWebアプリケーション診断ツール | |

| ALIEN GATE | 外部公開資産の脆弱性診断とダークウェブ監視、対応管理を統合した国産セキュリティプラットフォーム | |

| ネットワーク / サーバー | OpenVAS | OSSのネットワーク脆弱性スキャナー |

| Nessus | 世界的に利用されている脆弱性診断ツール | |

| Qualys VMDR | 脆弱性管理とリスク評価を統合したクラウドツール | |

| Rapid7 InsightVM | 脆弱性の優先度管理やリスク可視化に強いツール | |

| モバイルアプリ | MobSF | Android・iOSアプリの解析が可能なOSS診断ツール |

| NowSecure | モバイルアプリのセキュリティ診断を自動化するツール | |

| QARK | Androidアプリの脆弱性検出ツール | |

| クラウド環境 | Shisho Cloud | AWSやGCPの設定ミスを検出するクラウド診断ツール |

| Snyk | DevSecOps向けのコード・IaC脆弱性診断ツール |

この軸がズレると、どれだけ高評価の製品でも失敗します。

ツール選びは製品名ではなく、対象から逆算するのが基本です。

チェック②|専門知識がなくても運用できるか

兼任の情シス担当者が主担当になる場合、最初に重視すべきなのは、検出精度そのものよりも「無理なく使い始められるか」です。画面が分かりにくい、レポートが英語中心で読みづらい、困ったときの問い合わせ先が見つからない、といった状態では、導入しても継続運用までたどり着けません。

実際、AeyeScanのように無料トライアルや資料提供があり、運用支援やオンボーディングを打ち出している国産サービスや、GMOサイバー攻撃ネットde診断のように低コストで始めやすくサポート窓口を用意しているサービス、Securifyのように資産把握から脆弱性診断までを自動化し、継続運用を意識した設計のサービスは、兼任体制の企業にとって相性がよい選択肢です。

まずは無料トライアルや資料請求を通じて、実際に自分たちの体制で回せそうかを確認してから比較すると失敗しにくくなります。

チェック③|レポートは経営層・監査法人に提出できるか

レポート品質は見落とされやすいポイントですが、実務ではかなり重要です。

診断結果が技術者向けの生ログに近い形式だけだと、経営層への報告や監査法人への提出のたびに、内容を読み解いて手作業で整え直す必要が出てきます。これでは、せっかくツールを導入しても担当者の負担はあまり減りません。

特に監査対応を意識するなら、実施日、診断対象の範囲、検出内容の要約、優先度、今後の是正方針まで整理されたレポートが出せるかを確認しておくべきです。

こうした点では、日本語での出力や報告書の見やすさに配慮された国産SaaSのほうが、実務になじみやすいケースが多くあります。

チェック④|継続運用できるコスト設計か

単発で終わる脆弱性診断は、その場の確認としては意味がありますが、継続的なリスク低減という観点では効果が限定的です。

実際の運用では、月次スキャンや四半期ごとの見直し、改修後の再診断まで含めて回せるかどうかが重要になります。そのため、月額型や年間契約のサービスは一見すると高く感じられても、継続的に診断を行う前提で考えると、1回あたりのコストではむしろ割安になることがあります。

反対に、OSSはライセンス費用こそかかりませんが、設定、結果確認、誤検知の精査、報告資料の整備まで含めると、担当者の工数が想像以上に膨らむこともあります。

ツール選定では、初期費用だけで判断せず、1年間運用した場合の総コストで比較することが大切です。

チェック⑤|IPA・OWASP等のガイドライン準拠か

診断項目や運用方法の妥当性を説明するうえでは、信頼できるガイドラインに準拠しているかどうかが重要な判断材料になります。

たとえば、OWASP Web Security Testing Guide は、Webアプリケーション診断の観点や進め方を整理した代表的な資料であり、OWASP ZAPをはじめとする診断ツールを活用する際の共通の考え方として参照しやすい存在です。

国内では、情報セキュリティサービス審査登録制度のような枠組みも、サービスの信頼性や診断品質を確認する際の参考になります。

もちろん、IPAや経済産業省が特定のツールそのものを推奨しているわけではありませんが、どの基準やガイドラインに沿って診断しているのかを確認しておくことは、ツール選定や社内説明の場面でも役立ちます。

チェック⑥|サポートは日本語対応か・導入支援はあるか

海外製ツールは機能面で非常に優れているものが多く、Burp Suite、Nessus、Qualys VMDR、Rapid7 InsightVM、Snyk などは、実際に多くの企業やセキュリティ担当者に利用されています。

ただし、導入初期の設定や運用ルールの整備、検知結果の読み解きまでを自社だけで進めるのが難しい企業では、機能の高さだけで選ぶと定着しないことがあります。

特に専任担当がいない組織では、日本語で相談できる窓口があるか、初期導入時のオンボーディング支援があるか、定期的なミーティングや検知結果の解説まで受けられるかといった点が、継続運用のしやすさに大きく影響します。

比較の際は、製品そのものの性能だけでなく、導入後にどこまで伴走してもらえるかも確認しておくと安心です。

脆弱性診断の費用相場

脆弱性診断にかかる費用は、自動診断ツールを使うのか、セキュリティ会社に外注するのか、そして何を診断対象にするのかによって大きく変わります。

表面的な価格だけを見るのではなく、設定や運用、結果確認に必要な社内工数まで含めて比較することが大切です。とが重要です。

【ツール自動診断】費用相場と主なツール一覧

おおまかな目安は次の通りです。

| 区分 | 相場感 | 代表例 |

|---|---|---|

| OSS | 無料 | ZAP、OpenVAS、Vuls、Nikto、Lynis |

| 小規模向けSaaS | 月額数千円〜数万円 | GMOサイバー攻撃ネットde診断 |

| 中小〜中堅向けSaaS | 月額数万円〜 | AeyeScan、Securify、Shisho Cloud、ALIEN GATE |

| 大規模向け統合製品 | 年額数百万円規模〜が一般的 | Qualys VMDR、InsightVM |

| 開発者向けSaaS | 無料プランあり、有料は月額課金 | Snyk |

| 導入型プロ向け | 無料版あり、有料は年額課金 | Burp Suite、Nessus |

GMOは公開価格として一部プランで1サイト月額300円から、Liteで月額4,280円からを案内しています。Snykは無料プランがあり、有料は25米ドル/月からです。Burp Suite Professionalは499米ドル/年、Nessus Essentialsは30日間の無料評価が案内されています。

AeyeScan、Vex、Securify、Qualys、InsightVMなどは基本的に要問い合わせです。

ここで重要なのは、OSSを「無料だからもっともコストがかからない」と決めつけないことです。たとえば、時給5,000円のエンジニアが月10時間をZAPやOpenVASの運用・調整・報告に使えば、それだけで月5万円相当になります。

担当者の実務時間まで含めると、最初から国産SaaSを使った方が安いケースは珍しくありません。これは特に兼任体制の会社で起きやすい失敗です。

【セキュリティ会社への外注】費用相場と選定ポイント

外注診断の相場感は、対象と深さで大きく変わりますが、実務上は以下が一つの目安です。

| 外注診断の種類 | 相場感 |

|---|---|

| Webアプリケーション診断 | 30万〜150万円/回 |

| ネットワーク診断 | 20万〜100万円/回 |

| スマホアプリ診断 | 50万〜200万円/回 |

| ペネトレーションテスト | 個別見積になりやすい |

外注の価値は、単に“診断を代行してくれる”ことではありません。

手動検証、攻撃成立性の確認、報告書品質、再現手順、修正観点の提示、監査や説明への耐性が大きな違いです。とくに、認可制御不備や複雑な仕様起因の問題は、ツールだけでは拾い切れません。

外注先を選ぶ際は、IPAや経済産業省まわりの登録・適合状況、OWASPベースの評価観点、実績件数、レポートサンプル、再診断の有無を確認してください。

CyberCrewでは、ツールでの継続監視では拾い切れない箇所に対して、ホワイトハッカーの手動診断やペネトレーションテストを組み合わせた支援を行っています。

監査対応や重要システムでは、ツール導入と外注診断は対立ではなく役割分担です。

ツール診断と外注診断、どちらを選ぶべきか

判断の目安は次の通りです。

| 条件 | 向いている選択 |

|---|---|

| 小規模、専任不在、まず定期点検を始めたい | ツール中心 |

| 監査対応、上場準備、重要システム | 外注または併用 |

| エンジニアがいてCI/CDに組み込みたい | OSSまたは開発者向けSaaS |

| 外部公開資産が多く、継続監視したい | SaaS中心 |

| 認可制御や複雑な業務仕様が重要 | 併用または手動中心 |

情シス兼任担当ならまずは国産SaaSの無料トライアル、スタートアップのエンジニアならZAPやSnykの併用、中堅企業のCISO補佐ならSaaS+年1回以上の外注診断、という組み合わせが現実的です。

脆弱性診断の費用相場については下記に詳しくまとめていますので、ご確認ください。

あわせて読みたい

脆弱性診断ツールの導入・運用フロー

脆弱性診断ツールは、導入しただけで自動的に安全性が高まるものではありません。

大切なのは、診断で見つかった問題を確認し、優先度を付けて修正し、その後に再診断で改善状況を確かめる流れを継続的に回していくことです。

こうした運用を仕組みとして定着させてはじめて、診断の効果が実務に結びつきます。

STEP1|診断対象とスコープの決定

最初に決めるべきなのは、「何を診断対象にするのか」という範囲の整理です。Webアプリ、サーバー、VPN、ネットワーク機器、クラウド設定など、対象が曖昧なまま進めてしまうと、見てほしかった範囲が診断から漏れたり、想定外の対象まで含まれて見積や工数がずれたりする原因になります。

特に、URLの対象範囲、IPレンジ、サブドメインの扱い、認証あり画面を含めるかどうか、除外したい環境やページがあるかといった点は、最初の段階で明確にしておくことが重要です。

ここを曖昧にしたまま始めると、後から「その対象は見ていなかった」「そこまで含まれるとは思っていなかった」といった認識のずれが起こりやすくなります。

STEP2|ツール選定・トライアル実施

候補となるツールは最初から数を広げすぎず、まずは2〜3本に絞って比較するのがおすすめです。そのうえで、できるだけトライアルを試し、実際の使い勝手を確認してください。

見るべきなのは、検出精度だけではありません。初期設定のしやすさ、画面の分かりやすさ、レポートの見やすさ、社内説明にそのまま使えるかどうかまで含めて確認することが大切です。

たとえば、AeyeScan には無料トライアルがあり、Vex も2週間の無料トライアルを案内しています。Shisho Cloud も無料トライアルの案内があり、海外製では Nessus Professional の評価版 や Burp Suite Professional のトライアル も利用できます。

思っている以上に試せる製品は多いため、資料だけで決めず、実際に触って比較することが失敗を防ぐ近道です。

STEP3|初回診断の実施とレポート確認

初回診断では、想像していたより多くの指摘が出て驚くことがあります。ただし、検出件数が多いこと自体は決して珍しいことではありません。大切なのは、件数の多さに引っ張られて一律に慌てないことです。

実際に確認すべきなのは、重大度の高低だけでなく、その脆弱性が本当に外部から到達できるのか、内部限定なのか、再現性があるのか、現実的に悪用される可能性があるのか、そして修正の難易度がどの程度かという点です。

初回は“問題が多い”ことよりも、“今すぐ優先して対応すべきものは何か”を切り分けることが重要です。まずは本当に危険度の高いものから整理していけば、必要以上に混乱せずに対応を進めやすくなります。

STEP4|脆弱性の優先度付けと修正対応

脆弱性の優先度は、CVSSスコアの高さだけで機械的に決めないほうが実務には合っています。たとえば、外部から直接到達できるのか、認証なしで悪用できるのか、重要な情報や管理機能まで到達する可能性があるのか、といった観点をあわせて見ることが大切です。

さらに、すでに別の防御策である程度リスクを下げられているかどうかも判断材料になります。

検出された項目をすべて一度に直そうとすると、開発や運用の現場が疲弊し、かえって対応が止まりやすくなります。

まずは影響が大きく、悪用されやすいものから順に対応し、その場しのぎで終わらせず、同じ問題を繰り返さないための再発防止策まで決めておくことが現実的です。

こうした優先順位の整理を支援する機能は、QualysやInsightVMのような製品でも重視されています。

STEP5|再診断・定期スキャンの仕組み化

脆弱性を修正したあとは、それで終わりにせず、必ず再診断を行って本当に問題が解消されたかを確認することが重要です。

修正内容によっては、想定どおりに直っていなかったり、別の箇所に影響が出たりすることもあります。

また、脆弱性管理は単発で終わらせず、月次、四半期、年次のどの頻度で継続点検するのかをあらかじめ決めておくことが大切です。

さらに、リリース前、大規模な改修の後、依存ライブラリの更新時など、リスクが変化しやすいタイミングでも診断を組み込んでおくと、見落としを減らしやすくなります。継続的に確認する仕組みを作っておくことが、脆弱性診断を実際の防御につなげるうえで欠かせません。

診断だけで終わらせない「継続的な脆弱性管理」という選択肢

ここまで紹介してきた脆弱性診断ツールの多くは、「脆弱性を見つけること」を主な役割としています。一方で、実務では診断の実施そのものより、その後の修正対応や再確認、継続監視まで含めて回せるかどうかが重要になります。

特に、専任のセキュリティ担当者がいない企業では、診断結果の管理、対応履歴の記録、再診断の実施、情報漏えいの確認などが別々になり、運用が複雑になりやすい傾向があります。こうした課題に対応する選択肢として、継続的な脆弱性管理まで一体で行えるプラットフォームがあります。

たとえば、

- 脆弱性の修正状況を誰が管理するのか

- 再診断のタイミングをどう決めるのか

- 定期スキャンをどう運用に組み込むのか

- 情報漏えいの兆候をどこまで監視するのか

といった部分は、診断ツール単体ではカバーしきれないことがあります。結果として、スキャンツール、チケット管理、レポート共有、漏えい監視などを複数のツールで運用し、管理が複雑になるケースも珍しくありません。

こうした背景から、近年は脆弱性診断だけでなく、その後の管理や監視まで一体で行えるサービスを導入する企業も増えています。

ALIEN GATEは脆弱性診断・ダークウェブ監視・対応管理を統合した国産セキュリティプラットフォーム

ALIEN GATEは、CyberCrewが提供する日本製のセキュリティプラットフォームです。

外部公開資産の脆弱性診断だけでなく、ダークウェブ上の情報漏えい監視、対応履歴の管理、継続的なセキュリティ状況の可視化までを一つの環境で行える点が特長です。

多くの診断ツールは「脆弱性を見つけること」が中心ですが、実際の現場では、その後の対応管理や再確認まで含めて回せるかどうかが重要になります。ALIEN GATEは、そうした診断後の運用まで見据えた設計になっています。

外部公開資産の脆弱性診断

ALIEN GATEでは、自社のWebサイトや公開システム、外部から到達可能な資産に対して脆弱性診断を実施できます。

既知の脆弱性や設定不備、公開状態のリスクを継続的に確認できるため、「気づかないうちに危険な状態になっていた」という事態を防ぎやすくなります。

特に、公開資産は新しいページやサブドメインの追加、設定変更、運用担当者の交代などによって、知らないうちに管理が甘くなることがあります。単発の診断だけでは見落としやすいこうした変化も、継続的に確認できる点は実務上の大きなメリットです。

再スキャン(再診断)をすぐ実施できる

脆弱性は、見つけるだけでは意味がありません。重要なのは、修正したあとに本当に解消されたかを確認することです。

ALIEN GATEでは、対象を選んでボタン一つで再スキャンを実施できるため、修正後の確認をスムーズに進めやすくなっています。

外部の診断サービスを都度依頼する形だと、再確認までに時間がかかったり、追加の調整が必要になったりすることがあります。その点、すぐに再スキャンできる環境があれば、診断→修正→確認のサイクルを短く回しやすくなります。継続運用を考えるうえで、この“確認のしやすさ”は想像以上に重要です。

ダークウェブ監視で漏えいリスクも確認できる

ALIEN GATEは、脆弱性診断だけでなく、企業ドメインやメールアドレスに関連する情報がダークウェブ上に流出していないかを確認できる点も特徴です。

認証情報や社内関連情報の漏えいは、脆弱性そのものとは別の経路で被害につながることがあるため、外部公開資産の診断とあわせて見ておく意味があります。

「システムに弱点があるか」だけでなく、「すでに何らかの情報が外部に出ていないか」も含めて把握できることで、より実務に近い形でリスクを見られるようになります。単なるスキャンツールではなく、外部リスクの把握を広げられる点は、ALIEN GATEの強みの一つです。

対応履歴を管理し、属人化を防ぎやすい

診断結果は、見つけた瞬間よりも、その後の対応をどう管理するかの方が重要になることが少なくありません。ALIEN GATEでは、脆弱性の修正状況や対応履歴を記録できるため、「誰が、いつ、何に対応したのか」をあとから追いやすくなります。

実務では、メールやExcel、チャットだけで対応を管理していると、担当者が変わったときに経緯が追えなくなったり、未対応項目が埋もれたりしがちです。対応履歴をまとめて残せる仕組みがあることで、継続的な改善や社内共有、将来的な監査対応にもつなげやすくなります。

ダッシュボードでセキュリティ状況を把握しやすい

検出された脆弱性や対応状況をダッシュボードで確認できることも、運用面では大きな利点です。現場担当者だけでなく、管理者や関係者が全体像を把握しやすくなるため、対応の優先順位付けや進捗確認がしやすくなります。

特に、専任のセキュリティ担当者がいない企業では、細かなログや専門的な出力を毎回読み解くのは負担になりがちです。状況が整理された形で見えることで、日々の運用の負荷を下げながら、継続的な脆弱性管理につなげやすくなります。

日本企業が使いやすい設計で継続運用しやすい

ALIEN GATEは日本製のプラットフォームであり、日本語UIや日本語での情報整理を前提に使いやすく設計されている点も魅力です。高機能な海外製ツールは多くありますが、導入初期の設定や運用ルールの整備、結果の読み解きでつまずく企業も少なくありません。

その点、国内企業の運用を前提にしたサービスは、情シス兼任担当者や中小〜中堅企業でも回しやすい傾向があります。脆弱性診断を単発で終わらせず、継続的な管理まで視野に入れるなら、こうした使いやすさも大切な選定ポイントです。

脆弱性診断を「一度やって終わり」にせず、継続的な管理まで含めて整備したい企業にとって、ALIEN GATEは有力な選択肢の一つです。

よくある質問(FAQ)

脆弱性診断ツールと手動診断の違いは何ですか?

ツール診断は自動・低コスト・定期運用向き、手動診断は高精度・高コスト・監査対応向きです。複雑な仕様不備は手動が有利です。詳しくは「脆弱性診断ツールの種類と特徴」をご覧ください。

脆弱性診断は毎年行うべきですか?

最低でも年1回は推奨です。加えて、リリース、機能追加、大規模改修、重要な設定変更のたびに実施するのが理想です。

脅威や構成は固定ではありません。

無料ツールで本格的な診断はできますか?

無料ツールでも、一定水準の脆弱性診断を行うことは可能です。ただし、OWASP ZAPやOpenVASのようなOSSは、導入して終わりではなく、設定や結果の読み解き、継続運用に一定の知識と工数が求められます。無料で始められる点は大きな魅力ですが、誰でも簡単に高品質な運用まで実現できるわけではありません。

脆弱性診断ツールの費用はいくらですか?

OSSは無料、SaaSは月額数千円〜数十万円、外注診断はWebアプリで30万〜150万円程度が目安です。詳細は「脆弱性診断の費用相場」をご覧ください。

OWASP ZAPとNessusはどちらがおすすめですか?

対象次第です。OWASP ZAPはWebアプリ、Nessusはネットワークやプラットフォーム向けです。どちらが優れているかではなく、役割が違います。

専門知識がなくても使えるツールはありますか?

専門知識があまりない場合でも、比較的使いやすい脆弱性診断ツールはあります。AeyeScan、GMOサイバー攻撃ネットde診断、Securifyのような国産SaaSは、専門家がいない現場でも導入しやすいように設計されているものが多く、はじめての導入候補として検討しやすい選択肢です。まずはトライアルで操作感やレポートの分かりやすさを確認するとよいでしょう。

IPAの推奨ツールはありますか?

IPAが特定の製品名を一律に推奨しているわけではありません。

参考にすべきなのは、IPAのセキュリティ関連資料 や、情報セキュリティサービス審査登録制度 のような基準や枠組みです。

ツールやサービスを比較する際は、どのような考え方や基準に沿って診断しているのかまで確認しておくと、社内説明や監査対応の場面でも整理しやすくなります。

まとめ|あなたの会社に合うツールを選ぼう

脆弱性診断ツール選びで大事なのは、知名度ではなく自社の対象、体制、目的に合っているかです。今回の要点を3つに絞ると、次の通りです。

1つ目は、ツールにはWeb向け、インフラ向け、クラウド向け、開発向けがあり、役割が違うこと。

2つ目は、無料OSSは強力だが、工数と運用力が必要であること。

3つ目は、監査対応や重要システムでは、ツールだけでなく手動診断の併用が現実的だということです。

最後に、企業規模別のおすすめを再掲します。

| 企業タイプ | まず検討したい選択 |

|---|---|

| 中小〜中堅企業 | AeyeScan / GMOサイバー攻撃ネットde診断 / ALIEN GATE |

| 中堅企業 | Securify、AeyeScan、Nessus |

| 大企業 | Qualys VMDR、InsightVM、Vex、外注併用 |

| エンジニア主導組織 | OWASP ZAP、Snyk、Burp Suite、Vuls |

最初の一歩としては、無料トライアルがある製品を1本試すのが最も失敗しにくいです。

そのうえで、

・継続監視を内製で回したいのか

・監査や重要資産向けに外注を併用するのか

を決めると、選定がかなり整理されます。

CyberCrewでは、ツール選定の相談から、脆弱性診断、ペネトレーションテスト、継続運用の設計まで支援しています。ツールだけで足りるか迷う場合は、まず現状整理から始めるのが安全です。

投稿者プロフィール

- CyberCrew(サイバークルー)

-

CyberCrew(サイバークルー)は、企業の情報セキュリティをトータルで支援する専門チームです。高度なスキルを持つホワイトハッカーが在籍し、サイバー攻撃の監視・検知から初動対応、リスク診断や従業員向けのセキュリティ教育まで、幅広いサービスを提供。企業のニーズに応じた柔軟な対応で、安心・安全なIT環境の実現をサポートします。

■ 情報セキュリティサービス台帳登録事業者

■ セキュリティコンテスト受賞歴

Hack The Box Business CTF 世界No.1

CEH Master Leaderboard 世界No.1

Hack The Box Rank TOP10

■ 保有セキュリティ資格

GIAC GXPN、Cisco Cybersecurity Specialist、CEH Master、CEH Practical、

Cyber Security Professional Certificate、OSCP、OSCP+、CPENT、OSWP、

eCPPT、eMAPT、CRTS、SOC-100、PEN-100、

HTB Offshore Penetration Tester(Level 3)