システムの境界が、年々あいまいになっている。

これは机上の話ではなく、診断や調査の現場に立っていると、かなりはっきり実感します。

拠点は国内外に分散し、インフラはクラウドとオンプレミスが混在する。

業務端末も、会社支給のPCだけでなく、私物のスマートフォンや自宅のPCが当たり前のように使われるようになりました。

こうした環境では、「ここから内側が社内、ここから外が社外」という線を引く考え方そのものが、もう現実に合っていません。

それでも、仕事は回ります。

むしろ以前より便利になり、スピードも上がりました。

SaaSを導入すればすぐに使えますし、リモートでも業務は滞らない。

ただその一方で、守るべき範囲だけは、確実に広がっています。

マルウェアとランサムの関係性を理解することも重要です。

特にここ数年で大きく変わったのが、IDと認証情報の重みです。

VPNの内側に入ることよりも、

「その人が本当にその人かどうか」

「そのIDで、どこまでできてしまうのか」

が、セキュリティの要になりました。

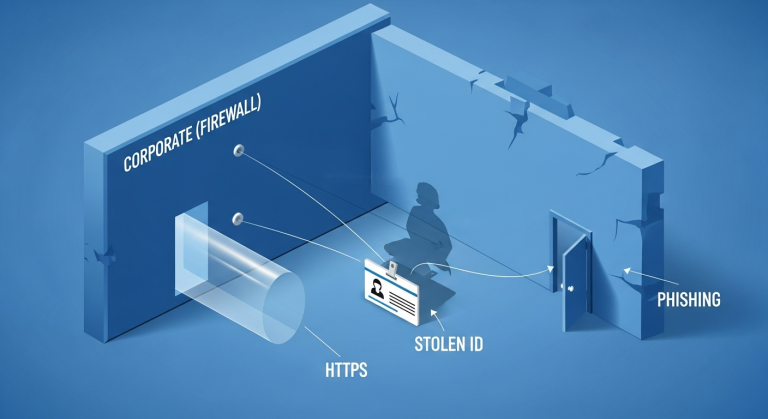

ファイアウォールやネットワーク分離が不要になったわけではありません。

ただ、それだけで守りきれる前提は、静かに崩れています。

クラウドサービスは、正しいIDとパスワードさえあれば、場所を選ばず使えてしまう。

これは利点であると同時に、攻撃側から見ても非常に分かりやすい構造です。

では、どこから崩れるのか。

現場で実際に多いのは、派手な侵入や高度なゼロデイ攻撃ではありません。

認証情報そのものが、すでに盗まれているケースです。

「自社でそんなマルウェアに感染するだろうか」と思われるかもしれません。

しかし、本人が自覚しないまま、業務の延長で感染している例は珍しくありません。

ブラウザに保存されたパスワード、ログイン状態を示す情報、クラウドサービスの認証情報。

それらをまとめて静かに集めるのが、インフォスティーラーと呼ばれるマルウェアです。

気づいたときには、ログイン履歴は正規ユーザーそのもの。

操作内容も、普段の業務と区別がつかない。

だからこそ、「何も起きていないように見える状態」が続きます。

IDが境界になった世界では、境界は音を立てて壊れません。

静かに、気づかれない形で、内側に入り込まれる。

その現実を、現場では何度も見てきました。

TABLE OF CONTENTS

IDが狙われる理由

クラウドサービスは、場所や端末を問わず使えることを前提に設計されています。

出社していなくても、自宅でも、出張先でも、同じように業務ができる。

この柔軟さが、ここ数年の働き方を大きく支えてきました。

ただ、裏を返すと構造はとてもシンプルです。

IDと認証情報さえ通ってしまえば、どこからでも同じようにアクセスできてしまう。

ネットワークの内外や、端末の所有者といった違いは、以前ほど意味を持たなくなっています。

現場で話をしていると、よく聞く言葉があります。

「クラウド事業者はセキュリティに力を入れているから大丈夫」

「委託先は専門企業だから、うちより詳しいはず」

これらは、決して間違いではありません。

実際、多くのクラウド事業者や外部ベンダーは、高い水準のセキュリティ対策を講じています。

インフラそのものが脆弱であるケースは、以前より確実に減っています。

ただし、それでも残る部分があります。

それが、そのサービスにログインするための認証情報をどう扱っているかという点です。

どれだけ堅牢な基盤でも、正しいIDとパスワードでログインされてしまえば、システム側は「正規の利用」として処理します。そこに悪意があるかどうかは、基本的には判断できません。

つまり、クラウドの安全性と、そのクラウドを使うためのIDの安全性は、必ずしも同じではないということです。

IDが新しい境界になる、という言葉があります。

これは比喩ではなく、かなり正確な表現だと感じています。

境界がIDになるということは、IDが漏れた瞬間に、その境界自体が越えられるという意味でもあります。

扉を壊さなくても、鍵を持って入られてしまう。

しかもその鍵は、本人が気づかないうちに複製されていることがある。

この構造が、なぜ気づきにくいのか。

なぜ「何も起きていないように見える状態」が続くのか。

その背景にあるのが、インフォスティーラーという存在です。

スティーラーマルウェアという脅威

スティーラーマルウェアは、最近になって突然現れた新しい脅威ではありません。

ただ、その存在感がここ数年で急に増したのは、攻撃者側の都合と、私たちの働き方の変化が噛み合ってしまったからだと感じています。

業務の多くがブラウザ上で完結し、IDとパスワード、そしてログイン状態そのものが「仕事道具」になりました。メールも、社内システムも、クラウド管理画面も、すべて同じ端末、同じブラウザで扱う。

この集約された環境は、使う側にとっては便利ですが、一度端末が侵害されると、攻撃者にとっては非常に効率の良い収集場所になります。

現場で調査をしていると、

「何か壊された形跡はない」

「ログイン履歴もおかしくない」

という状態のまま、後から被害が発覚するケースがあります。

その多くで共通しているのが、最初の入口にスティーラーが使われていたという点です。

目立った異常が起きないまま、静かに認証情報が外に流れ、時間をおいて別の攻撃に使われる。

この特性を理解しないと、スティーラーマルウェアの脅威はなかなか見えてきません。

なぜスティーラーが増えているのか

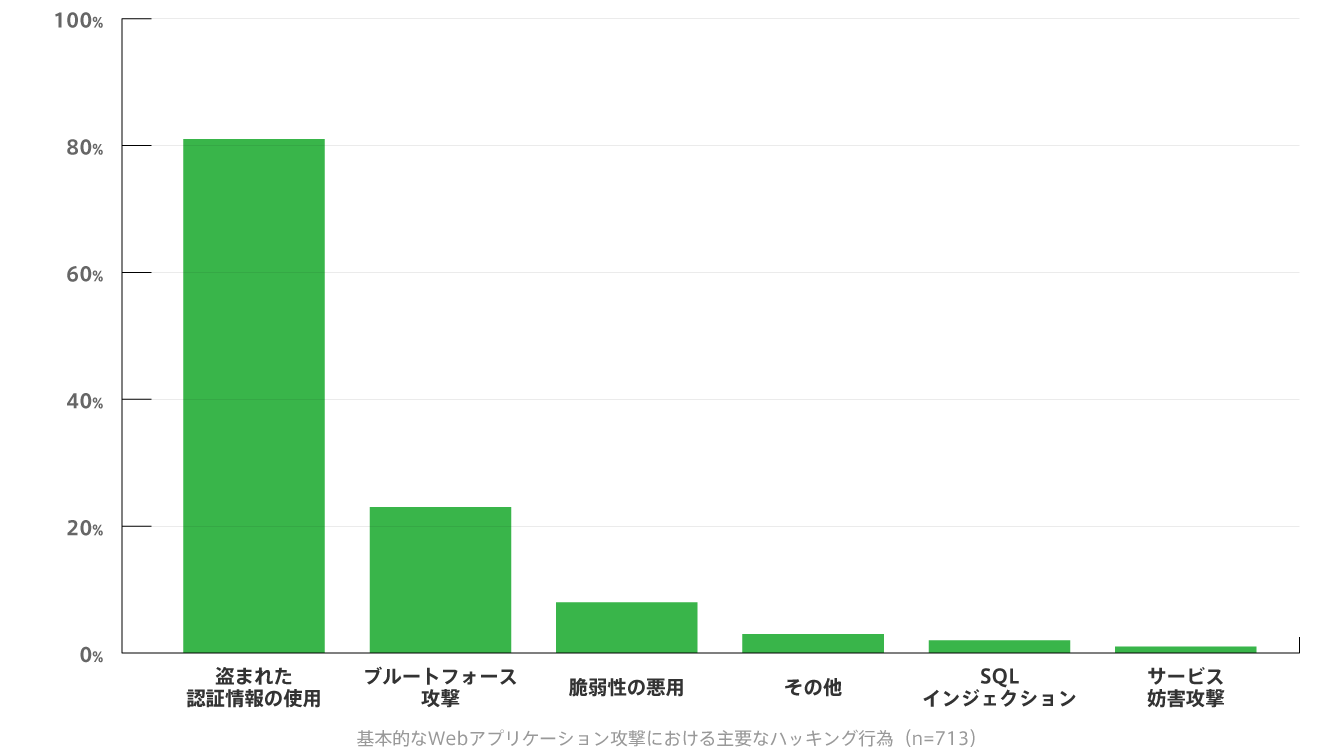

VerizonのDBIR 2024では、Webアプリケーション侵害の約77%が盗まれた認証情報に関係しているとされています。

この数字を見て、意外に感じる人は少ないかもしれません。

現場にいる側からすると、むしろ納得感のある割合です。

理由は単純です。

ブルートフォースや脆弱性攻撃よりも、「すでに正しいIDで入る」ほうが、圧倒的に成功率が高いからです。

アカウントロックもされない。不審な挙動として検知されにくい。

アクセスログを見ても、正規ユーザーと区別がつかない。

攻撃者の立場に立てば、これ以上効率の良い入口はありません。

その入口を大量に生み出しているのが、スティーラーマルウェアです。

スティーラーは、感染した端末上で派手な動きをしません。

業務を妨げることもなく、利用者に警告を出すこともない。

だからこそ、気づかれにくい。

一般的に、次のような情報が静かに収集されます。

- ブラウザに保存されたID・パスワード

- ログイン状態を示すセッション情報やCookie

- クラウドサービスやVPNの認証情報

- 一部では暗号資産ウォレットや金融関連情報

いずれも、特別な操作をしなくても日常業務の中で自然に蓄積される情報です。

「怪しいファイルを開いた覚えがない」という声を聞くこともありますが、業務上よくある操作の延長で入り込んでいるケースは珍しくありません。

この「気づかないまま集められる」という性質が、スティーラーをここまで広げた一因だと感じています。

スティーラーログは「商品」になる

盗まれた認証情報は、その場で使われるとは限りません。

多くの場合、ログとして整理され、第三者に販売されます。

どのブラウザから、どのサービスにログインできて、管理者権限があるかどうか。

そうした情報がまとめられ、「商品」として扱われます。

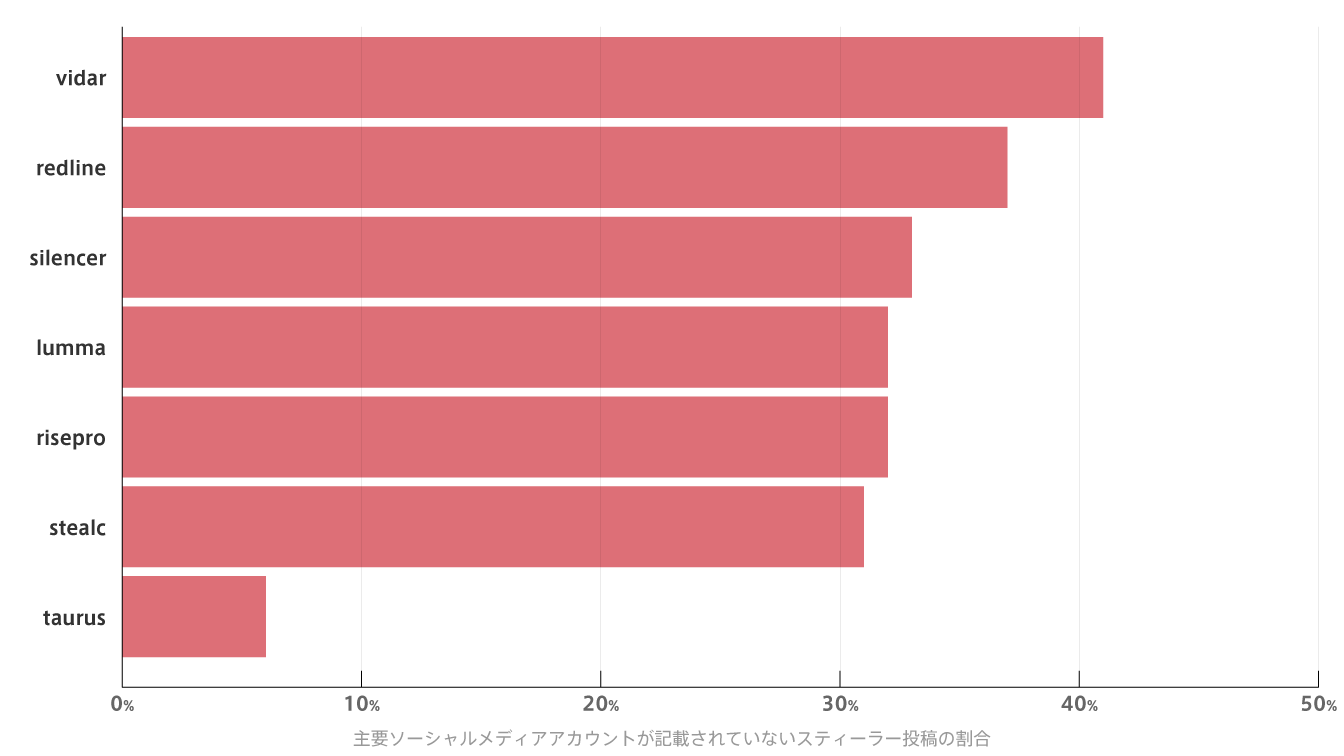

DBIRでは、実際に闇市場で取引されている主要なスティーラーマルウェアも整理されています。

これらのログの中には、企業のクラウド管理画面や業務システムにつながる情報が含まれていることも少なくありません。攻撃者にとっては、どこから入ればいいかが分かった状態で地図を手に入れるようなものです。

重要なのは、この時点ではまだ「被害」として表に出ないことです。

ログが売られ、別の攻撃者に渡り、そこから数週間、場合によっては数か月後に実際の侵害が始まることもあります。

その間、利用者も組織も、「特に問題は起きていない」と感じたまま過ごしてしまう。

スティーラーマルウェアの怖さは、破壊力よりも、時間差と静けさにあります。

認証情報はどこへ流れるのか

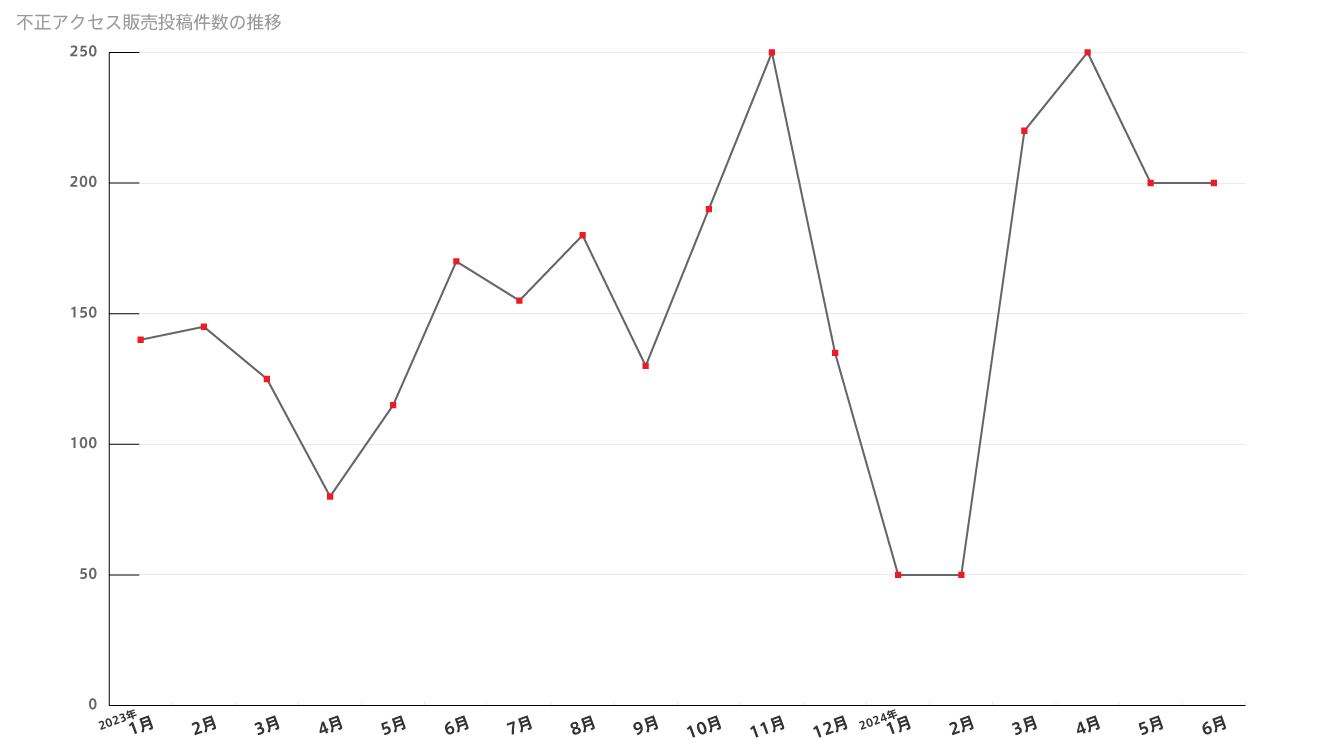

認証情報が盗まれたあと、すぐに被害が起きるとは限りません。

むしろ多くの場合、一度“流通”のフェーズに入ることで、時間差のある攻撃につながります。

調査の現場では、「侵入されたのは最近だと思っていたが、入口は数か月前だった」というケースをよく見かけます。この時間差を生んでいるのが、ダークウェブを中心とした取引の仕組みです。

ダークウェブと初期侵入ブローカー(IAB)

盗まれた認証情報は、主に次の場所へ流れます。

- ダークウェブのフォーラム

- 闇市場(マーケットプレイス)

- 初期侵入ブローカー(IAB)

これらは役割が少しずつ異なりますが、共通しているのは、認証情報やアクセス権が「商品」として扱われている点です。

フォーラムでは、比較的ラフな形で情報が共有・交換されます。

闇市場では、検索や評価機能が整った形で、継続的な売買が行われます。

そして、その中でも特に分業化が進んでいるのが、初期侵入ブローカー(IAB)です。

IABは、侵入済み環境への入口だけを専門に扱う業者です。

RDP、VPN、社内システム、クラウド管理画面など、「すでに中に入れる状態」のアクセス権を条件付きで販売します。

彼ら自身が最終的な攻撃を行うとは限りません。

入口を用意し、それを必要とする別の攻撃者に渡す。

この分業が、攻撃全体をより静かで見えにくいものにしています。

一度売られたアクセス権は、

- ランサムウェア攻撃

- 社内ネットワークの内部探索

- 情報窃取や横展開

といった次のフェーズで使われます。

最初の侵入と、最終的な被害が別の人物・別のタイミングで起きるため、

「何が原因だったのか」を後から辿りにくいのが特徴です。

「アクセス販売」の実例

実際のハッカーフォーラムを見てみると、アクセス販売の投稿は非常に事務的です。

- 業種

- 企業規模(売上や従業員数)

- 地域

- 管理者権限の有無

- 利用しているシステムやクラウド

こうした情報が、短い文章で整理されて提示されます。

感情的な煽りや誇張は、ほとんどありません。

「どんな入口があるのか」「何ができるのか」を淡々と伝える。

それが、取引として成立している世界です。

この形式を見ると分かるのは、攻撃が“特別な出来事”ではなく、日常的な取引の一部として扱われているという現実です。

だからこそ、侵入が起きてもすぐに騒ぎにならず、被害が表に出る頃には、入口の記憶が薄れてしまう。

認証情報が流れる先を知ることは、単に怖さを理解するためではなく、なぜ対策が後手に回りやすいのかを理解するために重要だと感じています。

どう守るか ― 現実的な対策

ここまで読むと、「では、もう防ぎようがないのではないか」と感じるかもしれません。

確かに、侵入を100%防ぐことは難しくなっています。

ただ、被害を成立させにくくする手段は、今もはっきり存在します。

あわせて読みたい

多要素認証(MFA)は、今も有効

スティーラー対策として、今も効果が高いのが多要素認証(MFA)です。

少し古い対策のように見えるかもしれませんが、現場では今も「効いている」場面を多く見ます。

認証情報が漏れてしまっても、次の要素が必要であれば、そこで足止めできるケースは少なくありません。

- ハードウェアトークン

- 生体認証

- ワンタイムコード

特にスティーラーマルウェアは、端末の中にある情報を集めることは得意でも、端末の外にある要素までは奪えないことが多い。この一点だけでも、侵入の成功率は大きく下がります。

もちろん、MFAは万能ではありません。

設定の甘さや例外運用があれば、すり抜けられることもあります。

それでも、「IDとパスワードが漏れた瞬間に終わり」という状態からは、確実に距離を取れます。

完璧な防御ではなく、被害を成立させにくくする現実的な手段として、MFAは今も有効だと感じています。

脅威インテリジェンスの活用

もう一つ、重要になってきているのが視点の変化です。

「侵入を防ぐ」だけでなく、「すでにどこまで見られているか」を知ろうとする姿勢です。

スティーラーログやアクセス販売は、闇の中で完全に隠れているわけではありません。

実際には、一定の場所で、一定の形式で取引されています。

もし、

- 自社に関係しそうなログが出回っていないか

- 自社環境へのアクセスが売られていないか

こうした兆候を早い段階で把握できれば、被害が表に出る前に対処できる可能性があります。

侵入が起きたあとに調べるより、起きる前、あるいは静かな段階で気づけるかどうか。

その差は、対応の難易度を大きく変えます。

すべてを防ぐことは難しくても、何が起きつつあるのかを知ることはできます。

その視点を持つこと自体が、今の時代では一つの防御だと感じています。

あわせて読みたい

「守れている前提」を一度だけ疑ってみる

ネットワークが破られる前に、ファイアウォールが越えられる前に、IDが先に突破されている。

そうしたケースを、現場では何度も見てきました。

多くの場合、派手な攻撃は起きません。

アラートも鳴らず、システムが止まることもない。

利用者はいつも通りログインし、業務は問題なく回り続けます。

だからこそ、侵入が起きていること自体に、誰も気づかない。

気づいたときには、「いつから入られていたのか分からない」という状態になっていることも少なくありません。

この手の問題は、何かが壊れてからでないと見直せないものではありません。

むしろ、何も起きていない今のほうが、落ち着いて全体を見渡せます。

- 認証情報は、どこに、どのように保存されているか

- MFAは形式だけのものになっていないか

- 使われなくなったアカウントが、そのまま残っていないか

一度、静かに確認してみる。大きな変更をしなくても構いません。

棚卸しをするだけでも、見えてくるものはあります。

IDが境界になった世界では、境界は壊れる音を立てません。

だからこそ、音のしないうちに気づけるかどうかが、その後の対応を大きく左右します。

今このタイミングで見直すこと自体が、すでに一つの予防になっている。

現場にいる立場として、そう感じています。

あわせて読みたい

投稿者プロフィール

- イシャン ニム

-

Offensive Security Engineer

15年以上の実績を持つ国際的なホワイトハッカーで、日本を拠点に活動しています。「レッドチーム」分野に精通し、脆弱性診断や模擬攻撃の設計を多数手がけてきました。現在はCyberCrewの主要メンバーとして、サイバー攻撃の対応やセキュリティ教育を通じ、企業の安全なIT環境構築を支援しています。

主な保有資格:

● Certified Red Team Specialist(CyberWarFare Labs / EC-Council)

● CEH Master(EC-Council)

● OffSec Penetration Tester(Offensive Security)