金融機関のセキュリティに関わっていると、ここ数年で一番変わったのは「攻撃の種類」そのものよりも、「攻撃が始まっていることに気づきにくくなった」という点だと感じています。基礎となるOSINTの考え方も大切です。

マルウェアの名前や手法が増えた、という話ではありません。むしろ、攻撃の多くは以前と同じような手段で行われています。ただ、その準備段階が、私たちの視界から静かに消えていった。そんな印象を持つことが増えました。

不正は、ある日突然発生したように見えます。

ログインが突破され、送金が行われ、情報が持ち出される。結果だけを見ると、そう見えてしまうのも無理はありません。

ただ、ダークウェブやTelegram、閉じたフォーラムを日常的に観測していると、その裏側で「かなり前から話が進んでいた」ことが分かる場面に、何度も出会います。

認証情報が集められ、分類され、売られ、試される。その一連の流れは、思っている以上に静かで、淡々としています。

診断や調査の現場では、インシデント対応が一段落したあとに、ぽつりとこんな言葉を聞くことがあります。

「もし、もう少し早く気づけていれば」。

これは後悔の言葉というより、「あの兆しをどう見ればよかったのか」という問いに近いものだと感じています。実際、事後に振り返ると、地下ではそれなりに分かりやすい兆候が出ていた、というケースも少なくありません。

脅威インテリジェンスは、魔法の道具ではありません。

ただ、「何が起きたか」ではなく、「何が起きる準備をされているか」を考えるための視点を与えてくれます。

ここでは、金融業界の現場で実際に使われている脅威インテリジェンスの活用シーンを、攻撃者側の動きがどのように見えているのか、という観点から整理してみます。

派手な話ではありませんが、何も起きていない今だからこそ、落ち着いて読める内容になればと思います。

TABLE OF CONTENTS

- 1 なぜ金融業界では脅威インテリジェンスが重要なのか

- 2 脅威インテリジェンスとは、何を見ているのか

- 3 1. クレジットカード情報の流出検知と不正利用の兆候把握

- 4 2. アカウント乗っ取り(ATO)の予兆検知

- 5 3. 内部不正・内部関係者リスクの兆候把握

- 6 4. 経営層・役員に対するドキシング対策

- 7 5. ブランドなりすまし・SNS詐欺の検知

- 8 6. サードパーティ・ベンダーリスクの可視化

- 9 7. 業界特化型の標的型攻撃(APT)への備え

- 10 8. オンラインバンキングを狙うゼロデイ攻撃の兆候

- 11 9. 規制対応・マネーロンダリング対策への活用

- 12 10. APT・DDoS攻撃の事前察知

- 13 11. ATM・決済マルウェアの動向把握

- 14 12. ランサムウェア・情報公開型恐喝への備え

- 15 13. ビジネスメール詐欺(BEC)の予兆検知

- 16 14. 暗号資産詐欺・資金洗浄の可視化

- 17 まとめ:攻撃は「始まり方」を知っていれば、見え方が変わる

なぜ金融業界では脅威インテリジェンスが重要なのか

金融分野を狙う攻撃は、ほとんどの場合、単発では終わりません。

表に出てくる事象の裏で、いくつもの動きが並行して進んでいます。

- インフォスティーラー由来の認証情報が大量に流通している

一度流出した認証情報は、その場限りで消えるわけではありません。地下では蓄積され、整理され、別の攻撃に使われ続けます。 - ランサムウェアが「本丸」ではなく取引先から侵入してくる

直接狙うより、周辺から静かに入るほうが成功率が高い。最近の事案を見ていると、攻撃者側の判断はかなり合理的です。 - AI生成コンテンツを使ったなりすましが当たり前になっている

「それっぽい」文章や画像を作るハードルが下がり、見分ける側の負担だけが確実に増えています。 - 暗号資産が資金洗浄のインフラとして使われ続けている

詐欺の手段というより、いまは仕組みとして定着してしまった印象があります。

こうした動きは、それぞれ独立した事象ではありません。

ダークウェブやTelegramといった地下のコミュニティの中で、ゆるく、しかし確実につながっています。

脅威インテリジェンスは、被害が起きてから理由を説明するための情報ではなく、「いま、どこで何が準備されているか」を知るための材料だと、現場では感じています。

脅威インテリジェンスとは、何を見ているのか

一般に「脅威インテリジェンス」と呼ばれるものは、インシデントが起きたあとに、「なぜ起きたのか」を説明するための材料ではありません。

私自身は、もう少し手前の段階の話だと捉えています。

攻撃が実行される前、どこかで準備が始まり、情報が集められ、やり取りが行われる。

脅威インテリジェンスは、そうした動き出す前の空気を拾うためのものです。

日常的に見ているのは、ダークウェブやTelegram、クローズドなフォーラムなど、表には出てこない場所で交わされている、ごく断片的な情報です。

一つひとつは取るに足らない話に見えても、並べて見ると、次に何が起きそうかがうっすら見えてくることがあります。

CyberCrewのサービスで言えば、ダークウェブモニタリングや地下コミュニティの継続的な観測が、こうした視点を支えています。

何かを「検知する」というより、変化が起き始めた瞬間に気づくために見ている、という感覚に近いかもしれません。

この記事で紹介しているユースケースは、そうした場所を見続ける中で、実際に確認されてきた動きや兆候をもとにしています。

特別な話ではなく、現場で見えているものを、そのまま並べてみた、という位置づけです。

1. クレジットカード情報の流出検知と不正利用の兆候把握

クレジットカード情報は、POSシステムの侵害や通信の盗聴などを通じて取得されます。

その後、ダークウェブやTelegramに流れ込み、「地域別」「BIN別」といった形で整理され、淡々と売られていきます。

地下では、こうした分類がごく当たり前の作業として行われています。

多くの場合、金融機関が異変に気づくのは、不正利用が実際に始まってからです。

一方で地下では、取得から販売、評価、再販までの流れが非常に速い。

気づいたときには、すでに複数の手に渡っている、という状況も珍しくありません。

脅威インテリジェンスの使いどころ

- ダークウェブ・Telegram上でのカード情報売買の継続監視

どこで、どのような形で流通し始めているかを早い段階で把握します。 - 特定BINや発行体に紐づく流通兆候の早期検知

自社に関係するカードが、地下で話題になっていないかを確認する視点です。 - 不正検知システムへのインテリジェンス連携

地下の情報を、実際のトランザクション監視に結びつけます。

この分野では、スピードがすべてです。

「不正が起きた」あとではなく、「流通が始まった」段階で気づけるかどうか。

その差が、最終的な被害規模を大きく分けると感じています。

2. アカウント乗っ取り(ATO)の予兆検知

金融系サービスを狙ったアカウント乗っ取りは、

フィッシングよりも インフォスティーラー由来の認証情報 が起点になるケースが増えています。

ユーザーの端末で静かに収集されたログイン情報が、気づかれないまま地下に流れていく流れです。

地下では、単にIDとパスワードが並べて売られるわけではありません。

「どのサービスで使えるか」「実際にログインできたか」といった情報まで含めて整理され、

攻撃に使いやすい形で取引されます。

脅威インテリジェンスの使いどころ

- スティーラーログや認証情報ダンプの監視

自社サービスに関連する認証情報が地下に出回っていないかを確認します。 - ボットやクレデンシャルスタッフィング基盤の把握

大量の試行を前提とした攻撃基盤の動きを捉えることで、早めに対策が打てます。 - 侵害が疑われるアカウントへの事前対応(追加認証・ロック)

不正利用が始まる前に、利用者側の被害を抑える判断につなげます。

この領域では、パスワードの強度だけでは、防ぎきれない世界に入っています。

認証情報が「どこで、どのように流通しているか」を把握できるかどうかが、防御の現実性を左右すると感じています。

3. 内部不正・内部関係者リスクの兆候把握

地下フォーラムを見ていると、

「金融機関の内部アクセスを持つ人間」を探すような投稿は、決して珍しいものではありません。

必ずしも企業名や個人名が明示されるわけではなく、「銀行内部」「HR権限あり」「業務システムに触れる立場」といった、あえて曖昧な表現でやり取りされることがほとんどです。

読む側が分かれば十分、という前提で話が進みます。

脅威インテリジェンスの使いどころ

- 内部アクセス売買や勧誘投稿の監視

どのような立場の内部者が、どんな文脈で探されているのかを把握します。 - 自社に関連する情報の出現検知

企業名が出ていなくても、業務内容や権限の書きぶりから関連性が見えることがあります。 - 内部調査や権限棚卸しのトリガーとして活用

具体的な不正が起きる前に、確認すべきポイントを絞るための材料になります。

内部不正は、外部からの攻撃以上に、気づいたときには手遅れになりやすい分野です。

だからこそ、表に出てこない段階の動きをどう捉えるかが、重要になってきます。脅威インテリジェンスの実務を担う会社については以下にまとめてあります。

あわせて読みたい

4. 経営層・役員に対するドキシング対策

金融機関の経営層は、近年、フィッシングや恐喝の「踏み台」として狙われやすくなっています。

直接的な金銭被害だけでなく、信頼関係や意思決定を揺さぶる目的で標的にされるケースも増えてきました。

地下では、経営層に関する情報がまとめて取引されることがあります。

業務用メールアドレスや私用の連絡先、家族構成といった情報を束ねた、いわゆる「エグゼクティブパッケージ」と呼ばれるものです。

これらは単体で使われるというより、標的型詐欺や恐喝の下準備として使われることがほとんどです。

脅威インテリジェンスの使いどころ

- 特定人物名やメールアドレスの監視

経営層や役員の名前が、地下でどのような文脈で言及されているかを把握します。 - ドキシング情報の早期発見と削除対応

表に出る前の段階で情報を捉え、被害が広がる前に対処につなげます。 - 標的型詐欺・恐喝の予測

情報の出方や組み合わされ方から、次に想定される手口を読み取ります。

デジタル上の個人情報は、 reputational risk にとどまりません。

場合によっては、経営層本人やその家族の物理的な安全にも直結します。

だからこそ、経営層の情報がどこでどのように扱われているのかを把握しておくことは、セキュリティ対策の一部として無視できないと感じています。

5. ブランドなりすまし・SNS詐欺の検知

金融機関を装った偽アカウントや偽サイトは、

もはや人の目だけで追いきれる規模ではなくなっています。

一つ見つけて対応している間に、別の場所で同じようなものが量産される。

そんな状況が当たり前になってきました。

生成AIの普及によって、文章・画像・音声の精度は短期間で大きく底上げされています。

「明らかに怪しい」ものは減り、一見すると正規の案内と見分けがつかないケースも増えました。

脅威インテリジェンスの使いどころ

- 偽ドメイン・偽SNSアカウントの検知

正規ブランドに似せた名前や表現が、どこで使われ始めているかを把握します。 - なりすましインフラの早期遮断

偽サイトや偽アカウントが拡散する前に、関係各所と連携して対応します。 - フィッシング基盤の可視化

単発の偽サイトではなく、背後にある仕組みや再利用の流れを捉えます。

「信頼」を前提にサービスが成り立っている業界ほど、この領域は後回しにできません。

ブランドや経営層の名前が、どこでどのように使われているかを知っているかどうか。

その差が、被害の広がり方を左右すると感じています。

6. サードパーティ・ベンダーリスクの可視化

金融機関本体ではなく、取引先や委託先 が侵入口になるケースは、ここ数年で明らかに増えています。

本体を直接狙うよりも、周辺から静かに入るほうが成功率が高い。

攻撃者側の判断は、非常に現実的です。

地下では、「〇〇社の取引先から入れる」「関連システムにアクセス可能」といった形で、具体的な侵入経路を示唆するアクセスが売られることがあります。

企業名が伏せられていても、業務内容や接続関係の書き方から、どのレベルのアクセスかは読み取れてしまいます。

脅威インテリジェンスの使いどころ

- ベンダー名を含む流出情報の監視

取引先や委託先の名前が、地下でどのような文脈で出てきているかを確認します。 - 関連企業を含めた影響範囲の把握

一社の問題が、どこまで波及し得るのかを整理するための材料になります。 - 契約・接続関係の見直し判断

実際の攻撃動向を踏まえて、接続範囲や権限設計を見直すきっかけにします。

この手の攻撃は、自社だけを見ていても防げません。

どこと、どのようにつながっているのか。

その関係性まで含めて見直す必要があると、現場では感じています。

7. 業界特化型の標的型攻撃(APT)への備え

金融規制機関や基幹システムは、国家系アクターにとっても、以前から関心の高い領域です。

金銭目的というより、情報収集や影響力の確保を狙った動きとして捉えたほうが、実態に近いと感じています。

こうした攻撃は、短期決戦では終わりません。

侵入後も長く居座り、少しずつ内部を探る。

そのため、通常の境界防御だけでは、気づきにくいまま時間が経過してしまうことがあります。

脅威インテリジェンスの使いどころ

- 業界特化のAPT動向把握

金融分野を継続的に狙っているグループや、その関心の向きを把握します。 - 初期侵入手口や横展開の傾向分析

どこから入り、どのように権限を広げていくのか。過去の事例から共通点を見ていきます。 - 防御ルールや運用ポリシーの更新

一般的な対策では拾えない動きを前提に、運用側の見直しにつなげます。

この領域では、広く流通している一般的な脅威情報だけでは、どうしても足りません。

自分たちが属する業界に、誰が、どんな目的で目を向けているのか。

そこまで踏み込んで考える必要があると感じています。

8. オンラインバンキングを狙うゼロデイ攻撃の兆候

ゼロデイは、多くの場合「公表前」に地下で話題になります。

脆弱性のコードが出回るよりも前に、まず 会話が始まる。そこが特徴です。

「この製品に穴があるらしい」

「まだベンダーは気づいていない」

そんな断片的なやり取りが、フォーラムやTelegramで静かに共有されます。

実際の攻撃は、そのあとに続きます。

脅威インテリジェンスの使いどころ

- 未公開脆弱性に関する言及の監視

具体的なPoCがなくても、製品名や挙動に関する会話から兆候を拾います。 - 利用技術スタックとの突合

自社や取引先で使っている技術と重なる部分がないかを確認します。 - 暫定対策・監視強化の判断材料

パッチを待つだけでなく、ログ監視やアクセス制御を強める根拠になります。

ゼロデイ攻撃は、突然始まるように見えて、実際には準備の時間があります。

その準備段階に気づけるかどうか。

そこが、防げるかどうかの分かれ目になると感じています。

9. 規制対応・マネーロンダリング対策への活用

地下を見ていると、KYCの回避方法やマネーミュールの勧誘、資金の洗浄手法が、

断片的ではありますが継続的に共有されているのが分かります。

特別な犯罪者だけの話ではなく、「どうすれば通るか」「どこが甘いか」といった実務的な情報が、淡々と交換されています。

脅威インテリジェンスの使いどころ

- AML観点での地下情報収集

マネーロンダリングや不正送金に関する手口が、どのように語られているかを把握します。 - 疑わしい口座・取引パターンの補強

内部データだけでは見えにくい不審な動きを、外部の文脈と照らし合わせます。 - 内部調査・報告の裏付け情報

調査結果や判断を、主観ではなく状況証拠として支える材料になります。

規制対応は、形式だけ整えても十分とは言えません。

実際に地下でどんな回避が試みられているのかを知っているかどうかで、

見えるリスクの輪郭は大きく変わると感じています。

10. APT・DDoS攻撃の事前察知

政治的・地政学的な動きと、金融機関へのサイバー攻撃は、決して無関係ではありません。

国際情勢が緊張する局面や、制裁・選挙・紛争といったイベントの前後で、金融分野を狙った攻撃が増える傾向は、これまでも何度か確認されています。

攻撃の目的も、必ずしも金銭だけではありません。

業務の混乱を狙った妨害、象徴的な標的への示威行為、あるいは長期的な情報収集の一環として行われるケースもあります。

そのため、単発のインシデントとして切り分けてしまうと、背景が見えにくくなります。

脅威インテリジェンスの使いどころ

- 政治イベントと攻撃傾向の関連把握

国際情勢や政策変更とあわせて、攻撃の増減や標的の変化を捉えます。 - DDoSキャンペーンの予兆検知

ハクティビズムや国家系アクターに関連した動きから、突発的な妨害攻撃を想定します。 - 事前の防御体制調整

リスクが高まりそうなタイミングに合わせて、監視強化や体制の見直しを行います。

この種の攻撃は、「技術的に防げるか」だけでは判断できません。

いま、どんな空気感の中で、誰がどこに目を向けているのか。

そうした背景まで含めて考える必要があると、現場では感じています。

11. ATM・決済マルウェアの動向把握

モバイルと物理的な決済手段をまたぐ攻撃は、今後さらに増えていくと見ています。

スマートフォンとATM、あるいはカードとアプリといった境界が曖昧になり、一つの仕組みとして悪用されるケースが出てきました。

従来の「端末ごと」「チャネルごと」の対策だけでは、全体像を捉えにくくなっている印象があります。

脅威インテリジェンスの使いどころ

- 新種マルウェアの早期分析

モバイルや決済を狙った不審な挙動が、地下でどう語られているかを確認します。 - 不正手法の共有

一部の地域やサービスで起きた事例を、早い段階で横展開します。 - 利用者向け注意喚起への反映

技術的対策だけでなく、利用者の行動変化につなげる材料として使います。

モバイルと決済が密接につながった今、攻撃者もまた、そのつながりを前提に動いています。

どこで境界をまたいだ不正が起きているのかを把握できるかどうかが、被害を抑える上で重要になってくると感じています。

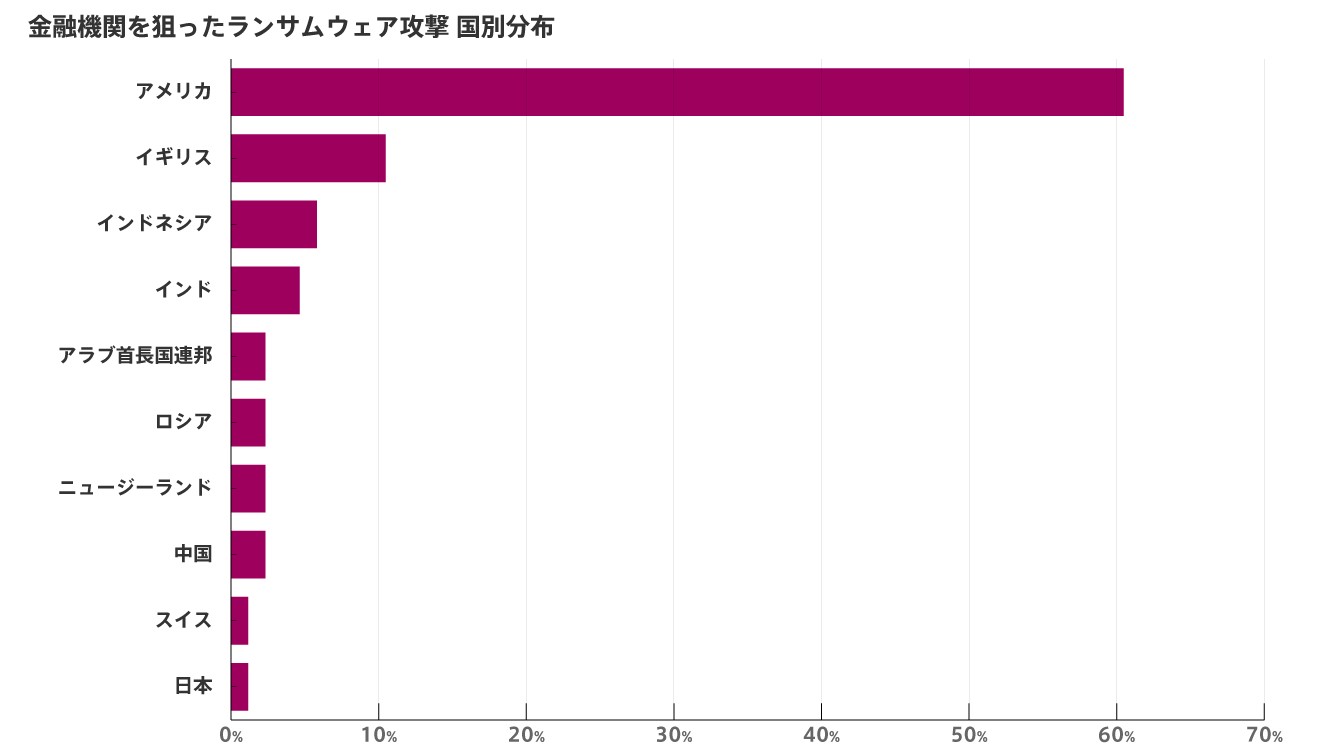

12. ランサムウェア・情報公開型恐喝への備え

最近のランサムウェアは、必ずしも「暗号化」を前提にしていません。

侵入後、まずデータを持ち出し、その事実を材料に圧力をかける。

そうした情報公開型の恐喝は、もはや珍しいものではなくなりました。

暗号化が起きない場合、業務が止まらず、最初の異変に気づきにくいこともあります。

気づいたときには、すでにデータを握られている。

そんな流れになるケースも見てきました。

脅威インテリジェンスの使いどころ

- 恐喝サイト・リークサイトの監視

自社や関連企業の名前が、どこかで言及されていないかを確認します。 - 交渉履歴・グループ特性の把握

どのような要求をしてくるのか、過去の振る舞いから傾向を掴みます。 - 公開前の兆候検知

いきなり公開されるのではなく、その前に兆しが出ることもあります。

ランサムウェアは、「暗号化されたかどうか」だけで判断できる脅威ではなくなっています。

表に出る前の段階で、何が起きているのか。

そこに目を向けられるかどうかが、対応の選択肢を大きく左右すると感じています。

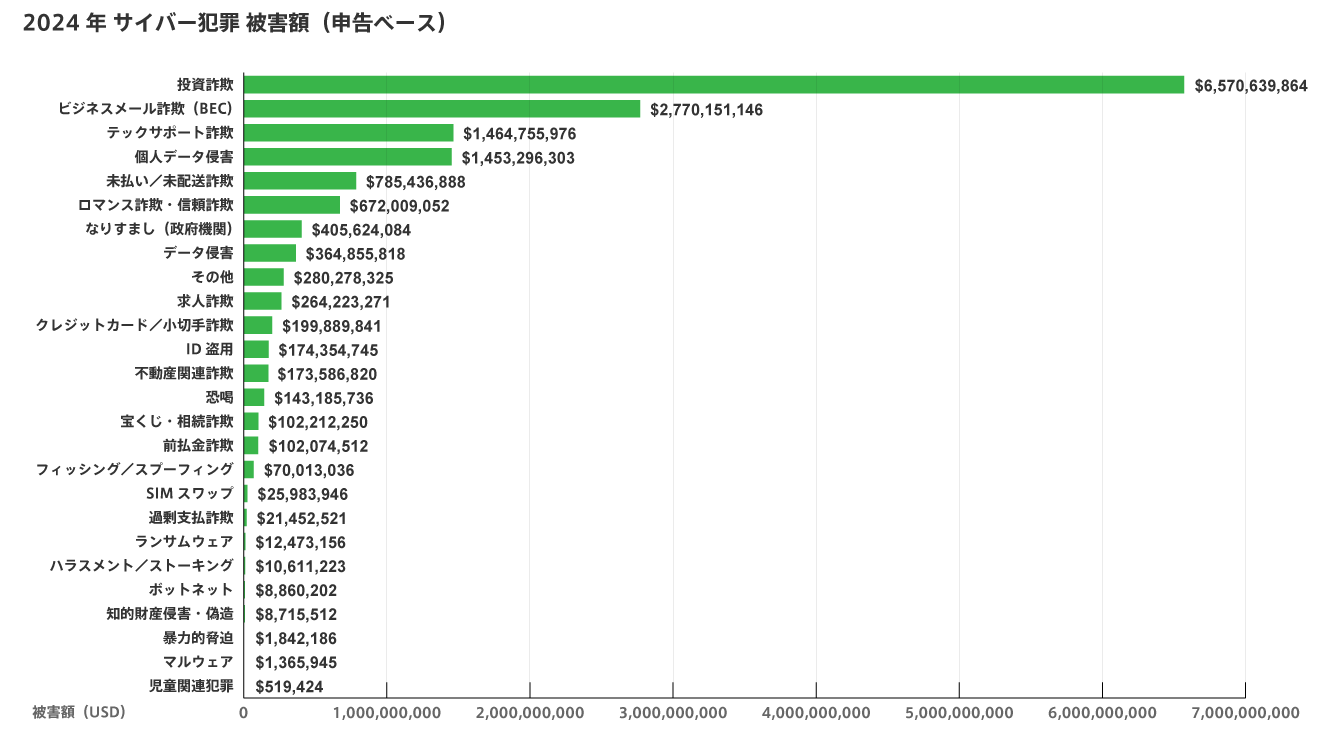

13. ビジネスメール詐欺(BEC)の予兆検知

BEC(ビジネスメール詐欺)は、マルウェアを使いません。

使うのは、信頼と焦りです。

攻撃者は、企業の組織構造や決裁フローをよく調べた上で、「今すぐ対応が必要」「上からの指示」といった文脈を巧みに作ります。

技術的には単純でも、人の判断に入り込むため、被害が表に出たときには「なぜ気づけなかったのか」が説明しづらい攻撃です。

脅威インテリジェンスの使いどころ

- 類似ドメイン・送信基盤の検知

正規ドメインに似せた名前や、不審なメール送信基盤が使われ始めていないかを把握します。 - 社内情報流出との突合

攻撃文面に含まれる肩書や業務情報が、どこから漏れている可能性があるのかを考えます。 - メール対策ルールの高度化

単なる迷惑メール対策では拾えない手口を前提に、検知や運用を見直します。

BECは、「怪しいリンクを踏まなければ防げる」攻撃ではありません。

誰が、どの立場で、どんな文脈を作られているのか。

その前提まで含めて見直せるかどうかが、被害を防げるかどうかを分けると感じています。

14. 暗号資産詐欺・資金洗浄の可視化

暗号資産の世界では、詐欺・資金洗浄・再投資 が、ほぼ一体の流れとして動いています。

詐欺で得た資金が、そのまま別のプロジェクトや手口に再投入され、新たな被害を生む。地下では、そうした循環が当たり前の前提として語られています。

一つの事件を止めても、同じインフラやウォレット、手法が形を変えて使い回される。

暗号資産特有のスピード感もあり、対応が後手に回ると被害は一気に広がります。

脅威インテリジェンスの使いどころ

- 不正ウォレット・詐欺手法の追跡

過去の事案とつながるウォレットや手口が、再び動き出していないかを確認します。 - 詐欺インフラの早期遮断

サイトやアカウント、関連サービスが拡散する前に対応につなげます。 - 被害拡大前の警告

新しい詐欺が立ち上がる兆しを捉え、関係者への注意喚起に活用します。

暗号資産に関わるリスクは、単発の詐欺として切り分けると見誤ります。

どこで資金が集まり、どこへ流れ、次に何が始まろうとしているのか。

その流れ全体を見ていく必要があると、現場では感じています。

あわせて読みたい

まとめ:攻撃は「始まり方」を知っていれば、見え方が変わる

金融業界を狙う攻撃を見ていると、共通して感じるのは、「結果」よりも先に、必ず準備の痕跡があるということです。

認証情報の流通、内部アクセスを示唆する投稿、なりすまし用のインフラ、回避手法の共有。

どれも単体では小さく、見逃してしまいがちですが、地下ではそれらが自然につながり、次の行動に使われています。

今回取り上げた事例から分かるのは、攻撃の多くが技術的な突破だけで成立しているわけではない、という点です。

人の行動、組織の関係性、業務の前提。

そうした要素が組み合わさることで、攻撃は現実の被害へと変わっていきます。

だから重要なのは、「何が起きたか」を追いかけることよりも、攻撃者がどんな準備をしているのか、どこで話が進んでいるのかを知る視点です。

その視点を持てるかどうかで、見える景色は大きく変わります。

予防や診断の立場から現場を見ていると、事前に兆しを捉えられていたケースと、そうでないケースでは、対応の選択肢も、最終的な影響も、はっきりと差が出ます。

この記事が、攻撃を「突然起きるもの」としてではなく、準備段階から読み解くものとして捉えるきっかけになればと思います。

CyberCrewで安全を確保しましょう

CyberCrewのダークウェブモニタリングは、これらの脅威にリアルタイムで対応し、不正アクセスの試みが本格的な侵害にエスカレートする前に防止することができます。

投稿者プロフィール

- 中川 貴行

-

Head of Business / Evangelist

CyberCrewの事業責任者として、企業の情報セキュリティ対策を総合的に支援。脆弱性診断やペネトレーションテスト、インシデント対応、セキュリティ教育まで幅広い領域を統括し、企業ごとの課題やリスクに応じた最適な支援体制の構築を推進しています。ホワイトハッカーの知見と事業視点をつなぎ、現場で機能する実践的なセキュリティ対策の提供を通じて、企業の安全なIT環境づくりを支えています。